作者:风之传说

遇到一个系统,有点代表性,就把这个漏洞细节发出来了。具体漏洞点在修改密码的地方。

首先用xiaoliu13的号进行登录:

然后点击修改密码:

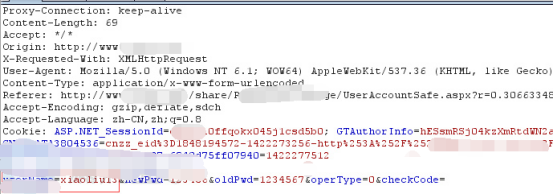

然后填写好原密码和确认密码后点击修改,然后抓包:

然后可以看到,这里有我的账号,把我的账号改成其他账号。

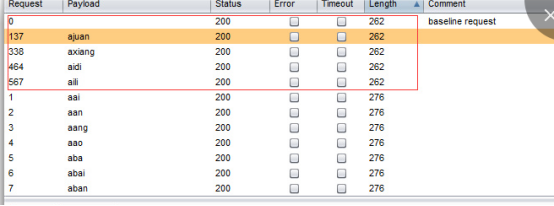

这里原密码我们改成123456,进行爆破,若对方密码为123456,我就可以达到批量修改他人密码了。。

修改后的密码改成1234567。

跑了500多个,成功了5个。。我这里仅仅只是测试了几条。。如果批量爆破十万用户,最起码上千用户登录不进去。。

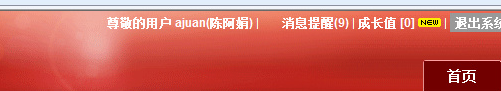

然后成功登录了几个,截图:

当然此处可以作为暴力破解点,一般前台登录都会有验证码验证。 此处就可以利用,然后进行绕过。危害就这样了吗?非也。

我们可以登录此账户,查看此账户信息:

这样就可以达到批量获取用户信息的目的了,所以一个漏洞的危害是可以延伸的。主要在于思路。