文/玄魂

目录

Web应用安全之Response Header

前言

1.1 那些敏感的header

1.2 删除敏感的header

1.2.1 删除server字段

1.2.2 删除X-Powered-By字段

1.2.3 删除 X-AspNet-Version字段

1.2.4 删除X-AspNetMvc-Version

在Kali Linux(http://www.xuanhun521.com/Blog/Tag/kali%20linux)系列文章中,我提到过对目标站点的信息搜集技巧中最基本的就是Banner抓取。

通过对Web服务器的Banner抓取(分析response header),我们能得到关于Web服务器、应用框架、编程语言等信息。

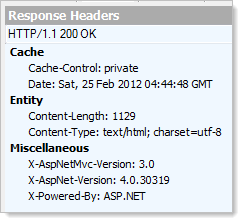

下图是某网站的http 响应头。

在上图中圈出的部分,我们关注以下几个字段(针对asp.net应用常见的,并非全部):

Server:web服务器的版本。通常我们会看到 “Microsoft-IIS/7.5”, “nginx/1.0.11” 和 “Apache”这样的字段。

X-Powered-By:web应用框架信息。常见例子,“ASP.NET”, “PHP/5.2.17” 和“UrlRewriter.NET 2.0.0”。

X-AspNet-Version: asp.net版本,只有asp.net站点有这样的header。

X-AspNetMvc-Version:asp.net mvc 版本使用asp.net mvc框架会有此字段。

通常情况下这些信息并不会直接带来危险,但是如果某一天IIS的某个版本爆了一个0day漏洞,那么攻击者会根据响应头在很短的时间内找到大批的IIS站点进行攻击。另外攻击者会根据搜集到的信息结合已有漏洞进行推论和尝试,正确的信息会加快攻击者找到漏洞的步伐。

接下来以我本地的asp.net mvcz站点为例,讲解如何删除响应头中的敏感字段。

这里需要用到IIS扩展工具Url Scan,关于Url Scan的安装和配置项说明见之前的博文《URL Scan简介》。

打开URL Scan的配置文件( C:WindowsSystem32inetsrvurlscanUrlScan.ini),找到“RemoveServerHeader”,将值设置为1。配置之前:

配置之后:

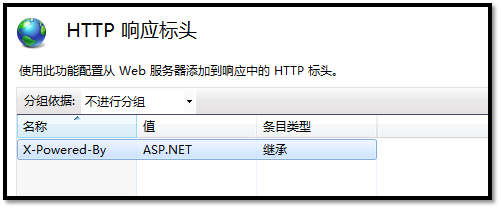

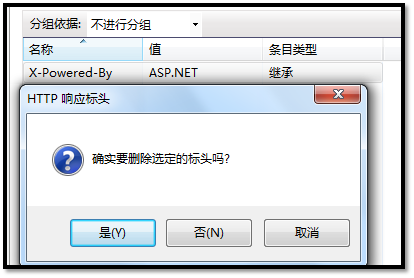

打开IIS管理器,切换到站点视图,打开“HTTP响应标头”。

在这里删除X-Powered-By字段。

打开站点下的web.config,做如下配置:

<system.web>

<httpRuntime enableVersionHeader="false" />

</system.web>

打开Global.asax文件,在Application_Start函数中添加如下代码:

MvcHandler.DisableMvcResponseHeader = true;

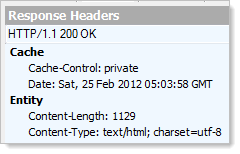

最后的结果:

欢迎访问玄魂的博客

ps:对此文章或者安全、安全编程感兴趣的读者,可以加qq群:Hacking:303242737;Hacking-2群:147098303;Hacking-3群:31371755;hacking-4群:201891680;Hacking-5群:316885176