python网络编程之粘包

粘包现象

说粘包之前,我们先说两个内容,1.缓冲区、2.windows下cmd窗口调用系统指令

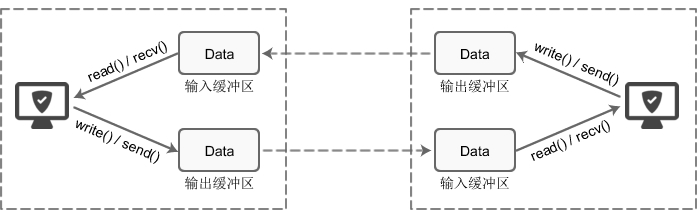

1 缓冲区(下面粘包现象的图里面还有关于缓冲区的解释)

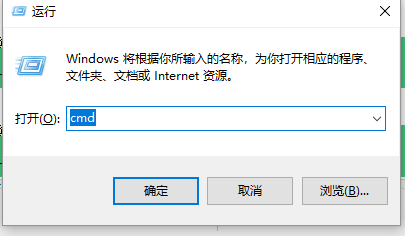

2 windows下cmd窗口调用系统指令

a.首先ctrl+r,弹出左下角的下图,输入cmd指令,确定

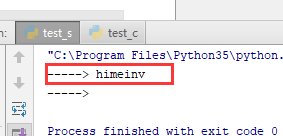

b.在打开的cmd窗口中输入dir

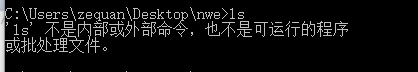

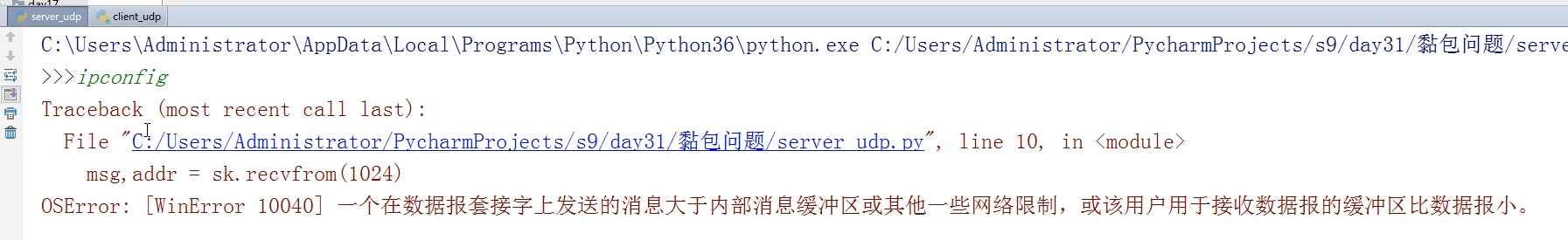

另外还有ipconfig(查看当前电脑的网络信息),在windows没有ls这个指令(ls在linux下是查看当前文件夹下所有文件和文件夹的指令,和windows下的dir是类似的),那么没有这个指令就会报下面这个错误

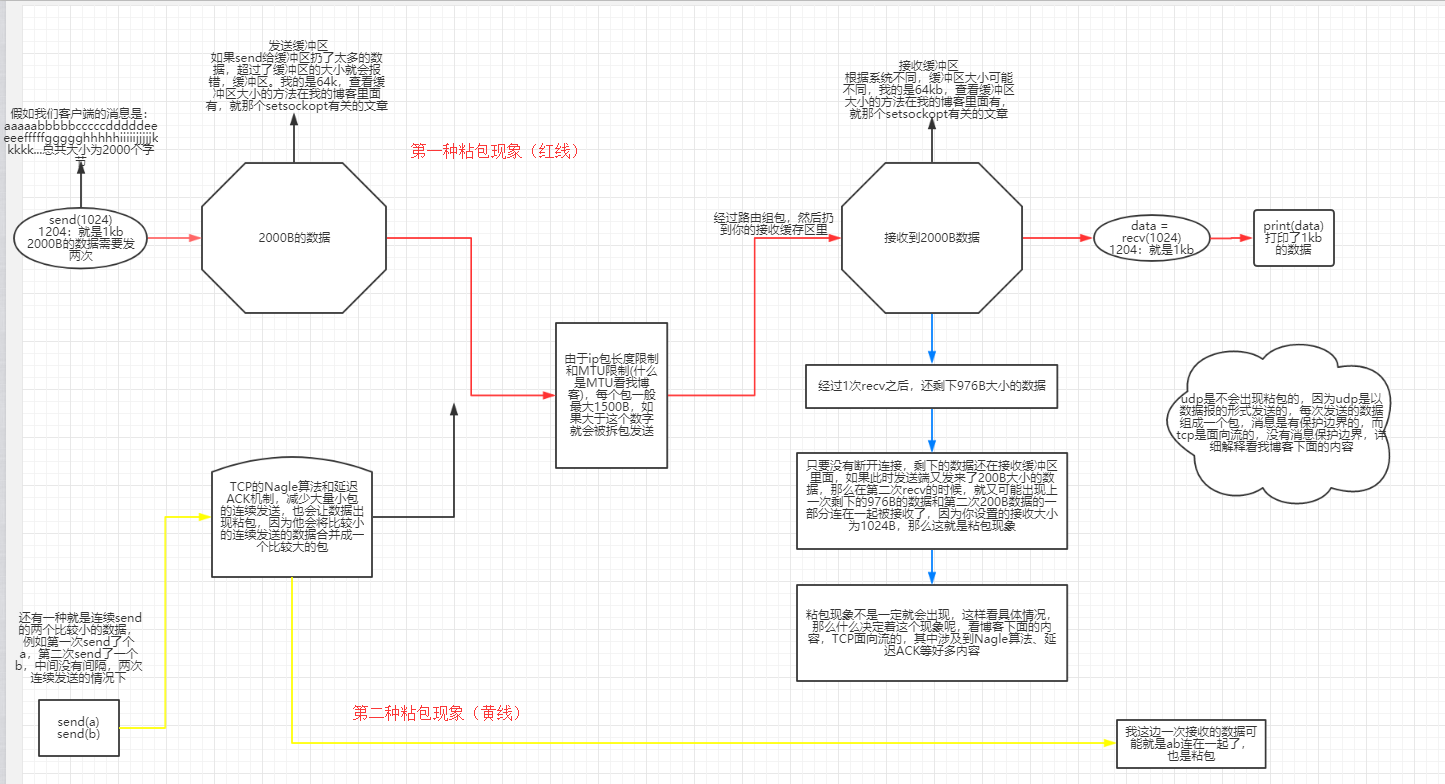

3 粘包现象(两种)

MTU简单解释:

MTU是Maximum Transmission Unit的缩写。意思是网络上传送的最大数据包。MTU的单位是字节。

大部分网络设备的MTU都是1500个字节,也就是1500B。如果本机一次需要发送的数据比网关的MTU大,

大的数据包就会被拆开来传送,这样会产生很多数据包碎片,增加丢包率,降低网络速度

关于上图中提到的Nagle算法等建议大家去看一看Nagle算法、延迟ACK、linux下的TCP_NODELAY和TCP_CORK,这些内容等你们把python学好以后再去研究吧,网络的内容实在太多啦,也就是说大家需要努力的过程还很长,加油!

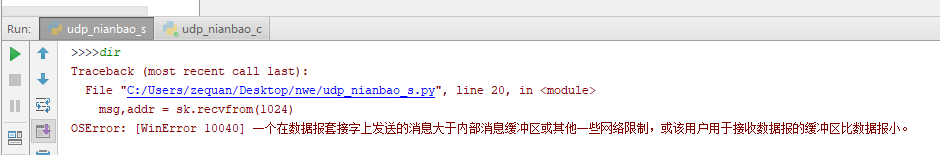

超出缓冲区大小会报下面的错误,或者udp协议的时候,你的一个数据包的大小超过了你一次recv能接受的大小,也会报下面的错误,tcp不会,但是超出缓存区大小的时候,肯定会报这个错误。

4 模拟一个粘包现象

在模拟粘包之前,我们先学习一个模块subprocess。

import subprocess

cmd = input('请输入指令>>>')

res = subprocess.Popen(

cmd, #字符串指令:'dir','ipconfig',等等

shell=True, #使用shell,就相当于使用cmd窗口

stderr=subprocess.PIPE, #标准错误输出,凡是输入错误指令,错误指令输出的报错信息就会被它拿到

stdout=subprocess.PIPE, #标准输出,正确指令的输出结果被它拿到

)

print(res.stdout.read().decode('gbk'))

print(res.stderr.read().decode('gbk'))

注意:

如果是windows,那么res.stdout.read()读出的就是GBK编码的,在接收端需要用GBK解码

且只能从管道里读一次结果,PIPE称为管道。

下面是subprocess和windows上cmd下的指令的对应示意图:subprocess的stdout.read()和stderr.read(),拿到的结果是bytes类型,所以需要转换为字符串打印出来看。

好,既然我们会使用subprocess了,那么我们就通过它来模拟一个粘包

tcp粘包演示(一):

先从上面粘包现象中的第一种开始:接收方没有及时接收缓冲区的包,造成多个包接收(客户端发送了一段数据,服务端只收了一小部分,服务端下次再收的时候还是从缓冲区拿上次遗留的数据,产生粘包)

server端代码示例:

cket import *

import subprocess

ip_port=('127.0.0.1',8080)

BUFSIZE=1024

tcp_socket_server=socket(AF_INET,SOCK_STREAM)

tcp_socket_server.setsockopt(SOL_SOCKET,SO_REUSEADDR,1)

tcp_socket_server.bind(ip_port)

tcp_socket_server.listen(5)

while True:

conn,addr=tcp_socket_server.accept()

print('客户端>>>',addr)

while True:

cmd=conn.recv(BUFSIZE)

if len(cmd) == 0:break

res=subprocess.Popen(cmd.decode('gbk'),shell=True,

stdout=subprocess.PIPE,

stdin=subprocess.PIPE,

stderr=subprocess.PIPE)

stderr=res.stderr.read()

stdout=res.stdout.read()

conn.send(stderr)

conn.send(stdout)

client端代码示例:

import socket

ip_port = ('127.0.0.1',8080)

size = 1024

tcp_sk = socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res = tcp_sk.connect(ip_port)

while True:

msg=input('>>: ').strip()

if len(msg) == 0:continue

if msg == 'quit':break

tcp_sk.send(msg.encode('utf-8'))

act_res=tcp_sk.recv(size)

print('接收的返回结果长度为>',len(act_res))

print('std>>>',act_res.decode('gbk')) #windows返回的内容需要用gbk来解码,因为windows系统的默认编码为gbk

tcp粘包演示(二):发送数据时间间隔很短,数据也很小,会合到一起,产生粘包

server端代码示例:(如果两次发送有一定的时间间隔,那么就不会出现这种粘包情况,试着在两次发送的中间加一个time.sleep(1))

from socket import *

ip_port=('127.0.0.1',8080)

tcp_socket_server=socket(AF_INET,SOCK_STREAM)

tcp_socket_server.bind(ip_port)

tcp_socket_server.listen(5)

conn,addr=tcp_socket_server.accept()

data1=conn.recv(10)

data2=conn.recv(10)

print('----->',data1.decode('utf-8'))

print('----->',data2.decode('utf-8'))

conn.close()

client端代码示例:

import socket

BUFSIZE=1024

ip_port=('127.0.0.1',8080)

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

# res=s.connect_ex(ip_port)

res=s.connect(ip_port)

s.send('hi'.encode('utf-8'))

s.send('meinv'.encode('utf-8'))

示例二的结果:全部被第一个recv接收了

udp粘包演示:注意:udp是面向包的,所以udp是不存在粘包的

server端代码示例:

import socket

from socket import SOL_SOCKET,SO_REUSEADDR,SO_SNDBUF,SO_RCVBUF

sk = socket.socket(type=socket.SOCK_DGRAM)

# sk.setsockopt(SOL_SOCKET,SO_RCVBUF,80*1024)

sk.bind(('127.0.0.1',8090))

msg,addr = sk.recvfrom(1024)

while True:

cmd = input('>>>>')

if cmd == 'q':

break

sk.sendto(cmd.encode('utf-8'),addr)

msg,addr = sk.recvfrom(1032)

# print('>>>>', sk.getsockopt(SOL_SOCKET, SO_SNDBUF))

# print('>>>>', sk.getsockopt(SOL_SOCKET, SO_RCVBUF))

print(len(msg))

print(msg.decode('utf-8'))

sk.close()

client端代码示例:

import socket

from socket import SOL_SOCKET,SO_REUSEADDR,SO_SNDBUF,SO_RCVBUF

sk = socket.socket(type=socket.SOCK_DGRAM)

# sk.setsockopt(SOL_SOCKET,SO_RCVBUF,80*1024)

sk.bind(('127.0.0.1',8090))

msg,addr = sk.recvfrom(1024)

while True:

cmd = input('>>>>')

if cmd == 'q':

break

sk.sendto(cmd.encode('utf-8'),addr)

msg,addr = sk.recvfrom(1024)

# msg,addr = sk.recvfrom(1218)

# print('>>>>', sk.getsockopt(SOL_SOCKET, SO_SNDBUF))

# print('>>>>', sk.getsockopt(SOL_SOCKET, SO_RCVBUF))

print(len(msg))

print(msg.decode('utf-8'))

sk.close()

在udp的代码中,我们在server端接收返回消息的时候,我们设置的recvfrom(1024),那么当我输入的执行指令为‘dir’的时候,dir在我当前文件夹下输出的内容大于1024,然后就报错了,报的错误也是下面这个:

解释原因:是因为udp是面向报文的,意思就是每个消息是一个包,你接收端设置接收大小的时候,必须要比你发的这个包要大,不然一次接收不了就会报这个错误,而tcp不会报错,这也是为什么ucp会丢包的原因之一,这个和我们上面缓冲区那个错误的报错原因是不一样的。

补充两个问题:

补充问题一:为何tcp是可靠传输,udp是不可靠传输

tcp在数据传输时,发送端先把数据发送到自己的缓存中,然后协议控制将缓存中的数据发往对端,对端返回一个ack=1,发送端则清理缓存中的数据,对端返回ack=0,则重新发送数据,所以tcp是可靠的。

而udp发送数据,对端是不会返回确认信息的,因此不可靠

补充问题二:send(字节流)和sendall

send的字节流是先放入己端缓存,然后由协议控制将缓存内容发往对端,如果待发送的字节流大小大于缓存剩余空间,那么数据丢失,用sendall就会循环调用send,数据不会丢失,一般的小数据就用send,因为小数据也用sendall的话有些影响代码性能,简单来讲就是还多while循环这个代码呢。

用UDP协议发送时,用sendto函数最大能发送数据的长度为:65535- IP头(20) – UDP头(8)=65507字节。用sendto函数发送数据时,如果发送数据长度大于该值,则函数会返回错误。(丢弃这个包,不进行发送)

用TCP协议发送时,由于TCP是数据流协议,因此不存在包大小的限制(暂不考虑缓冲区的大小),这是指在用send函数时,数据长度参数不受限制。而实际上,所指定的这段数据并不一定会一次性发送出去,如果这段数据比较长,会被分段发送,如果比较短,可能会等待和下一次数据一起发送。

粘包的原因:主要还是因为接收方不知道消息之间的界限,不知道一次性提取多少字节的数据所造成的

粘包的解决方案

解决方案(一):

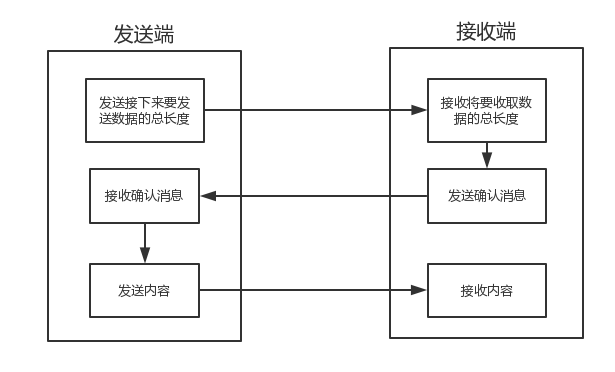

问题的根源在于,接收端不知道发送端将要传送的字节流的长度,所以解决粘包的方法就是围绕,如何让发送端在发送数据前,把自己将要发送的字节流总大小让接收端知晓,然后接收端发一个确认消息给发送端,然后发送端再发送过来后面的真实内容,接收端再来一个死循环接收完所有数据。

看代码示例:

server端代码

import socket,subprocess

ip_port=('127.0.0.1',8080)

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

s.setsockopt(socket.SOL_SOCKET, socket.SO_REUSEADDR, 1)

s.bind(ip_port)

s.listen(5)

while True:

conn,addr=s.accept()

print('客户端',addr)

while True:

msg=conn.recv(1024)

if not msg:break

res=subprocess.Popen(msg.decode('utf-8'),shell=True,

stdin=subprocess.PIPE,

stderr=subprocess.PIPE,

stdout=subprocess.PIPE)

err=res.stderr.read()

if err:

ret=err

else:

ret=res.stdout.read()

data_length=len(ret)

conn.send(str(data_length).encode('utf-8'))

data=conn.recv(1024).decode('utf-8')

if data == 'recv_ready':

conn.sendall(ret)

conn.close()

client端代码示例

import socket,time

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res=s.connect_ex(('127.0.0.1',8080))

while True:

msg=input('>>: ').strip()

if len(msg) == 0:continue

if msg == 'quit':break

s.send(msg.encode('utf-8'))

length=int(s.recv(1024).decode('utf-8'))

s.send('recv_ready'.encode('utf-8'))

send_size=0

recv_size=0

data=b''

while recv_size < length:

data+=s.recv(1024)

recv_size+=len(data)

print(data.decode('utf-8'))

解决方案(二):

通过struck模块将需要发送的内容的长度进行打包,打包成一个4字节长度的数据发送到对端,对端只要取出前4个字节,然后对这四个字节的数据进行解包,拿到你要发送的内容的长度,然后通过这个长度来继续接收我们实际要发送的内容。不是很好理解是吧?哈哈,没关系,看下面的解释~~

为什么要说一下这个模块呢,因为解决方案(一)里面你发现,我每次要先发送一个我的内容的长度,需要接收端接收,并切需要接收端返回一个确认消息,我发送端才能发后面真实的内容,这样是为了保证数据可靠性,也就是接收双方能顺利沟通,但是多了一次发送接收的过程,为了减少这个过程,我们就要使struck来发送你需要发送的数据的长度,来解决上面我们所说的通过发送内容长度来解决粘包的问题。

struck模块的使用:struct模块中最重要的两个函数是pack()打包, unpack()解包。

pack():#我在这里只介绍一下'i'这个int类型

import struct

a=12

# 将a变为二进制

bytes=struct.pack('i',a)

-------------------------------------------------------------------------------

struct.pack('i',1111111111111) 如果int类型数据太大会报错struck.error

struct.error: 'i' format requires -2147483648 <= number <= 2147483647 #这个是范围

unpack():

# 注意,unpack返回的是tuple !!

a,=struct.unpack('i',bytes) #将bytes类型的数据解包后,拿到int类型数据

好,到这里我们将struck这个模块将int类型的数据打包成四个字节的方法了,那么我们就来使用它解决粘包吧。

先看一段伪代码示例:

import json,struct

#假设通过客户端上传1T:1073741824000的文件a.txt

#为避免粘包,必须自定制报头

header={'file_size':1073741824000,'file_name':'/a/b/c/d/e/a.txt','md5':'8f6fbf8347faa4924a76856701edb0f3'} #1T数据,文件路径和md5值

#为了该报头能传送,需要序列化并且转为bytes,因为bytes只能将字符串类型的数据转换为bytes类型的,所有需要先序列化一下这个字典,字典不能直接转化为bytes

head_bytes=bytes(json.dumps(header),encoding='utf-8') #序列化并转成bytes,用于传输

#为了让客户端知道报头的长度,用struck将报头长度这个数字转成固定长度:4个字节

head_len_bytes=struct.pack('i',len(head_bytes)) #这4个字节里只包含了一个数字,该数字是报头的长度

#客户端开始发送

conn.send(head_len_bytes) #先发报头的长度,4个bytes

conn.send(head_bytes) #再发报头的字节格式

conn.sendall(文件内容) #然后发真实内容的字节格式

#服务端开始接收

head_len_bytes=s.recv(4) #先收报头4个bytes,得到报头长度的字节格式

x=struct.unpack('i',head_len_bytes)[0] #提取报头的长度

head_bytes=s.recv(x) #按照报头长度x,收取报头的bytes格式

header=json.loads(json.dumps(header)) #提取报头

#最后根据报头的内容提取真实的数据,比如

real_data_len=s.recv(header['file_size'])

s.recv(real_data_len)

下面看正式的代码:

server端代码示例:报头:就是消息的头部信息,我们要发送的真实内容为报头后面的内容。

import socket,struct,json

import subprocess

phone=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

phone.setsockopt(socket.SOL_SOCKET,socket.SO_REUSEADDR,1) #忘了这是干什么的了吧,地址重用?想起来了吗~

phone.bind(('127.0.0.1',8080))

phone.listen(5)

while True:

conn,addr=phone.accept()

while True:

cmd=conn.recv(1024)

if not cmd:break

print('cmd: %s' %cmd)

res=subprocess.Popen(cmd.decode('utf-8'),

shell=True,

stdout=subprocess.PIPE,

stderr=subprocess.PIPE)

err=res.stderr.read()

if err:

back_msg=err

else:

back_msg=res.stdout.read()

conn.send(struct.pack('i',len(back_msg))) #先发back_msg的长度

conn.sendall(back_msg) #在发真实的内容

#其实就是连续的将长度和内容一起发出去,那么整个内容的前4个字节就是我们打包的后面内容的长度,对吧

conn.close()

client端代码示例:

import socket,time,struct

s=socket.socket(socket.AF_INET,socket.SOCK_STREAM)

res=s.connect_ex(('127.0.0.1',8080))

while True:

msg=input('>>: ').strip()

if len(msg) == 0:continue

if msg == 'quit':break

s.send(msg.encode('utf-8')) #发送给一个指令

l=s.recv(4) #先接收4个字节的数据,因为我们将要发送过来的内容打包成了4个字节,所以先取出4个字节

x=struct.unpack('i',l)[0] #解包,是一个元祖,第一个元素就是我们的内容的长度

print(type(x),x)

# print(struct.unpack('I',l))

r_s=0

data=b''

while r_s < x: #根据内容的长度来继续接收4个字节后面的内容。

r_d=s.recv(1024)

data+=r_d

r_s+=len(r_d)

# print(data.decode('utf-8'))

print(data.decode('gbk')) #windows默认gbk编码