20155201 网络攻防技术 实验六 信息搜集与漏洞

一、实践内容

- 各种搜索技巧的应用

- DNS IP注册信息的查询

- 基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

- 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

二、报告内容:

1. 基础问题回答

1)哪些组织负责DNS,IP的管理。

Internet 域名与地址管理机构(ICANN)是为承担域名系统管理,它设立三个支持组织,地址支持组织(ASO)负责IP地址系统的管理;域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理;协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。

2)什么是3R信息。

Registrar注册局, Registrar注册商, Registrant注册人。

3)评价下扫描结果的准确性。

大部分准确,不过那个nmap扫描网段内活跃主机的,会把我的网关给扫描出来,并不是虚拟机之类的,在进行后续扫描探查才发现不是主机。可能跟我的操作系统有关。。

2. 实践总结与体会

同某次实验类似,侧重点在观察扫描结果,分析,然后有漏洞的话要尝试打补丁,或者使用对应的方法升级系统,可以看到信息搜集也是十分重要的,何为信息?在大数据时代,什么都是你的“信息”,想要真正做到隐私、保密已经相当困难,我们只能在尽可能的情况下不要让自己的重要信息被别人“扫描”出来。

3. 实践过程记录

DNS IP注册信息的查询

外围信息搜集

-

whois查询

-

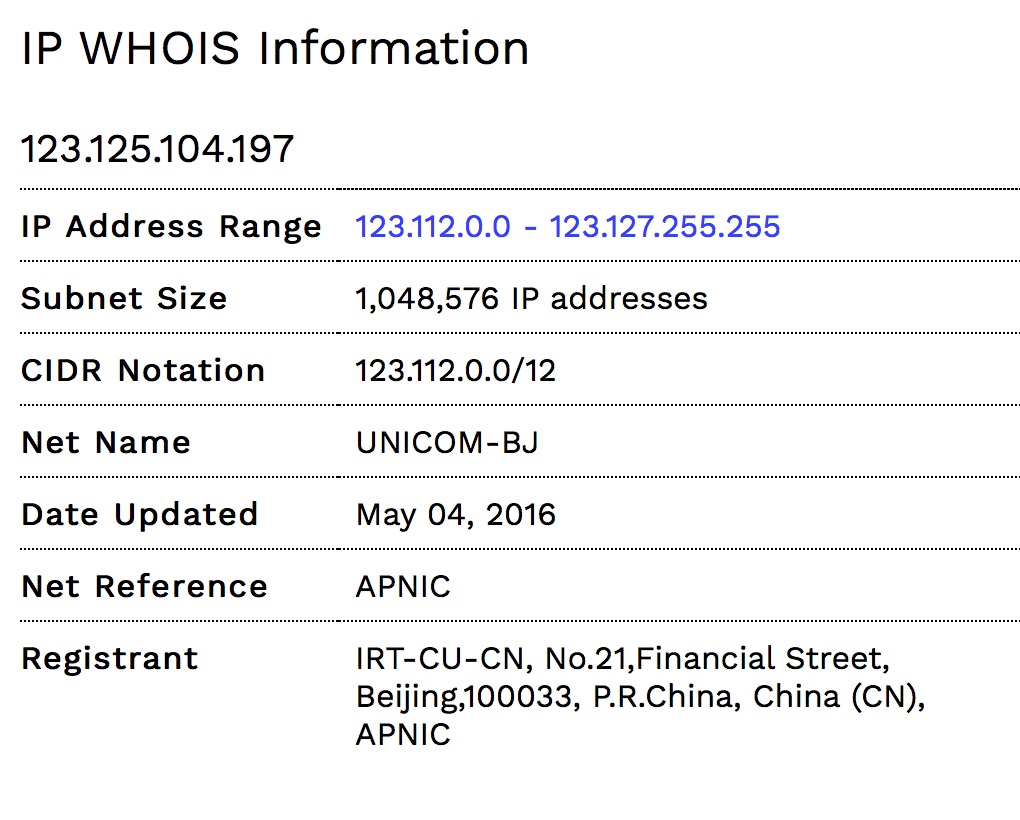

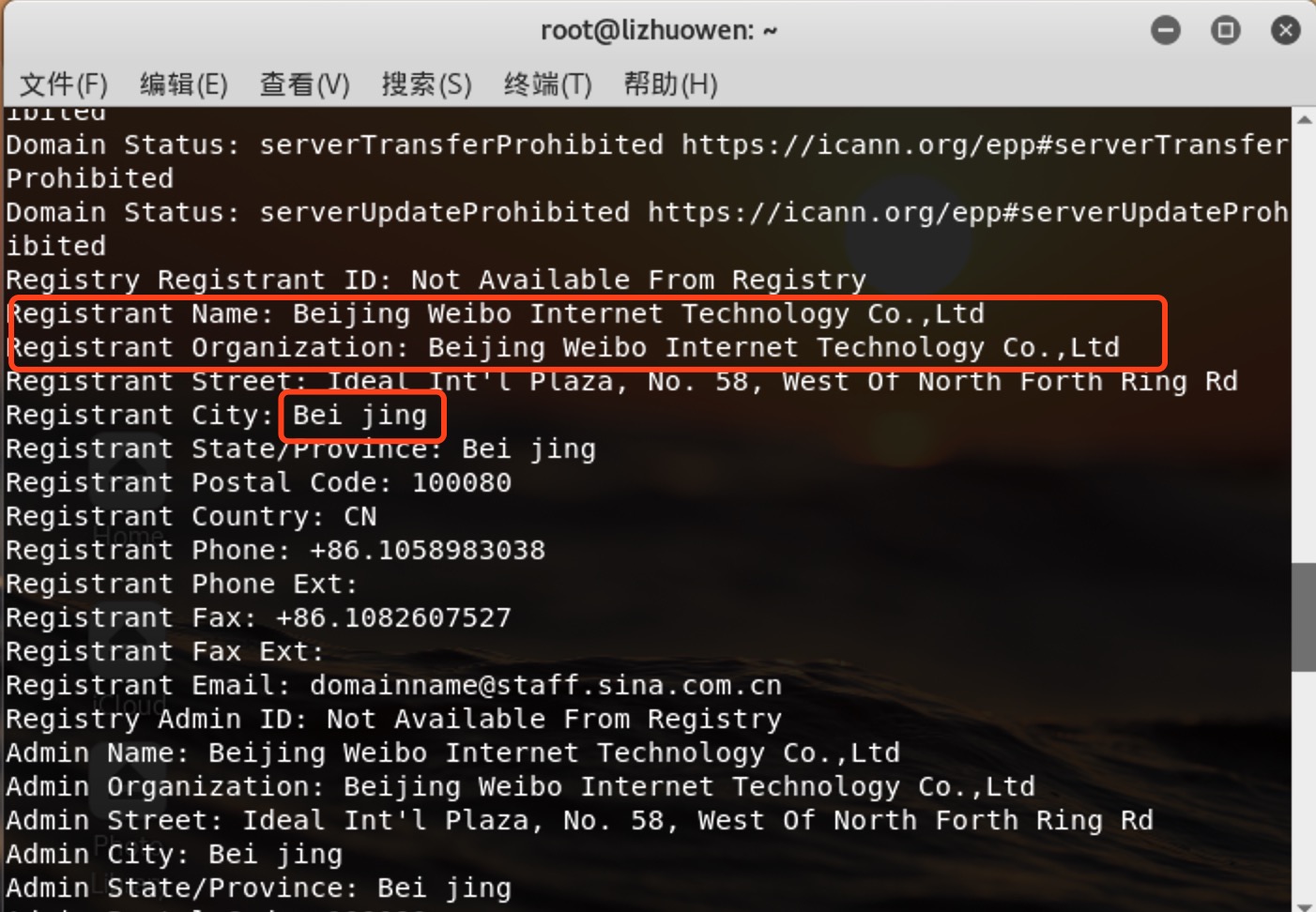

以微博的网址为例,使用

whois查询域名注册信息 -

进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到

-

-

-

可以看到注册人姓名,组织,地址,街道啥的,北京微博互联网技术啥啥。。

-

-

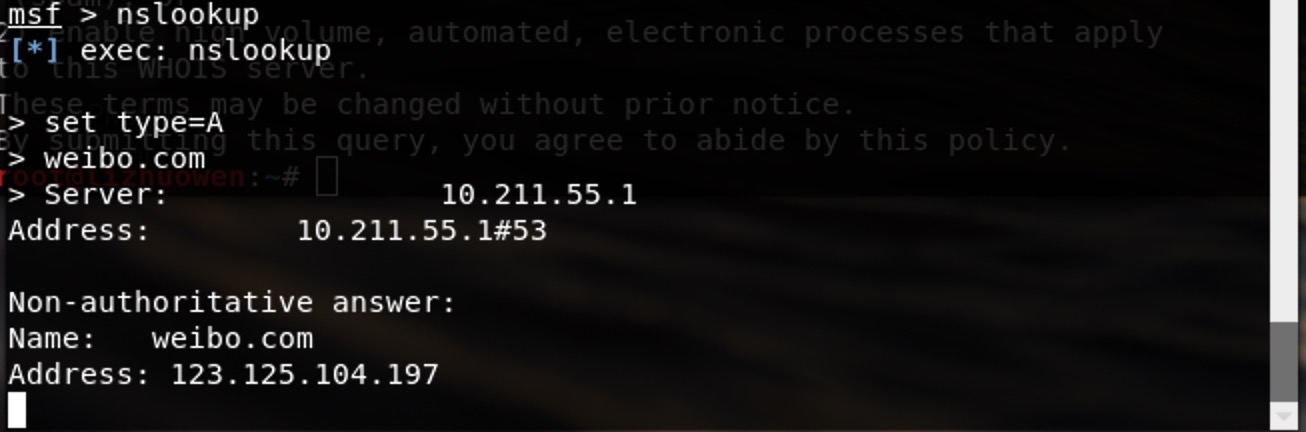

nslookup查询

nslookup可以得到DNS解析服务器保存的缓存的结果,但并不是一定准确的。

- 看到我滴网关

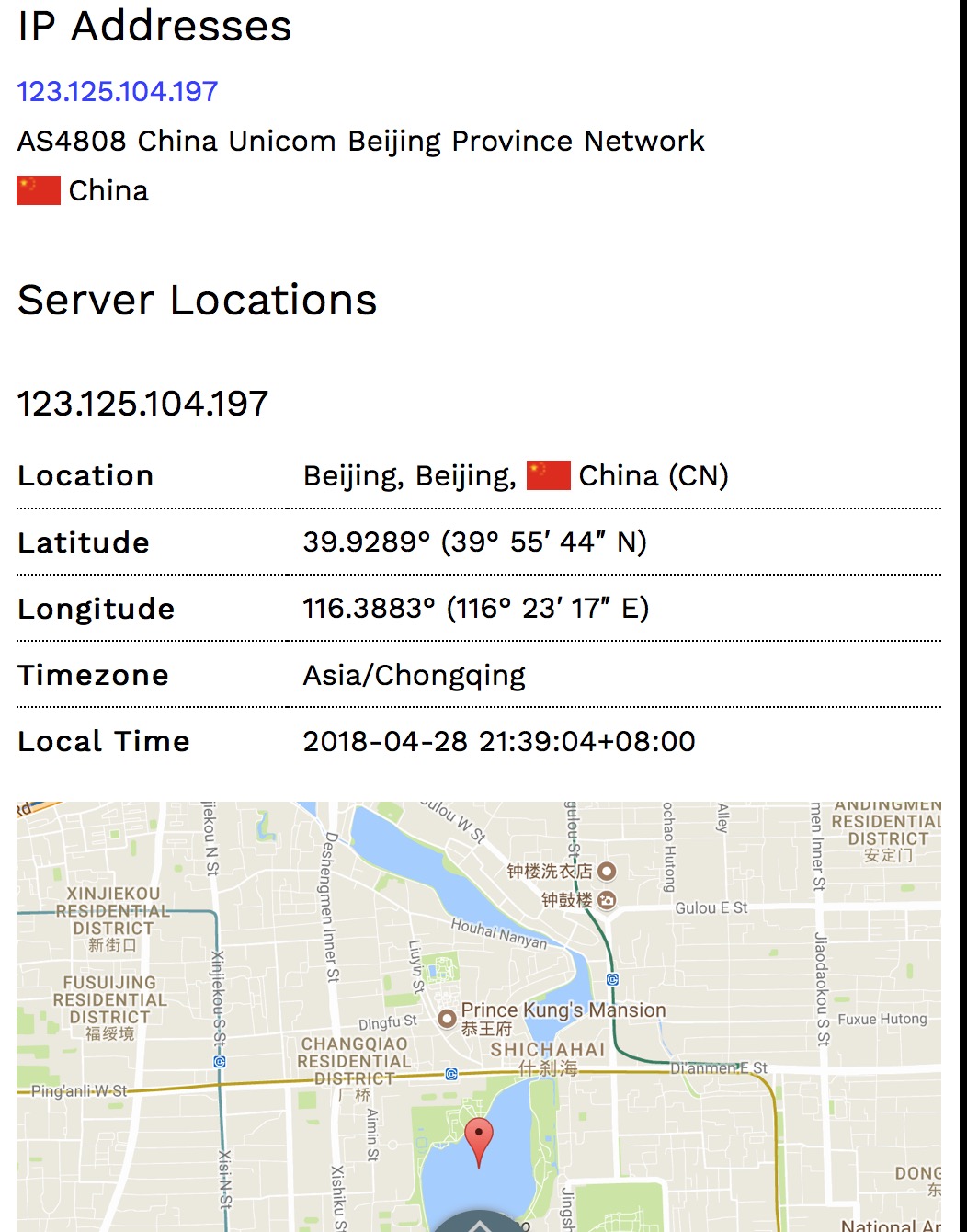

10.211.55.1,看到微博的IP。

-

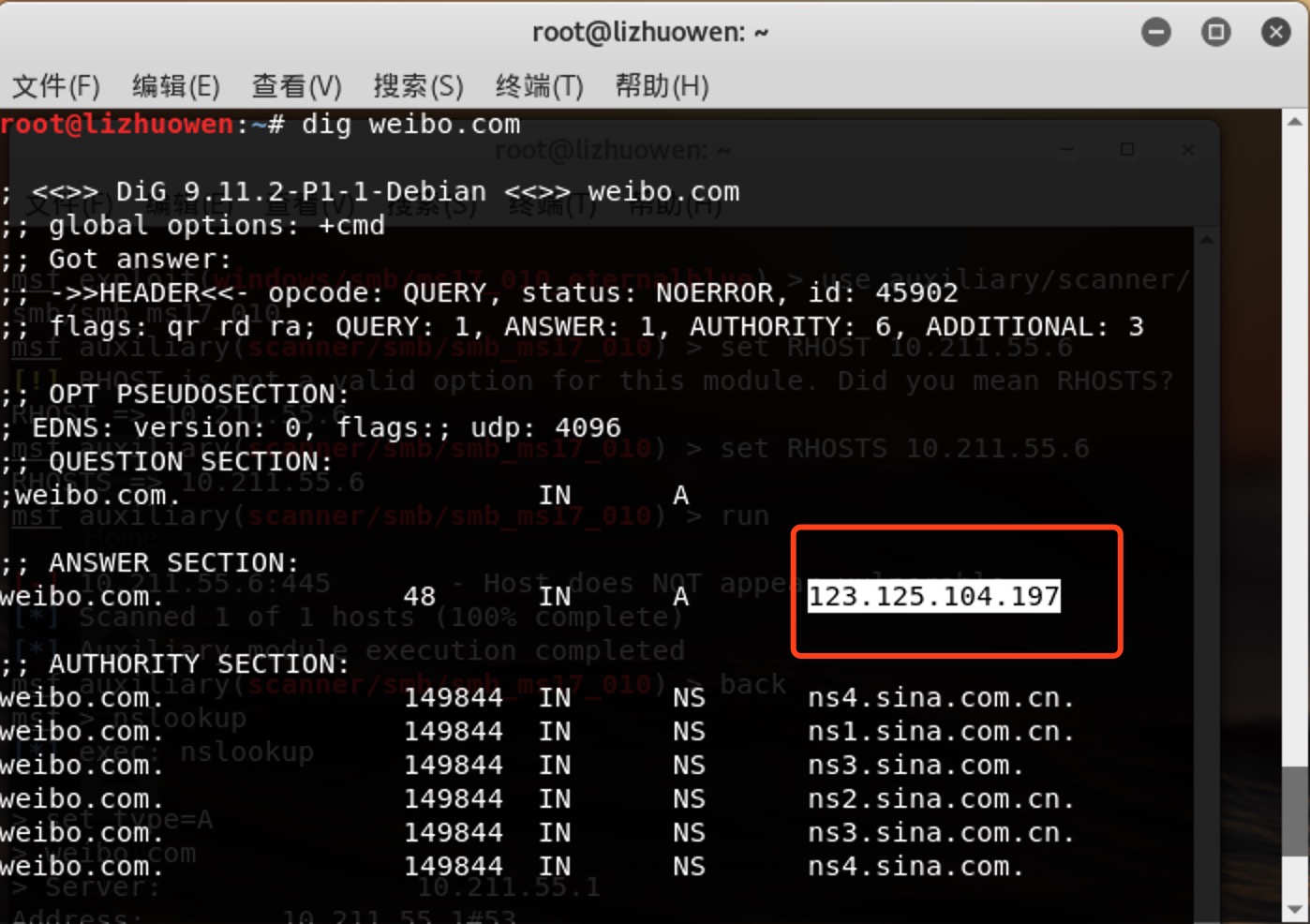

dig查询

dig可以从官方DNS服务器上查询精确的结果dig weibo.com

-

-

通过IP反查到域名

-

国内的也可以用站长工具(http://www.7c.com/)批量查询,结果更详细。

各种搜索技巧的应用

-

通过搜索引擎进行信息搜集

-

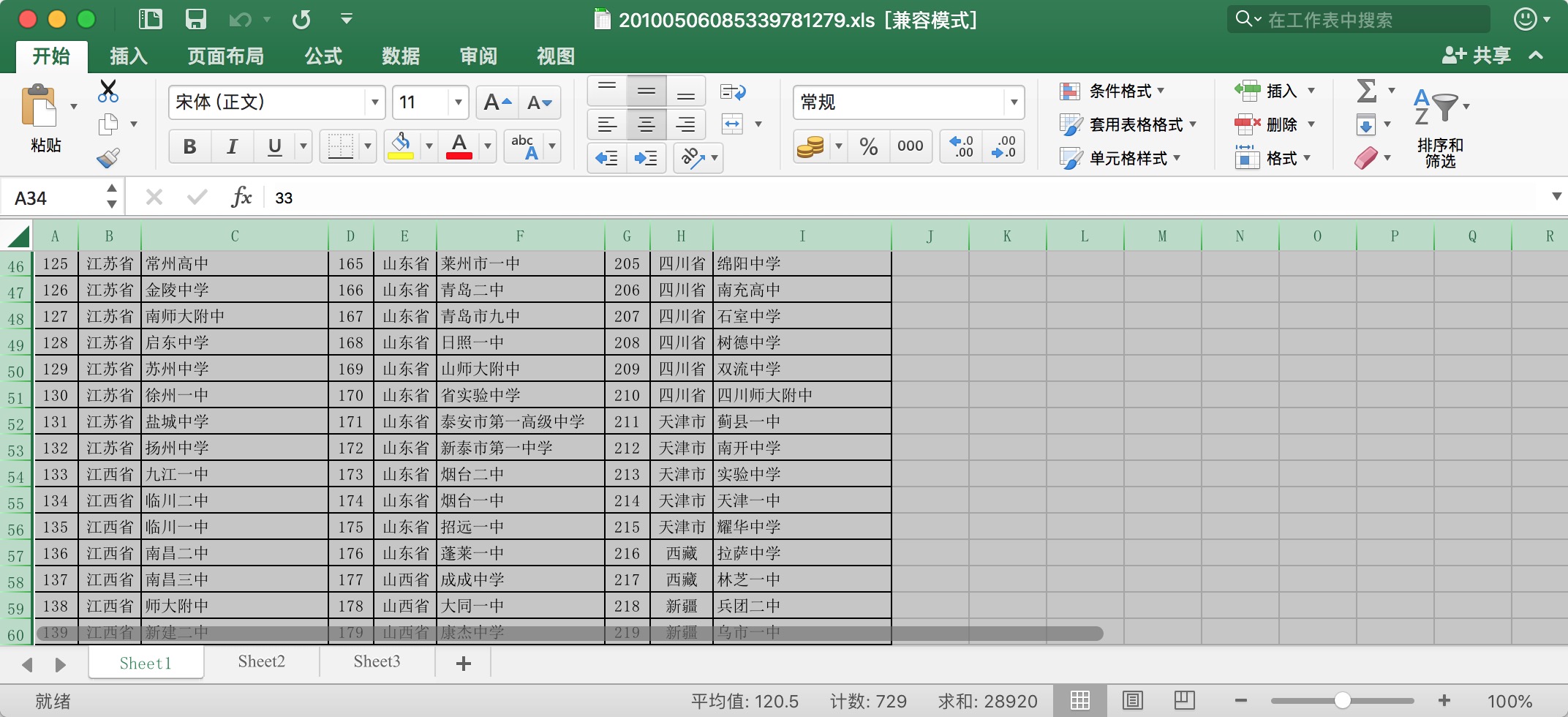

搜索特定类型的文件:有些网站会链接通讯录,订单等敏感的文件,可以进行针对性的查找, 如Google,baidu

site:edu.com filetype:xls 重点,打开标题为【XLS】的,会[自动下载一个excel]https://www.baidu.com/link?url=3SahXTYjG-ezxWeOmjZxhP0e8kfWm7PTlDv4Z6_2NsWi3pczeZVgjiW4lRXWAB5d5JN85c9UnfW43A4uLAOtg_&wd=&eqid=8ff780460000cf51000000025aed2668),就可以查看信息了。 -

-

-

-

有没有人知道双鸭山是什么梗?哈哈哈哈哈

-

-

使用

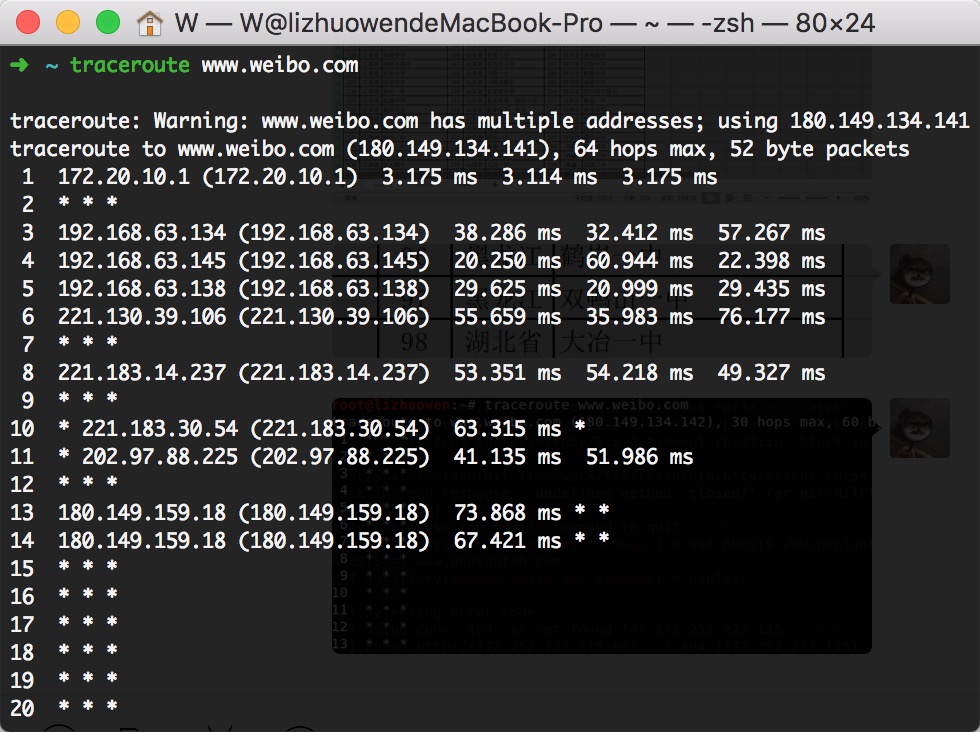

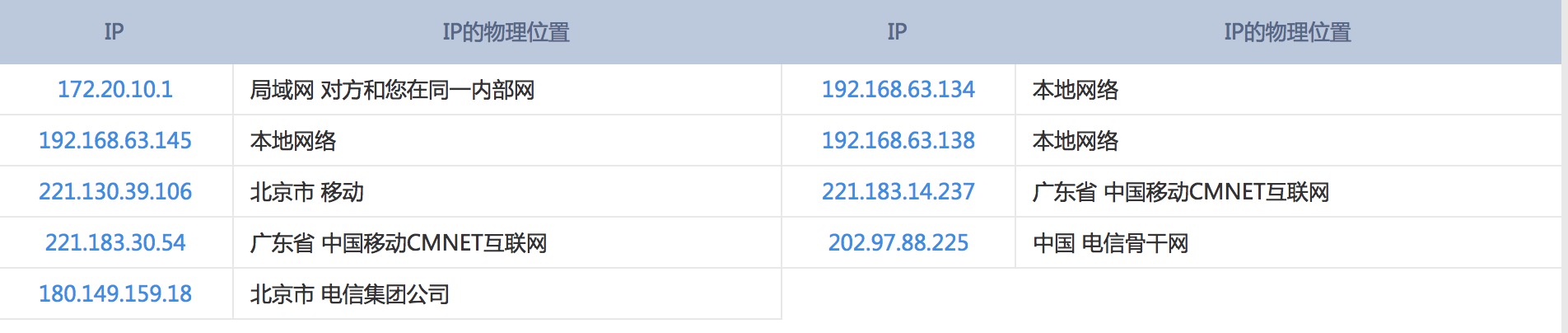

traceroute进行路由侦查-

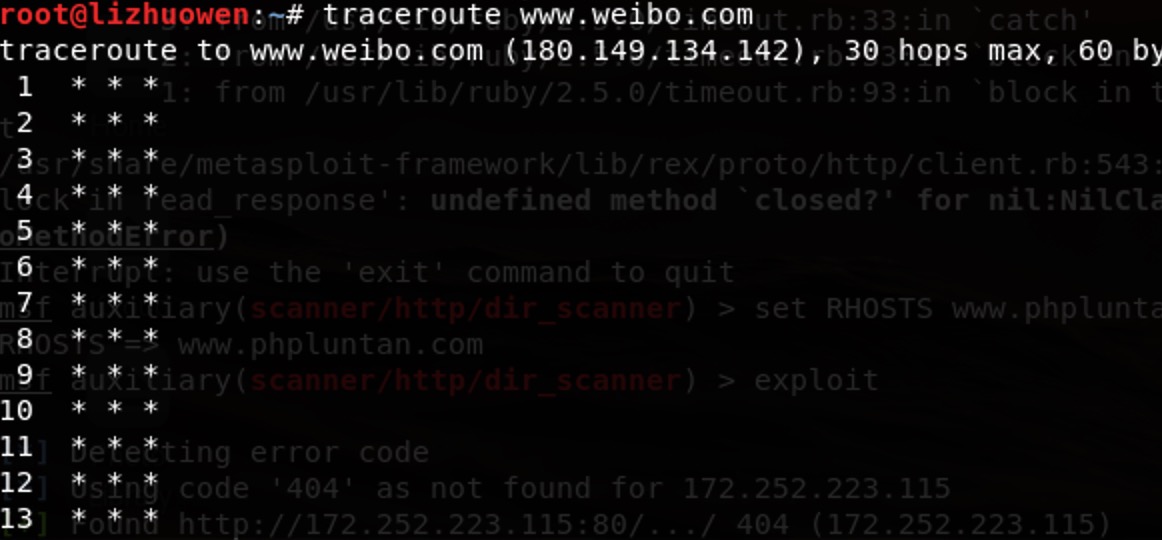

在kali中使用

traceroute www.weibo.com对连接该网络经过的路由进行探测: -

-

由于虚拟机使用的是

nat连接,traceroute返回的TTL exceeded消息无法映射到源IP地址、源端口、目的IP地址、目的端口和协议,因此无法反向NAT将消息路由传递回来,所以在Mac下重新进行探测 -

-

-

172是我的主机。。

-

-

检查网址目录结构

-

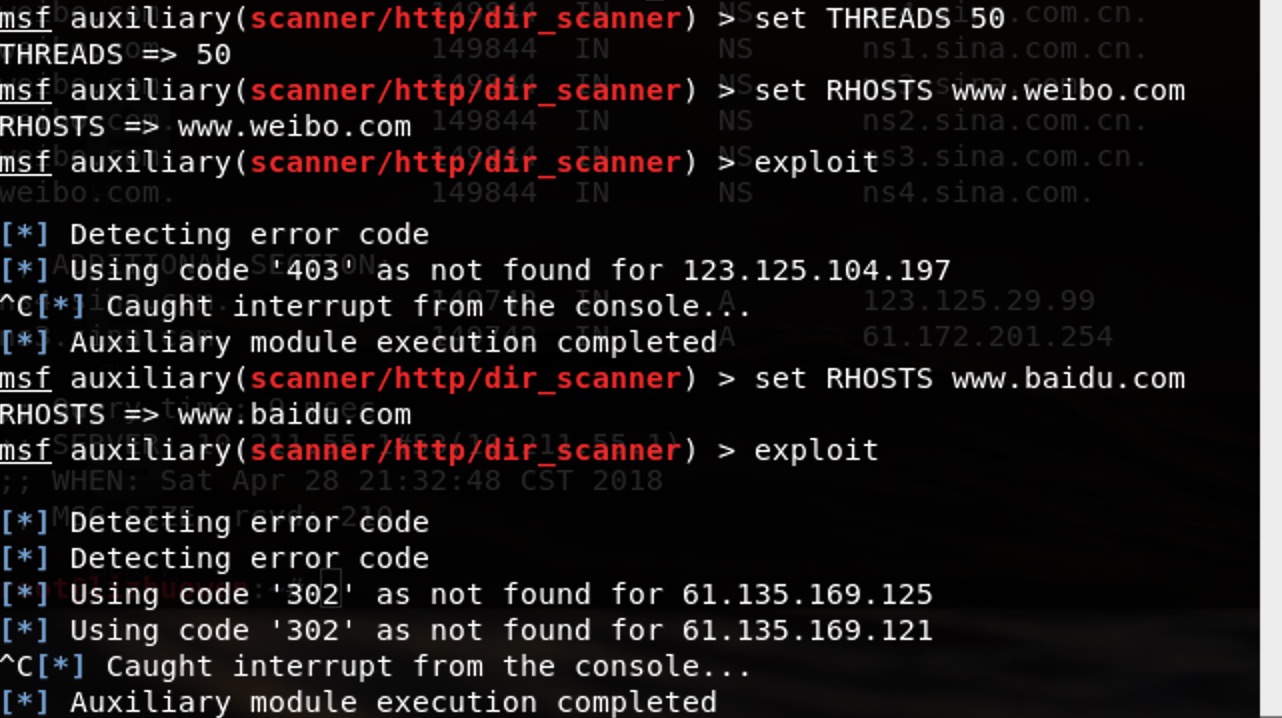

进入msf

msfconsole -

自动化的工具:

metasploit的brute_dirs,dir_listing,dir_scanner等辅助模块,主要是暴力猜解。以dir_scanner为例 -

use auxiliary/scanner/http/dir_scan进入扫描模块,设置一下参数 -

设置RHOSTS为

weibo.com -

-

然后没成功,换了一个狄老师用过的网址。。

-

-

目录结构暴露。。

-

基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

-

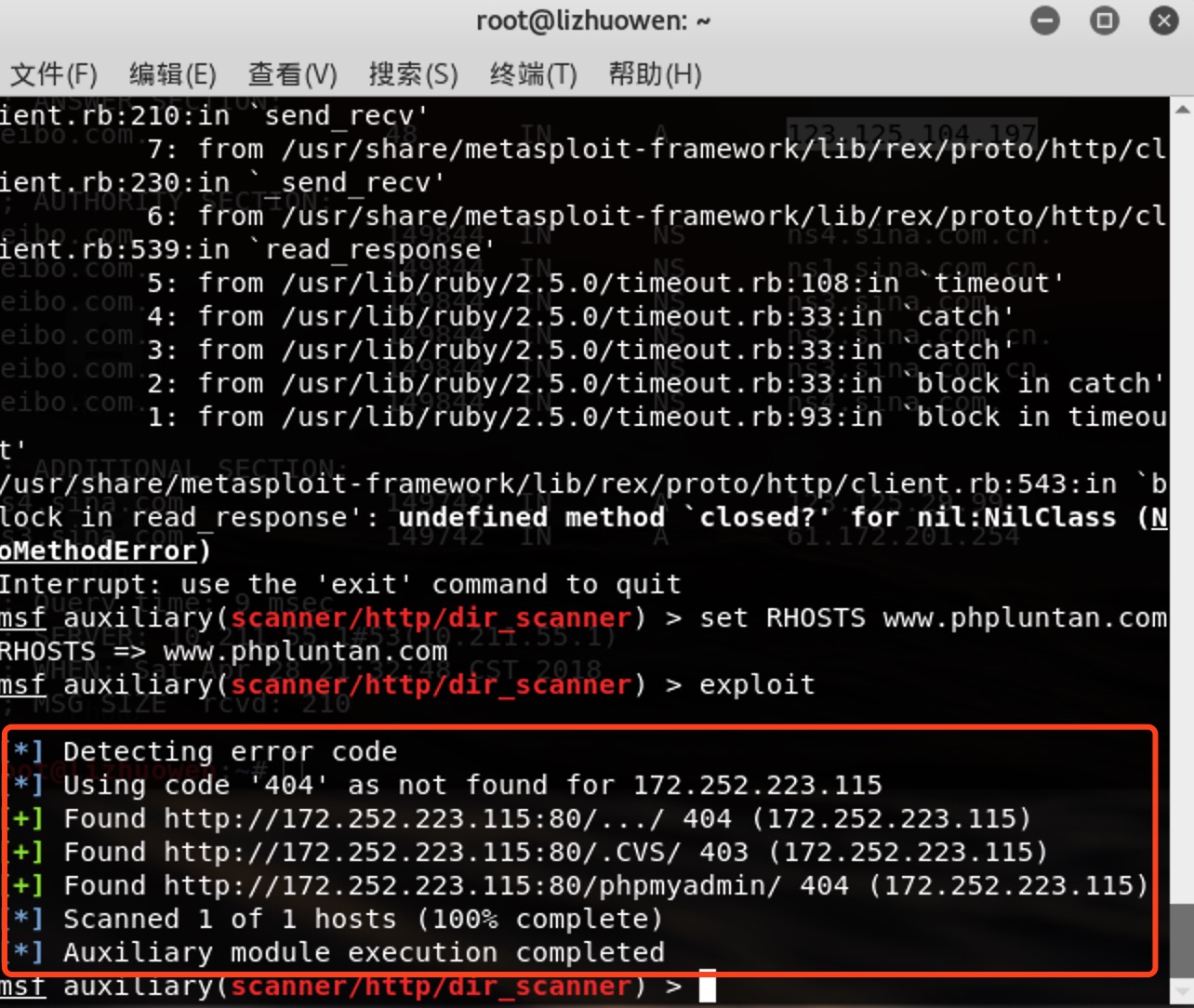

活跃主机扫描

- 利用ping命令扫描

-

nmap的使用

-

NMap,也就是Network Mapper,最早是Linux下的网络扫描和嗅探工具包。nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。Nmap 以隐秘的手法,避开闯入检测系统的监视,并尽可能不影响目标系统的日常操作。

-

基本功能有三个:一是探测一组主机是否在线;其次是扫描主机端口,嗅探所提供的网络服务;还可以推断主机所用的操作系统 。

-

语法格式:namp [空格] 【选项|多选项|协议】 【空格】

-

Nmap包含四项基本功能:主机发现(Host Discovery);端口扫描(Port Scanning);版本侦测(Version Detection);操作系统侦测(Operating System Detection)。另外Nmap提供强大的NSE(Nmap Scripting Language)脚本引擎功能,脚本可以对基本功能进行补充和扩展。

-

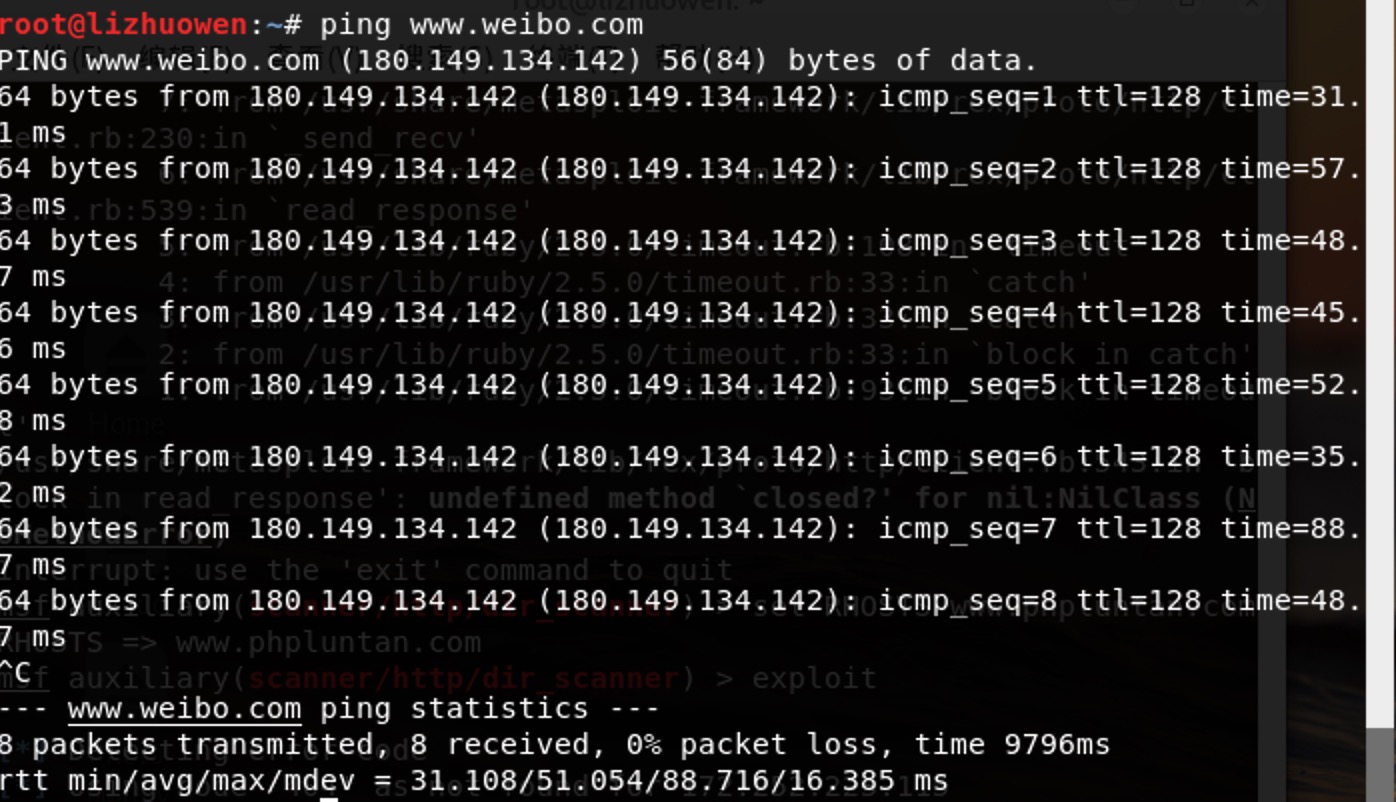

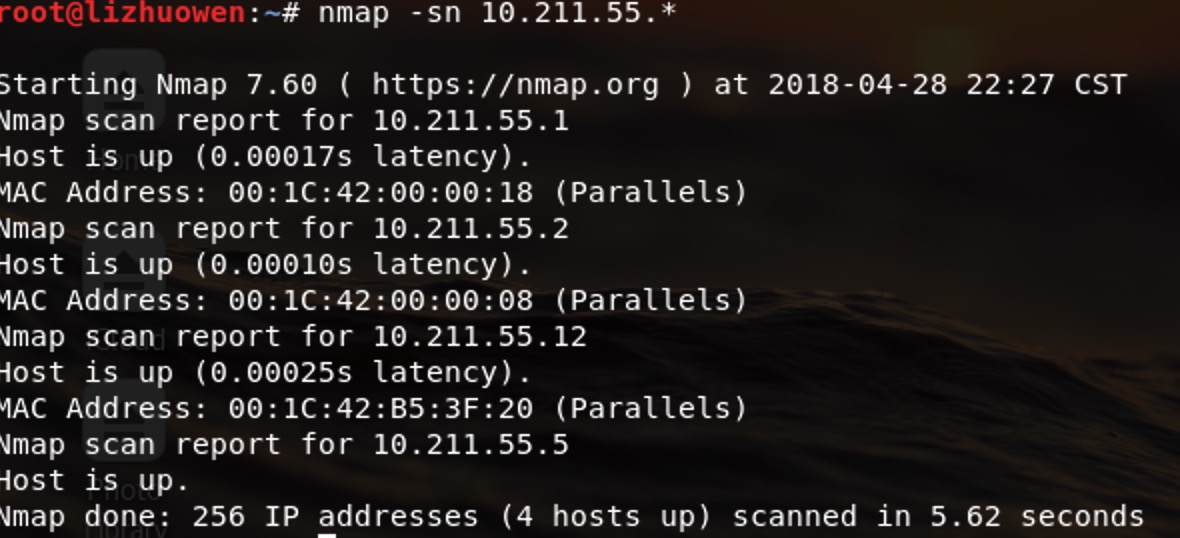

在kali下使用

nmap -sn 10.211.55.*寻找该网段下的活跃主机: -

-

可以看到有四个主机处于活跃状态,其中

10.211.55.12是我的XP虚拟机。 -

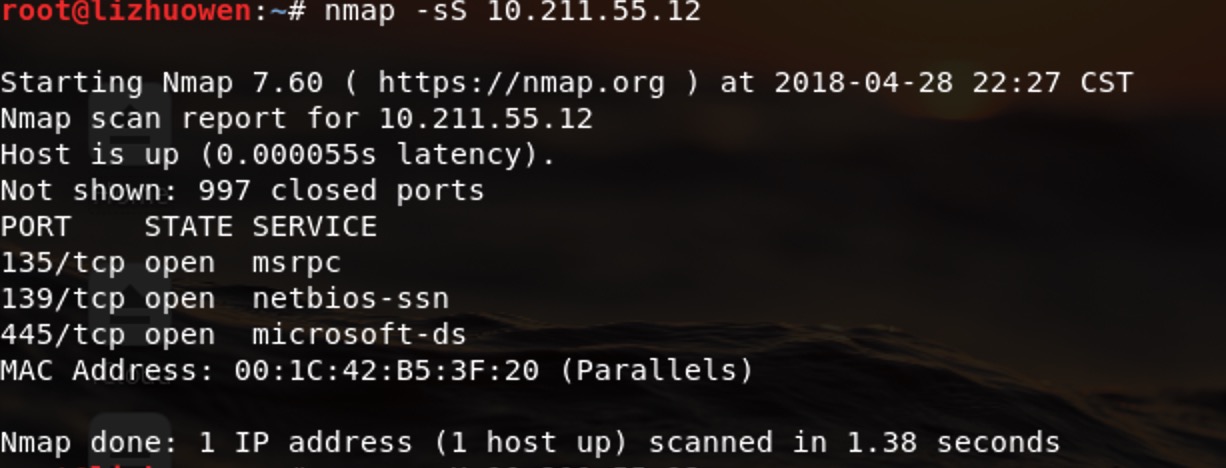

使用

nmap -sS 10.211.55.12扫描该主机开放的TCP端口 -

-

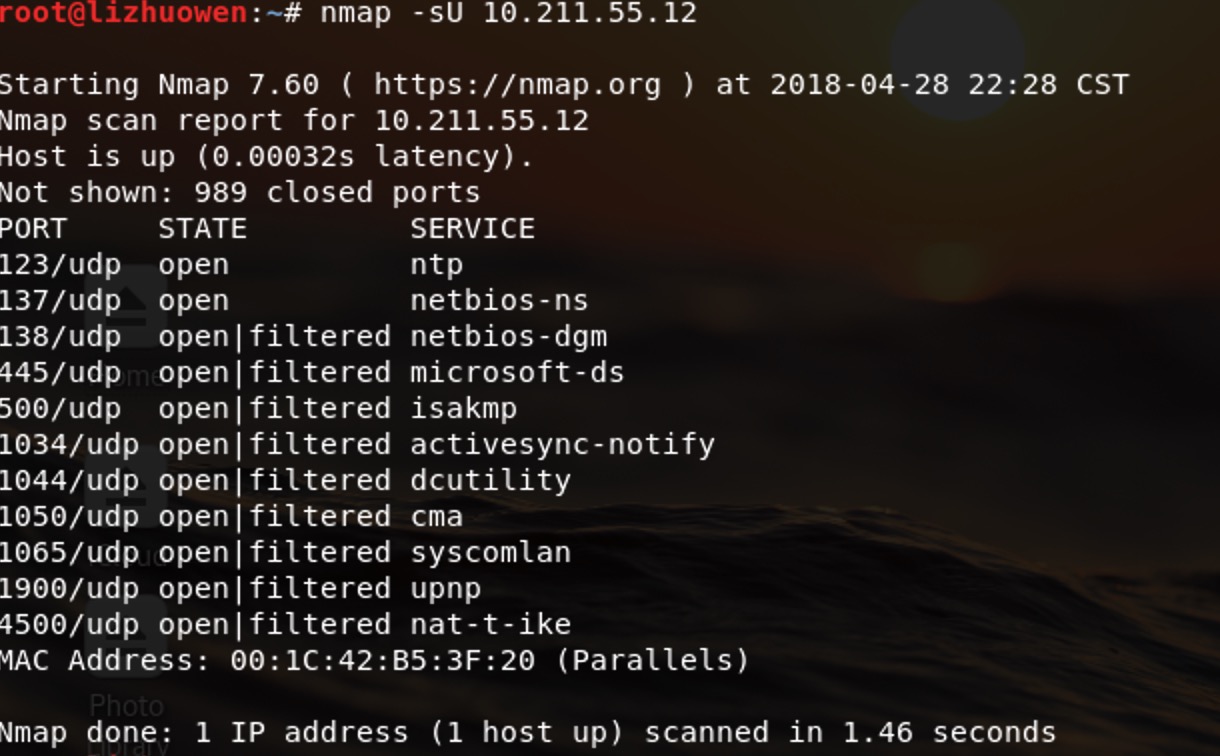

使用

nmap -sU 10.211.55.12扫描该主机开放的UDP端口 -

-

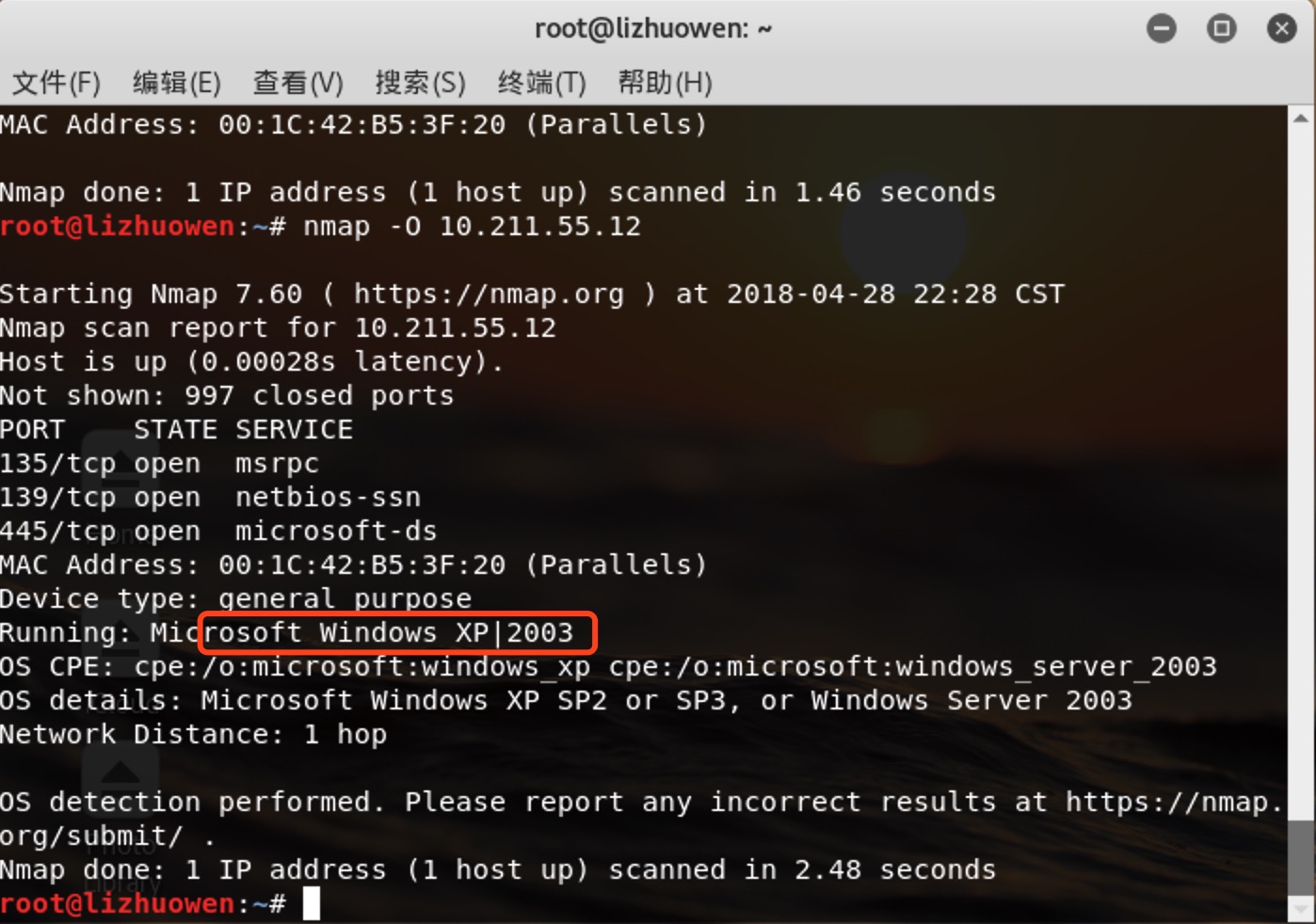

使用

nmap -O 10.211.55.12扫描该主机运行的操作系统 -

-

-

smb服务的查点

-

进入msf

msfconsole -

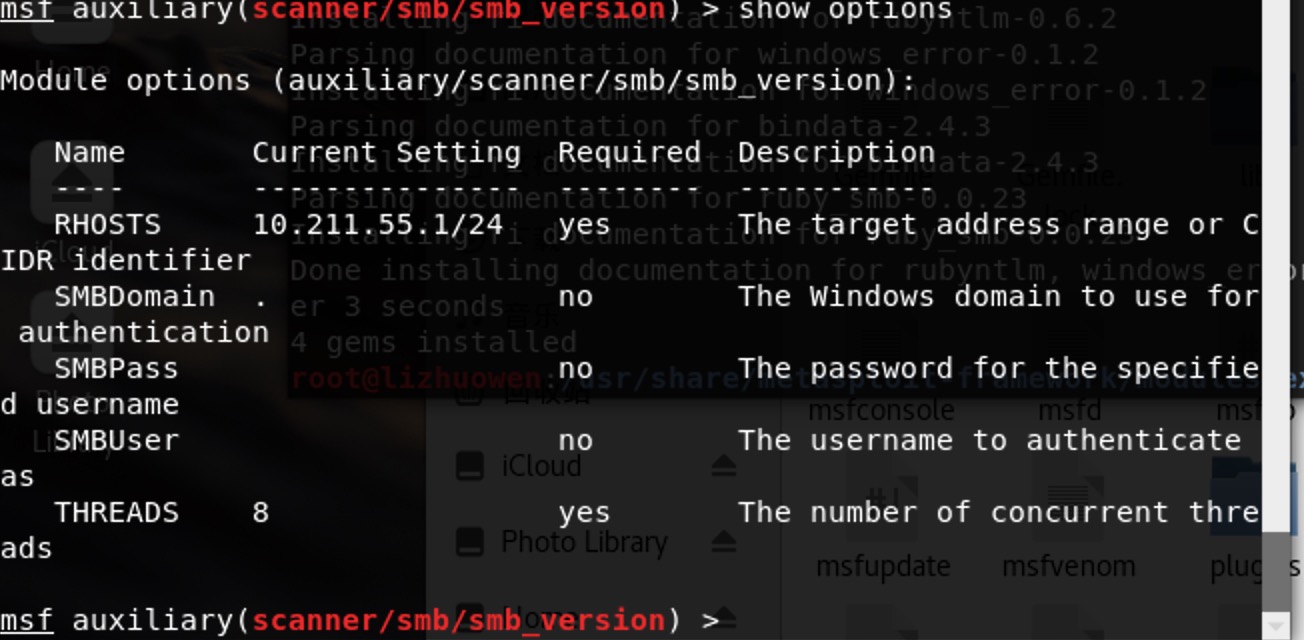

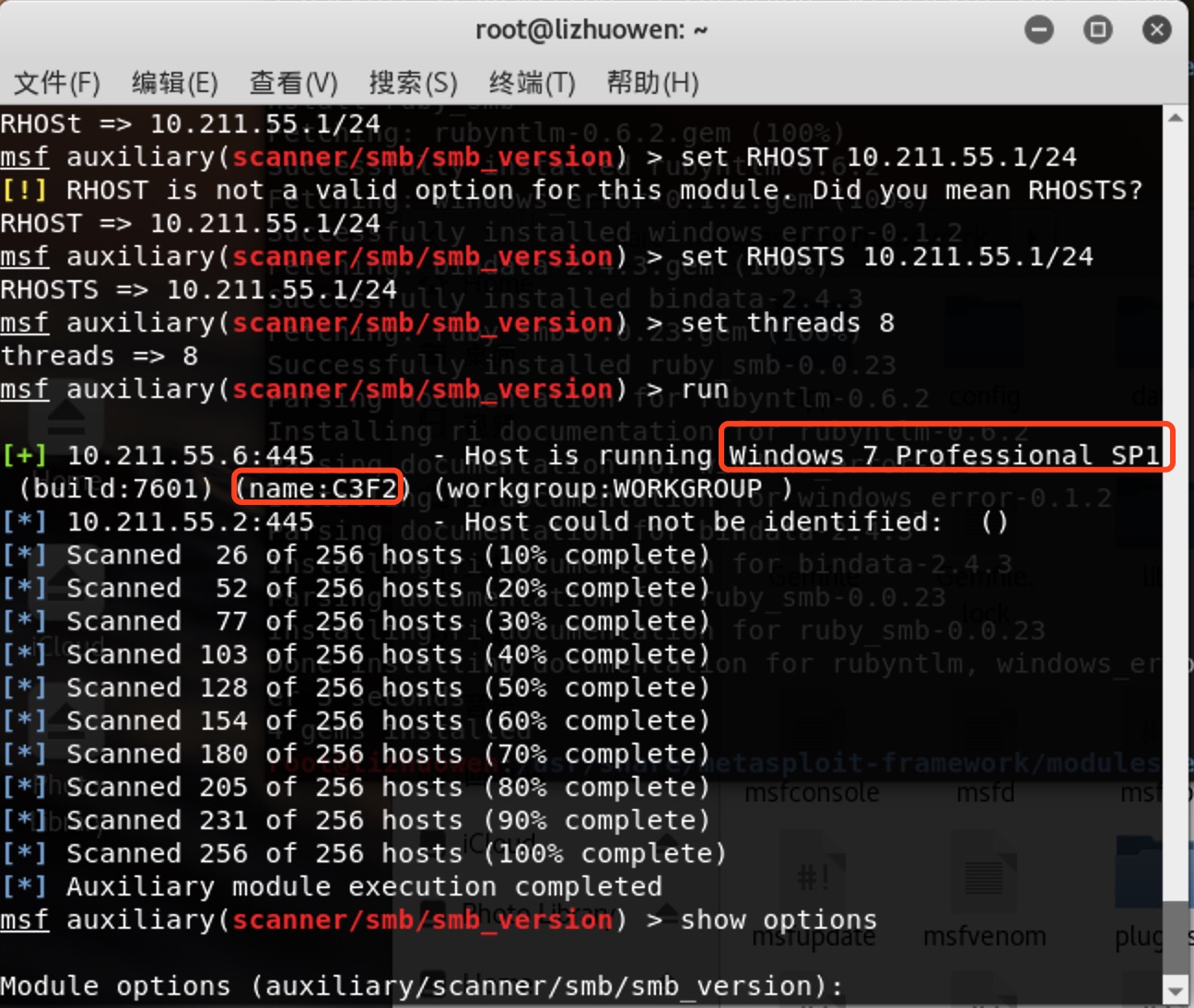

输入

use auxiliary/scanner/smb/smb_version使用扫描操作系统的模块,设置参数 -

-

exploit开始扫描 -

-

可以看到扫描的操作系统版本号和设备名

-

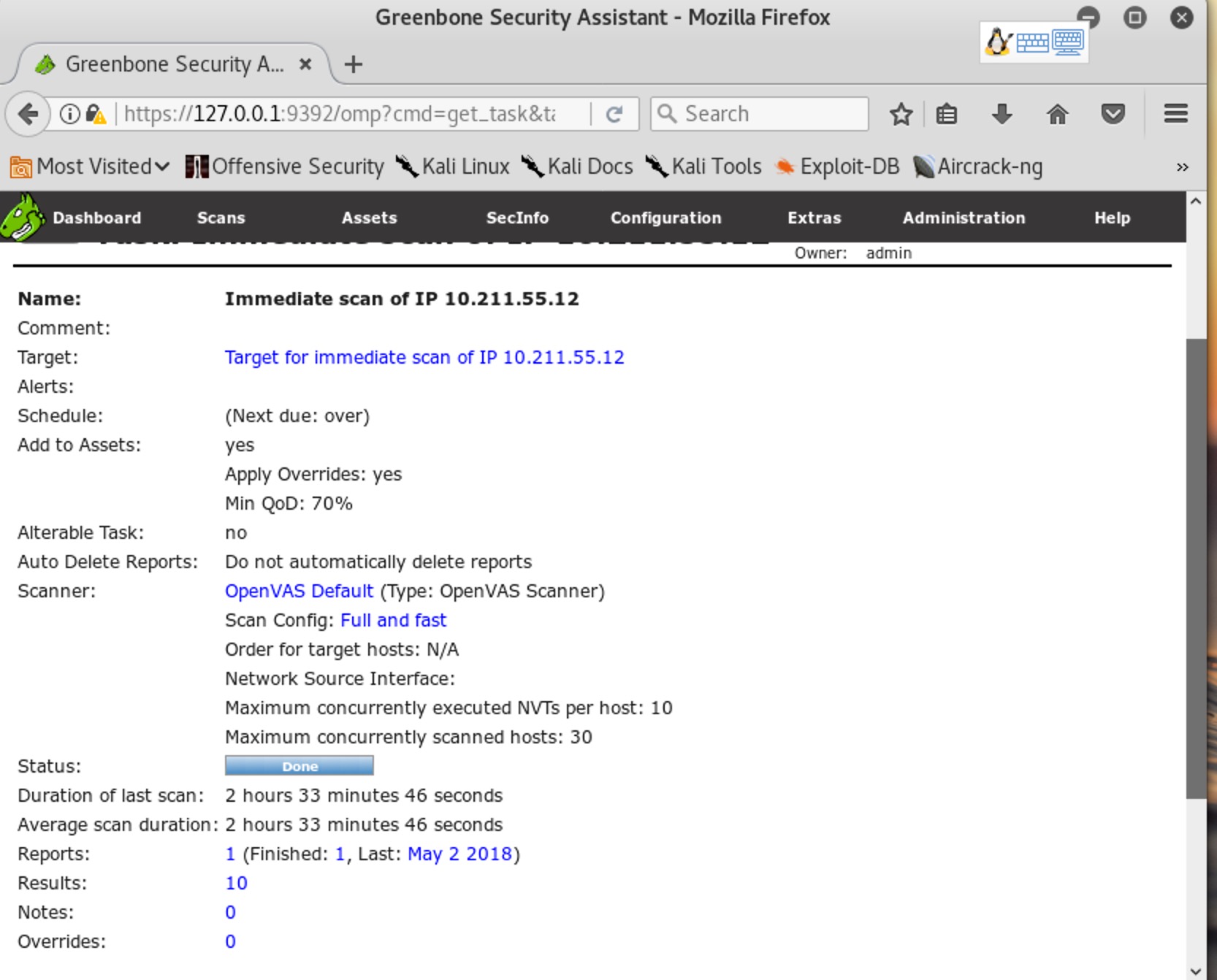

漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

OpenVAS是开放式漏洞评估系统,也可以说它是一个包含着相关工具的网络扫描器。其核心部件是一个服务器,包括一套网络漏洞测试程序,可以检测远程系统和应用程序中的安全问题。

-

在kali中使用

apt-get install openvas下载安装openvas -

先别着急,我建议先

apt-get update,apt-get upgrade,apt-get dist-upgrade之后再下载安装vas,更新源记得设置成kali的官方源,我一直都是官方源就没换。 -

想要更换官方源,

vi /etc/apt/sources.list,添加deb http://http.kali.org/kali kali-rolling main contrib non-free。 -

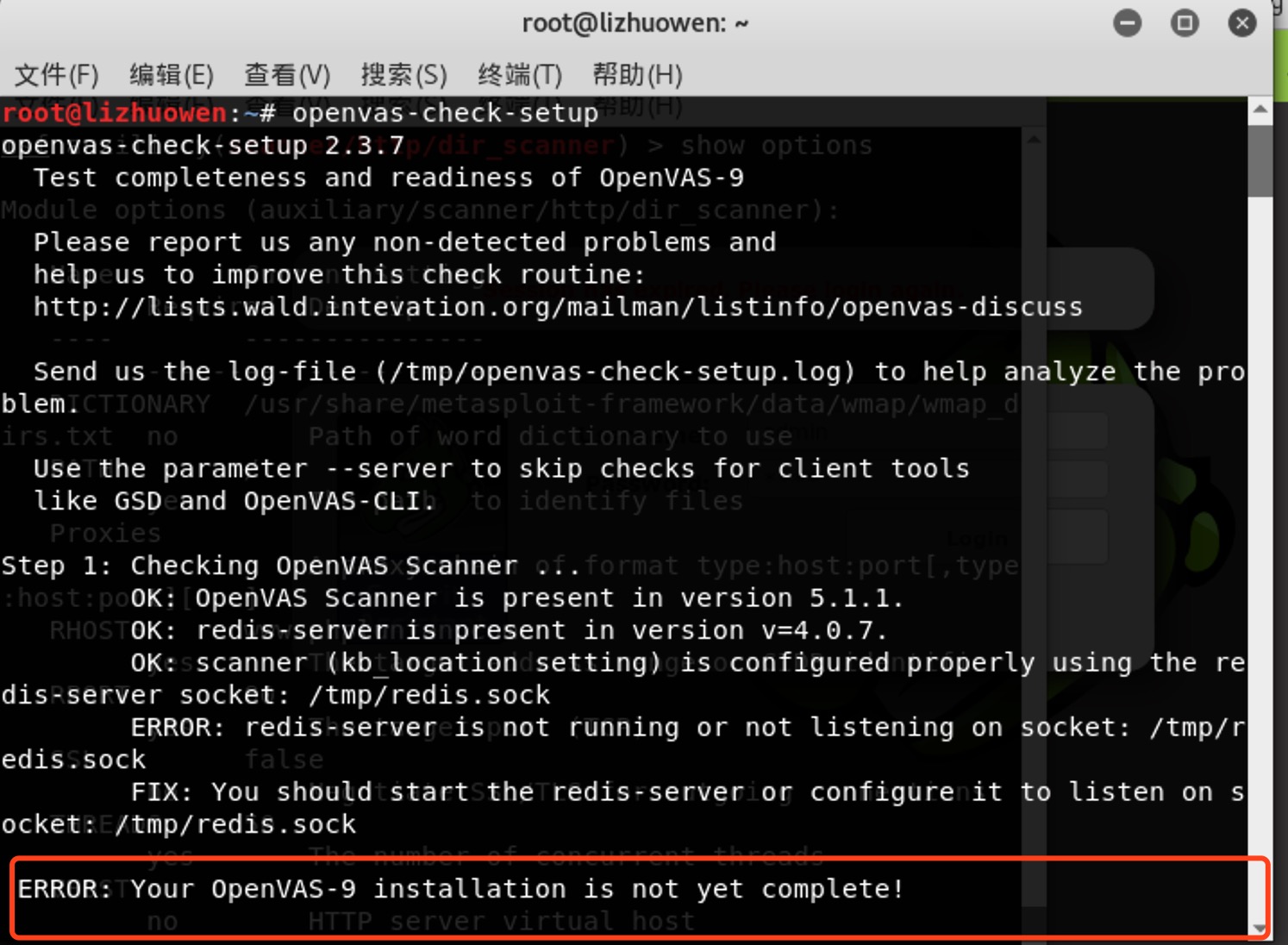

我是先下载安装的,后续会报错,然后我再更新的kali,更新完了检查

openvas就没有错误了。这里给大家分享一个安装教程。 -

-

提示我的错误是这样的。。然后我就更新源了,之后就没有错误了

-

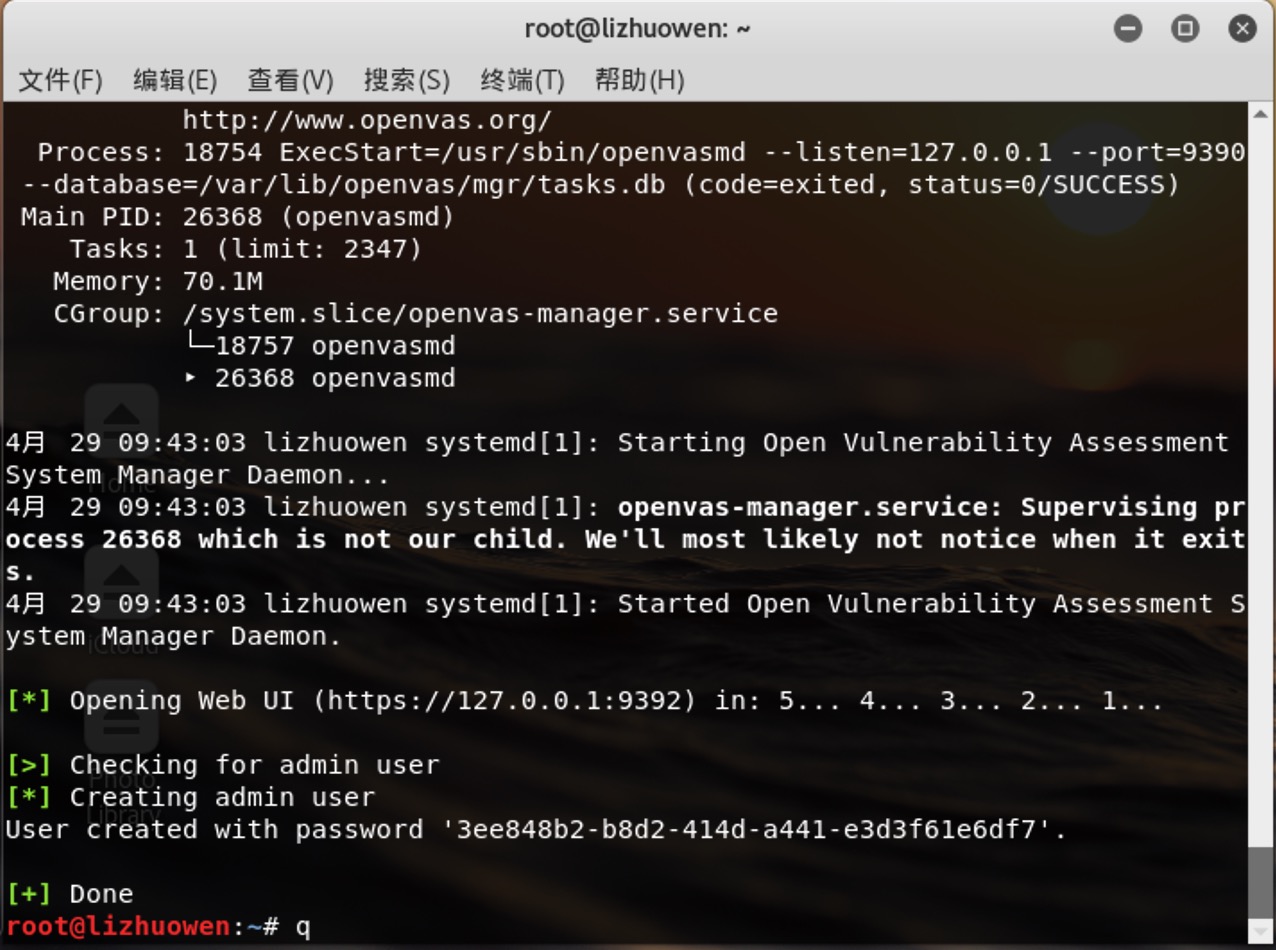

先安装配置

openvas-setup,要等很久,之后能看到生成的用户名和密码,截个图记录一下 -

-

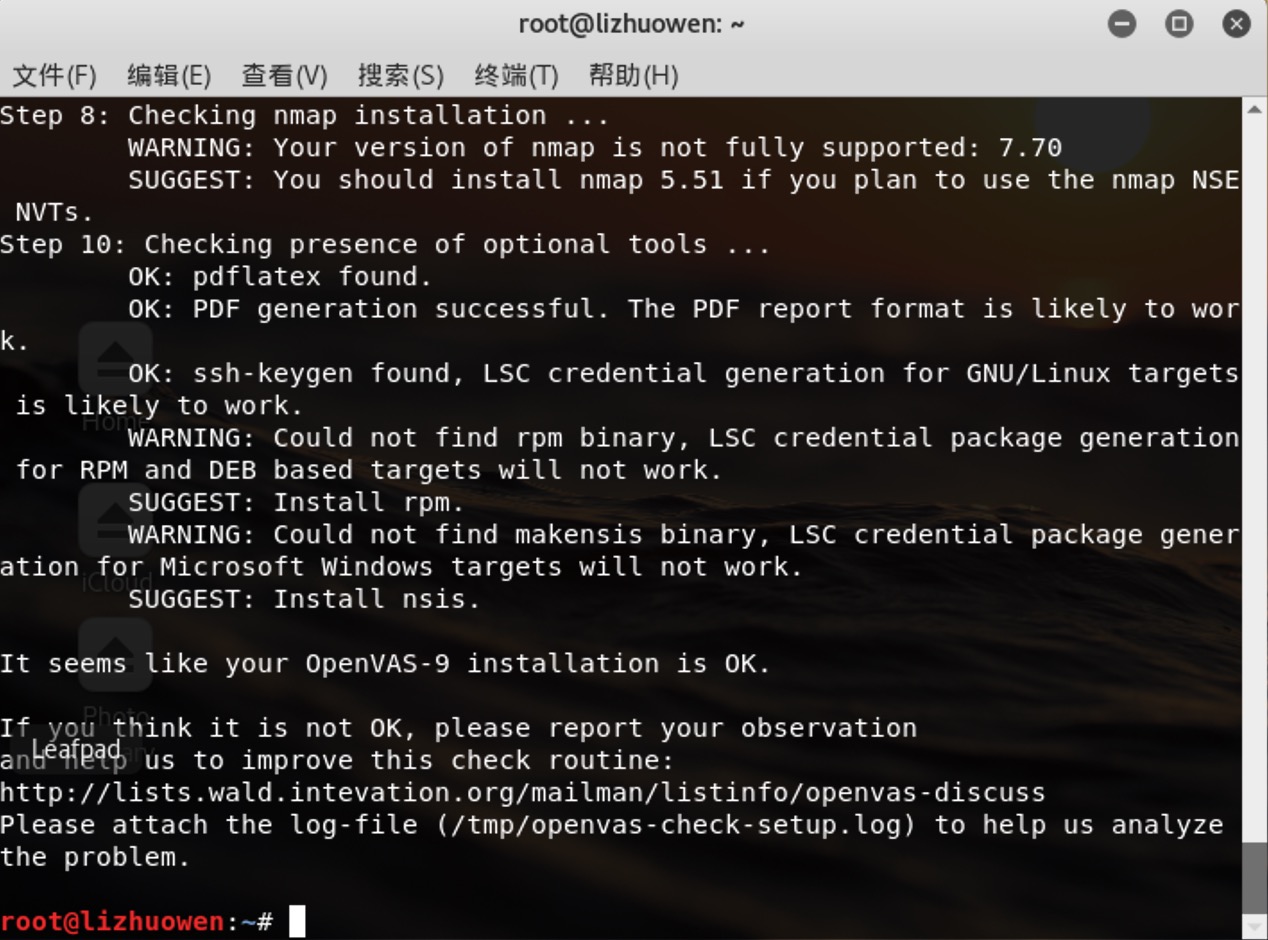

openvas-check-setup检查安装,这一步很完美 -

-

之前生成的密码¥%……#&什么之类的,把他改掉

openvasmd --user admin --new-password xxxxxx -

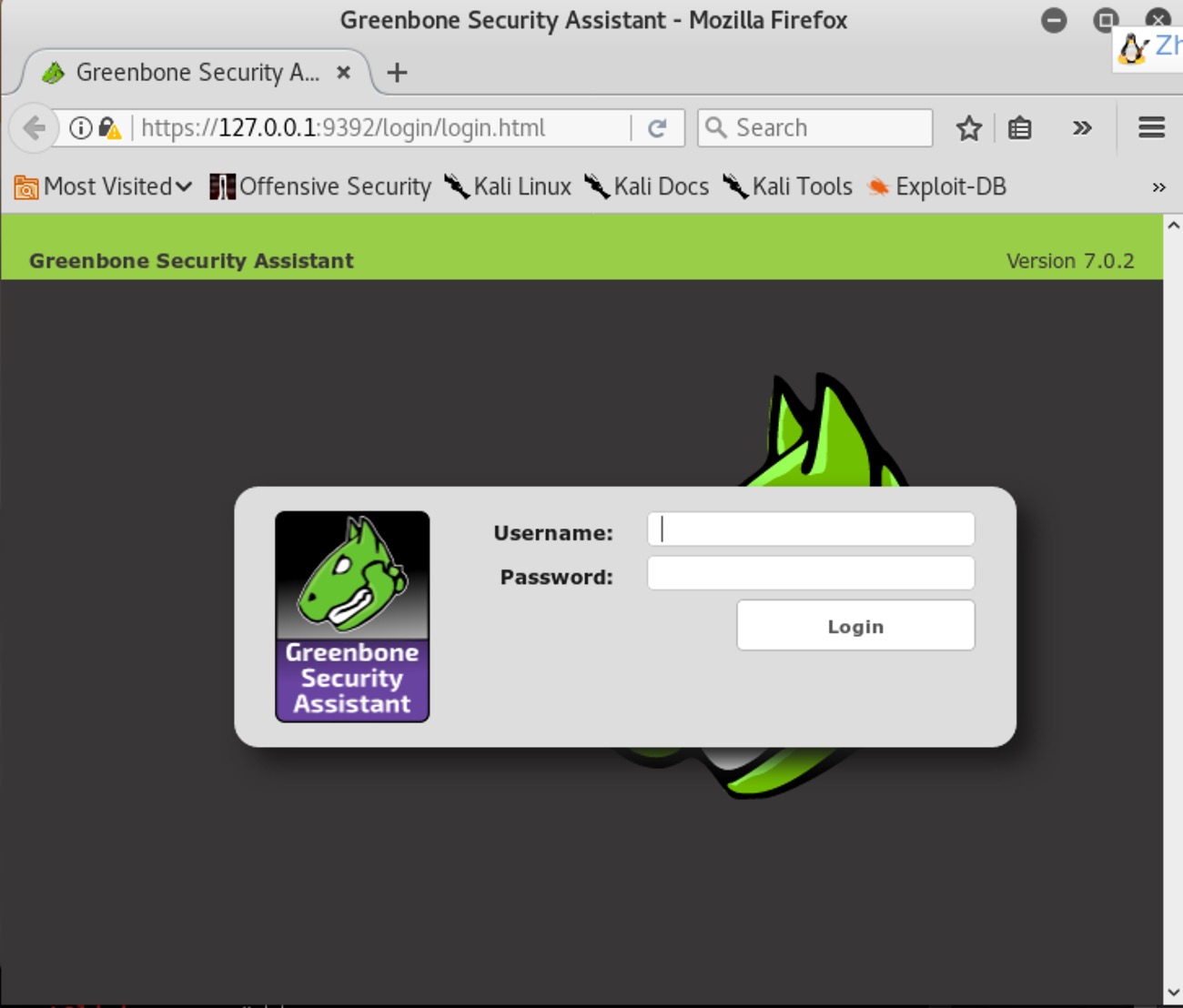

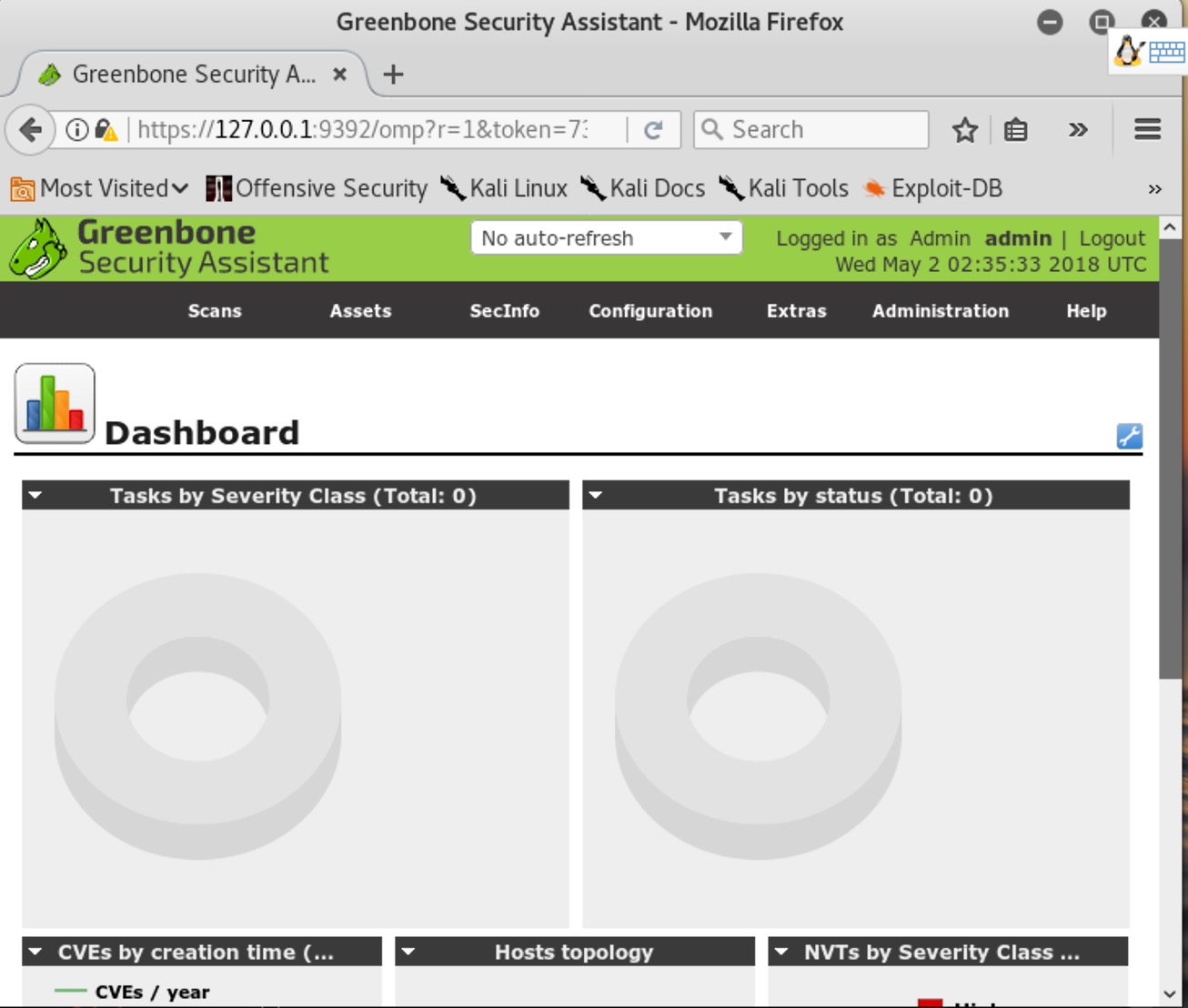

启动openvas,

openvas-start,会自动打开web UI,第一次会提示证书之类的错误,点击Advanced,然后左下角是个啥键我忘了,就是左下角,设置为可信任站点,然后登陆admin用户。 -

-

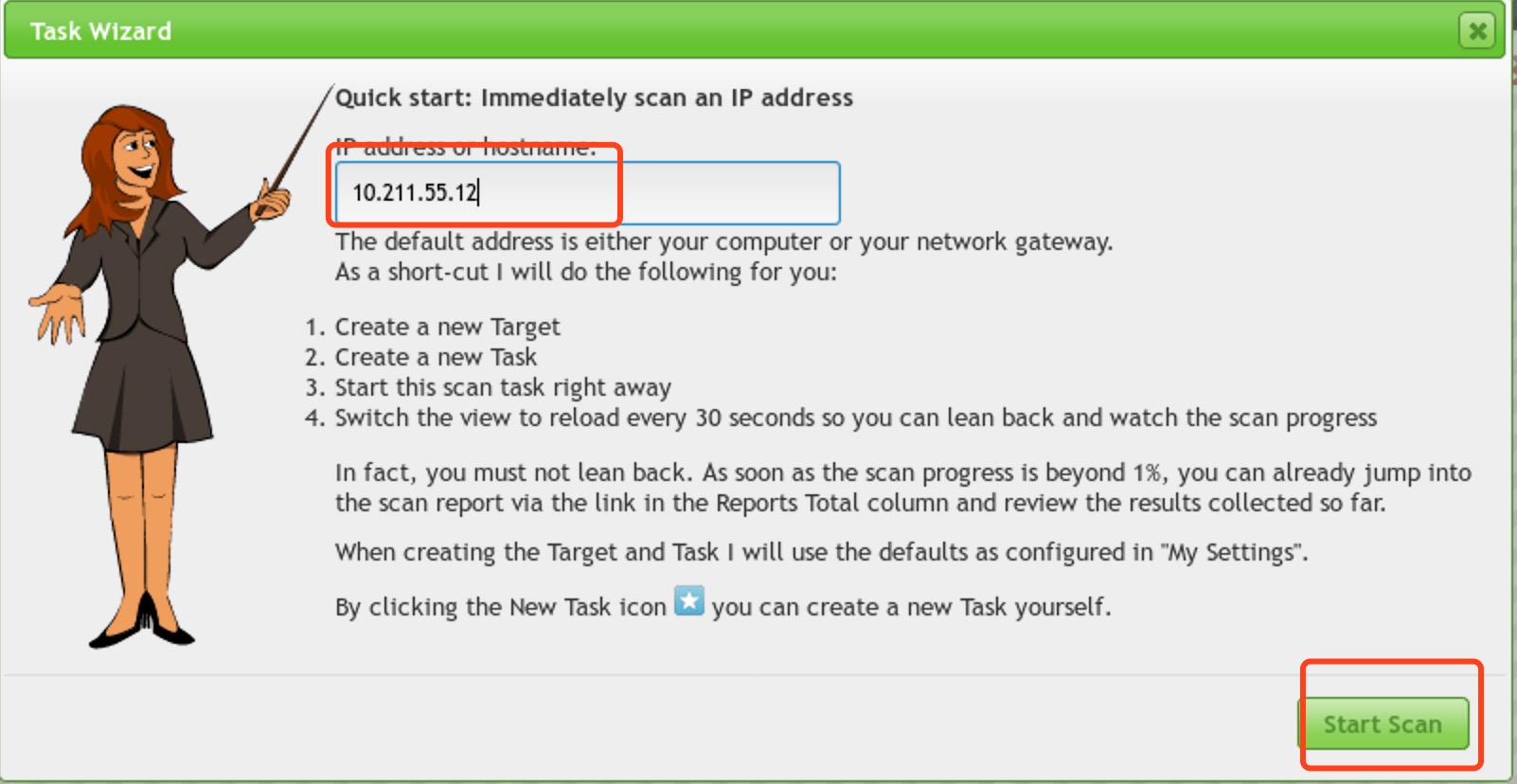

在UI中,点击菜单栏

Scans下的Tasks,然后点击Task Wizard新建一个任务,填写目标主机的ip之后,开始扫描 -

-

-

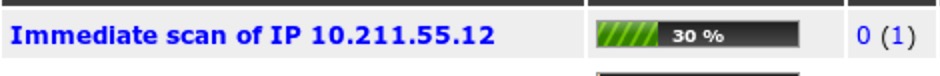

正在扫描中的主机是这样子的:

-

-

好慢。。查看一下结果吧,点那一行字就可以看到报告了

-

-

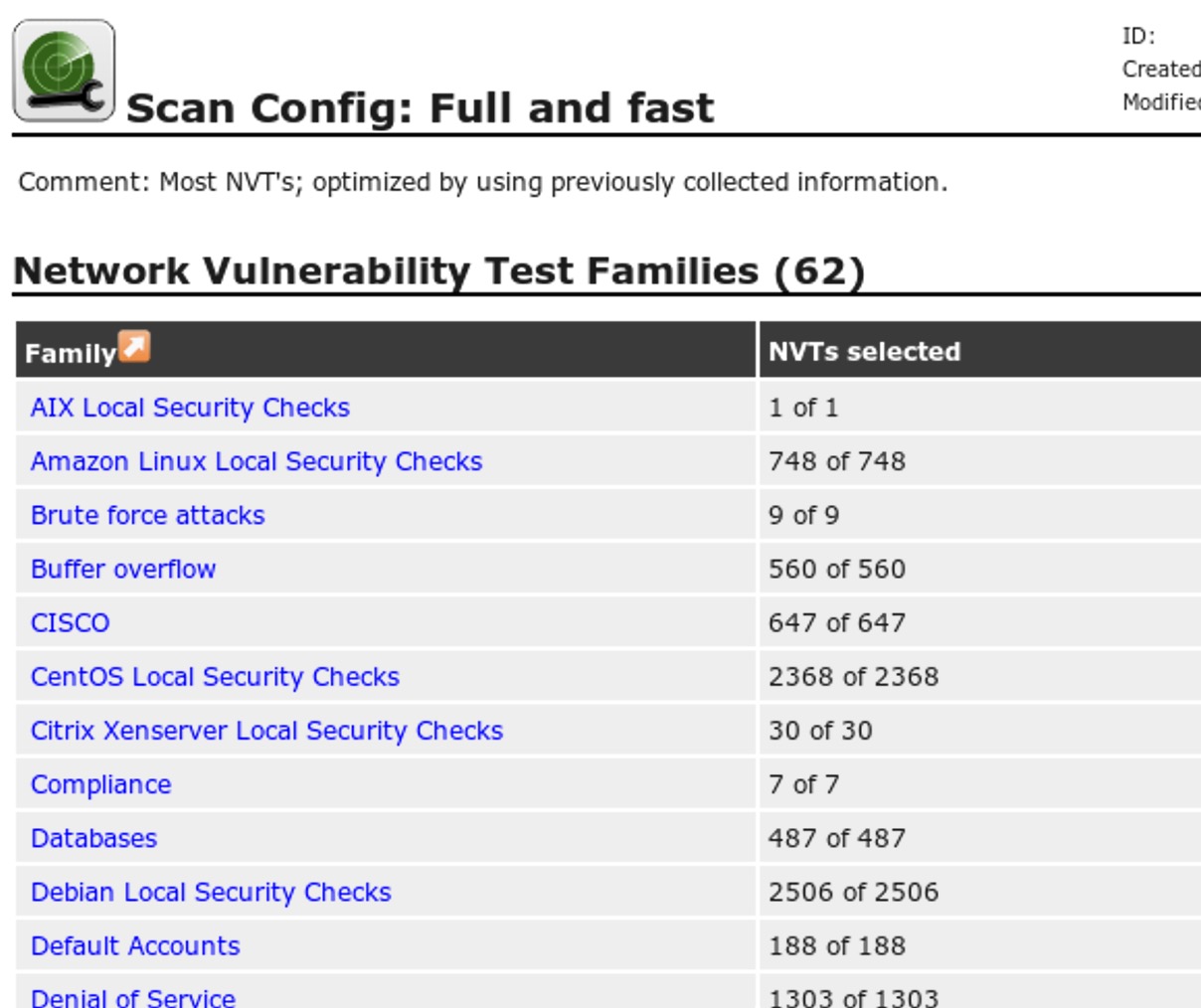

看看有哪些项目。。

-

-

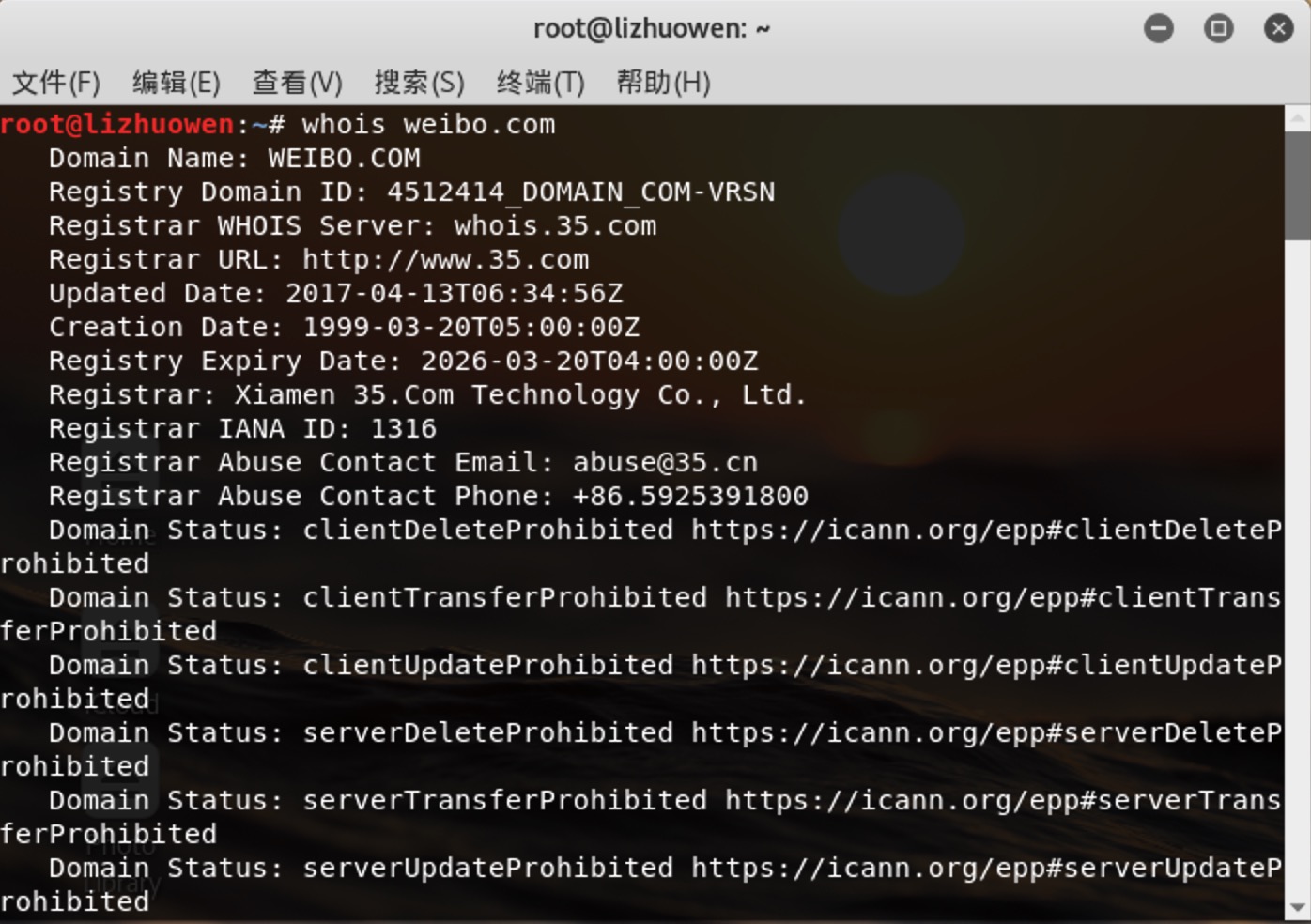

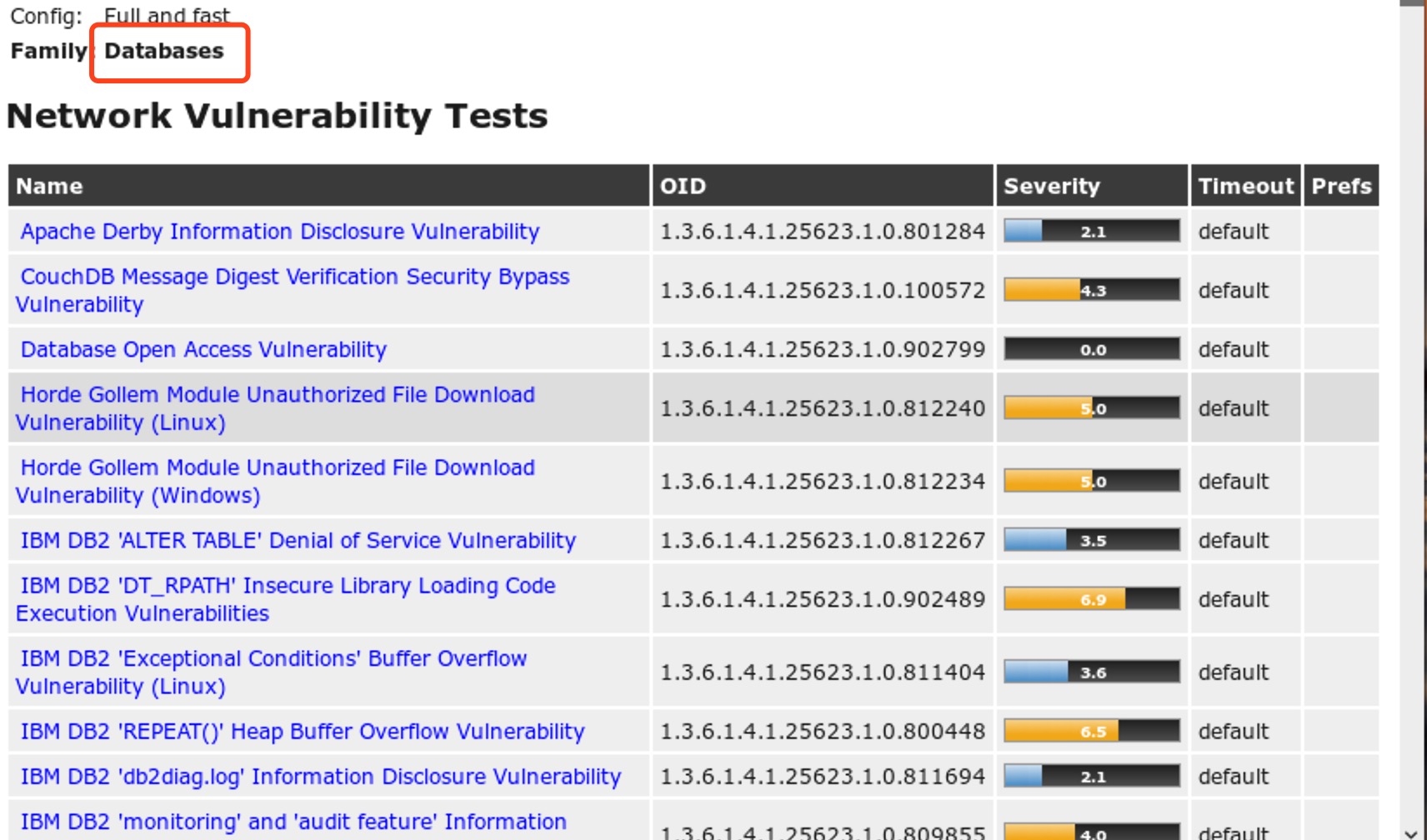

看一下数据库

Database的情况 -

-

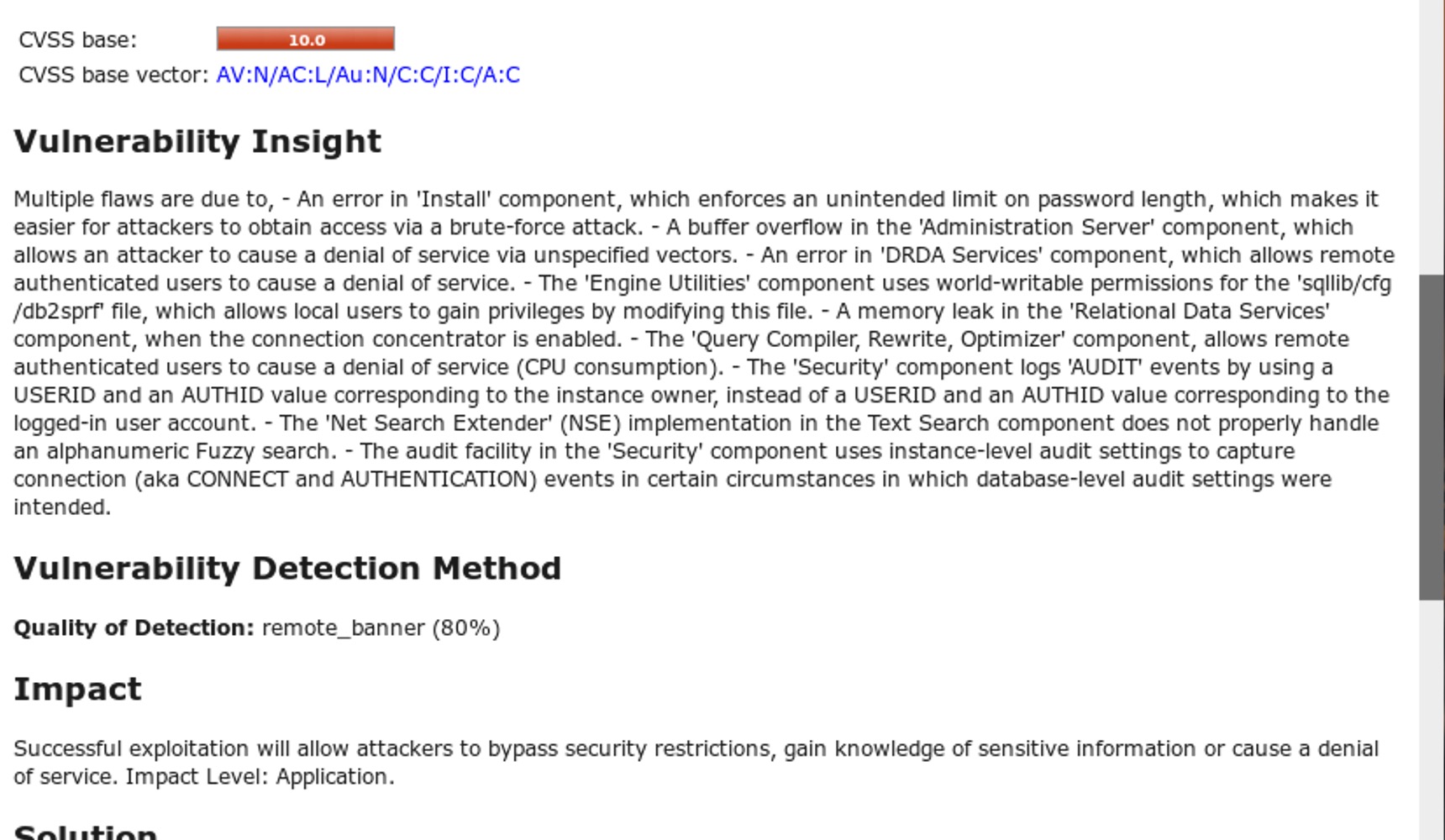

还可以,不过后面有几个危险级别很高的漏洞,看一下是咋回事:

-

-

多个缺陷归因于: - “安装”组件中的错误,它对密码长度施加了意外的限制,这使得攻击者可以通过暴力攻击获得访问权限。 - “管理服务器”组件中的缓冲区溢出漏洞,允许攻击者通过未指定的向量导致拒绝服务。 - “DRDA服务”组件中的错误,它允许远程认证用户导致拒绝服务。………………

-

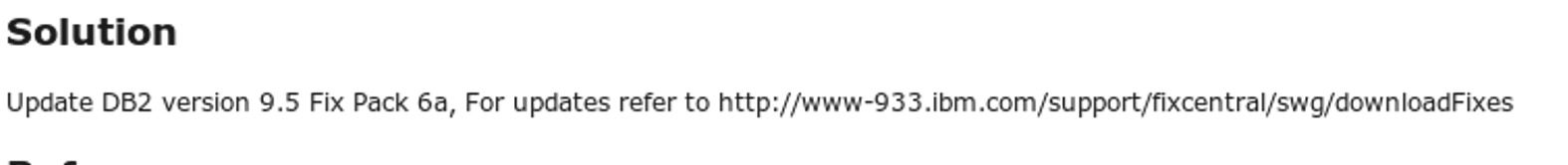

看到后面的解决方案了,更新就好~~

-