20145120《计算机病毒》动静态分析结合

用各种工具对9-3.exe分析,并回答问题

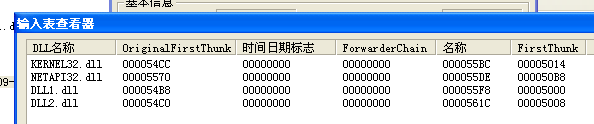

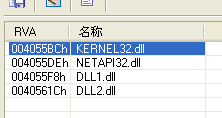

1 该程序导入了哪些DLL

用PEid查看导入表(或PEexplore),导入了KERNEL32,NETAPI,DLL1,DLL2等4个dll

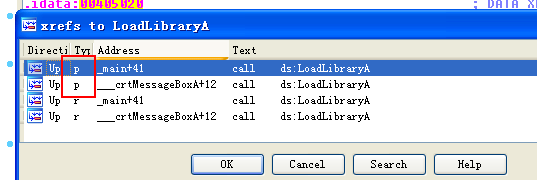

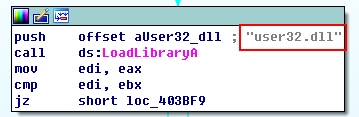

用IDA分析,因为动态导入会用到loadLibrary函数,查看该函数交叉引用,可见导入了DLL3,USER32等两个dll

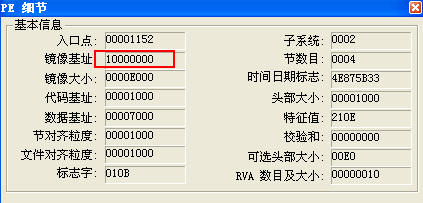

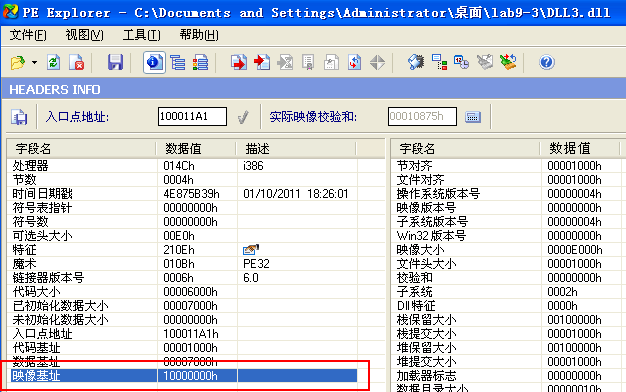

2 三个DLL要求的基地址分别是多少?

用PEid查看,或用IDA查看,三个都是10000000h

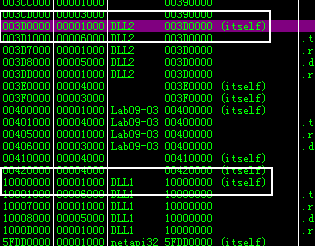

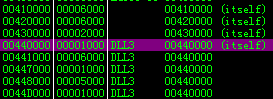

3 当时用OD调试该程序时,实际分配的基地址分别是多少?

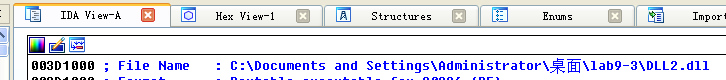

用OD调试9-3.exe,dll1,dll2直接加载,地址如图10000000,003D0000

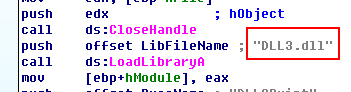

用IDA查看,在00401041处调用loadLibrary加载dll3,OD跳转至此,在下面设置断点并运行后可看到地址如图00440000

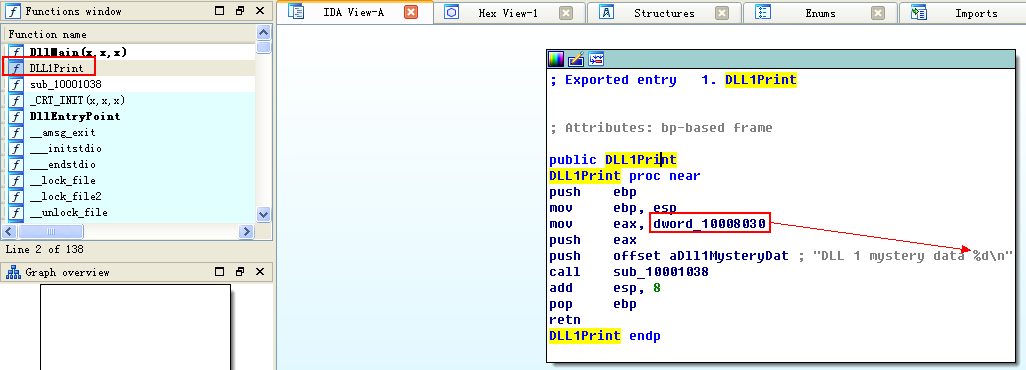

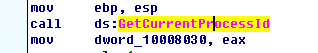

4 当该程序调用DLL1.dll中的一个导入函数时,这个导入函数做了什么?

这个 函数是DLLPrint,该函数输出了dword_10008030的值,查看交叉引用可知,这是当前的该进程的进程号

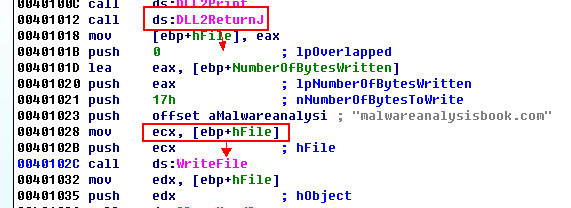

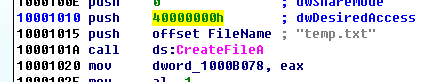

5 当该程序调用writefile函数时,文件名是什么?

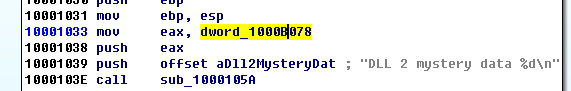

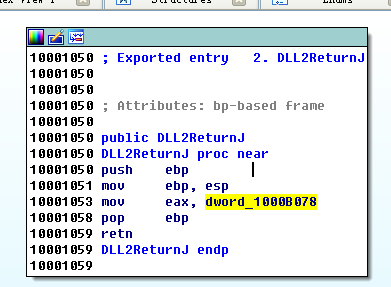

writefile函数调用了dll2中dll2print和returnJ函数,returnJ的返回值其实就是dword_1000B078,该值由dll2print获得,1000B078保存的是temp.txt文件的句柄,所以文件名就是temp.txt

6 当该程序调用NetScheduleJpbAdd创建一个Job时,从哪里得到第二个参数值?

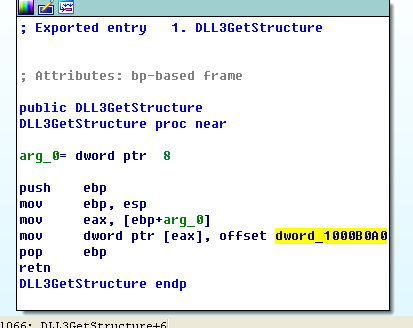

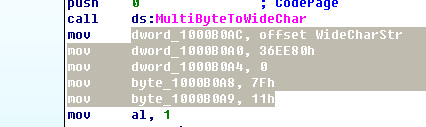

该参数要从dll3GetStructure函数取得,是一个结构体,用IDA查看,其值从dword_1000B0A0获得,查看交叉引用,可发现改结构体赋值数据

7 该程序打印的三块数据中,三个dll的数据分别是什么?

第一个神秘数据是该进程的进程号,第二个神秘数据是temp.txt的句柄,前面有体现

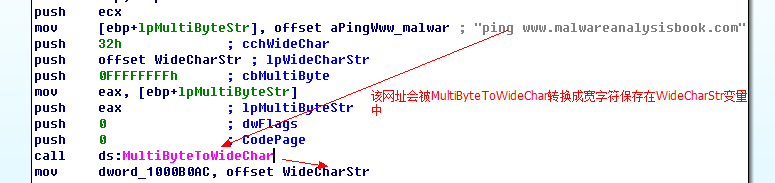

第三个神秘数据是保存一条ping指令字符串ping www.malwareanalysisbook的地址

用IDA打开dll3,查看dll3Print函数可见,要输出的是wideCharStr的内容

8 如何将dll2.dll加载到IDA中,使其与OD中加载的地址匹配?

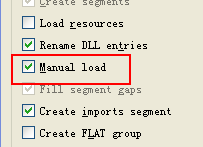

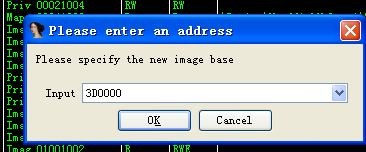

将dll2拖到IDA中,勾选manual load,输入地址3D0000,中间一路yes即可