请求方法:

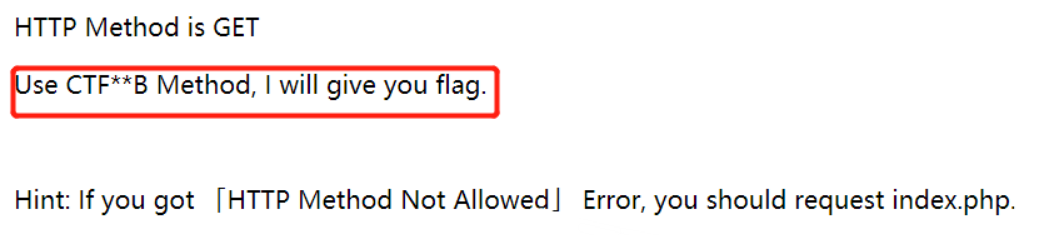

1.进入页面,提示:HTTP 请求方法, HTTP/1.1协议中共定义了八种方法(也叫动作)来以不同方式操作指定的资源。

2.当前http的请求方式是get请求,当你使用CTFHUB为请求方式时,你将获得flag(HTTP Method 是可以自定义的,并且区分大小写)

3.方法:

(1)burp抓包,修改HTTP Method为CTFHUB,发包,返回flag信息

(2)用curl命令行工具,执行命令,在返回的源代码里可以找到flag信息

curl -v -X CTFHUB url地址/index.php

flag:

ctfhub{2b1945aec02e1017a2aa962ccde88da0d53f94fa}

补充:

-v 输出http 通信的整个过程,包括端口连接和 http request 头信息。

-X 后面跟随去请求方式

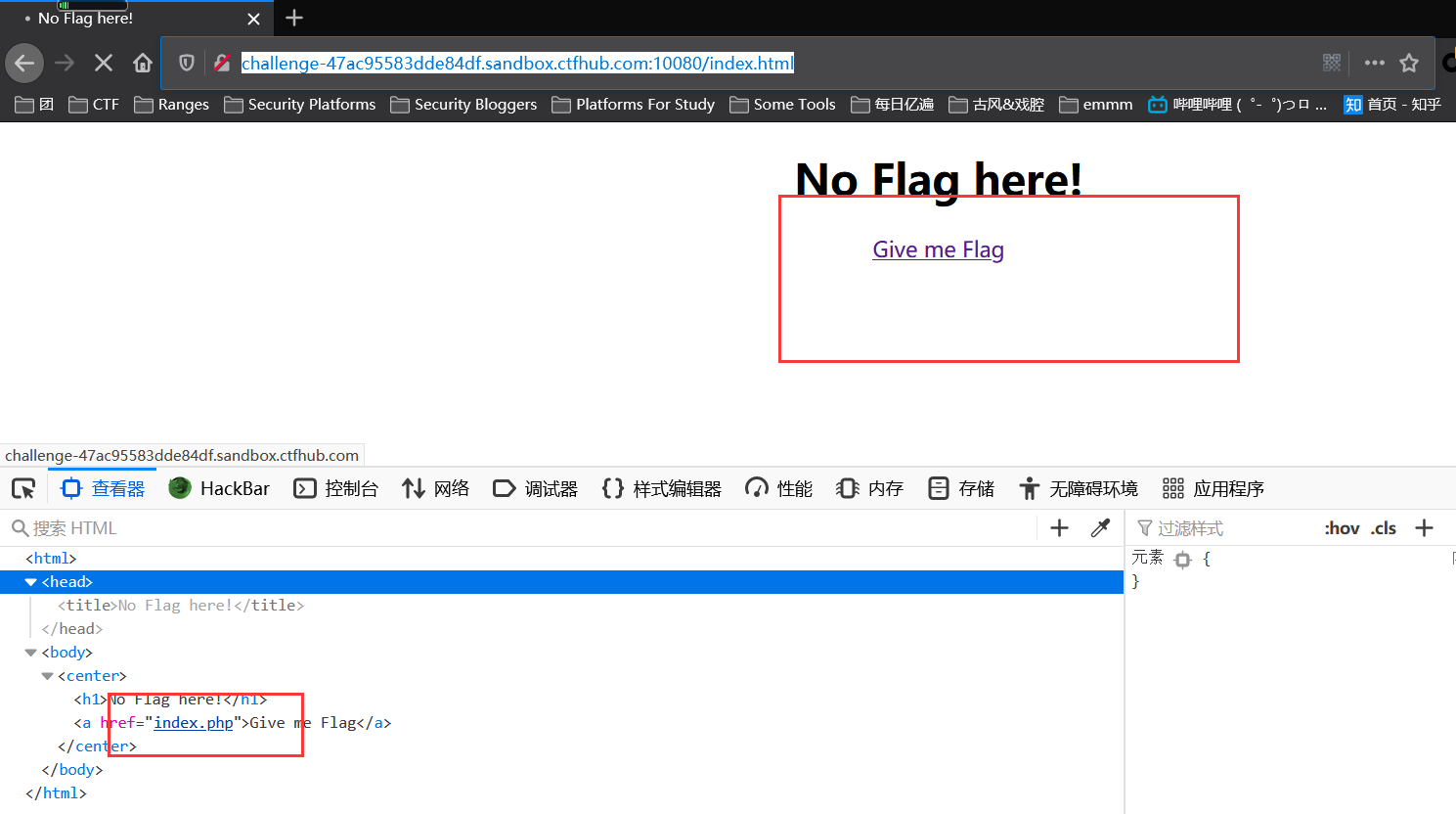

302跳转:

1.提示:HTTP临时重定向

访问页面 有个链接 点击无变化但后来发现访问的页面时index.html,结合提示,应该是发生了302重定向(302->临时重定向页面 跳转到新的url)

2.进入页面,

3.利用curl命令行工具 执行命令直接访问index.php而不实现跳转,返回信息获得flag

curl -i url/index

flag:

ctfhub{233baff170a066e819b69ea588c25cfd1fc3e5ec}

补充:

-i 显示http respond的头信息 连带网页源码

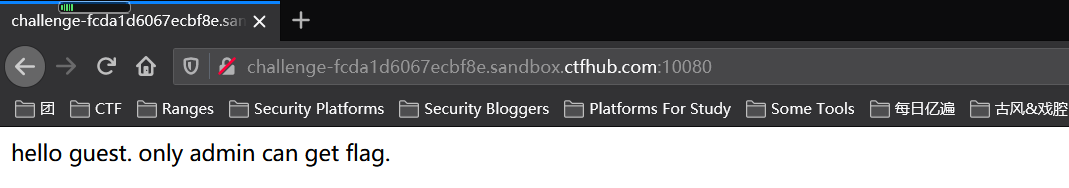

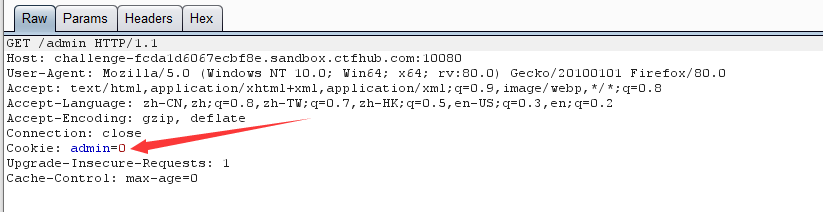

Cookie:

1.进入页面,

2.抓包,修改cookie中admin的值,改为1,放包,

flag:

ctfhub{d1bdb5668518b84338062051ffd04c0c05431287}

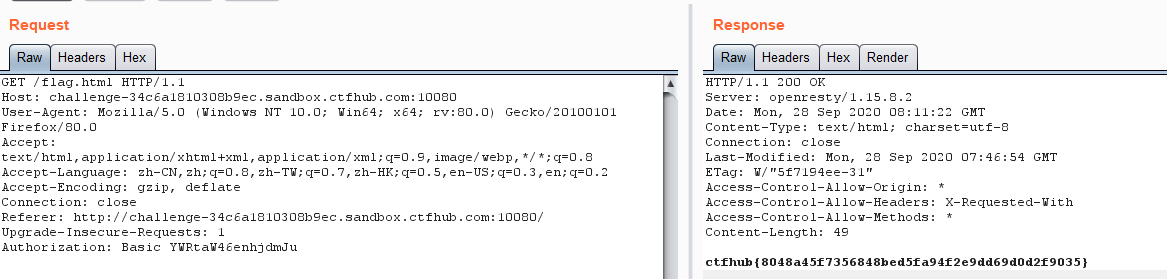

基础认证:

1.提示:在HTTP中,基本认证(英语:Basic access authentication)是允许http用户代理(如:网页浏览器)在请求时,提供 用户名 和 密码 的一种方式。详情请查看 https://zh.wikipedia.org/wiki/HTTP基本认证

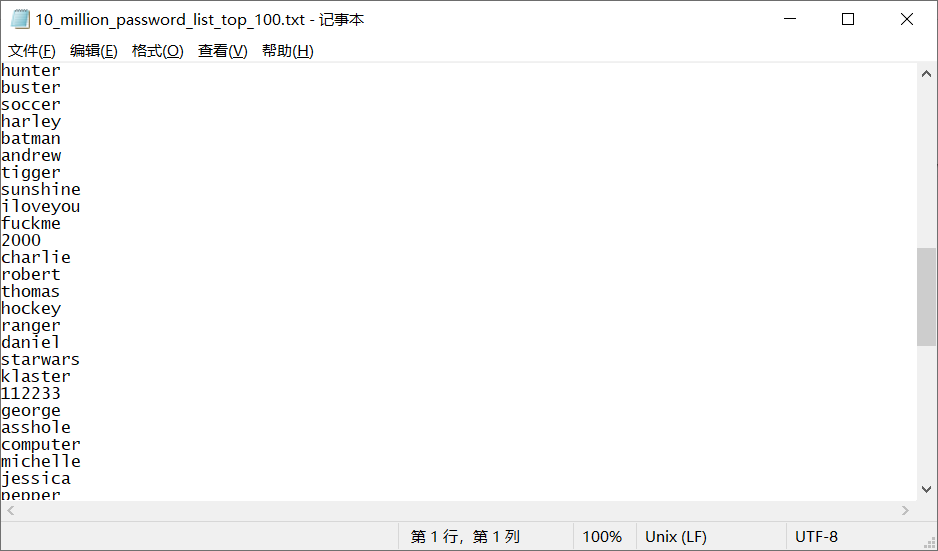

2.下载附件,

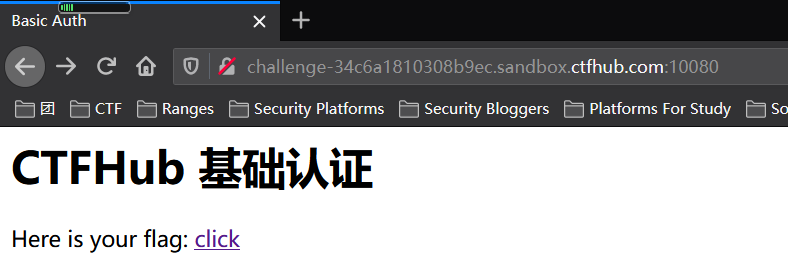

3.进入页面,

4.打开提示链接,

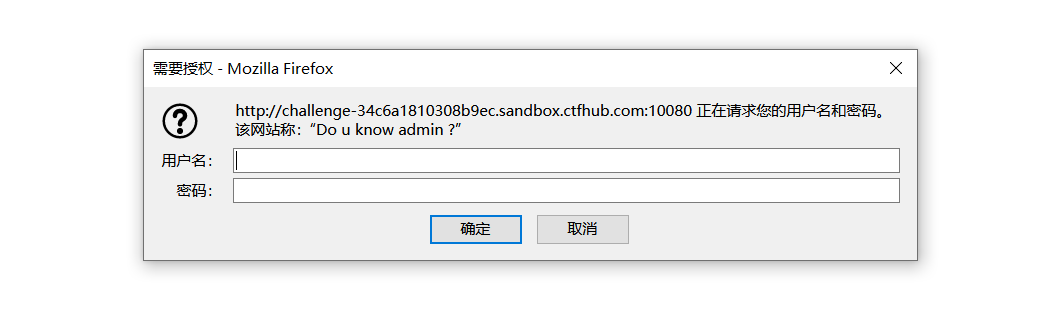

5.随意输入账号密码,

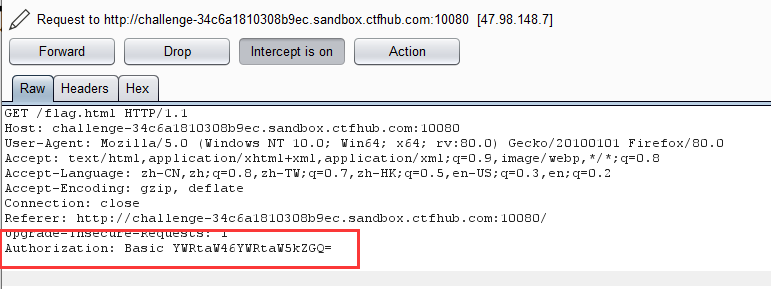

6.登录进行抓包,

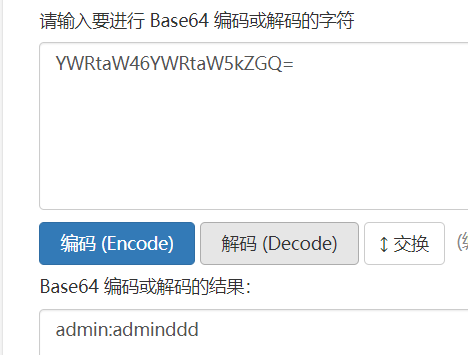

7.进行base64解码,得到之前输入的账号密码,可知登录过程对账密进行了加密,

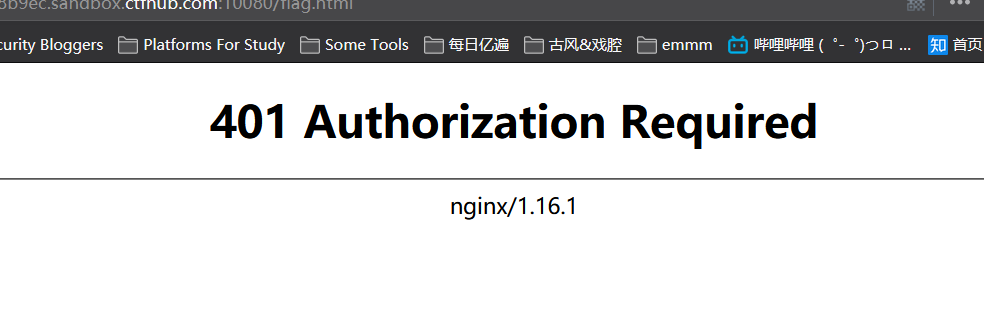

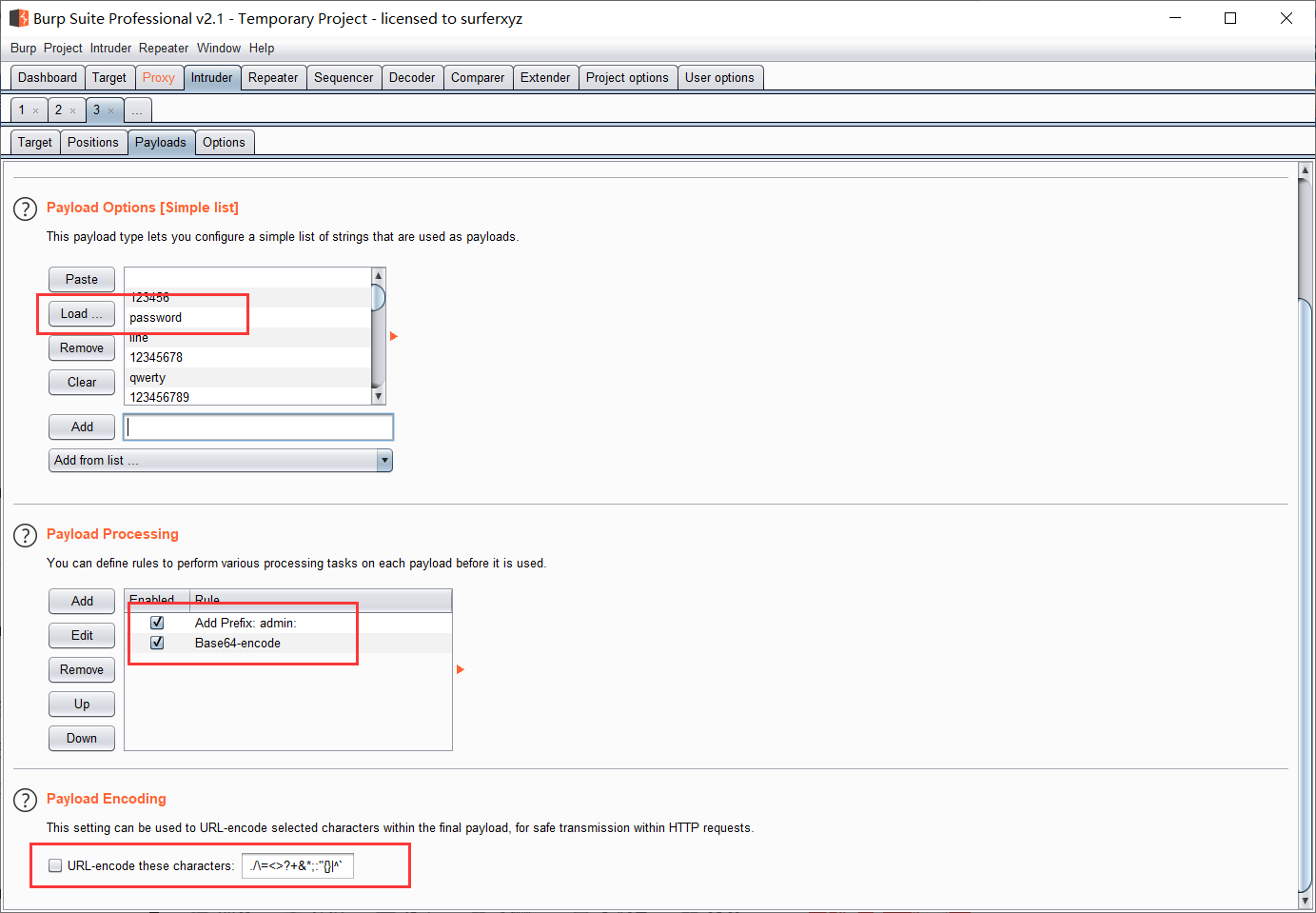

8.尝试爆破,添加附件中的字典,

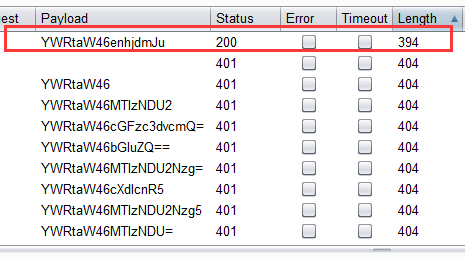

9.爆破成功,进行base64解码,登录即可得到flag,

flag:

ctfhub{8048a45f7356848bed5fa94f2e9dd69d0d2f9035}

参考:

https://www.cnblogs.com/anweilx/p/12410622.html

https://blog.csdn.net/weixin_45254208/article/details/105118260

响应包源代码:

F12即可得到flag......

flag:

ctfhub{5b35365e4952531d6b3522da15ce86277b5b623f}