一、实验目标

掌握信息搜集的最基础技能与常用工具的使用方法。主要有:

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

二、实验内容

(一)搜索技巧的应用

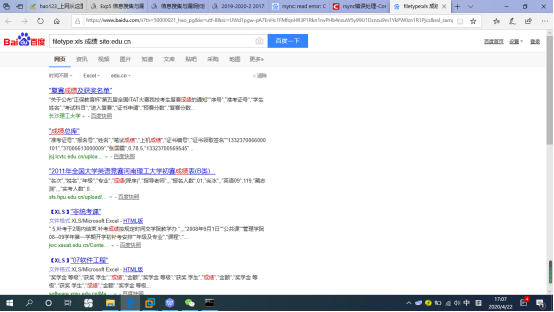

1.搜索特定类型的文件

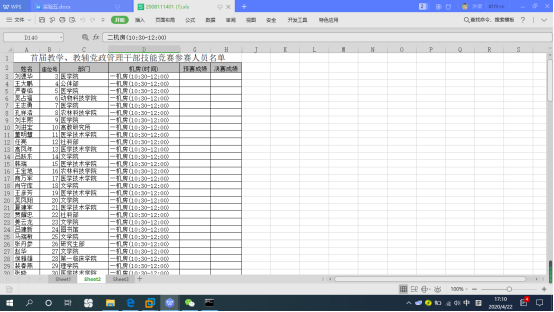

在百度中输入文字如图,搜索xls类型的文件,可以看到有许多的xls文件,然而大部分网页是无法打开的,但也存在可以打开的,从中可以发现一些隐私信息。

换用搜狗搜索引擎,搜到大量可下载的表格。

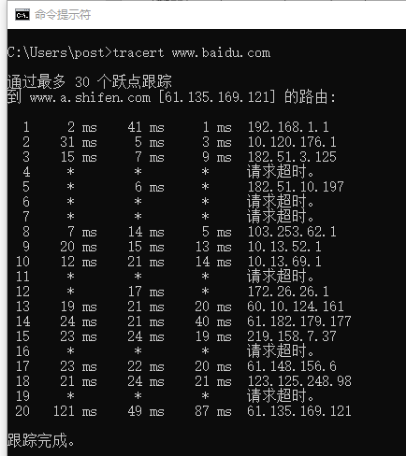

2.Tracert

Tracert可用于对经过的路由进行探测

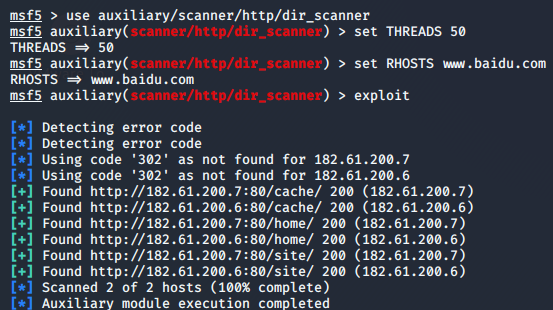

3.搜索网址目录结构

dir_Scanner模块

输入msfconsole,输入如下命令,即可查询到网址的目录结构。

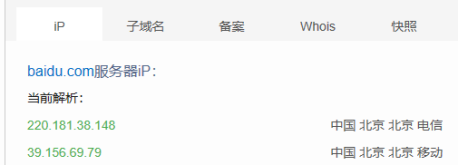

(二)DNS IP注册信息的查询

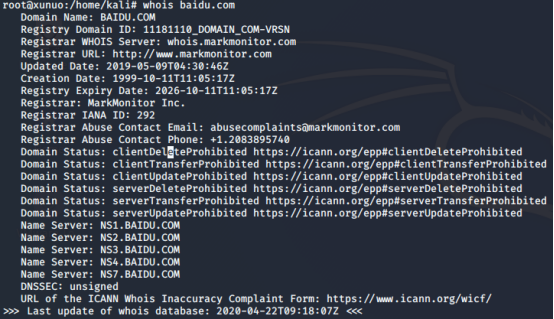

1.whois域名注册信息查询

从图中可以得到域名注册信息,如:

Domain Name网站名称:baidu.com

Registry Domain ID注册机构ID:11181110_DOMAIN_COM-VRSN

Registrar WHOIS Server注册服务器:whois.markmonitor.com

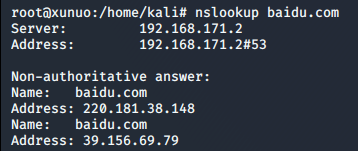

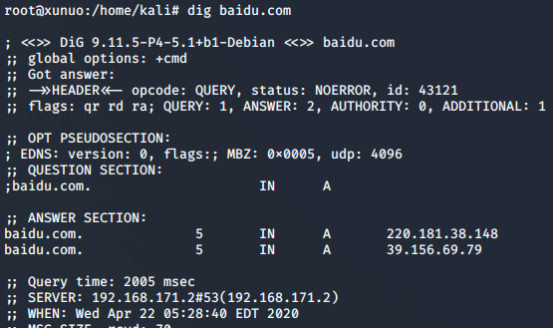

2.Nslook&dig域名查询

Nslookup可以得到DNS解析服务器保存的Cache的结果,dig可以从官方DNS服务器上查询精确的结果

3.shodan地理位置查询

4.反域名查询

(三)扫描技术

1.主机发现

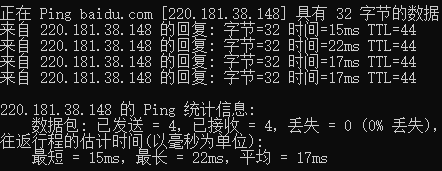

(1)Ping命令

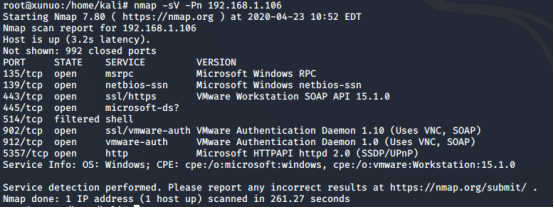

(2)metasploit中的模块

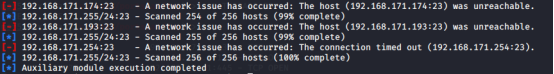

arp_sweep 使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。

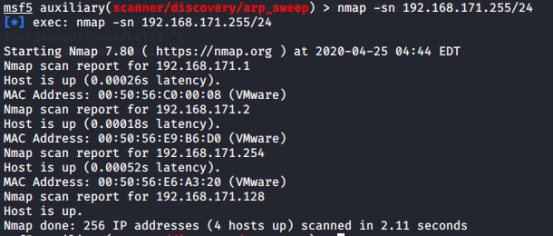

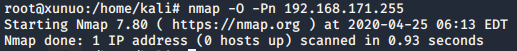

Nmap -sn查询网段中的活跃主机

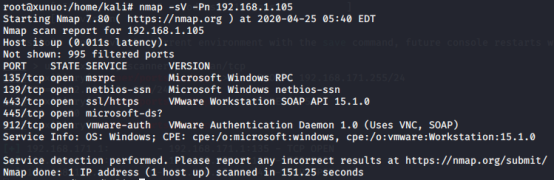

Nmap -sV版本侦测,确定目标主机开放端口上运行的具体的应用程序及版本信息

2.端口扫描

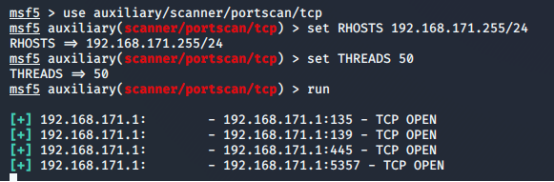

(1)Metasploit端口扫描

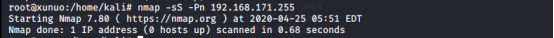

(2)Nmap端口扫描

-sS是TCP SYN扫描

-sV用来查看详细服务信息

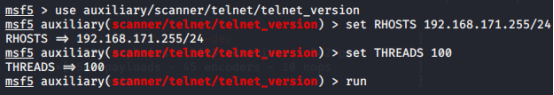

3.具体服务的查点

(1)Telenet 服务扫描

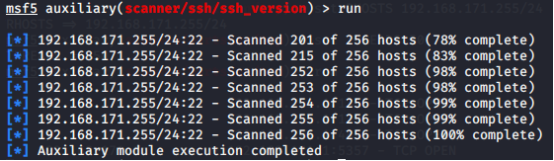

(2)Ssh服务扫描

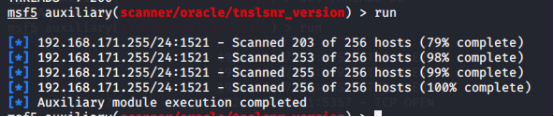

(3)Oracle数据库服务查点

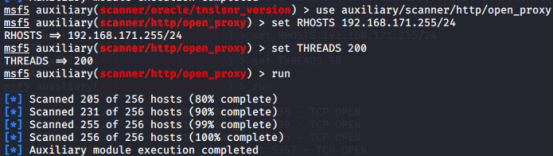

(4)开放代理探测:open_proxy模块

(5)OS及服务版本探测

(四)漏洞扫描

1.OpenVAS的安装与登录

使用如下命令安装软件:

apt-get update

apt-get upgrade

apt-get dist-upgrade

apt-get install openvas

openvas-setup # 耗时很长

openvas-check-setup

openvasmd --user=admin --new-password=[new key]

执行完之后,通过 openvas-check-setup命令来执行检查,这时候往往会遇到Error,好在OpenVas 也会给出Fixing 提示,按照提示可能需要执行如下命令,开启相关的服务:

service redis-server start

service openvas-scanner start

service openvas-manager start

gsad

安装完成后会自动生成管理员账号和密码(如图),进入登陆界面

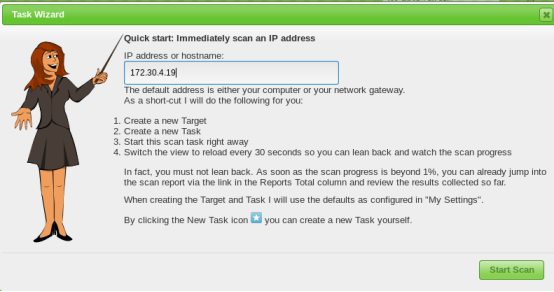

进入Task Wizard,输入待扫描主机的IP地址,Start Scans确认,开始扫描。

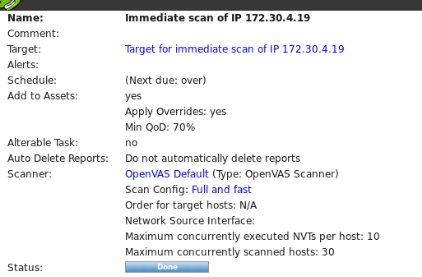

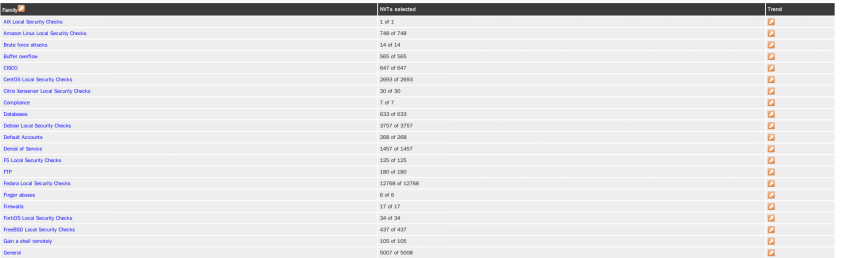

查看并分析扫描结果,打开该扫描结果的详细信息,点击Full and fast

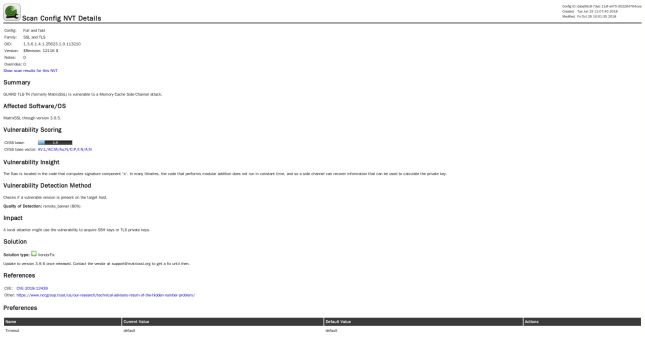

选择SSL and TLS漏洞族中的一个漏洞进行查看,可以看到相应的漏洞以及解决方法,如下图:

漏洞:guard tls tk易受到cache缓存器边信道攻击

解决办法:更新系统到版本3.9.6,可以联系供应商以取得解决办法。

三、实验总结

1.思考题

(1)哪些组织负责DNS,IP的管理。

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

(2)什么是3R信息。

注册人(Registrant), 注册商(Registrar) ,官方注册局(Registry

(3)评价下扫描结果的准确性。

扫描结果较为准确,但是要综合各种扫描工具和方法才能得到较为全面的信息,攻击者可能利用扫描的固定模式去隐蔽自己。

2.体会与收获

本次实验我初步掌握了一些信息搜集技术和扫描技术,并且能够运用OpenVAS发现漏洞和寻求漏洞解决办法,能够进一步加强计算机的安全性。