在渗透测试工程中,目录扫描是比较常见的一直获取资源的形式,大部分时候可以发现一些自己手工无法测试出来的页面,这篇文章主要是想分享几个自己常用的目录扫描工具。

一、御剑

御剑算是比较经典的一款目录扫描工具了,版本也是非常多,这里用的不知道是不是最新的,但是感觉是比较舒服的一款,用法也比较简单,字典DIR选项就是遍历路径的,其他就是遍历对应文件的。

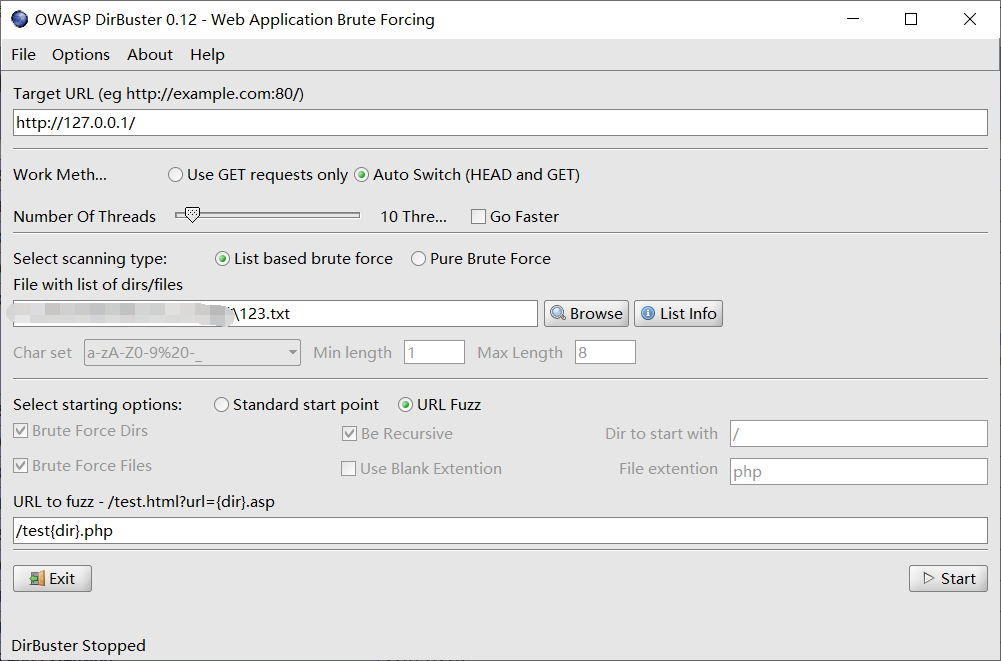

二、DirBuster

这个比较好的就是,可以指定参数爆破,功能类似于burp的intruder模块

比如给出提示要文件名是test+数字,可以在url fuzz设置为/test{dir}.php

三、dirsearch

https://github.com/maurosoria/dirsearch

用python3开发的一款目录爆破的工具

1 -u 指定url链接 2 -e 指定语言 3 -w 指定字典,如果为空则使用默认字典 4 -s 每次请求之间间隔几秒 5 -r 递归遍历,比如遍历到/admin目录了,会继续遍历/admin目录内的文件,速度会慢很多。 6 -t 指定线程 7 -x 排除状态码,比如 -x 500,502 8 -c 指定cookie 9 --random-agents 随机使用字典内的请求头 10 -H 自己设置请求头

其中,db存放的是字典目录,logs是日志目录,reports里存放的是所有爬取过的网站

PS:目前到此位置,后续还会再陆续添加进来,大佬轻喷