Google搜索引擎情报挖掘 andGoogle hack语法

一、Google高级运算符

Firster:基本语法

index of/: 使用它可以直接进入网站首页下的所有文件和文件夹中

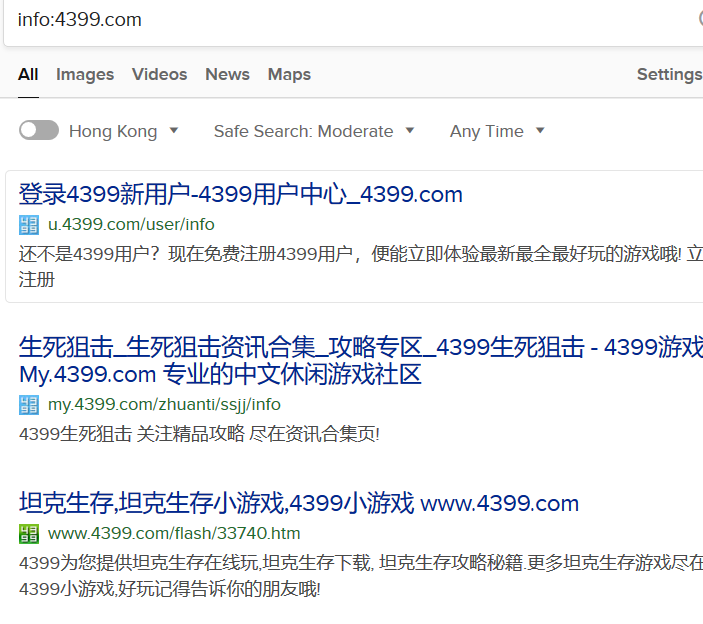

info:将显示Google关于该网页的一些信息。[info:www.4399.com]将显示有关Google主页的信息。“ info:”和网页URL 之间不能有空格

"Gouwa"+"狗娃" 精准搜索 检索内容必须含有加号前后的信息

Google对于开放式的社工调查讲是一个业界利器,对于无法搜查到需要的信息,大部分是没有用对“对”这个利器进行挖掘

高级搜索语句其主是类似sql查询语句的运算符,它们是Google hack的武器仓储库

汽车所有者(carsowners.net)。该网站没有太多的搜索功能。需要搜集信息很繁琐,要用类型、年份、最终的个人详细信息来进行检索。因此,可以使用Google的自定义搜索进行收集挖掘信息。查找 VIN(车辆识别号码)

需要查找“Gouwa”所持有的任何车辆信息,可以在Google中使用如下的算法语句

Site:carsowners.net“Gouwa”

搜索后会呈现大量的搜索结果。确定目标使用的车的品牌MINI,便可以继续下一步信息的挖掘

Site:carsowners.net“Gouwa”“MINI”会接入到关于此目标的信息

此高级运算符效率很高

输入使用的搜集信息的网站和以获取的部分信息(搜索个人详细信息,例如手机号,身份信息)

Site:carsowners.net“(618)463–4164”、

Site:xxxxx.com“17611738343”

Site:xxxxx.com“xxxx”

搜集的目标信息只需要使用此语法

使用site运算符进行高级搜索,服务器的地址作为URL的一部分。Site可以对单独一个服务器or服务器域名内地页面进行搜索

Google 读取Web服务器从右到左读取,www.Gouwa.com,按照Google 的读取方式,只需要Gouwa.com就可以进行查询 语句:site:Gouwa.com

Site运算符与daterange结合

daterange这个运算符能找到在特定日期范围内被Google引擎索引过的页面,可以精确的进行信息挖掘 daterange 的值通Google抓取页面的次数同步动态改变。若谷歌搜集到很生僻的网页页面,只是进行过一次页面抓取,之后再无抓取过。可以用daterange运算符对其进行清除,刷新后精简搜搜索的数据

使用规则:

连字符进行分隔的两个日期,日期需要为Julian dates 格式。(公元前 4713 年 1 月 1 日起经过的天数)

xxx年月日搜索过的Gouwa.org 的网页,使用方法:daterange:xxx-xxx“Gouwa.org”。

Google 高级搜索表格中使用的日期限制

https://www.google.com/advanced_search

Filetype

搜索特定类型的文件

filetype 搜索以一个特别的文件扩展名结尾的页面。文件扩展名是 URL 的一部分,它跟在文件名最后一个休止符之后,在参数列表的起始问号之前。因为文件扩展名能够显示用哪种类型的软件来打开一个文件,通过搜索一个特别的文件扩展名,filetype 运算符就能够用来搜索特定类型的文件。

Google 可以将其转换成 HTML 格式或者可以在线看的文本文件。例如这样 filetype:doc pirate。第一个搜索结果在文档标题前列出了[DOS],表示该文件为微软 word 格式。这就表示 Google 识别出了这个文件就是一个微软 word 文档。另外 Google 也提供了 HTML 链接,点击后将会显示该文件的 HTML 网页快照。

Google 转换的文档链接时,在页面顶部会出现一个页眉,就像上面这样,表明你正在浏览该页面的 HTML 版本。当然也提供了原始文件的链接。如果你觉得这看起来很像网页快照,那就对了。这是原始文件的缓存版本被转换成了 HTML

Google也有缺陷,太完美本身就是一种缺陷

Google 不能为没一个页面转换后的版本都提供链接;也无法准确识别出哪怕是最普通文件格式的类型。

stocks 运算符返回某个特定代码的股票信息define 运算符返回一个单词或简单短语的定义

语法使用表

intitle

在页面的标题里查找字符串

与其他运算符混合使用效果很好

最好在网页、网上论坛、图片和新闻搜索中使用

例:intitle:”index of””backup files”

allintitle

在一个页面的标题里查找所有搜索项

其他运算符或搜索项混合使用效果不好

最好在网页、网上论坛、图片和新闻搜索中使用

例:allintitle:”index of””backup files”(和上面那个返回不一样的结果)

inurl

在一个页面的 URL 里查找字符串

与其他运算符混合使用效果很好

最好在网页和图片搜索中使用

例:inurl:admin index

allinurl

在一个页面的 URL 里查找所有搜索项

其他运算符和搜索项混合使用效果不好

最好在网页、网上论坛和图片搜索中使用

例:allinurl:admin index

filetype

基于文件扩展名搜索特殊文件类型

与 ext 同义

需要一个额外的搜索项

其他运算符或搜索项混合使用效果不好

最好在网页和网上论坛搜索中使用

site

把一个搜索限定在一个特别的网站或域中

与其他运算符混合使用效果好

能够单独使用

最好在网页、网上论坛和图片搜索中使用

link

搜索一个网站的链接或者 URL

无法和其他运算符或搜索项混合使用

最好在网页搜索中使用

例:link:www.defcon.org 或者 link:linux

inanchor

在链接的描述性文字中查找文本

其他运算符或搜索项混合使用效果好

最好在网页、图片和新闻搜索中使用

例:inanchor:click

daterange

寻找在一个特定日期范围内索引过的页面

需要一个搜索项

混合使用效果好

可能会让位于 as_qdr 而被淘汰

(这个例子上面有)

numrange

在特定范围内查找一个数字

混合使用效果好

与 ext 同义

例:numrange:12344–12346 (返回 12345)

cache

显示 Google 缓存的页面拷贝

无法与其他运算符或搜索项混合使用

最好在网页搜索中使用

例:cache:linux(与“cache:linux” 加引号返回的结果数量一致)

info

显示关于一个页面的总结信息

无法与其他运算符或搜索项混合使用

最好在网页搜索中使用

例:info:www.csc.com

related

显示与所有网站或 URL 相关的站点

无法与其他运算符或搜索项混合使用

最好在网页搜索中使用

例:related:linux (注意 其返回的结果与加引号的“related:linux”完全不一样)

stocks

为一个股票代码显示 Yahoo 财经的股票列表

无法与其他运算符或搜索项混合使用

最好在网页搜索中使用

就不用举例子了,参数必须是一个有效的股票缩写

define

显示单词或短语的不同含义

无法与其他运算符或搜索项混合使用

最好在网页搜索中使用

例:define:ironic

filext.com这个网站能帮你找到与某个特定的扩展名相关联的程序。

cache语法的一般情况是:当一个链接无法访问时(或信息被屏蔽时);当信息已被修改时,想看以前的信息时

示例:cache:www.Gouwa.com

二、 Google hack语法

Google hacking常见的攻击规律

Google hacking主要是发现那些公告文件,安全漏洞,错误信息, 口令文件, 用户文件, 演示页面,登录页面, 安全文件, 敏感目录,商业信息,漏洞主机, 网站服务器检测等信息。攻击规律有:

利用”Index of”语法检索出站点的活动索引目录。

Index 就是主页服务器所进行操作的一个索引目录。黑客们常利用目录获取密码文件和其他安全文件。常用的攻击语法如下:

Index of /admin 可以挖掘到安全意识不强的管理员的机密文件:

黑客往往可以快速地提取他所要的信息,其他Index of 语法列表如下:

Index of /passwd

Index of /password

Index of /mail

Index of / +passwd

Index of / +password.txt

Index of / +.htaccess

Index of /secret

Index of /confidential

Index of /root

Index of /cgi-bin

Index of /credit-card

Index of /logs

Index of /config

利用”inurl:”寻找易攻击的站点和服务器。

(1)利用”allinurl:winnt/system32/“寻找受限目录”system32”,一旦具备 cmd.exe 执行权限,就可以控制远程的服务器。

(2)利用”allinurl:wwwboard/passwd.txt”搜寻易受攻击的服务器。

(3)利用”inurl:.bash_history”搜寻服务器的”.bash_history”文件。这个文件包括超级管理员的执行命令,甚至一些敏感信息,如管理员口令序列等。

(4)利用”inurl:config.txt”搜寻服务器的”config.txt”文件,这个文件包括管理员密码和数据认证签名的hash值。

(5)其他语法的搜索。

inurl:admin filetype:txt

inurl:admin filetype:db

inurl:admin filetype:cfg

inurl:mysql filetype:cfg

inurl:passwd filetype:txt

inurl:iisadmin

allinurl:/scripts/cart32.exe

allinurl:/CuteNews/show_archives.php

allinurl:/phpinfo.php

allinurl:/privmsg.php

allinurl:/privmsg.php

inurl:auth_user_file.txt

inurl:orders.txt

inurl:”wwwroot/*.”

inurl:adpassword.txt

inurl:webeditor.php

inurl:file_upload.php

inurl:gov filetype:xls “restricted”

index of ftp +.mdb allinurl:/cgi-bin/ +mailto

利用”intitle:”寻找易攻击的站点或服务器。

(1)利用 intitle:”php shell*” “Enable stderr” filetype:php查找安装了php webshell后门的主机,并测试是否有能够直接在机器上执行命令的web shell。( http://worldispnetwork.com/phpinfo.php)

(2)利用allintitle:”index of /admin”搜寻服务器的受限目录入口”admin”。

上面是一些简单容易了解记忆的搜索技巧,关于谷歌的搜索技巧还有很多,有兴趣的可以网上找找这类语法记住,这些技巧对你以后的黑客学习过程中有很大的作用。

上面的搜索语法是从谷歌搜索到的,我们可以用百度搜一下也会有部分信息,有条件的可以直接用谷歌进行搜索。

本文作者:冰羽

本文地址: https://bingyublog.com/2018/03/02/Google-hacking/

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!