2018-2019 20165208 网络对抗 Exp6 信息搜集与漏洞扫描

实验内容

1.1 各种搜索技巧的应用

1.2 DNS IP注册信息的查询

1.3 基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

1.4 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

1.5 报告

实践过程记录

1. 外围信息搜集

1. 通过DNS和IP挖掘目标网站的信息

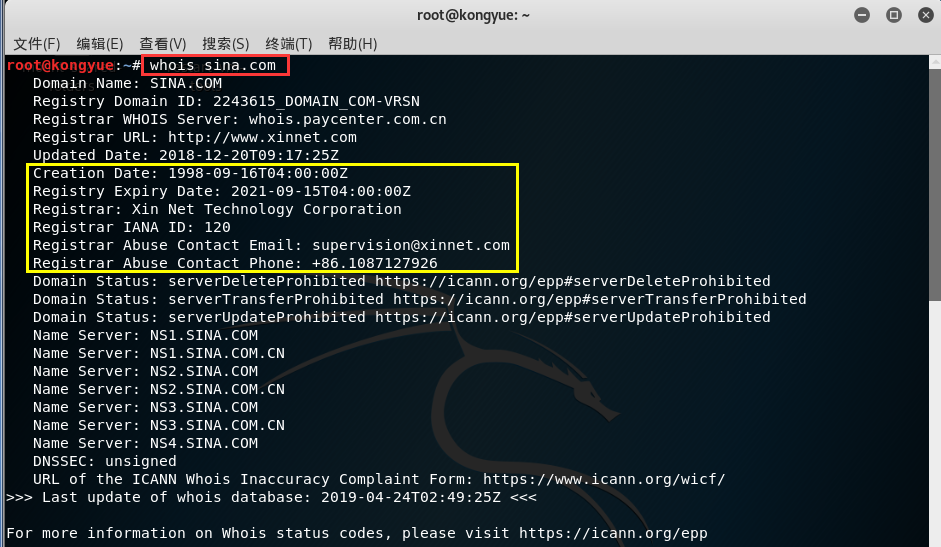

(1)whois域名注册信息查询

进行whois查询时去掉www等前缀,是因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到。

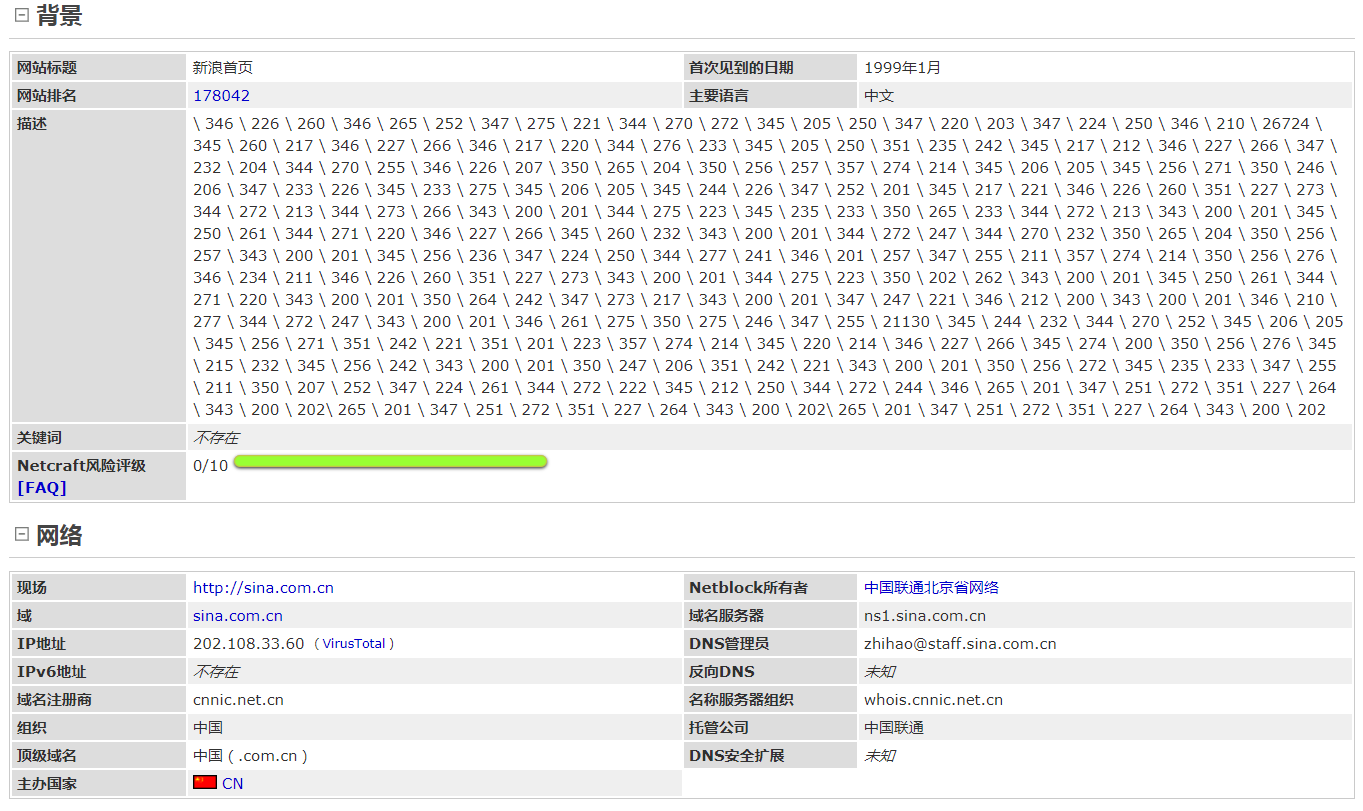

从下图我们可以看到,搜索whois sina.com,能看到新浪的注册信息。

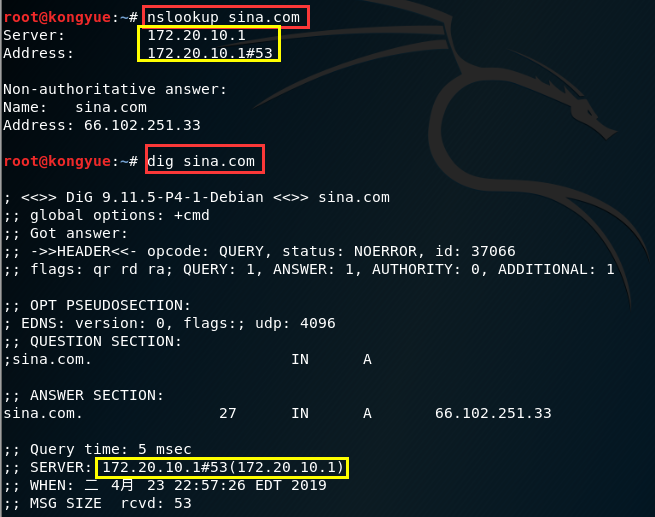

(2)nslookup,dig域名查询

- nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。

- dig可以从官方DNS服务器上查询精确的结果。

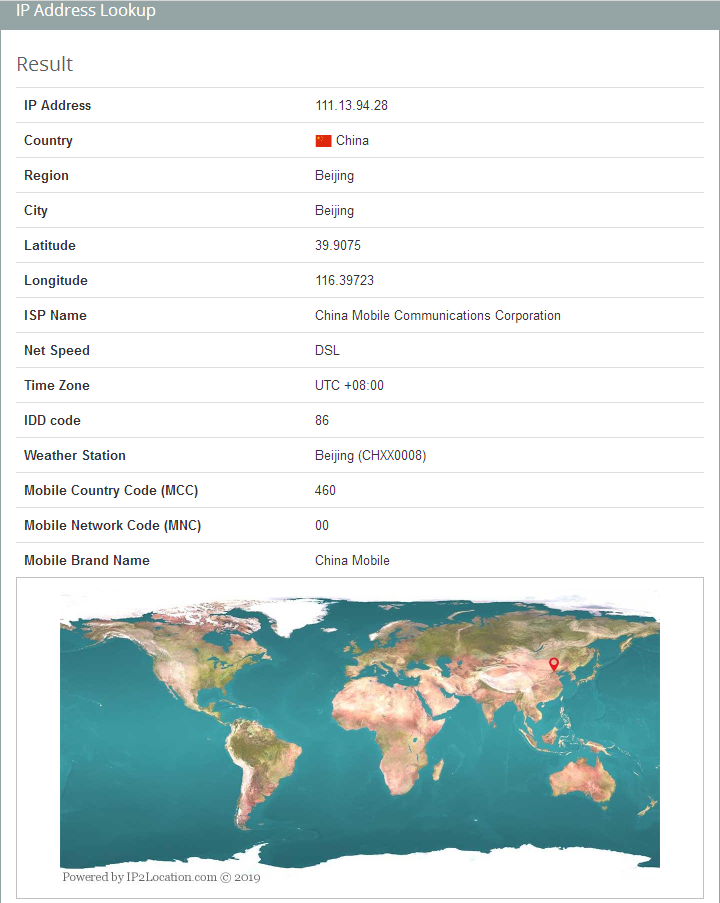

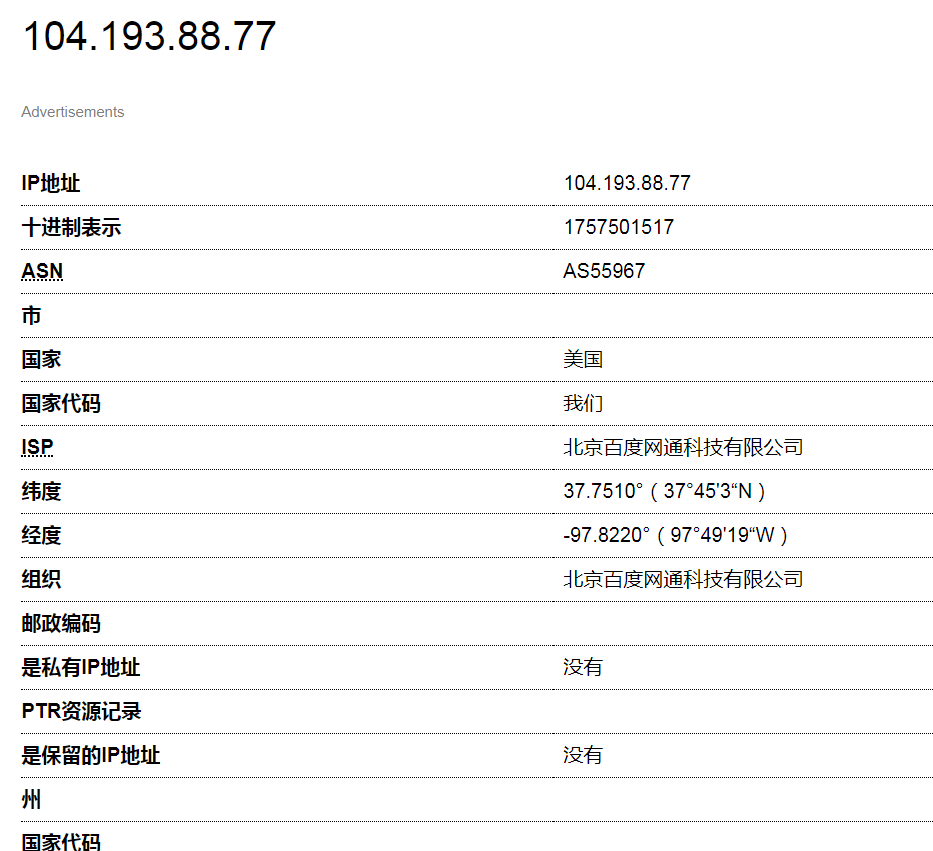

(3)IP Location

通过IPADRESSGUIDE可以根据IP查询对应的地理位置。

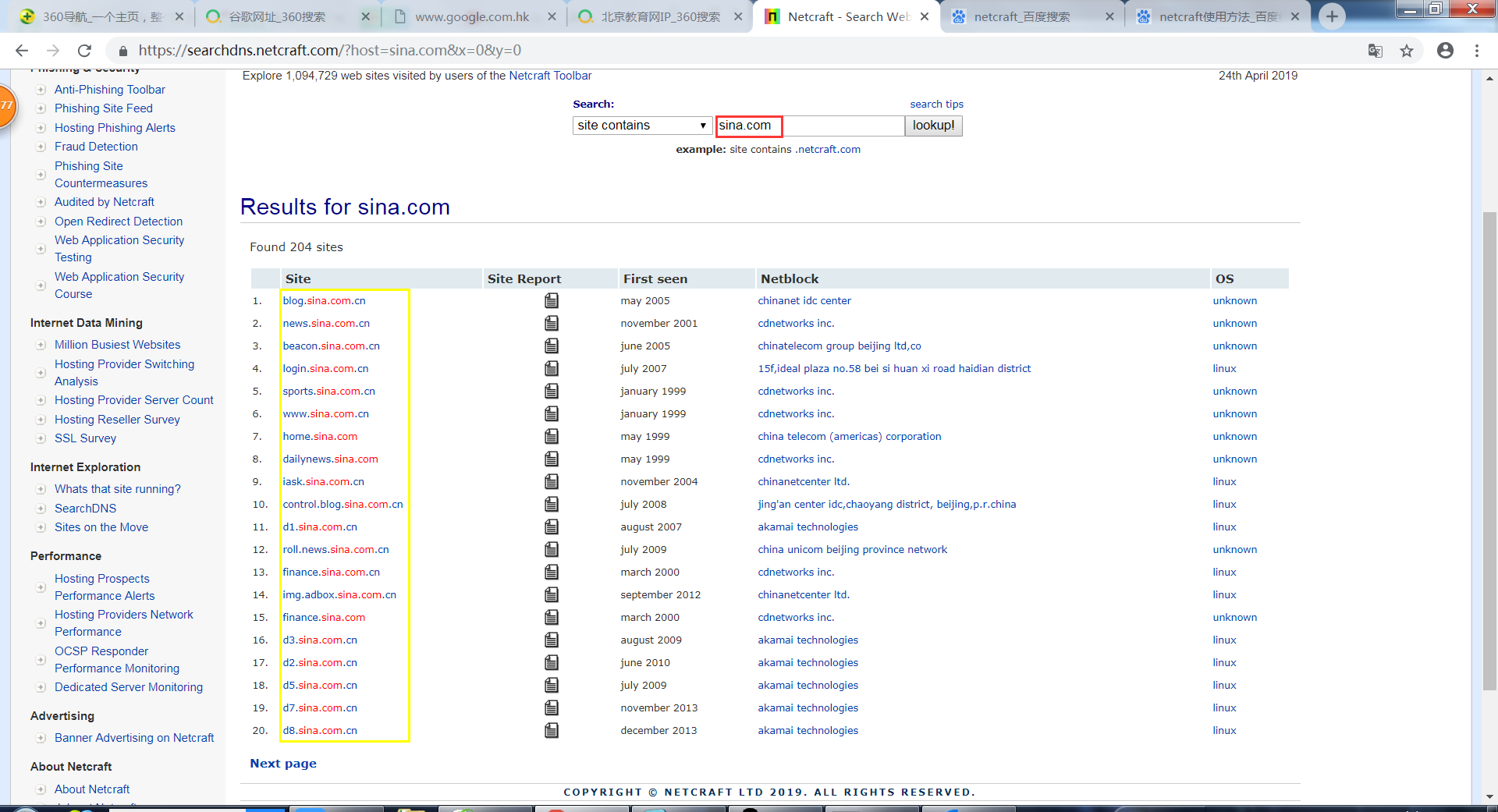

(4)netcraft

提供信息查询服务,通过网站NETCRAFT,能获取到更多的更详细的信息。

(5)IP反域名查询

通过IP反查到域名。

1.2通过搜索引擎进行信息搜集

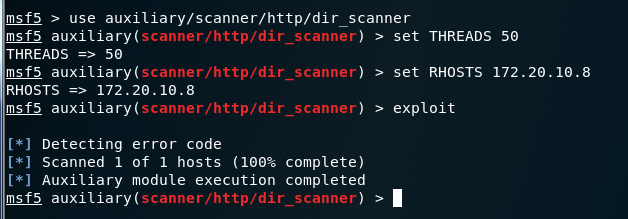

(1)搜索网址目录结构

应用辅助模块。

use auxiliary/scanner/http/dir_scanner

set THREADS 50

set RHOSTS 172.20.10.8

exploit

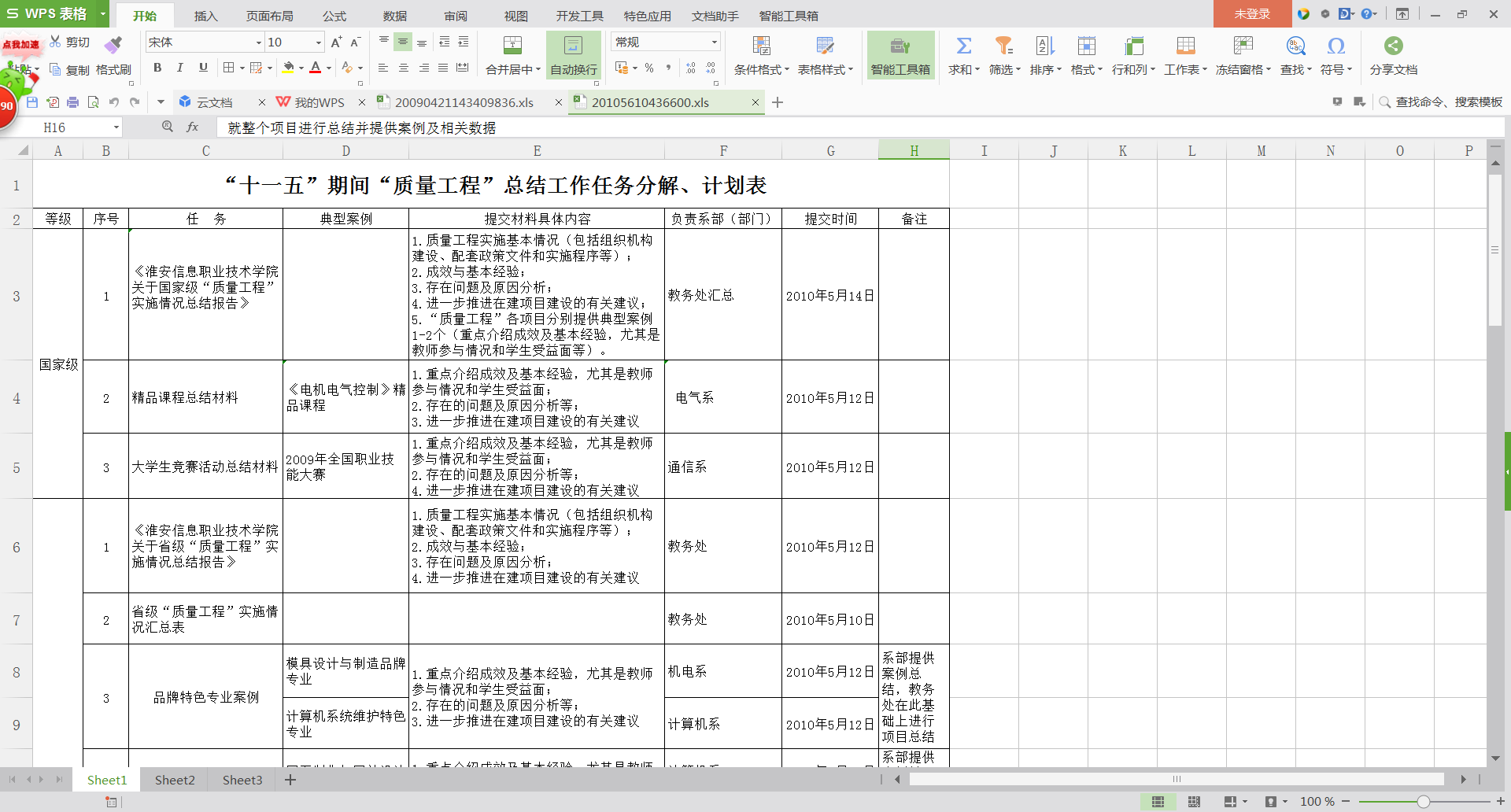

(2)搜索特定类型的文件

有些网站会链接信息收集统计等敏感文件,可以进行针对性的查找。如百度,site:edu.cn 信息 filetype:xls。搜到如下图结果:

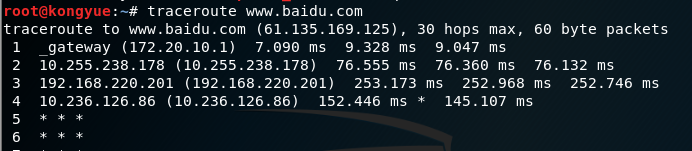

(3)IP路由侦查

traceroute www.baidu.com

2. 主机探测和端口扫描

2.1活跃主机扫描

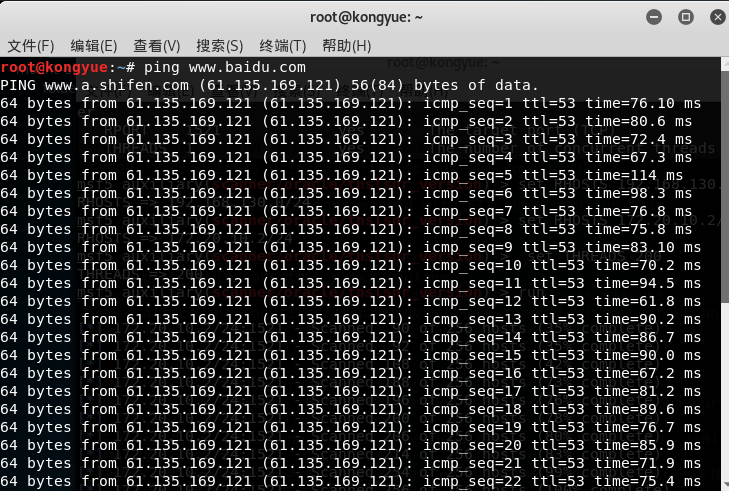

(1)ICMP Ping命令

ping www.baidu.com

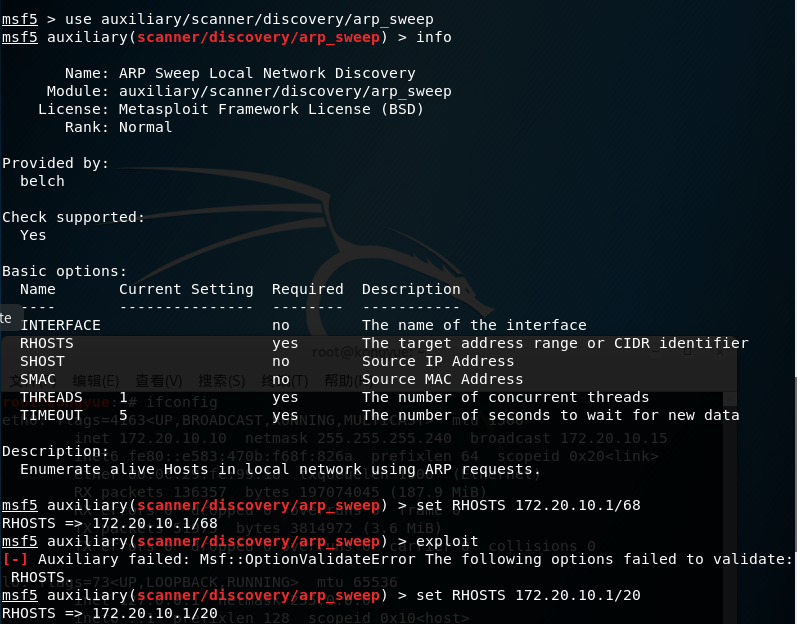

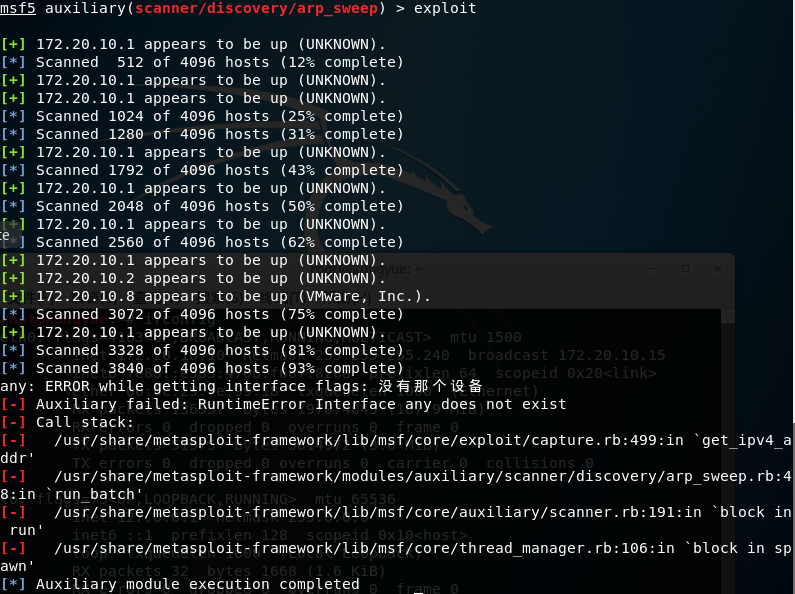

(2)metasploit中的模块

arp_sweep:使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。

use auxiliary/scanner/discovery/arp_sweep

info

set RHOSTS 172.20.10.1/68

exploit

2.2 端口扫描与服务探测

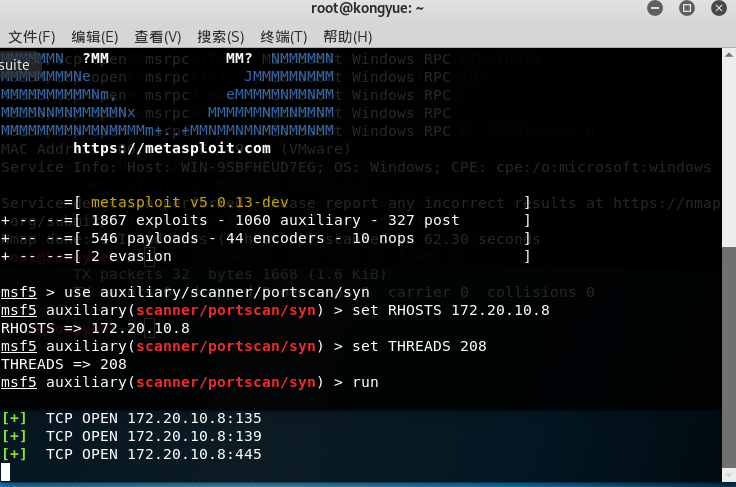

(1)metasploit的端口扫描模块

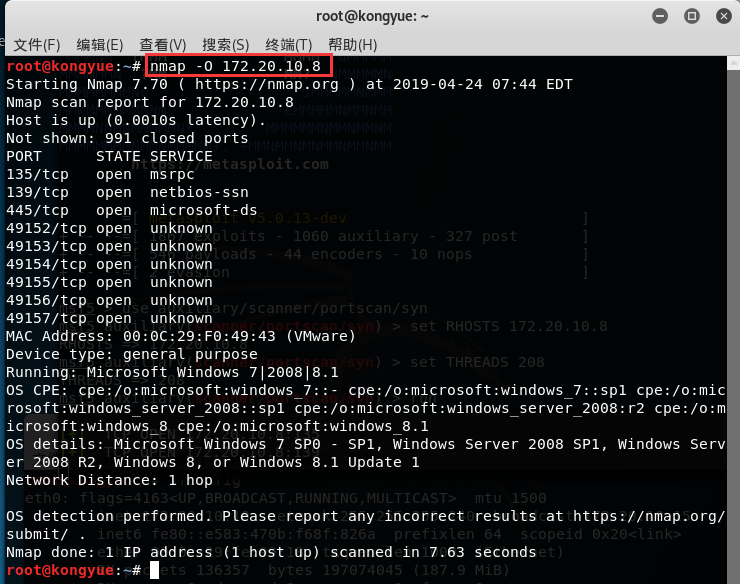

(2)Nmap扫描:操作系统辨别

-

Nmap -O 参数

-

Nmap -sT 参数

-

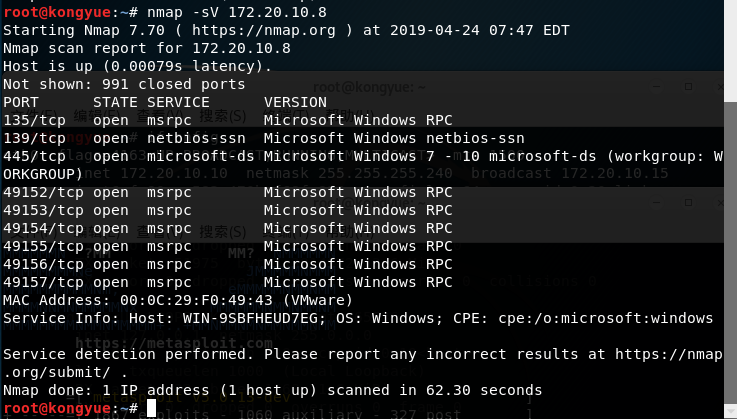

Nmap -sV 参数

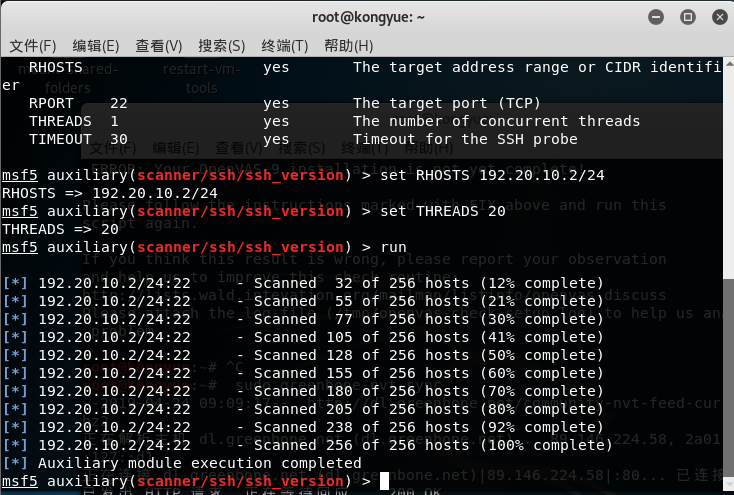

3. 网络服务扫描

(1)SSH服务扫描

use auxiliary/scanner/ssh/ssh_version

set RPORT 172.20.10.8

show options

exploit

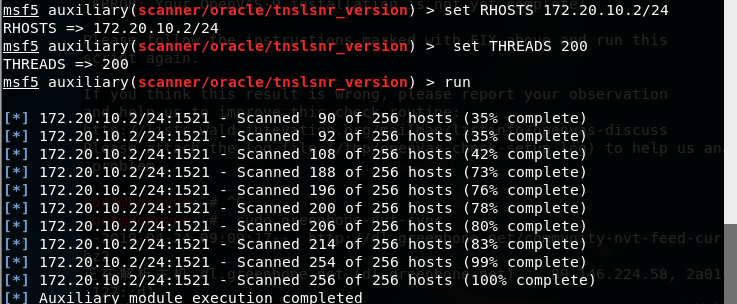

(2)Oracle数据库服务查点

use auxiliary/scanner/oracle/tnslsnr_version

set RPORT 192.168.44.130

show options

exploit

4. 漏洞扫描

1.安装新版OpenVAS

-

apt-get install openvas//安装OpenVAS工具

-

openvas-check-setup

-

提示错误:

ERROR: The NVT collection is very small. FIX: Run a synchronization script like greenbone-nvt-sync. -

sudo greenbone-nvt-sync

-

openvas安装完成

-

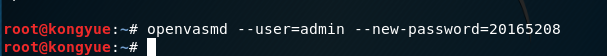

设置用户名密码

-

输入用户名和密码进行登录

-

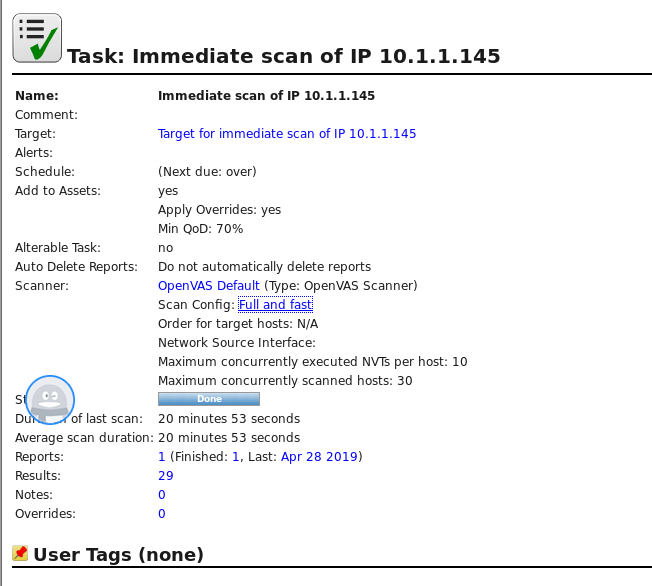

新建一个新的任务向导:scans——tasks——Task Wizard,出现下图界面,输入想要扫描的主机的IP地址:10.1.1.145。

-

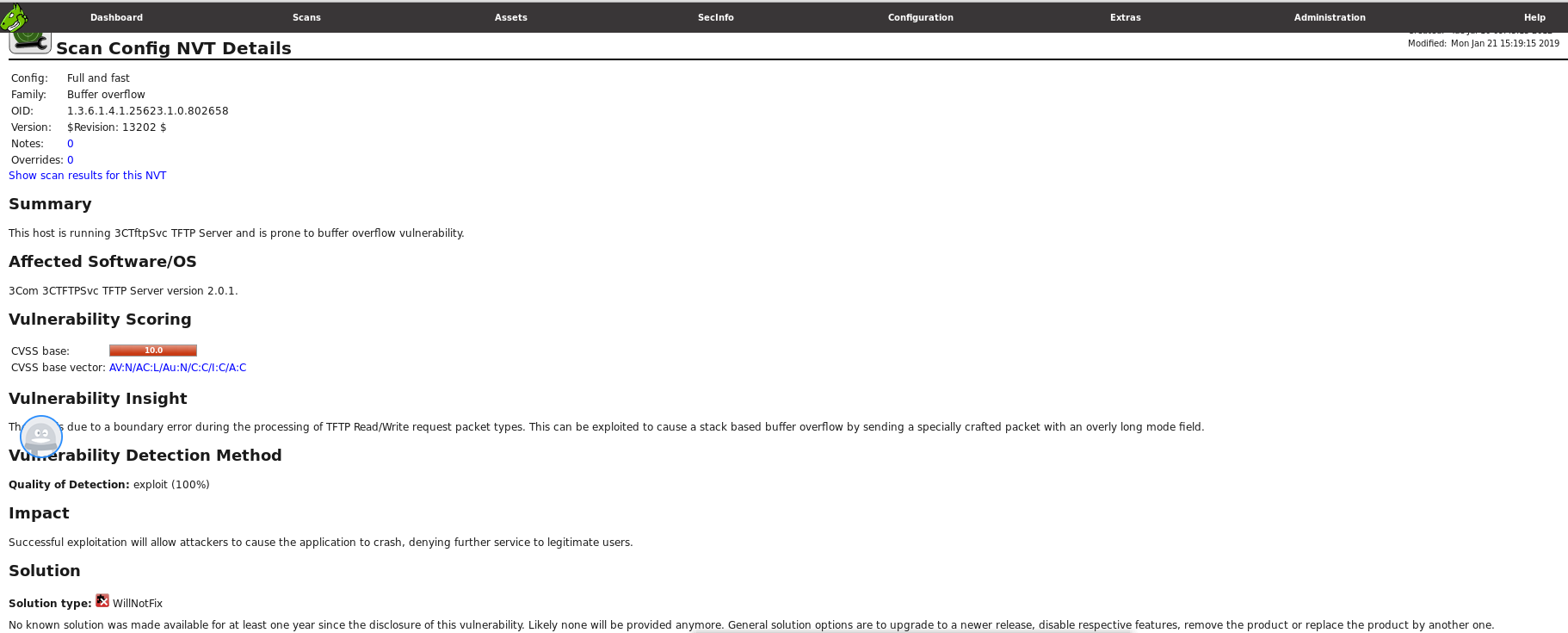

查看并分析扫描结果:点击Full and fast

-

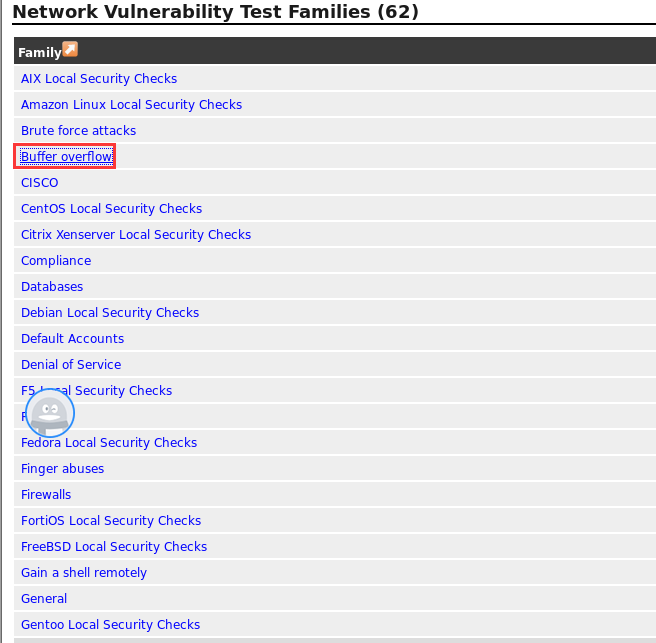

比如说选择buffer flow,可以看到他是属于高危漏洞,看他给的解决方法:自披露这一弱点以来,至少有一年没有已知的解决办法。可能不会再提供了。一般的解决方案选项是升级到一个更新的版本,禁用各自的特性,删除产品或用另一个产品替换产品。

实验后问题回答

(1)哪些组织负责DNS,IP的管理。

顶级的管理者是Internet Corporation for Assigned Names and Numbers (ICANN),全球根服务器均由美国政府授权的ICANN统一管理。

目前全球有5个地区性注册机构:

1)ARIN主要负责北美地区业务

2)RIPE主要负责欧洲地区业务

3)APNIC主要负责亚太地区业务

4) LACNIC主要负责拉丁美洲美洲业务

5)AfriNIC主要负责非洲地区业务。

在ICANN下有三个支持机构,其中地址支持组织(ASO)负责IP地址系统的管理;域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

(2)什么是3R信息。

- Registrant:注册人

- Registrar:注册商

- Registry:官方注册局

(3)评价下扫描结果的准确性。

感觉openvas漏洞扫描还是很强大的,我扫描的是我的电脑主机,完成之后发现扫描出了很多漏洞,而且很多还是高危漏洞,每个扫描结果下都会给出solution,感觉还是很实用的。

实验感想

本次实验主要是以各种方法进行扫描,包括DNS、IP以及openvas,还有各种辅助模块的应用。可以从域名到服务版本到系统漏洞得到比较全面的分析,根据IP地址具体到实际地址以及搜索引擎特定文件的查询都给我留下了很深的印象感觉功能很强大。