Metasploit框架(Metasploit Framework,MSF)是一个开源工具,旨在方便渗透测试,他是有Ruby程序语言编写的模板化框架,具有很好的扩展性,便于渗透测试人员开发、使用定制的工具模板。几乎所有流行的操作系统都支持Metasploit框架而且Metasploit框架在这些操作系统上的工作流程基本都一样。

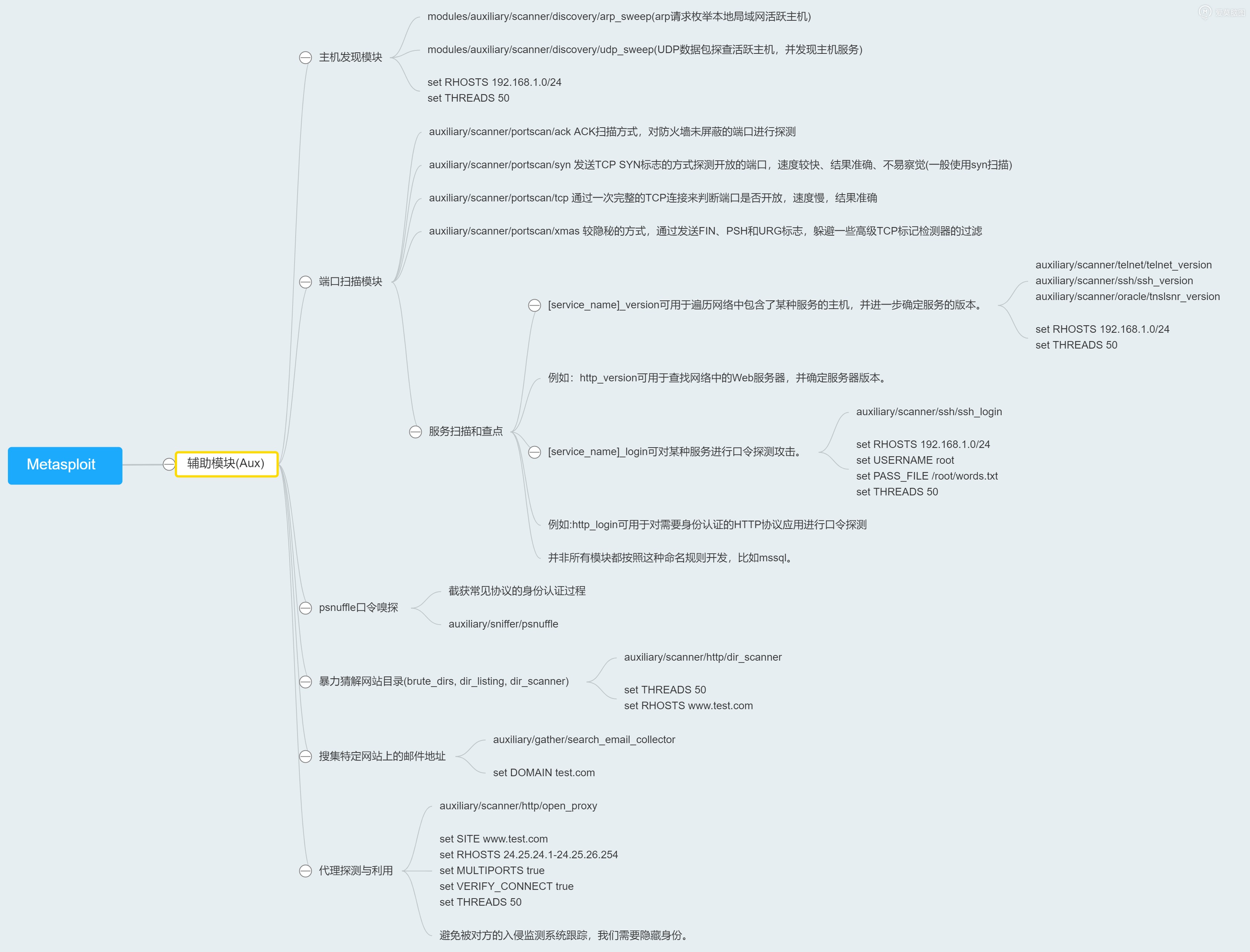

这里有我自己整理的一些常用的辅助模块。

本文主要介绍一下辅助模块的使用:

Auxiliaries(辅助模块):

该模块不会直接在测试者和目标主机之间建立访问,他们只负责执行扫描、嗅探、指纹识别等相关功能以辅助渗透测试。

这里我们用扫描端口来演示:

首先看看扫描端口有哪些模块:

search portscan

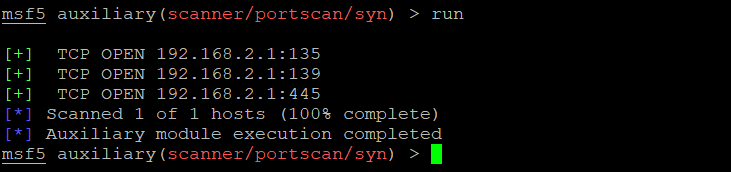

这里使用auxiliary/scanner/portscan/syn 这个模块(这个比较快,方便演示):

use auxiliary/scanner/portscan/syn

然后我们需要配置参数:

show options

PS: 后面为‘yes’的是必须配置的或者说必须有值的。

set rhosts 192.168.2.135 # 设置目标ip(也可以是网段,192.168.1.0/24) set ports 135-139,445,80,8080 # 设置扫描的端口 set threads 100 # 设置线程为100

输入‘run’运行:

我们还可以使用其他特定扫描:

use auxiliary/scanner/mssql/mssql_ping # 扫描mssql模块 # use auxiliary/scanner/ssh/ssh_version # 扫描ssh模块 # use auxiliary/scanner/telnet/telnet_version # 扫描telnet # use auxiliary/scanner/ftp/ftp_version # 扫描ftp # use auxiliary/scanner/discovery/arp_sweep # 扫描arp # use auxiliary/scanner/http/dir_scanner # 扫描目录 # use auxiliary/sniffer/psnuffle # 嗅探抓包 # 下面这些都差不多 show options set rhosts 192.168.1.0/24 set threads 100 run

类似的还有很多,大家自己找规律使用把。