0x01 Vulhub简介

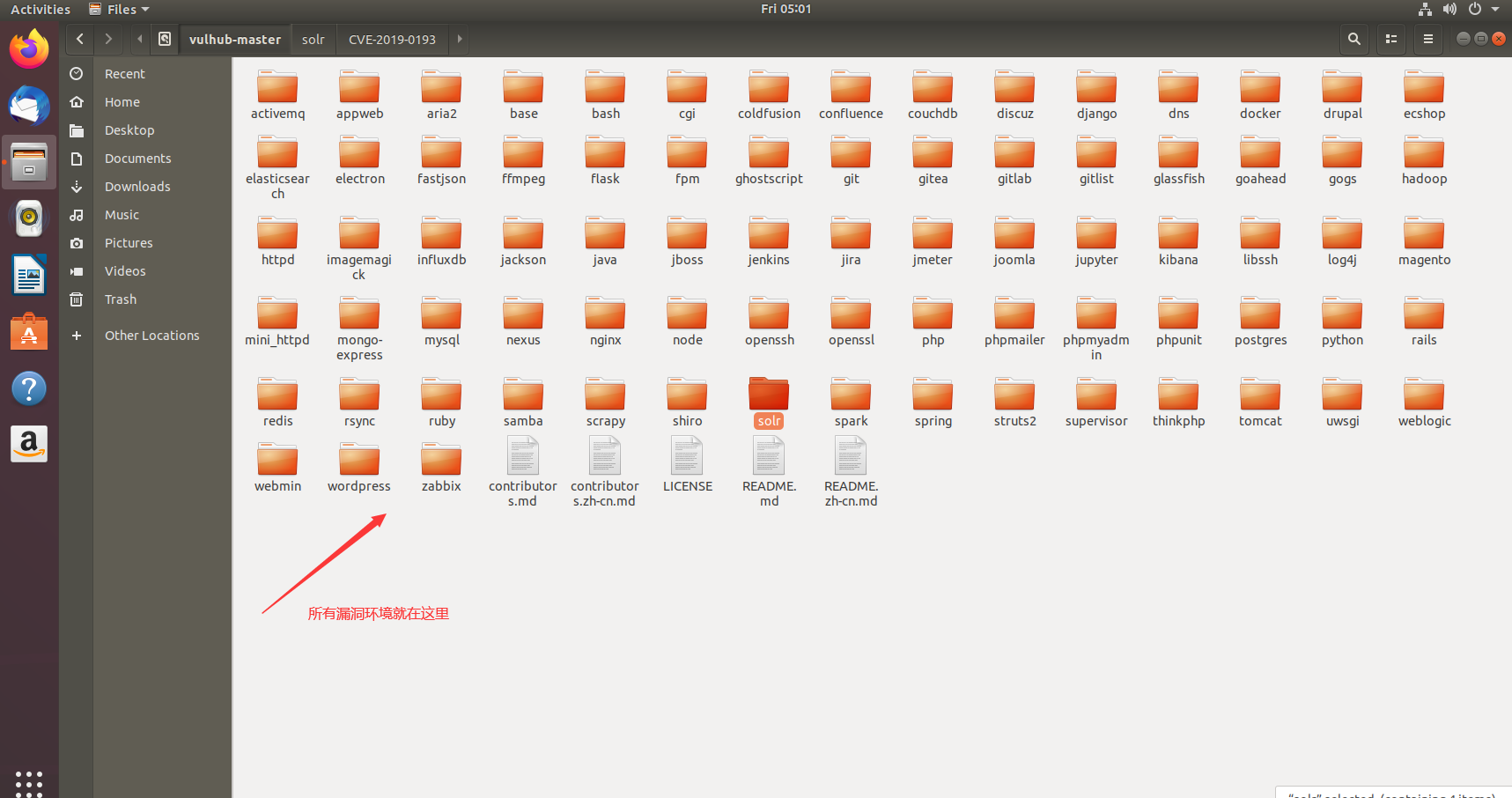

Vulhub是一个面向大众的开源漏洞靶场,无需docker知识,简单执行两条命令即可编译、运行一个完整的漏洞靶场镜像。

0x02 安装

# 安装pip curl -s https://bootstrap.pypa.io/get-pip.py | python3 # 安装最新版docker curl -s https://get.docker.com/ | sh # 启动docker服务 service docker start # 安装compose pip install docker-compose

0x03 在ubuntu16.04下安装docker/docker-compose:

使用:

# 下载项目 wget https://github.com/vulhub/vulhub/archive/master.zip -O vulhub-master.zip unzip vulhub-master.zip cd vulhub-master # 进入某一个漏洞/环境的目录 cd flask/ssti # 自动化编译环境 docker-compose build # 启动整个环境 docker-compose up -d

每个环境目录下都有相应的说明文件,请阅读该文件,进行漏洞/环境测试。

0x04 测试完成后,删除整个环境

docker-compose down -v

本项目每个漏洞环境均附带文档,建议你购买1G内存的vps搭建漏洞测试环境,文档中所说的your-ip均指你的vps的ip地址,如果你是用虚拟机搭建测试环境,是指你的虚拟机IP,而不是docker容器内部的IP,请不要混淆。

本项目中所有环境仅用于测试,不可作为生产环境使用!

以上就是博主前几次用的漏洞复现环境,可以说是非常好用

今天就推荐给大家了

企鹅群:1045867209

欢迎各位表哥

博主公众号

文章来源:https://github.com/vulhub/vulhub/blob/master/README.zh-cn.md