偶然见看到这道题,就下载了看了看。确实是我自己的逆向能力不够,逆不动。但是我似乎找到了非预期。。。

下载程序,ida打开,发现不对。后来发现是加了upx壳,拿软件去一下。再次ida打开。

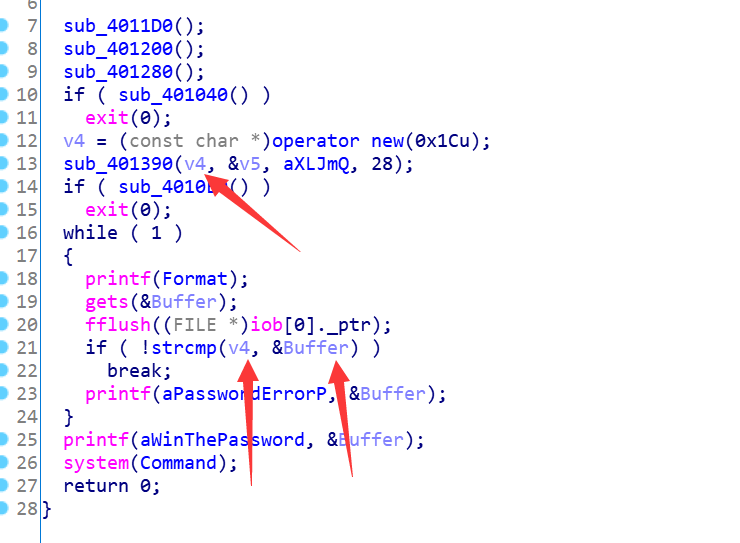

其中buffer是你输入的,和v4进行比较。v4首先是指向堆中的一个指针,后来sub_401390对v4中写值。然后就是各种乱七八糟的加密了。这个时候我就想,我能不能直接拿到比较的时候v4指向的内容是什么呢?我就想到了OD,拖进去发现不能调试,应该是加了反调试,我又试了试xdbg,发现也打不开。

其中buffer是你输入的,和v4进行比较。v4首先是指向堆中的一个指针,后来sub_401390对v4中写值。然后就是各种乱七八糟的加密了。这个时候我就想,我能不能直接拿到比较的时候v4指向的内容是什么呢?我就想到了OD,拖进去发现不能调试,应该是加了反调试,我又试了试xdbg,发现也打不开。

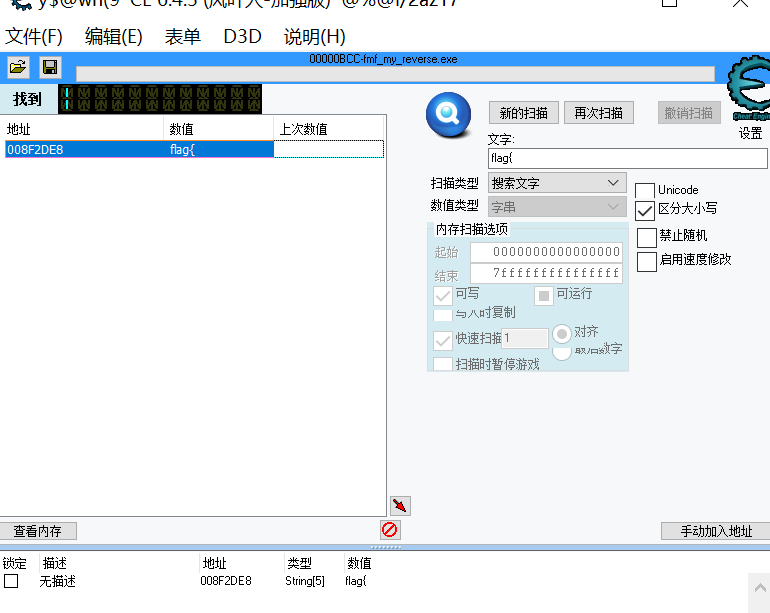

然后我就关了电脑准备睡觉了。。。我去刷了个牙,刷牙的过程中突然想到,ce???

然后我就又开了电脑。。。

瞧我发现了什么...

瞧我发现了什么...

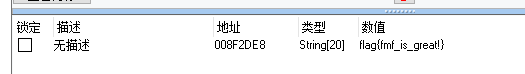

就这样,这道题就让我以非预期的做法做出来了。。。

就这样,这道题就让我以非预期的做法做出来了。。。

溜了溜了,太菜了,逆不动。。。