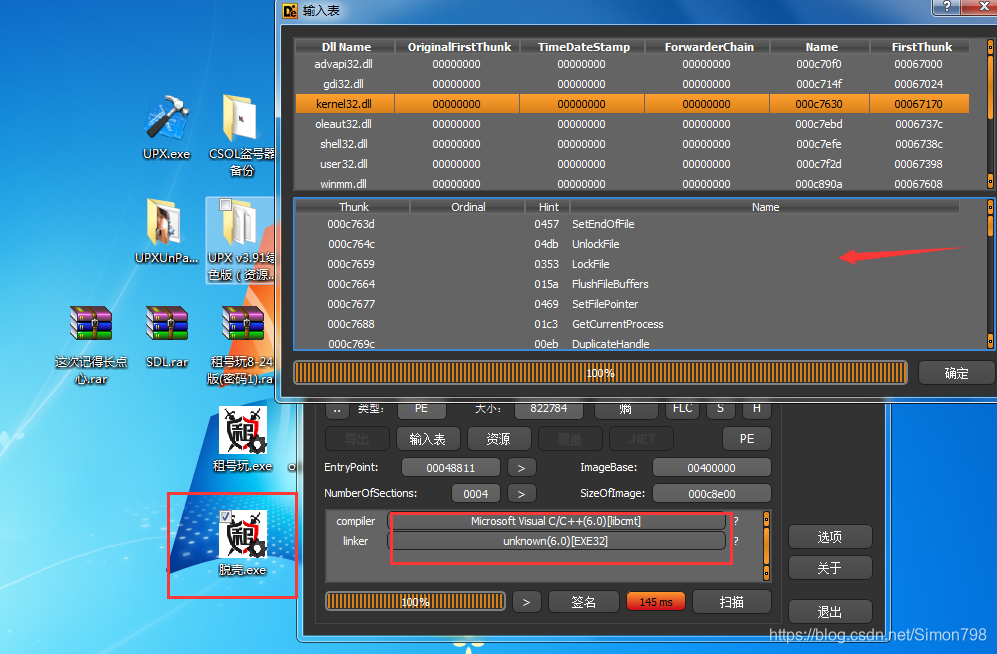

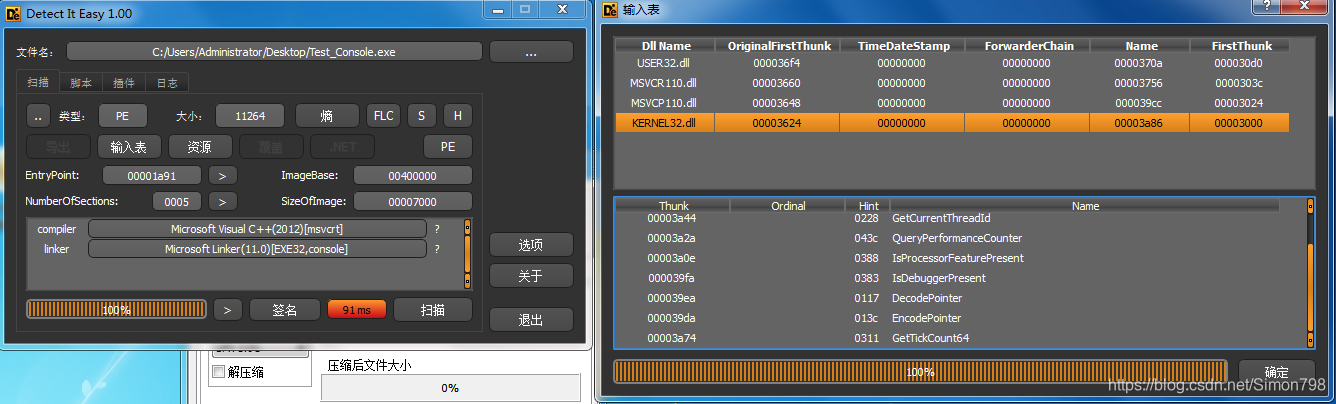

这是我自己写的一个简单程序,放到PE工具里观察输入表:

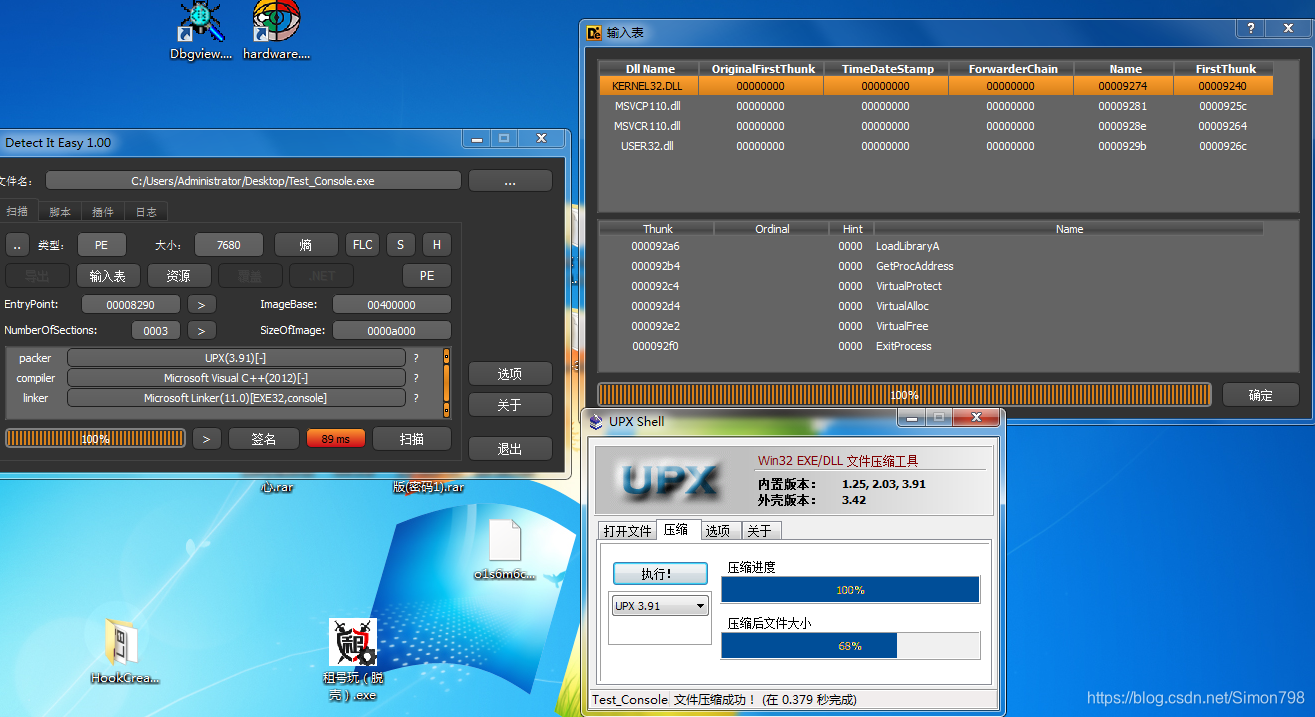

然后我们随便用一个加壳工具给原本的程序加壳,再次观察它的输入表内容,发现已经有了变化(少了很多):

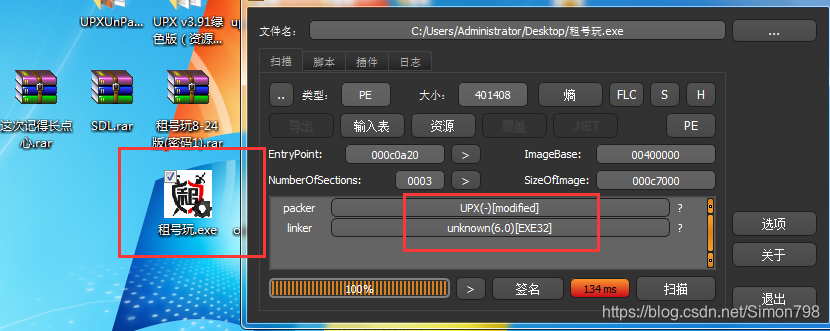

所以我们就要尝试脱壳,读取它正确的输入表内容,下面以 “租号玩.exe”(假的) 这个程序为例。首先用 PE 工具查壳,发现是 UPX(顿时有了信心 ? )

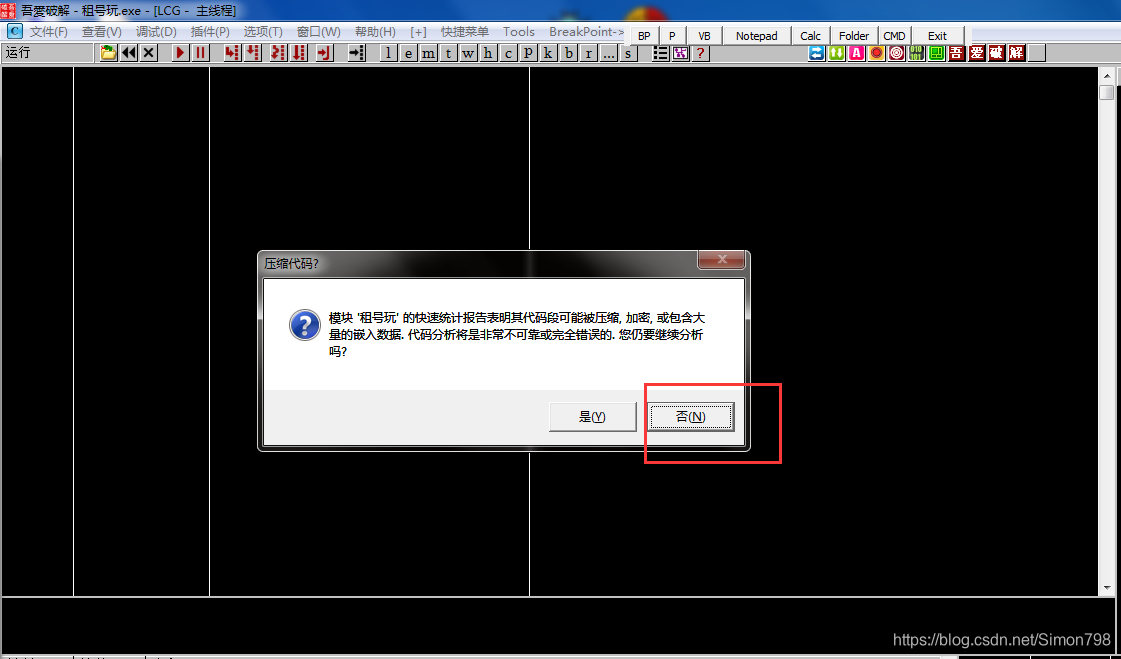

用 OD 打开 租号玩.exe ,选择 “否”

用 OD 打开 租号玩.exe ,选择 “否”

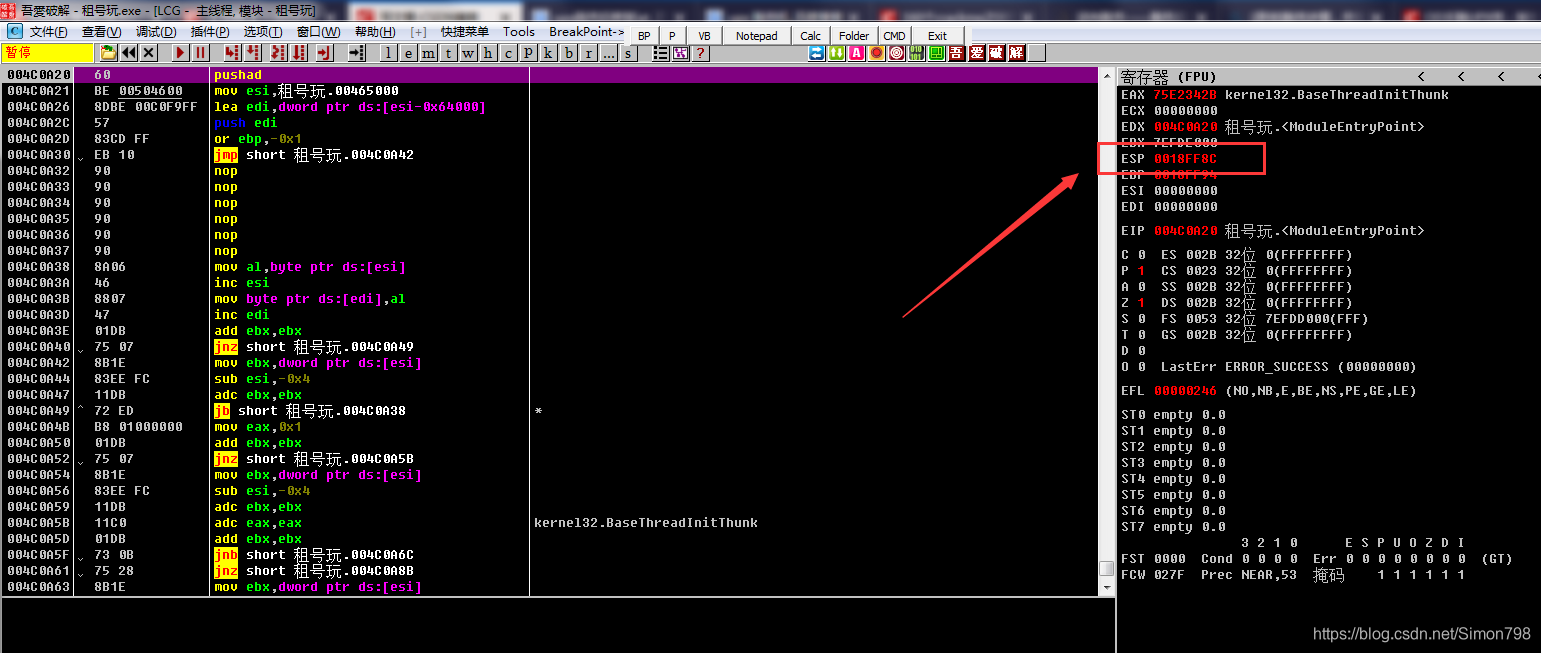

我们尝试使用 ESP 定律法脱壳,留意 ESP 的值:

我们尝试使用 ESP 定律法脱壳,留意 ESP 的值:

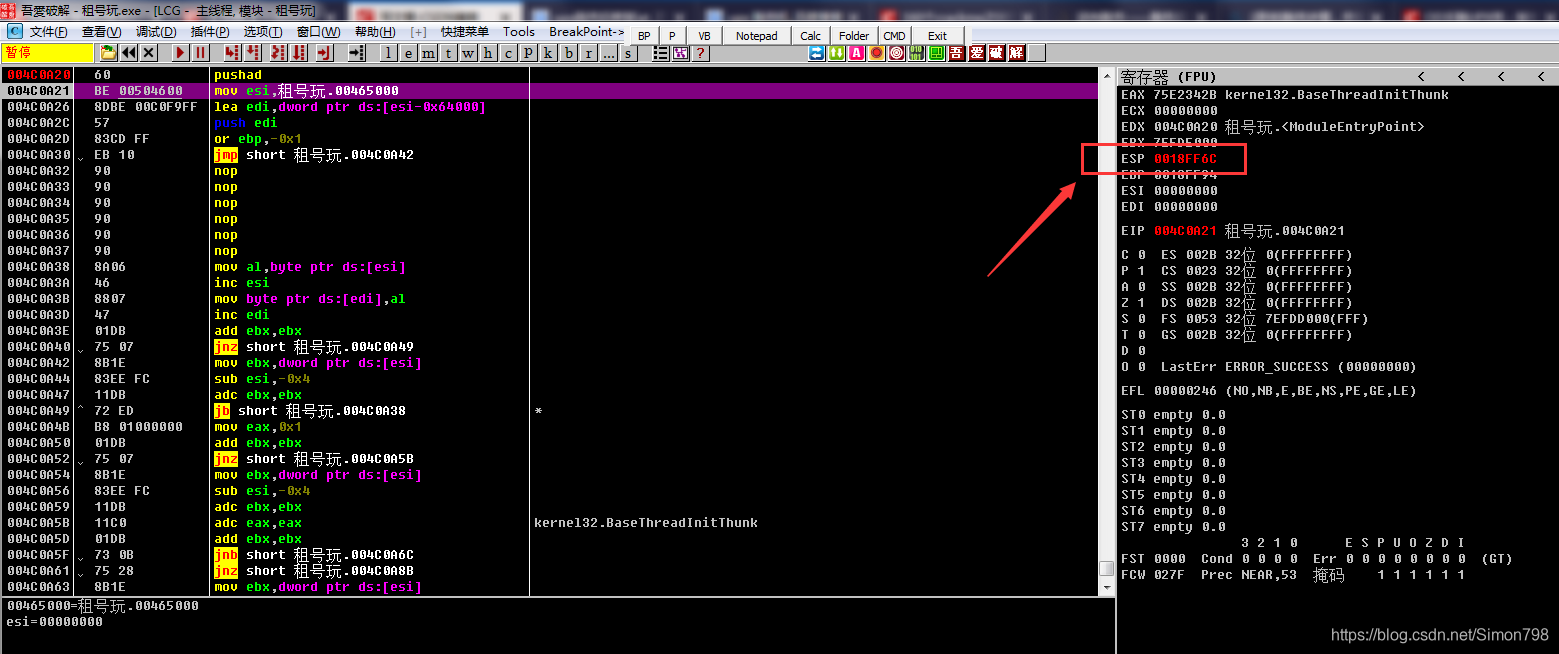

单步 F8 一次,发现 ESP 有变化:

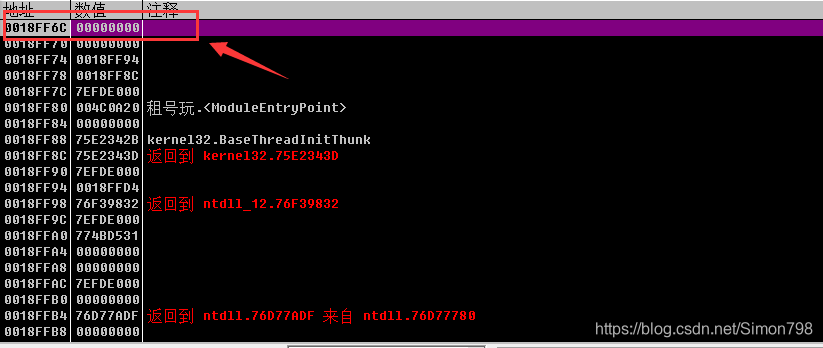

数据窗口中跟随 ESP,在这个地址下硬件访问断点:

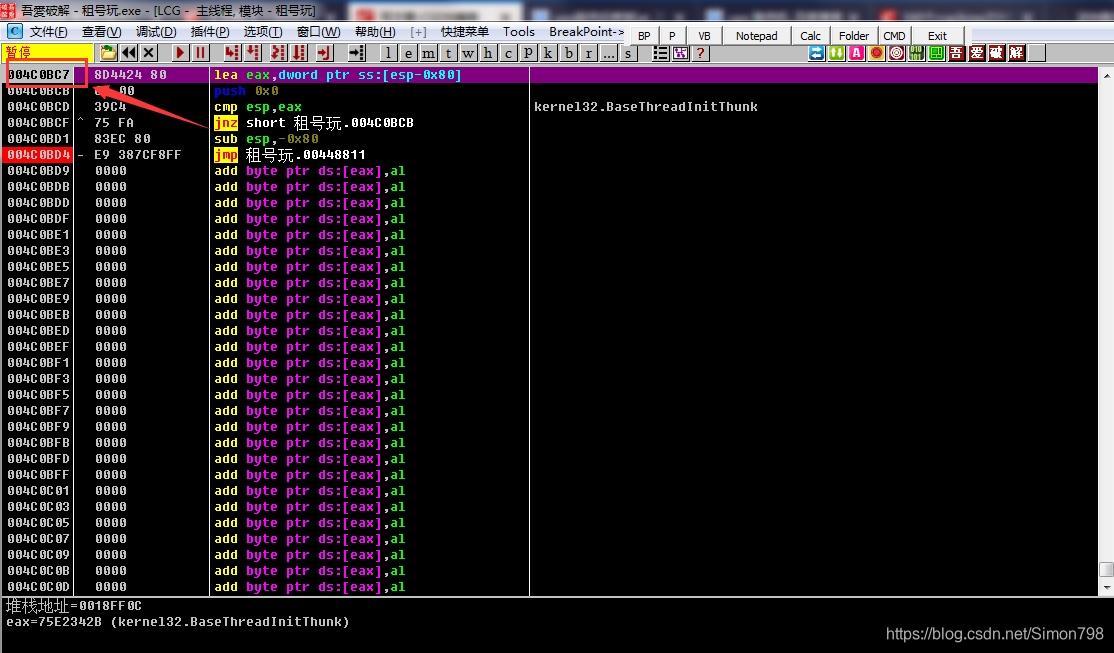

F9 运行程序,在如下位置断下:

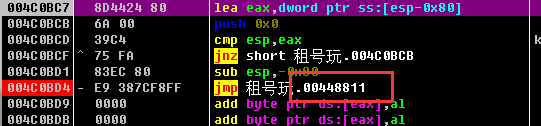

(留意我下断点的红色地方,这个 jmp 是一个大跳转,很可疑)

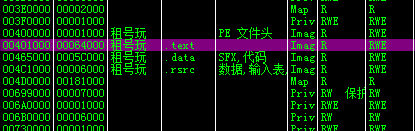

记录下 jmp 的地址,到内存窗口看下,发现这个地址位于 .text区段,说明这里就很可能跳转到了 OEP。

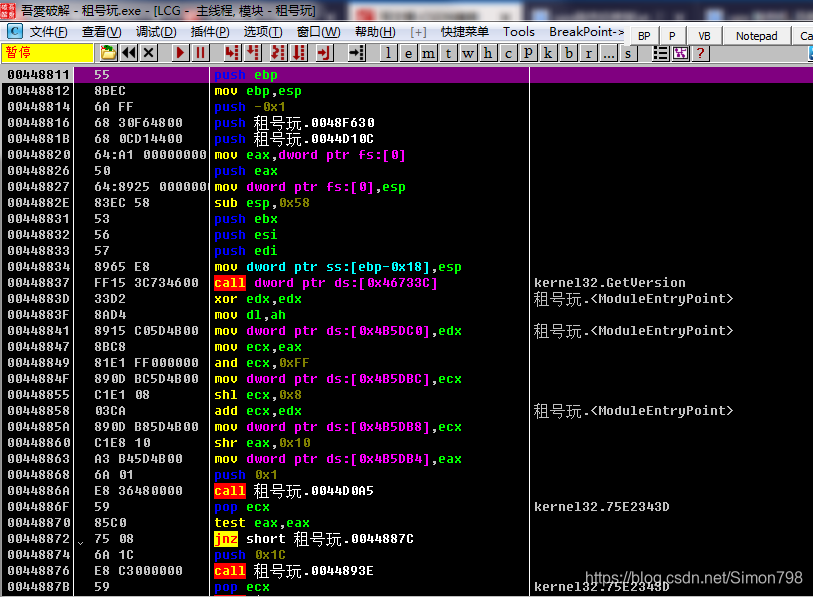

跟进去看一看,发现果然是 OEP 的样子:

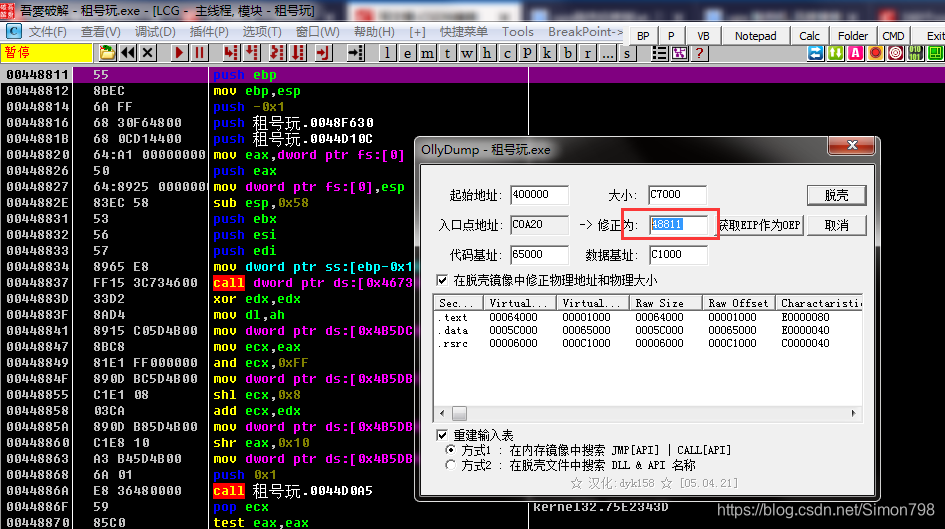

然后我们就可以保存找到的 OEP 位置了,在反汇编窗口右键 - 用 OllyDump 脱壳调试进程 - 脱壳。

再次使用 PE 工具观察,发现已经脱壳成功,而输入表也恢复了正常: