Druid简介

1.Druid是阿里巴巴数据库事业部出品,为监控而生的数据库连接池.

2.Druid提供的监控功能,监控SQL的执行时间、监控Web URI的请求、Session监控.

Druid可能存在的一些问题

首先Druid是不存在什么漏洞的。

当开发者配置不当时就可能造成未授权访问下面给出常见Druid未授权访问路径

/druid/websession.html

/system/druid/websession.html

/webpage/system/druid/websession.html(jeecg)

当遇到需要登录的Druid是可能存在弱口下面给出Druid常见登录口路径。

/druid/login.html

/system/druid/login.html

/webpage/system/druid/login.html

以上路径可能不止存在于根目录,遇到过在二级目录下的,我们扫路径时可能就关注根目录这个点可以注意一下

Druid的一些利用方式

通过泄露的Session登录后台

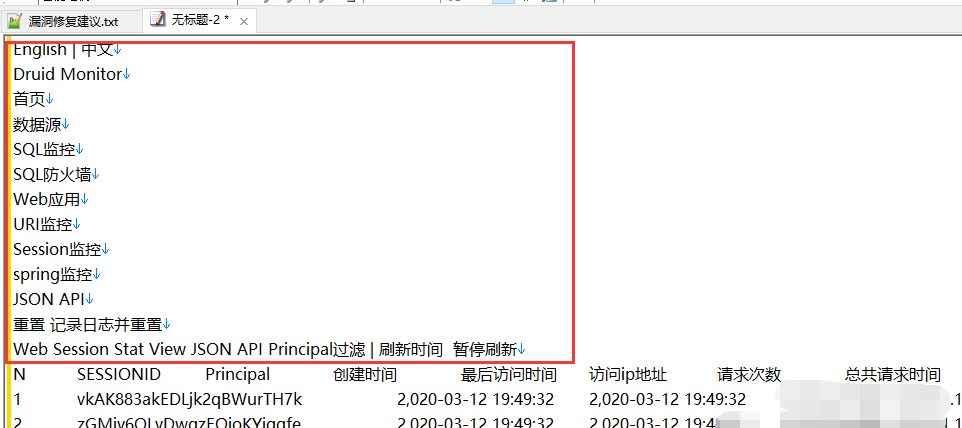

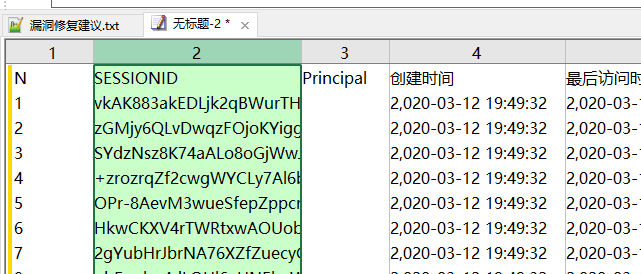

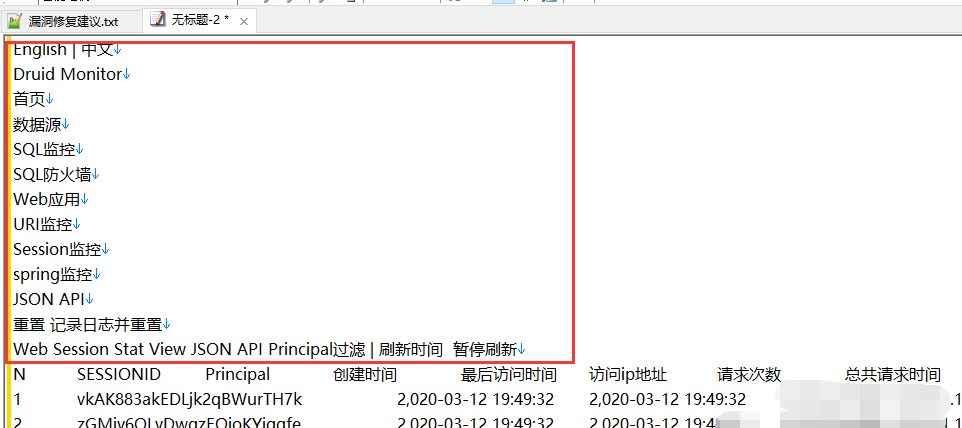

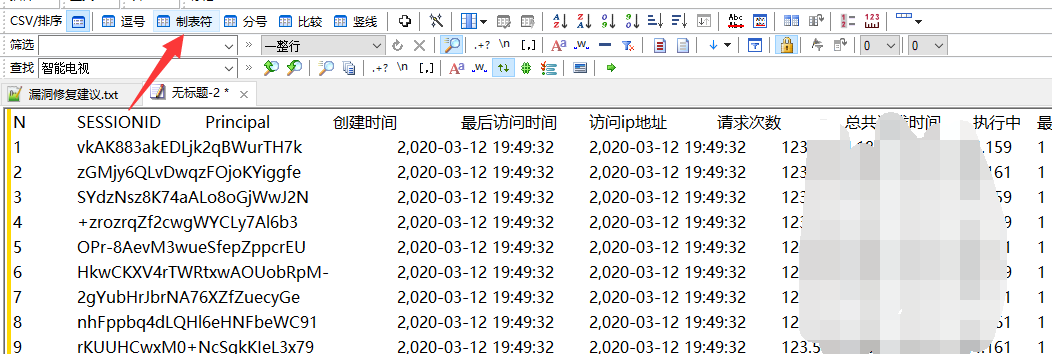

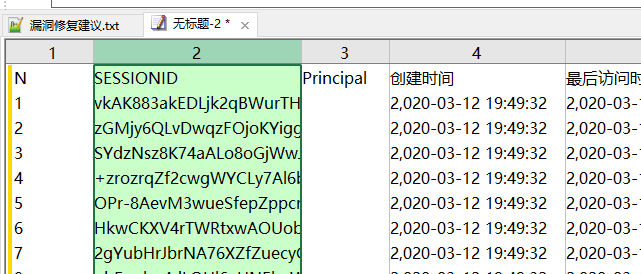

直接在/druid/websession.html页面ctrl+a复制整个页面内容到EmEditor

删除红框部分,点击制表符

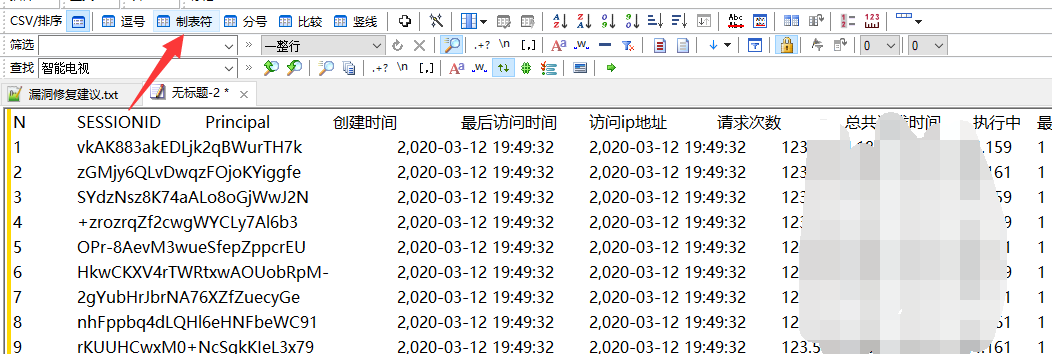

这样就可以直接复制了,也可以通过其他方式处理,个人比较喜欢这个方式

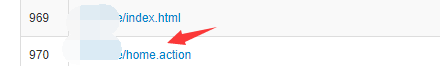

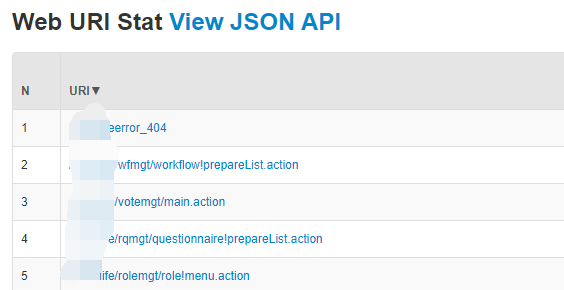

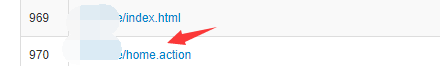

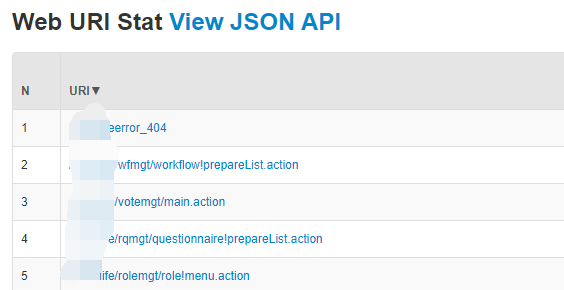

然后再到URI监控处找一条看起来像登录后台才能访问的路径(可用home等关键词快速定位)

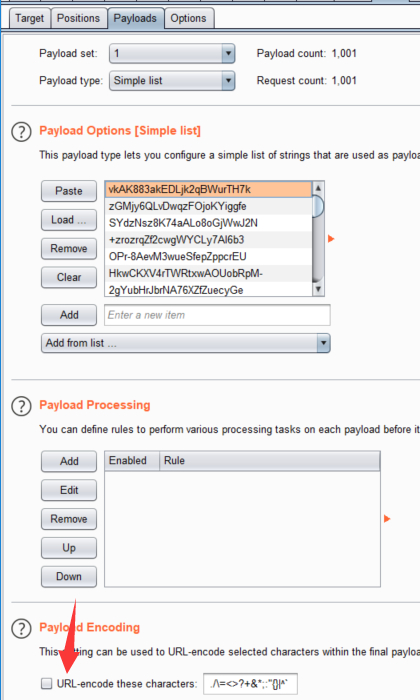

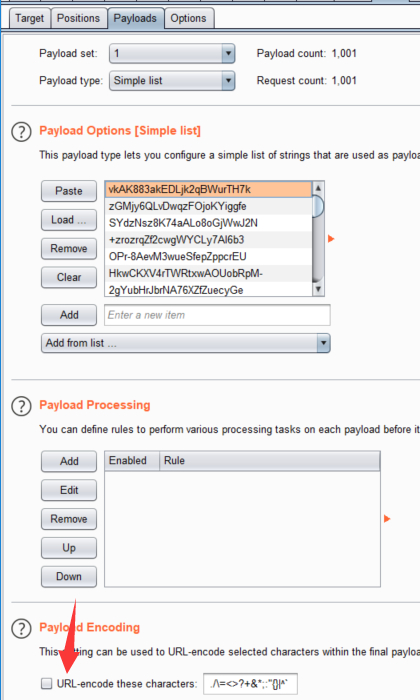

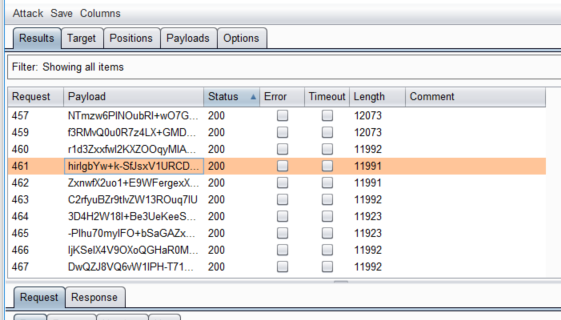

此处设置爆破,将刚才得到的Session值填入,因为此处的session值存在一些特殊符号需要关闭burp默认的url编码

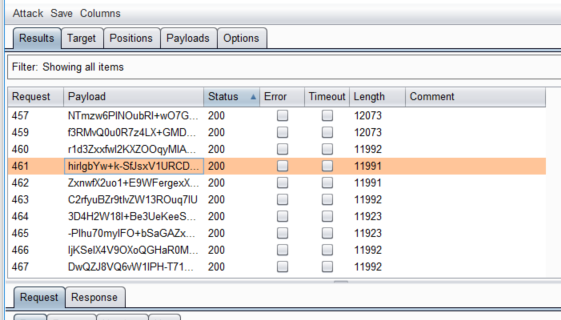

200即为有效session,用改cookie的插件改成有效的就能进入后台测试

通过URI监控测试未授权越权

由于有的Druid可能Session监控处没有东西,可以通过URI监控测试未授权越权

具体案例现在手上没有,之前众测挖到过通过session爆破,有效的只是一个普通账号,回过来看URI监控找到了任意用户密码重置,越权查看任意用户信息,越权添加管理员等.