1.知识点梳理与总结

信息安全要求信息在采集、存储、处理和传输过程中不被破坏

五大目标

保密性、完整性、不可抵赖性、可用性、可控性

安全威胁

- (1)信息泄露:信息被泄露或透露给某个非授权的实体。

- (2) 破坏信息的完整性:数据被非授权地进行增删、修改或破坏而受到损失。

- (3) 拒绝服务:对信息或其他资源的合法访问被无条件地阻止。

- (4) 非法使用(非授权访问):某一资源被某个非授权的人,或以非授权的方式使用。

- (5) 窃听:用各种可能的合法或非法的手段窃取系统中的信息资源和敏感信息。例如对通信线路中传输的信号搭线监听,或者利用通信设备在工作过程中产生的电磁泄露截取有用信息等。

- (6) 业务流分析:通过对系统进行长期监听,利用统计分析方法对诸如通信频度、通信的信息流向、通信总量的变化等参数进行研究,从中发现有价值的信息和规律。

- (7) 假冒:通过欺骗通信系统(或用户)达到非法用户冒充成为合法用户,或者特权小的用户冒充成为特权大的用户的目的。黑客大多是采用假冒攻击。

- (8) 旁路控制:攻击者利用系统的安全缺陷或安全性上的脆弱之处获得非授权的权利或特权。例如,攻击者通过各种攻击手段发现原本应保密,但是却又暴露出来的一些系统“特性”,利用这些“特性”,攻击者可以绕过防线守卫者侵入系统的内部。

- (9) 授权侵犯:被授权以某一目的使用某一系统或资源的某个人,却将此权限用于其他非授权的目的,也称作“内部攻击”。

- (10)特洛伊木马:软件中含有一个觉察不出的有害的程序段,当它被执行时,会破坏用户的安全。这种应用程序称为特洛伊木马(Trojan Horse)。

- (11)陷阱门:在某个系统或某个部件中设置的“机关”,使得在特定的数据输入时,允许违反安全策略。

- (12)抵赖:这是一种来自用户的攻击,比如:否认自己曾经发布过的某条消息、伪造一份对方来信等。

- (13)重放:出于非法目的,将所截获的某次合法的通信数据进行拷贝,而重新发送。

- (14)计算机病毒:一种在计算机系统运行过程中能够实现传染和侵害功能的程序。

- (15)人员不慎:一个授权的人为了某种利益,或由于粗心,将信息泄露给一个非授权的人。

- (16)媒体废弃:信息被从废弃的磁碟或打印过的存储介质中获得。

- (17)物理侵入:侵入者绕过物理控制而获得对系统的访问。

- (18)窃取:重要的安全物品,如令牌或身份卡被盗。

2.1《我是谁:没有绝对安全的系统》影评

-

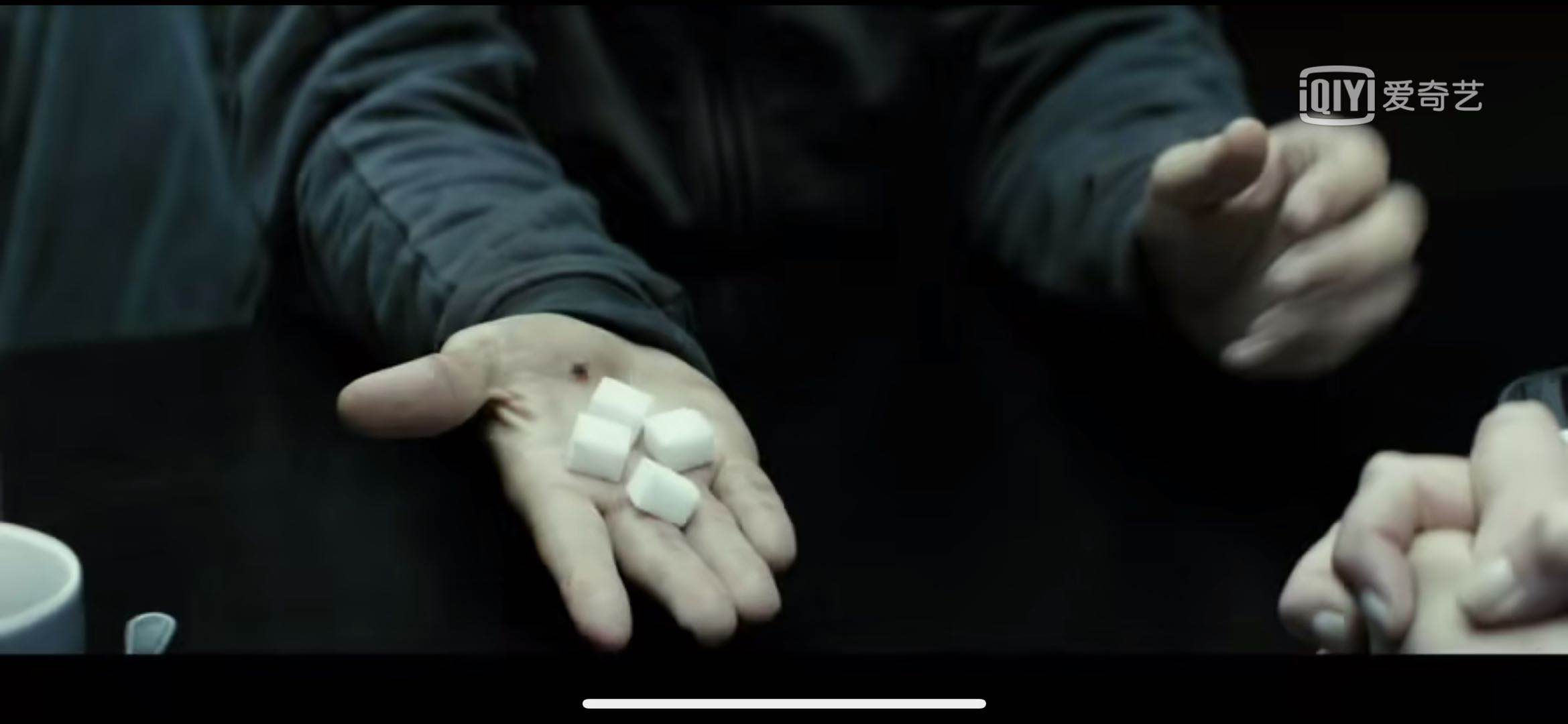

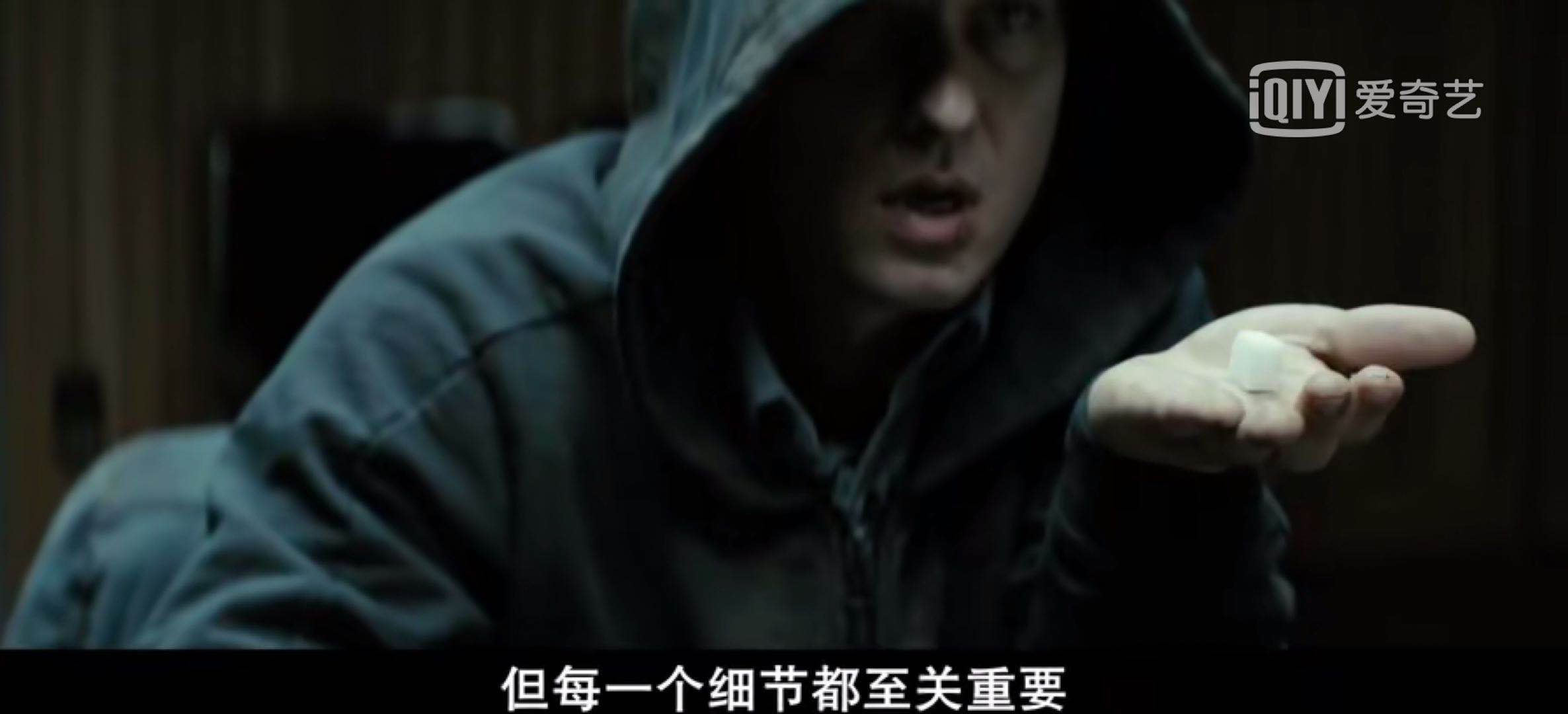

《我是谁:没有绝对安全的系统》超不喜欢这名字,不神秘,也拗口。开头的四颗糖我就觉得是伏笔,越看越觉得这四个人可能都是他自己。但没想到居然反转了,两次反转还是挺赞的。

-

最后在车上又给女警变了一次魔术:每个人只希望看到自己想看到的那一面。其实他已经告诉了女警,藏起来的三颗糖是存在的,暗示CLAY中另外三个成员,而女警想看到的只有一颗糖而已。

-

最近也看了几个跟暗网有关的剧集,特别尬,甚至有的直接找用的现实中的购物中心。但这部在暗网中确实很艺术化,不同人的脸谱(面具),甚至那些带有暗示的物品,跟踪ip的锤子,象征木马的怀孕的母马也很戏剧化。

-

但一直不理解的是幕后第一的MRX在被跟踪到被抓时那么的怯那么的怂,感觉跟前面渲染的不符,也可能这才是暗网的魅力,现实生活中无法称王懦弱的人在不见光的领域中却能够释放自己吧。

2.2社会工程学

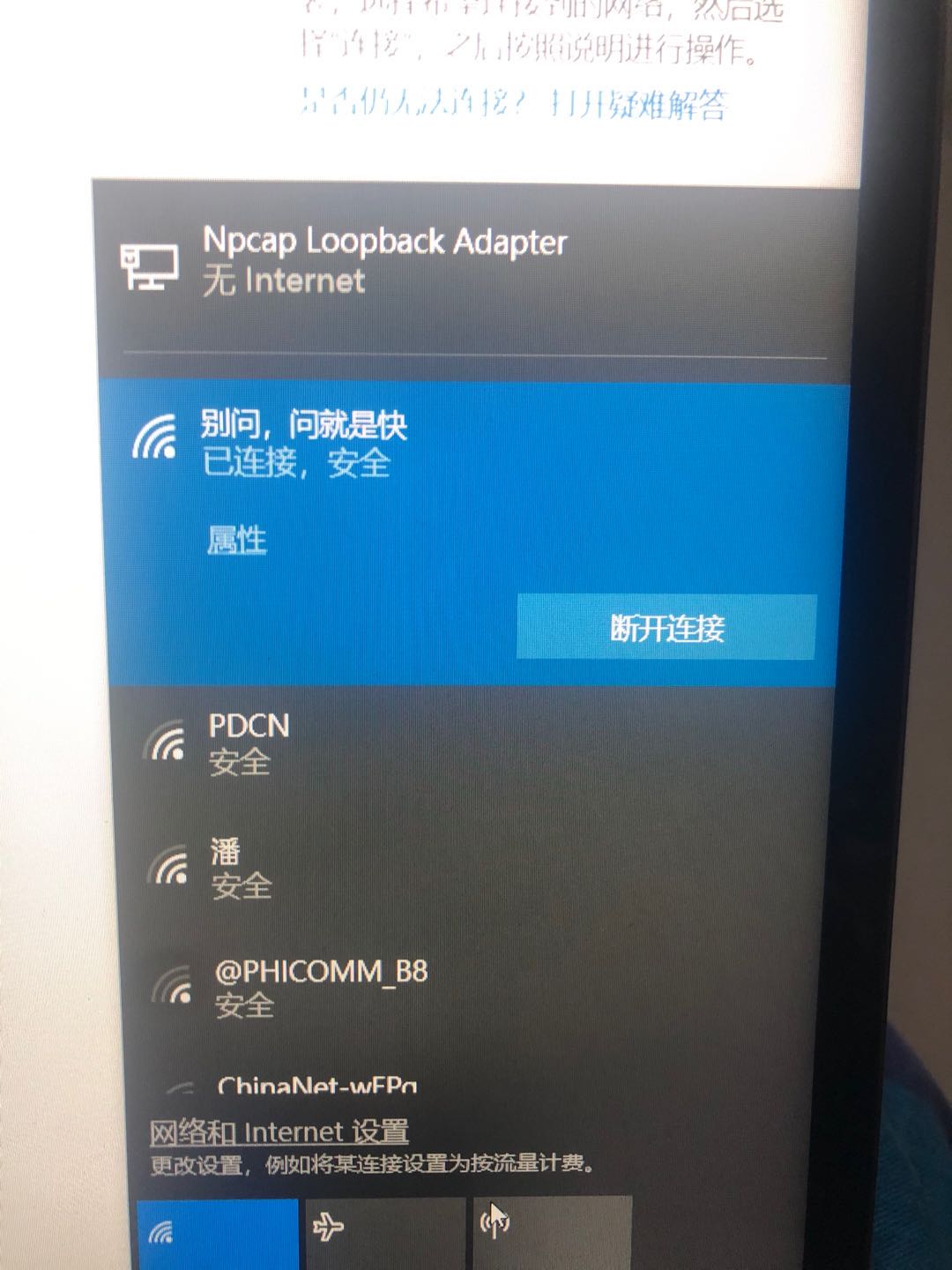

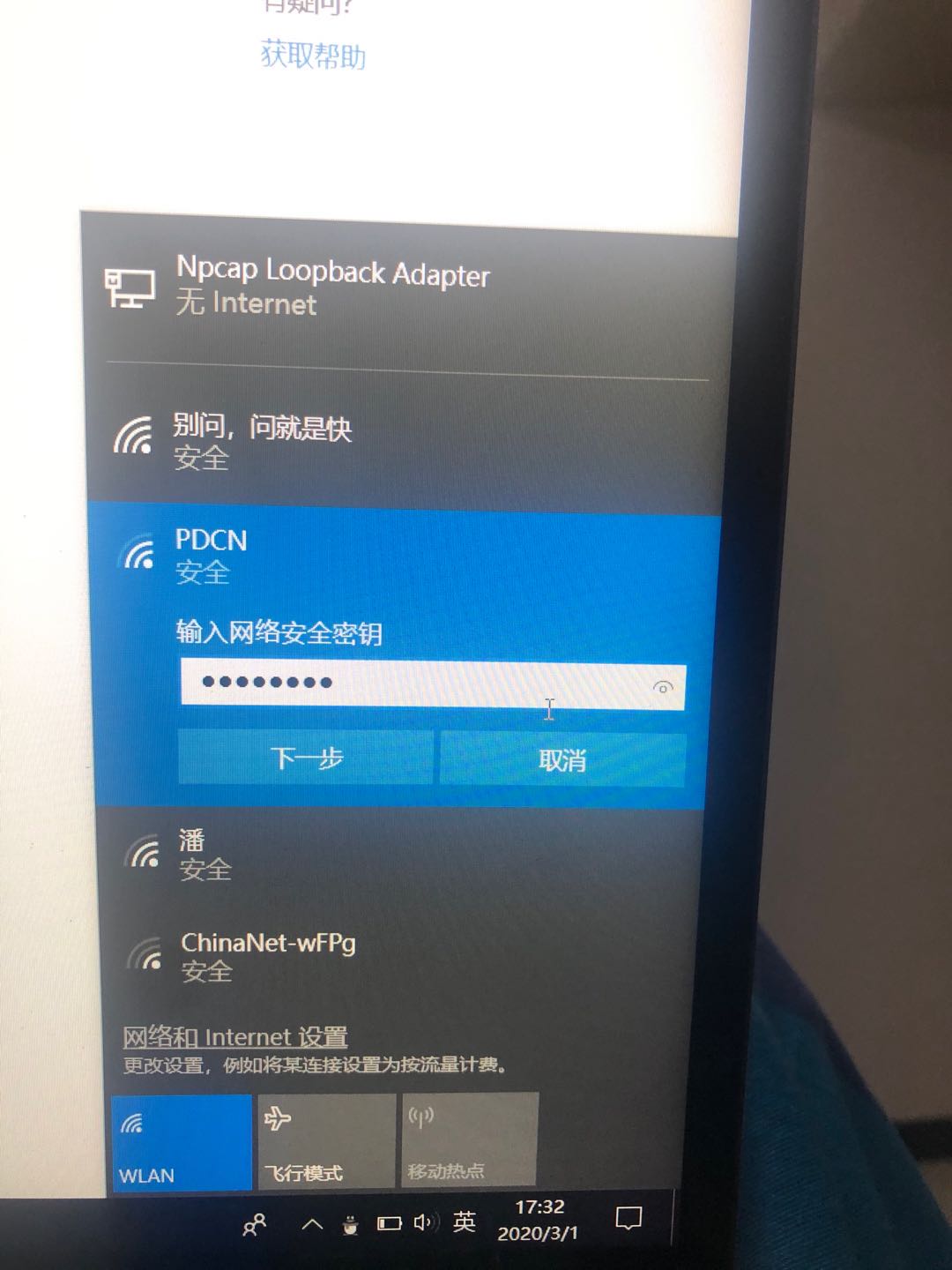

套取邻居家的wifi密码

因为我的房间距离家里的wifi路由器比较远,导致房间信号不是很好。正好此次作业要自己尝试一下社会工程学,于是乎我就有了一个邪恶的计划23333333333333333

-

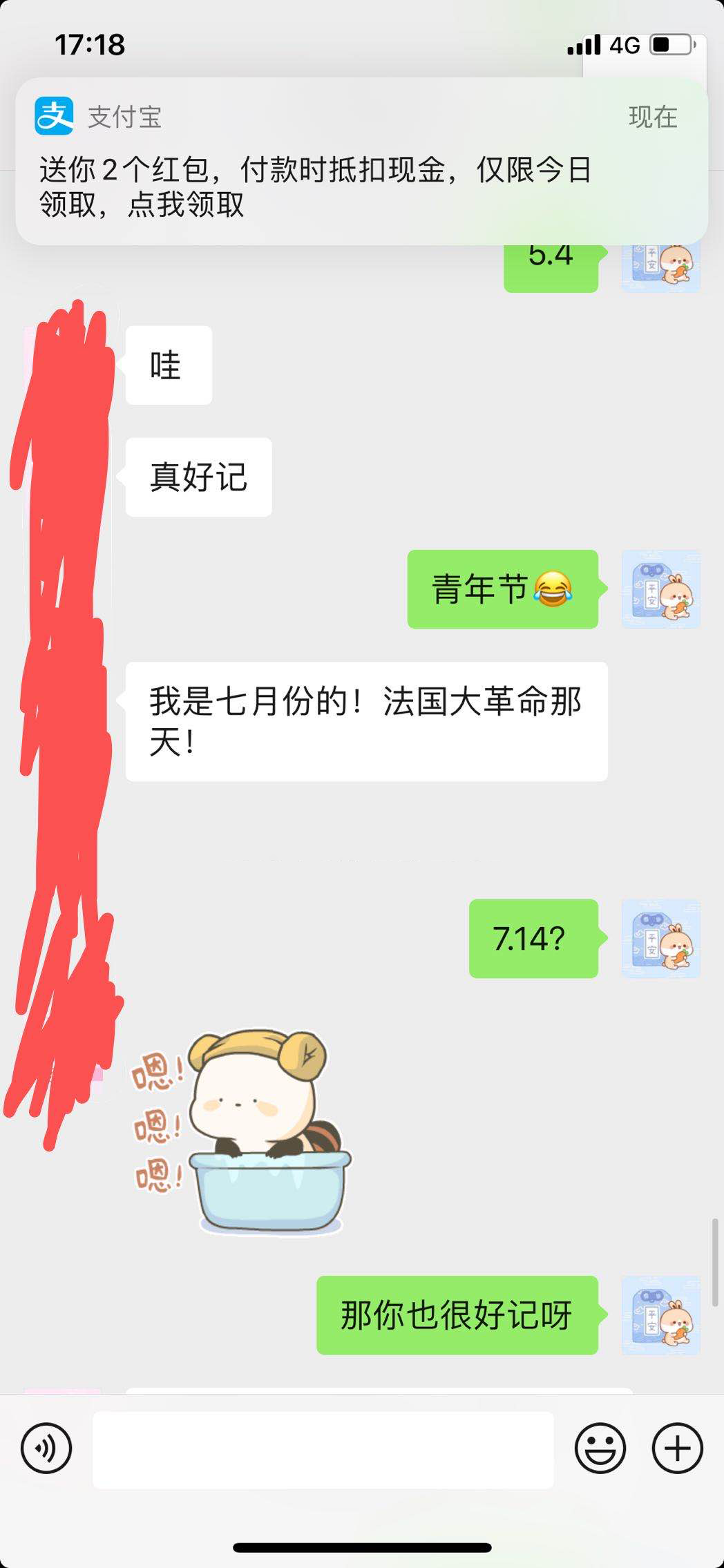

首先套取了对门小姐姐的生日

-

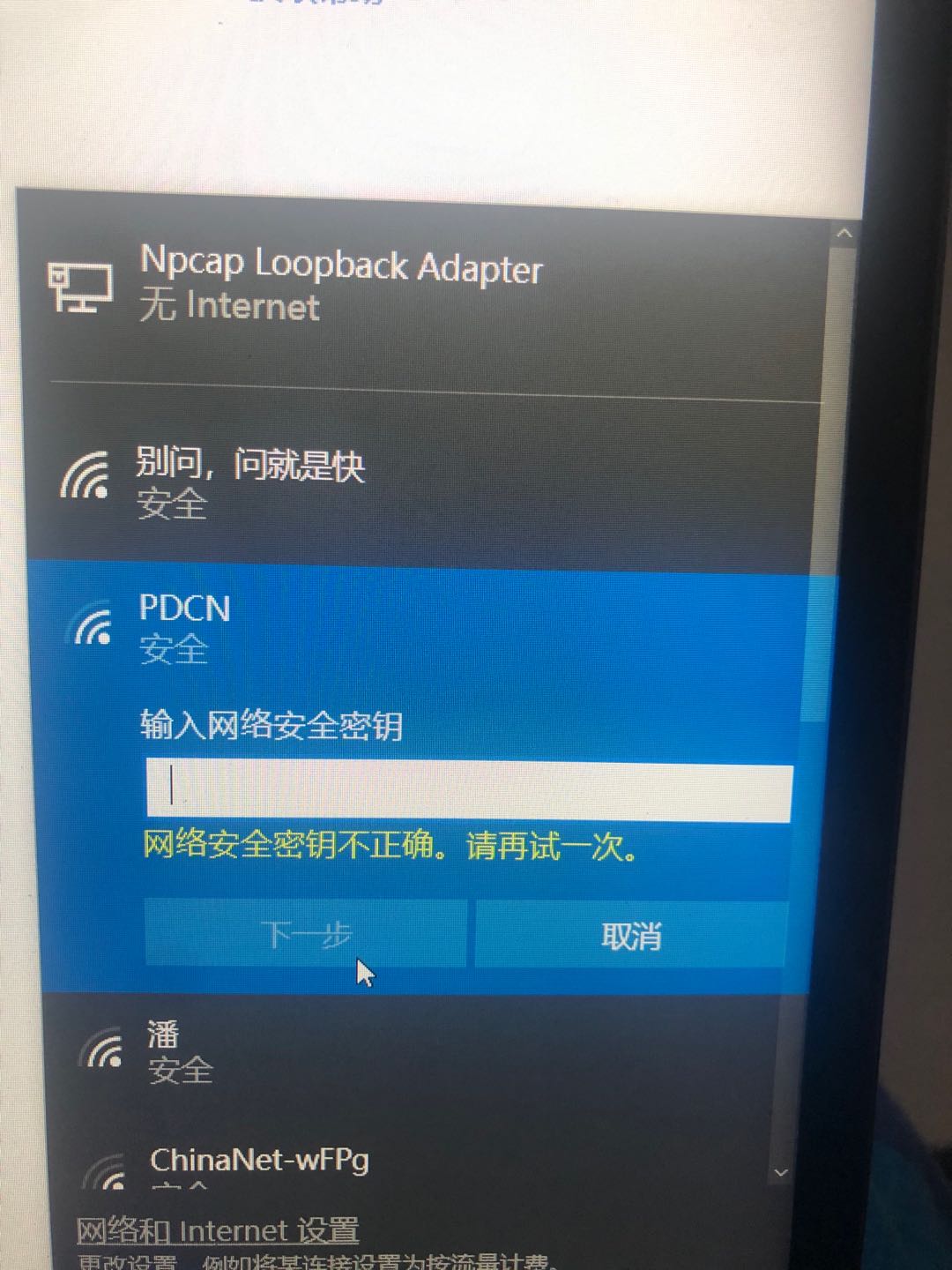

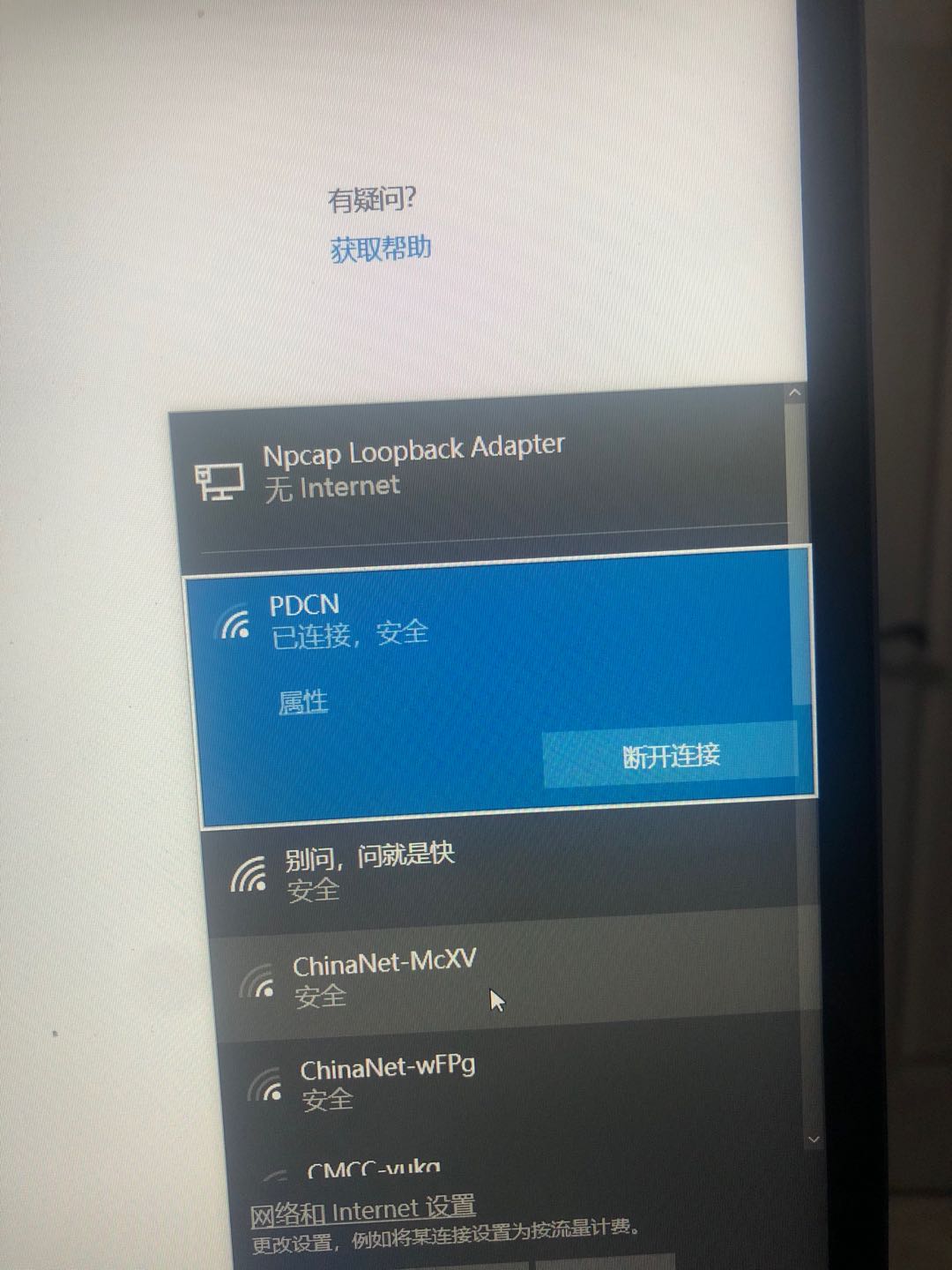

接着,开始尝试用她的生日枚举破解密码,因为不知道时九几年,所以失败了不少次,不过最终被我套用成功

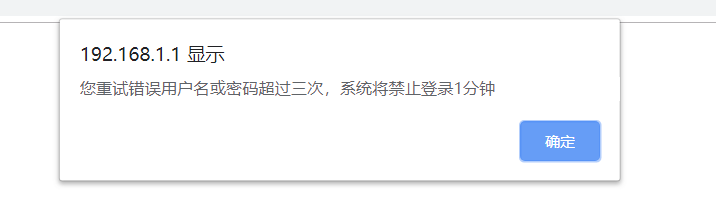

- 获取了密码后,我突然想到老师上课时放的视频,登录192.168.1.1的后台是否可以获取更多信息,然后通过抓包获取购物信息什么的,但是很遗憾。她们家的初始密码并不是admin,并且密码被我输错三次锁起来了,不知道会不会被发现 --、

3.总结

通过这周的作业,无论是电影还是社会工程学实践。我发现我们的安全意识其实并不高,这让许多不法分子有了可乘之机。当然,之所以不存在绝对的安全,最大的漏洞还是人性。人性才是最可怕的漏洞。。。。以一句话作为最大的感受吧——“真亦假时假亦真,无为有处有还无。”