争取每天一个小实验 新手的crackme之旅,在之前看到过别人类似的博,这里只写自己的经历与看法。如有雷同,你咬我啊。

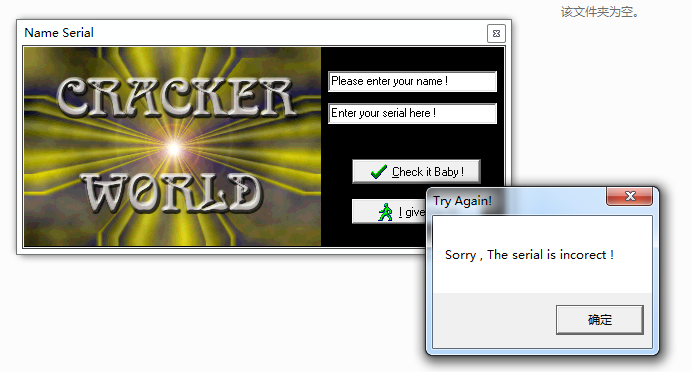

首先第一个程序 界面效果如下

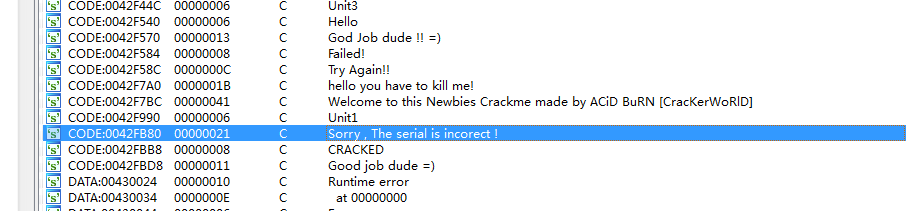

废话不多说,直接搜索字符串 拿到交叉引用

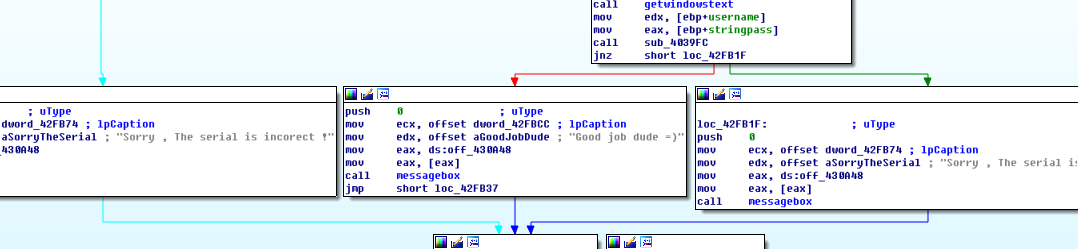

打开图表

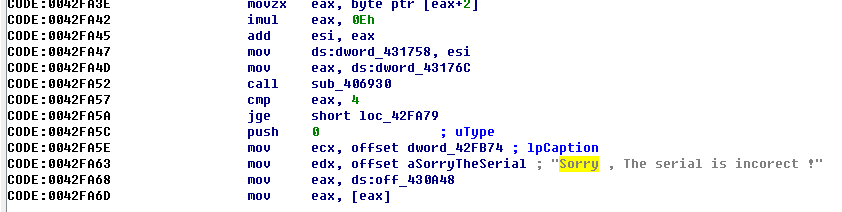

程序线索很清晰,猜测到开始一段是对name的检测 不符合要求后跳转到最左边一段,再对password进行验证,如果不正确,依旧跳转到错误的消息框。

在开始一段代码处 频繁出现 call 41aa58 首先猜测是从界面处获得字符的函数,打开ol对这个函数下断,果然在ebp的各个偏移处出现输入的字符,因此可以确定这个函数为gettext,爆破点为0042fa5a jge 42fa79 dump为jg,爆破成功。这个实验相对简单,我将各种局部变量的意义已经改到ida上,好吧,今天完功