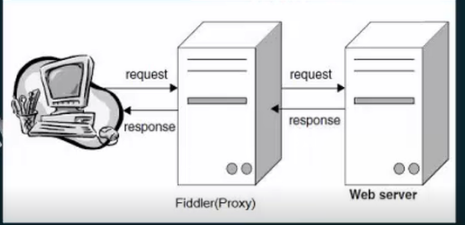

1、HTTP代理原理图

http服务器代理:既是web服务器,又是web客户端

接口vs端口:

接口:包含地址和端口

端口:类似于USB接口

地址:127.0.0.1,端口默认:8888 # netstat 命令 看一下 本地的端口使用

火狐浏览器,需要手动调一下代理

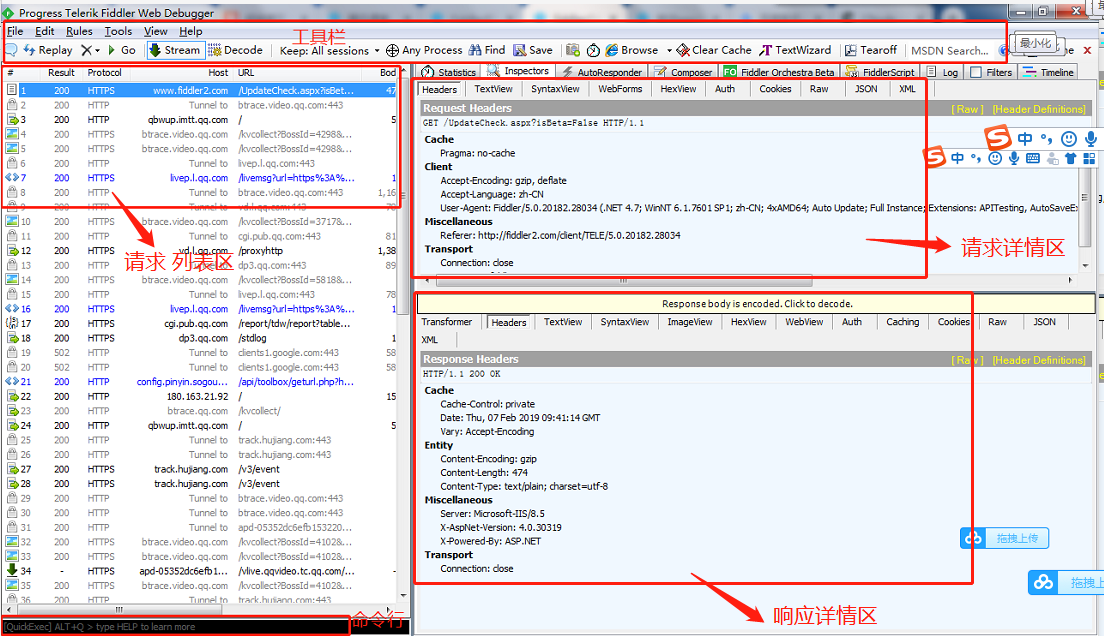

2、启动页面功能框

3、web端抓包

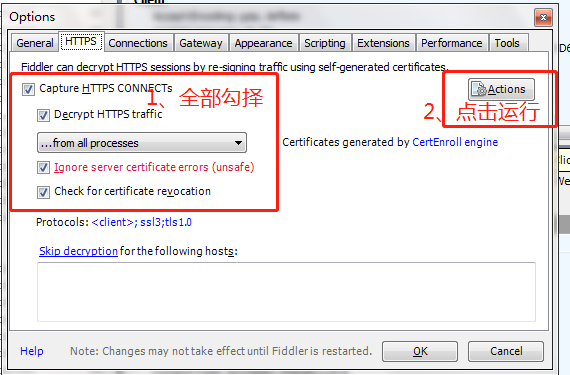

基本配置

(注意:配置完毕后,重启fiddler才生效)

tools里面选择options,要配置才能抓包

修改监听器端口

不能抓取https包,需要配置https协议

过滤

show only the following hosts 几个ip使用分号间隔

request headers 里面的show only if URL contains 里面使用空格间隔不同URL

最全信息

inspectors里面的raw查看的信息最全

测试接口功能

composer跟postman页面一样

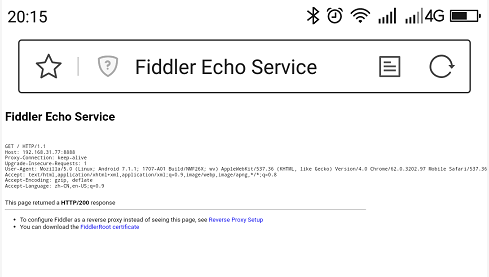

4、app抓包

4.1 ios Android手机抓包

前置条件

手机和电脑在同一局域网

完成fiddler的基本配置,见web端抓包的内容

手机设置代理

步骤:手机设置->WLAN设置->选择WIFI,点右边的箭头,修改“代理方式”处的信息选择“手动”,主机名为上面的本地电脑IP,端口为默认的8888,之后保存即可

手机上安装信任证书

在手机浏览器输入:本机ip+端口号:8888

在打开的页面中找到FiddlerRoot certificate字样的超级链接点击下载即可

之后可以抓ios和Android,用完之后关闭代理,否则不能上网

4.2 安卓模拟机抓包

跟手机设置一样,把需要测试的APK倒入到模拟机内

5、模拟低速网络

自定义限速:点开Rules->Customize Rules

ctrl+F查找300,标红的地方输入自己想要设置的低速,设置完毕后ctrl+S保存

开启方法:Rules->Performances->Simulate Modem Speeds

6、篡改数据(断点时修改数据)

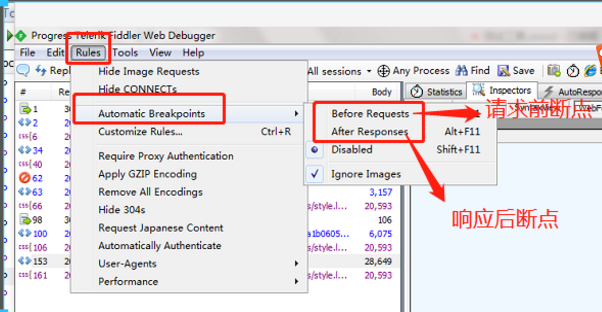

6.1 手动设置断点

6.2 命令设置断点

请求前,命令行输入

设置断点:bpu 服务器地址

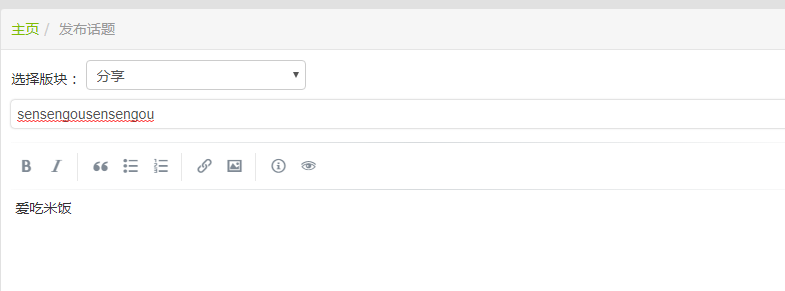

以此cnode 网站发布话题例

步骤:

输入好想要发布的信息

命令行输入:bpu 39.107.96.138

返回conde网页点击发布话题

再次返回到fiddler 篡改数据,inspectors -> webforms

把title sensengousensengou 改成 goubulisensenmao,最后点击run to completion

一直点击go,知道不出现红色的请求,返回cnode网页查看数据,发现数据已经被篡改

取消消断点:bpu

响应后,命令行输入

设置断点:bpafter 服务器地址

取消断点:bpafter

自己总结:

fiddler里面bpu 服务器地址 篡改数据之后,页面显示的就是新数据了,

但是bpafter 服务器地址 篡改数据之后,显示的数据是串改之后的数据,但是刷新一下页面就会变成真实的(未篡改之前的数据)

因为请求前篡改数据,请求就是fiddler按照篡改后的数据发送给服务器,然后返回到客户端就是篡改后的数据了,

然而响应后篡改数据,都是服务器已经发送了真实数据了

bpafter 服务器地址 就是服务器实际上是提供的真实数据,但是我们给他表面篡改了,如果刷新的话,就会变成真实数据