前言:最近一直在做等保测评,其中有一项要求就是需要将应用系统使用https加密方式进行通信。

工具:apache-tomcat-7.0.79、jdk1.7、浏览器 google 或者 ie

一、https和http的区别

1. http 是超文本传输协议,信息是明文传输;https则是具有安全性的ssl加密传输协议。

2. http和https使用的是完全不同的连接方式,http用的是80端口, https用的是443端口。

二、自签名证书

自签名证书就是自己生成的证书,不是官方生成的证书,官方证书需要交费。

另外keytool生成的安全证书不能使用IP,一律使用域名,由于我这里是测试,所以将由localhost代替。

三、使用JDK自带工具keyTool生成自签发证书

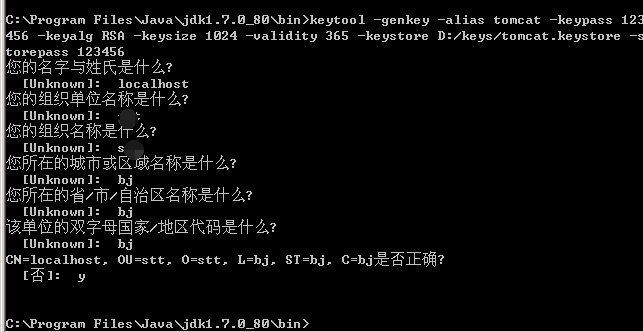

1. 为服务器生成证书

打开CMD命令,cd到jdk的bin目录下,或者先到bin目录下,按住shift右键在此处打开命令窗口

使用keytool命令生成证书

keytool

-genkey

-alias tomcat(别名)

-keypass 123456(别名密码)

-keyalg RSA(算法)

-keysize 1024(密钥长度)

-validity 365(有效期,天单位)

-keystore D:/keys/tomcat.keystore(指定生成证书的位置和证书名称)

-storepass 123456(获取keystore信息的密码)

keytool -genkey -alias tomcat -keypass 123456 -keyalg RSA -keysize 1024 -validity 365 - keystore D:/keys/tomcat.keystore -storepass 123456

注意在生成之前需要在D盘建一个文件夹keys,要不然会找不到这个文件夹

2. 为客户端生成证书

为浏览器生成证书,以便让服务器来验证它。

keytool -genkey -alias client1 -keypass 123456 -keyalg RSA -keysize 1024 -validity 365 -storetype PKCS12 -keystore D:/keys/client1.p12 -storepass 123456

四、让服务器信任客户端证书

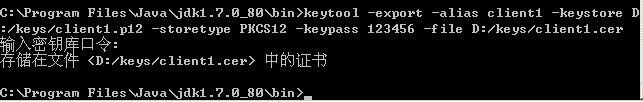

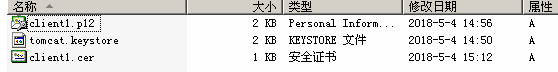

1. 由于不能直接将PKCS12格式的证书库导入,必须先把客户端证书导出为一个单独的CER文件,使用如下命令:

keytool -export -alias client1 -keystore D:/keys/client1.p12 -storetype PKCS12 -keypass 123456 -file D:/keys/client1.cer

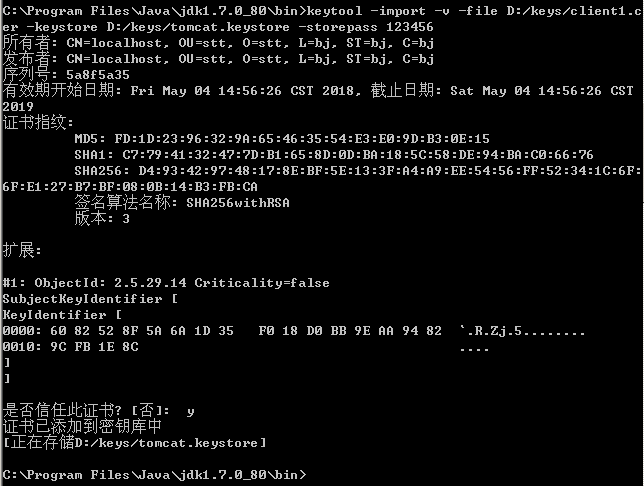

2. 将该文件导入到服务器的证书库,添加为一个信任证书:

keytool -import -v -file D:/keys/client1.cer -keystore D:/keys/tomcat.keystore -storepass 123456

五、让客户端信任服务器证书

1. 由于是双向SSL认证,客户端也要验证服务器证书,因此,必须把服务器证书添加到浏览器的“受信任的根证书颁发机构”。由于不能直接将keystore格式的证书库导入,必须先把服务器证书导出为一个单独的CER文件,使用如下命令:

keytool -keystore D:/keys/tomcat.keystore -export -alias tomcat -file D:/keys/server.cer

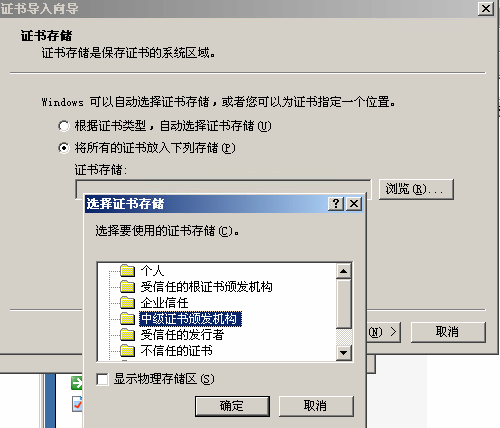

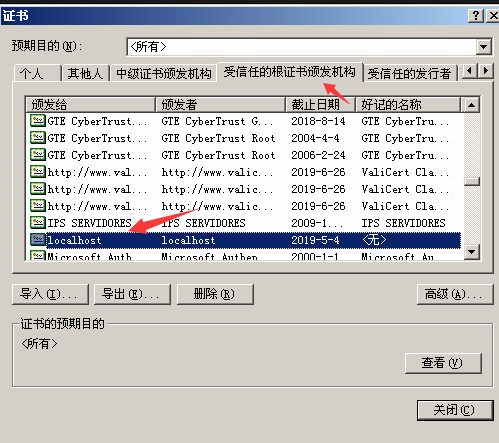

2. 双击server.cer文件,按照提示安装证书,将证书填入到“受信任的根证书颁发机构”。

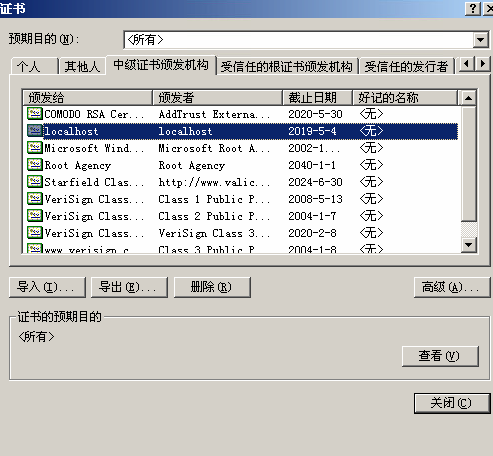

导入成功后在浏览器操作,这里以谷歌浏览器为例:

高级设置——HTTPS/SSL——管理证书

把中级证书颁发机构里的localhost(该名称即时你前面生成证书时填写的名字与姓氏)证书导出来-再把导出来的证书导入 受信任的根颁发机构 就OK了。

六、配置tomcat服务器

<Connector port="8443"

protocol="org.apache.coyote.http11.Http11NioProtocol" SSLEnabled="true"

maxThreads="150"

scheme="https"

secure="true"

clientAuth="true"

sslProtocol="TLS"

keystoreFile="D:/keys/tomcat.keystore"

keystorePass="123456"

truststoreFile="D:/keys/tomcat.keystore"

truststorePass="123456" />

属性说明:

clientAuth:设置是否双向验证,默认为false,设置为true代表双向验证

keystoreFile:服务器证书文件路径

keystorePass:服务器证书密码

truststoreFile:用来验证客户端证书的根证书,此例中就是服务器证书

truststorePass:根证书密码

【版权声明】转载请注明出处:http://www.cnblogs.com/hsjava1/p/8991173.html