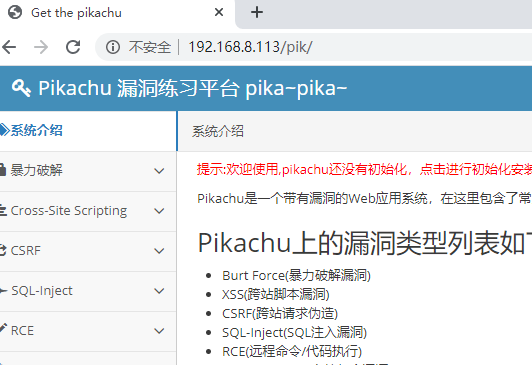

安装靶场

链接:https://pan.baidu.com/s/19X0oC63oO2cQKK6UL5xgOw

提取码:yq7f

下载完成放入网站根目录

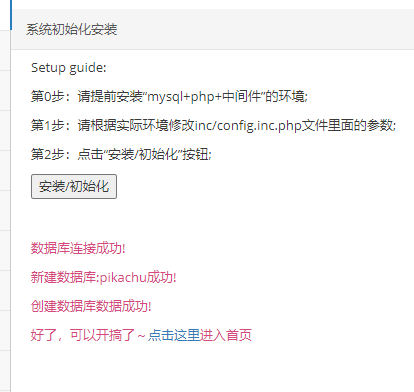

点击初始化安装

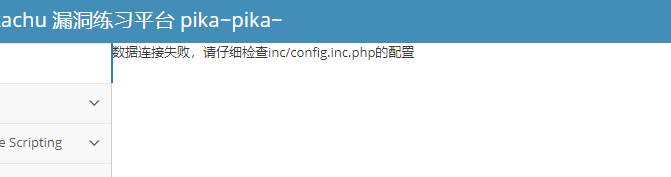

出现错误,进行跟踪

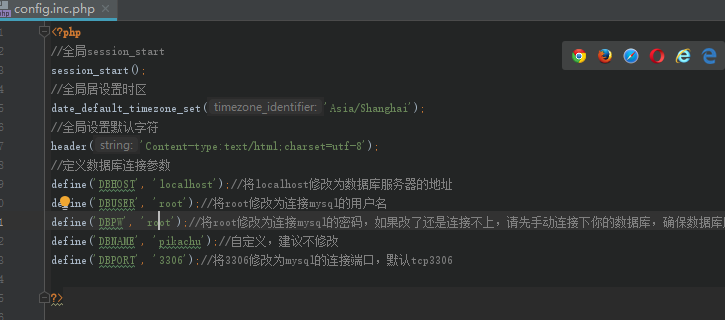

发现是数据库密码不对的问题

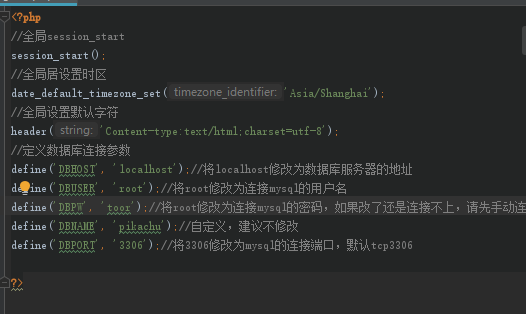

修改成自己的mysql数据库的登录信息

返回浏览器页面,单击安装,出现下面红字就ok了

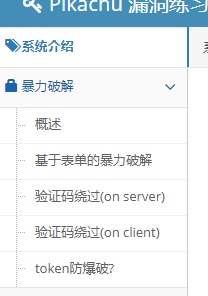

接下来选择token防爆破

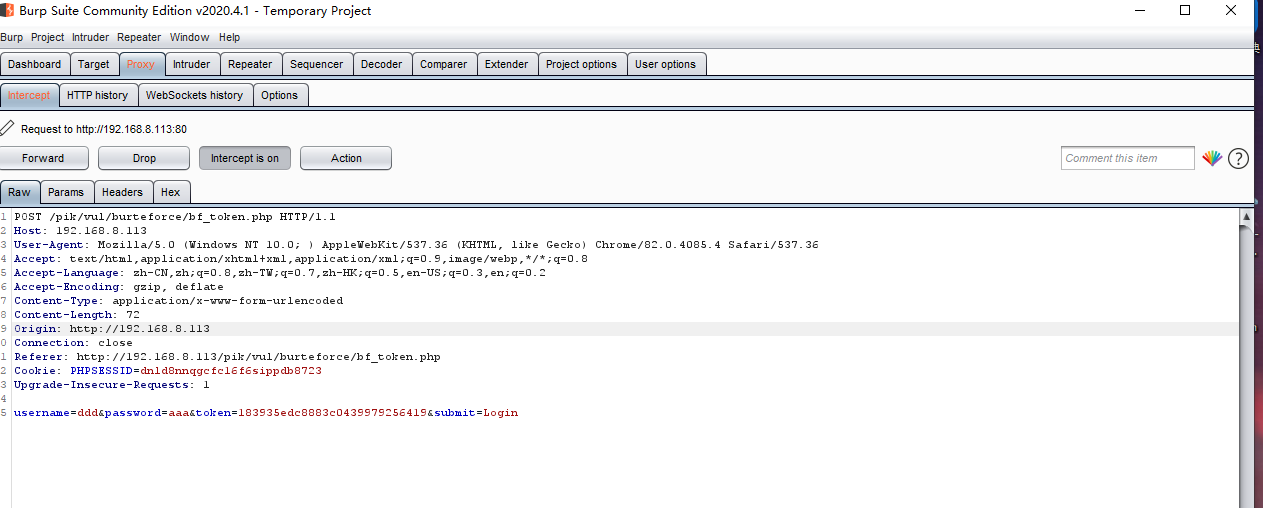

开启浏览器代理

抓到登录数据包

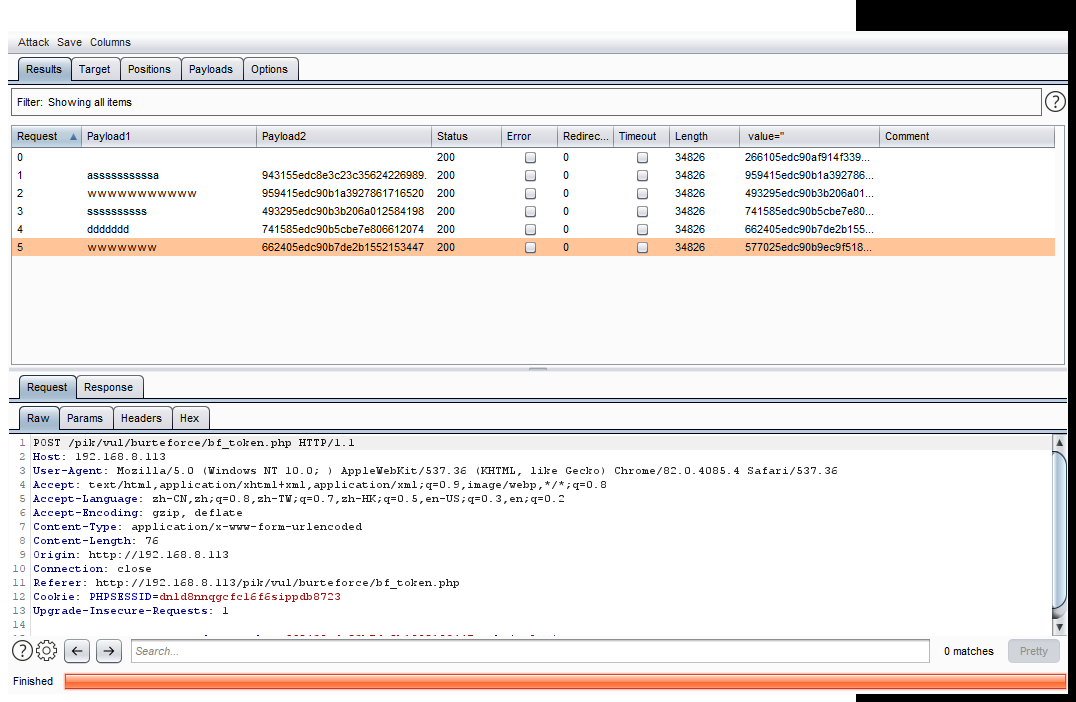

右键,选择 发送到intruder模块—》attack type选择pitchfork草叉模式

删除所有的默认标记,选择username和token进行标记(因为只是想测试token就没选password)

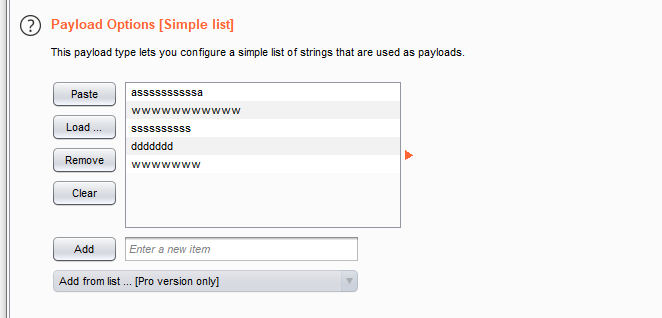

对username加入字典其他的默认就好

对token参数进行选择

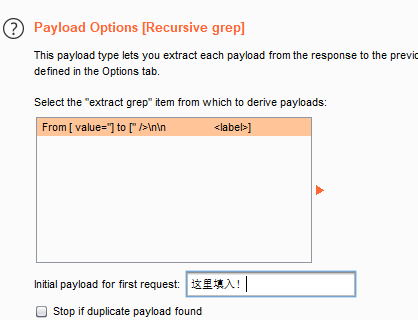

1.Payload set 选择2(也就是token的标记位置)

2.Payload type 选择 recursive grep

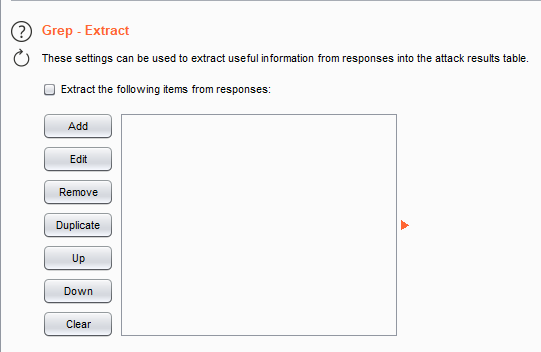

接下来要配置options 下的grep-extract

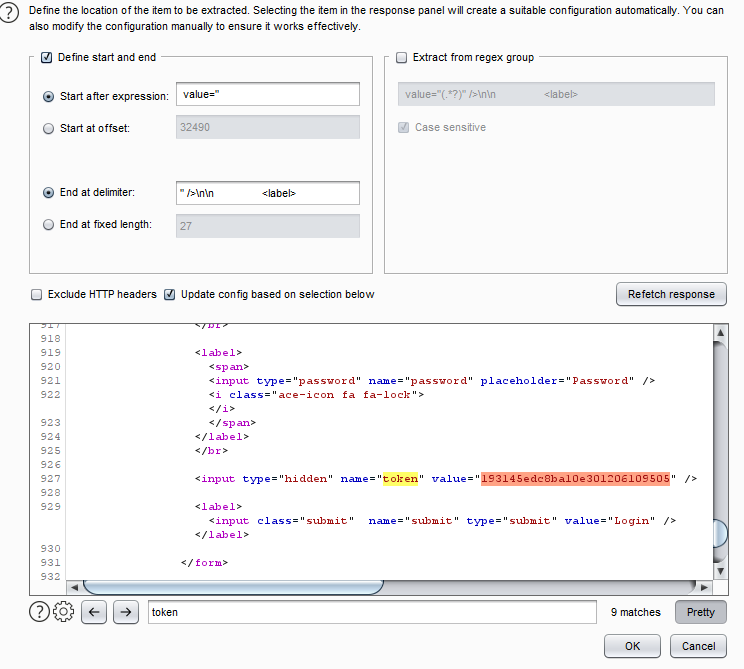

点击add --》点击cancel ,在下方输入token帮助筛选—》找到传递回来的token—》选中,点击ok

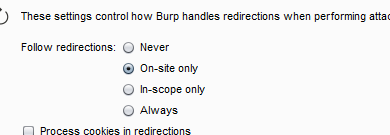

选择on-site only

将刚才筛选到的token加入下图输入处,不然第一遍爆破时就会没有token

单击下图按钮开始爆破

ok,绕过token成功