0x000-前文

Cobaltstrike系列教程(一)简介与安装

https://www.cnblogs.com/ssw6/p/12091411.html

Cobaltstrike系列教程(二)Listner与Payload生成

https://www.cnblogs.com/ssw6/p/12091506.html

Cobaltstrike系列教程(三)beacon详解

https://www.cnblogs.com/ssw6/p/12091635.html

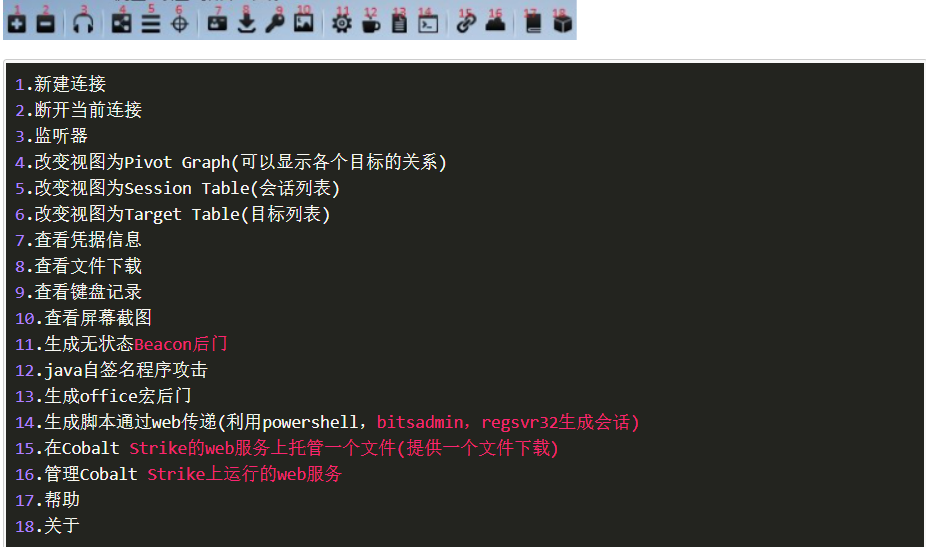

0x001-Cobaltstrike菜单栏

0x002-Cobaltstrike视图

①菜单4:Pivot Graph(拓扑图)

如图所示,该视图可以很清楚地查看各主机之间的关系,该视图在大规模内网渗透和APT中非常直观和实用

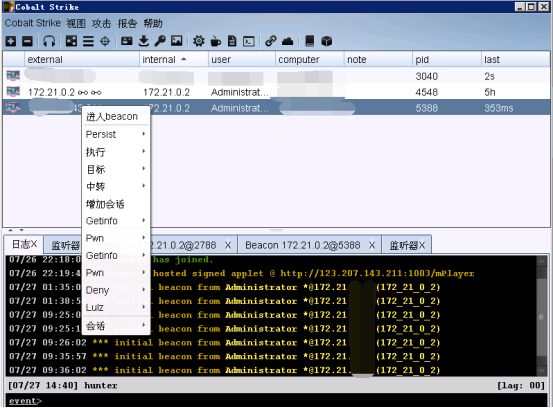

②菜单5:Session Table(会话列表)

这个视图是我们渗透测试中最为常用的,他主要显示的是当前所有的会话,会话的权限,会话运行在目标机上的pid等等

选择会话右键,会出现很多功能

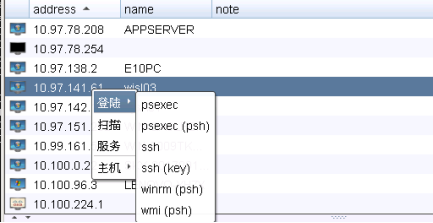

③菜单6:Target Table(目标列表)

本处显示的是在beacon中执行主机存活扫描/端口扫描后,探测出的存活的主机。

在本视图中,选择目标右键

如图,cs可以使用多种方式登录到目标主机(进行内网横向移动),如果多台服务器使用了同样的凭据,我们就可以使用此功能进行hash传递,拿下多台服务器权限

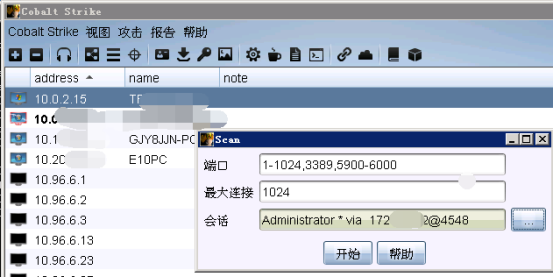

当然,其也带有端口扫描功能,可以扫描指定主机的端口。