10月16日,在2016云栖大会之西湖论剑安全峰会之安全行业应用专场上,Fortinet 亚太区首席安全专家Jack Chan向与会者分享了Fortinet视角的勒索软件攻与防,并现场演示了勒索软件的触发与检测。

从CryptoWall到Locky,勒索软件从去年开始可谓名声大噪。全球范围内,不论企业规模大小,甚至是个人用户,都纷纷中招,其中不乏众多耳熟能详的知名企业。勒索软件的肆虐,给企业和个人都带来了不少的麻烦,因此各种解决方案也应运而生不绝于耳,但是效果却大相径庭。Jack Chan在本届云栖大会的分论坛上便向用户做了一场关于勒索软件攻防的主题演讲。

首先,勒索软件是一种禁止终端正常运行的恶意软件,其使用的技术并不先进,全部都是传统恶意软件运用的技术,但是需要受害者通过付款等利益输送方式才能让设备正常工作。

勒索软件有两种类型:

加锁型勒索软件: 禁止设备运行

• 骚扰页面持续展示,不让设备正常使用

• 禁止启动操作

加密型勒索软件: 加密用户文件

• 加密文档、邮件等等文件

• 如果没有备份的话,设备将不能恢复

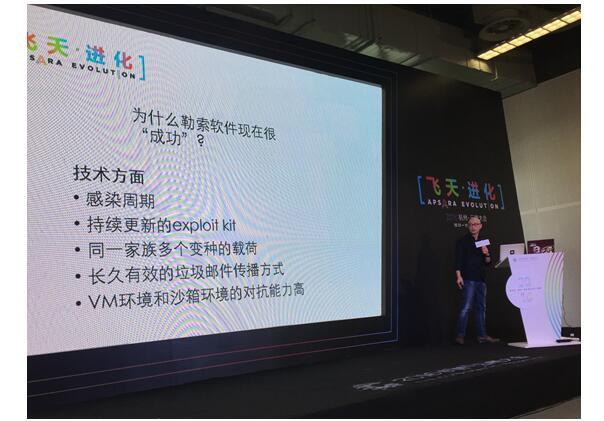

由于电脑中存放的信息与日常生活和工作十分紧密,一旦中招勒索软件,对受害者带来的损失可能很大,这是勒索软件能够“成功”的原因,另一个原因是勒索软件变种极多,更新十分快速,可以有效对抗检出率不佳的反病毒软件,并且还具备简单对抗虚拟环境和沙箱环境的能力。

针对勒索软件流程的简单解析:

• 提取系统信息 (用来识别已经付款的用户设备)

• 识别系统语言

• 获取公有IP地址 : 比如在某些国家或地区不感染

• 从CnC服务器获取Payload (不一定需要)

• 添加一条自动运行的注册表项

• 删除影子文件

• 关闭启动修复

• 联系 CnC 服务器. 获取公钥

• 基于文件类型和目录加密文件

• 显示解密方法给受害者 (勒索信息)

在演讲过程中,Jack还现场演示了一个勒索软件在PC中被触发之后的效果,包括感染,加密文件,勒索信息弹出,指示下载TOR浏览器,找到收款信息,以及如何付款等等。

在勒索软件中招过程展示结束后,自然就到了如何防御的环节。Jack将防御过程分为了单机下一代防火墙防御,以及与沙箱技术结合的高级防御两部分。

首先是仅使用下一代防火墙的防御。在FortiGate下一代防火墙上,精准识别出勒索软件使用的exploit kit,并且其载荷尝试攻击了某Flash漏洞,而回连的URL被识别为恶意网站,访问的大量外部IP均为某僵尸网络。

第二个展示加入了沙箱进行配合,目的是为了检测无签名的勒索软件是否能够通过沙箱技术进行有效发现。在沙箱运行报告中我们发现,有尝试CnC连接,隐藏创建的文件夹,注册表写入,执行后删除等多个不正常行为,在1分钟内就反馈出此文件为恶意软件的结果。

在最后,Jack讲到,在以快打快的攻防对抗中,防御方必须具备极佳的防御、检测和响应能力,而且必须要快速,Fortinet以FortiSandbox沙箱技术为核心的自动化高级威胁防御体系能够有效应对勒索软件的攻击,并可以几乎全自动地执行防御、检测和响应闭环,为企业资产安全保驾护航。

原文发布时间为:2016年10月20日

本文来自云栖社区合作伙伴至顶网,了解相关信息可以关注至顶网。