一、FTP概论

FTP服务器(File Transfer Protocol Server)是在互联网上提供文件存储和访问服务的计算机,它们依照FTP协议提供服务。 FTP是File Transfer Protocol(文件传输协议)。顾名思义,就是专门用来传输文件的协议。简单地说,支持FTP协议的服务器就是FTP服务器。

FTP也是一个客户机/服务器系统。用户通过一个支持FTP协议的客户机程序,连接到在远程主机上的FTP服务器程序。用户通过客户机程序向服务器程序发出命令,服务器程序执行用户所发出的命令,并将执行的结果返回到客户机。比如说,用户发出一条命令,要求服务器向用户传送某一个文件的一份拷贝,服务器会响应这条命令,将指定文件送至用户的机器上。客户机程序代表用户接收到这个文件,将其存放在用户目录中。

二、FTP分类及FTP用户分类

(1)FTP分为主动模式和被动模式

主动模式:服务器主动发起数据连接

被动模式:服务器被动等待数据连接

(2)FTP用户

匿名用户:不用输用户

本地用户:直接使用本地的系统用户账号进行验证

虚拟用户:不同于本地用户

(3)FTP服务器软件的种类

1.windows系统:FileZIlla server,Serv-U等

2.Linux/Unix系统:vsftpd(Very Secure FTP Darmon)

(4)FTP客户端工具的种类

1.windows系统:ftp命令,cuteFTP,FlashFXP,Filezilla等。

下载软件:flashGet,Wget等,

2.Linux/Unix系统:ftp命令

三、FTP服务搭建

(1)匿名用户

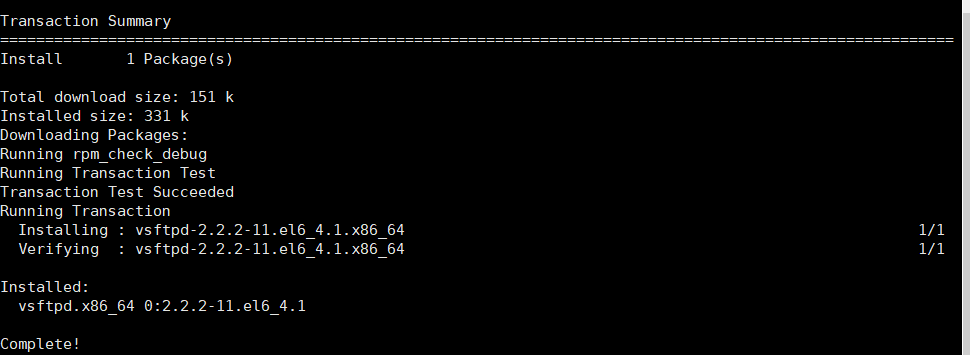

1.安装FTP服务软件

挂载光盘

[root@localhost ~]# mount /dev/sr0 /media/cdrom/

mount: block device /dev/sr0 is write-protected, mounting read-only

查看是否已经安装软件

[root@localhost ~]# rpm -qa | grep vsftpd

用本地yum源安装ftp软件

[root@localhost ~]# yum -y install vsftpd

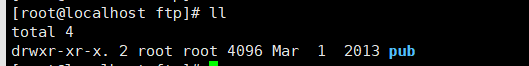

2.准备匿名访问的目录

进入默认访问目录

[root@localhost ~]# cd /var/ftp

查看目录下有一个pub文件

修改属主,能让其他用户读写

[root@localhost ftp]# chown ftp pub/

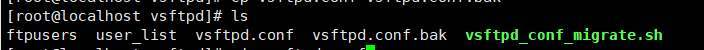

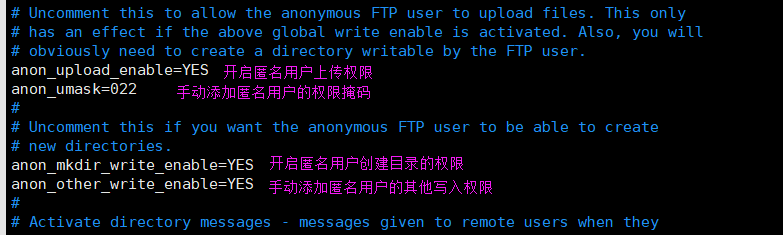

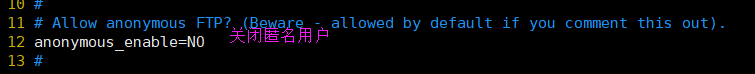

3.开发匿名用户配置并启动vsftpd配置

[root@localhost ftp]# cd /etc/vsftpd/

[root@localhost vsftpd]# cp vsftpd.conf vsftpd.conf.bak <-备份配置文件

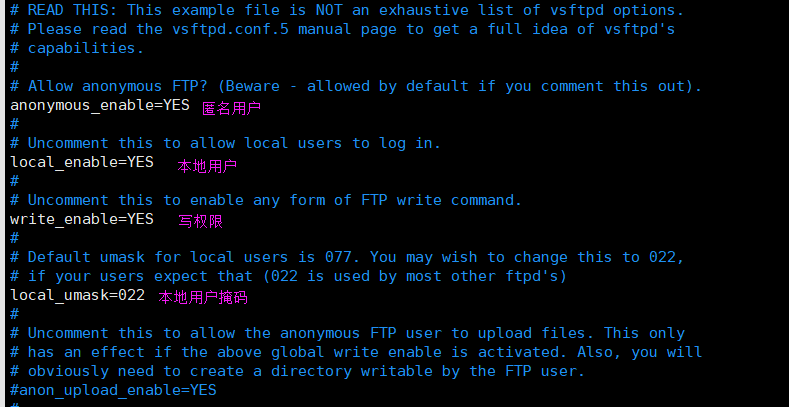

[root@localhost vsftpd]# vim vsftpd.conf

[root@localhost vsftpd]# /etc/init.d/vsftpd start <-启动服务

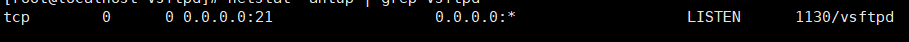

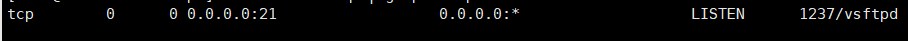

[root@localhost vsftpd]# netstat -antup | grep vsftpd <-查看端口是否监听

4.测试匿名FTP服务

[root@localhost ~]# mount /dev/sr0 /media/cdrom/

mount: block device /dev/sr0 is write-protected, mounting read-only

[root@localhost ~]# yum -y install ftp

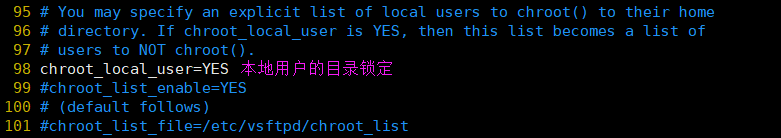

(2)本地用户

[root@localhost ftp]# cd /etc/vsftpd/

[root@localhost vsftpd]# vim vsftpd.conf

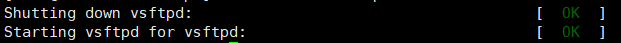

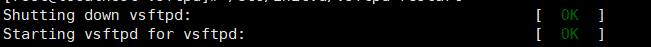

启动软件:/etc/init.d/vsftpd restart

检查端口是否开启:netstat -antup | grep vsftpd

创建linux用户:

[root@localhost vsftpd]# useradd yunjisuan

[root@localhost vsftpd]# echo “111111” | passwd yunjisuan --stdin

Changing password for user yunjisuan.

passwd: all authentication tokens updated successfully.

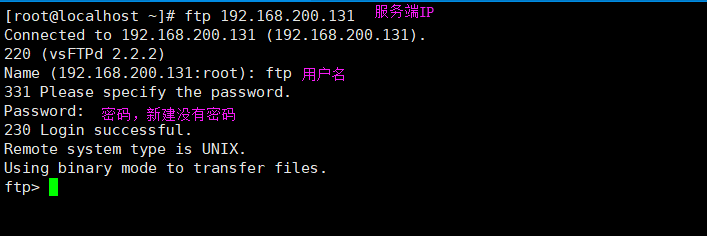

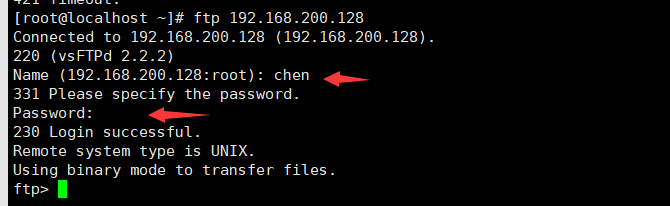

测试FTP本地用户

(3)虚拟用户

1.建立虚拟用户账户数据库

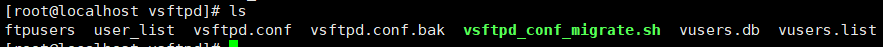

[root@localhost vsftpd]# cd /etc/vsftpd/

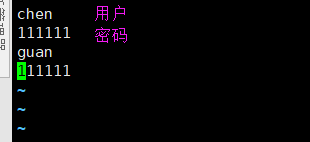

[root@localhost vsftpd]# vim ./vusers.list

[root@localhost vsftpd]# db_load -T -t hash -f vusers.list vusers.db <- -T:允许非Berkeley的程序使用该数据库 -t:指定算法(hash:哈希,散列) -f:指定源文件

[root@localhost vsftpd]# chmod 600 vusers.db <-修改有关用户名密码的文件权限,增强安全性

2.添加虚拟映射账号,为FTP根目录修改权限

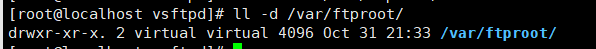

[root@localhost vsftpd]# useradd -d /var/ftproot/ -s /sbin/nologin virtual

[root@localhost vsftpd]# chmod 755 /var/ftproot/

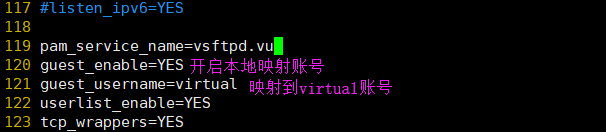

3.增加PAM认证

[root@localhost vsftpd]# vim /etc/pam.d/vsftpd.vu 手动建立pam认证文件

4.修改vsftpd.conf配置文件,重启文件

[root@localhost vsftpd]# /etc/init.d/vsftpd restart

[root@localhost vsftpd]# netstat -antup | grep vsftpd

测试FTP虚拟用户

四.总结

(1)防火墙关闭或开启指定端口

检查ftp端口20,21是否被占用:

netstat -natp |grep 20

netstat -natp |grep 21

关闭占用端口服务:service 占用服务 stop

再启动vsftpd服务:service vsftpd start

(2)要是出现启动失败情况

查看SELinux状态

2./usr/sbin/sestatus -v ##如果SELinux status参数为enabled即为开启状态

2.getenforce ##也可以用这个命令检查

SELinux status: enabled

关闭SELinux:

1、临时关闭(不用重启机器)

setenforce 0 ##设置SELinux 成为permissive模式

setenforce 1 ##设置SELinux 成为enforcing模式

2.修改配置文件需要重启机器

修改/etc/selinux/config 文件

将SELINUX=enforcing改为SELINUX=disabled

重启机器即可