查看源码

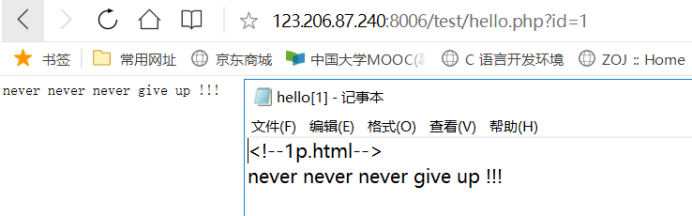

有个1p.html的提示

尝试

http://123.206.87.240:8006/test/hello.php?id=1p.html

http://123.206.87.240:8006/test/1p.html

。。。。

会自动跳转到bugku首页

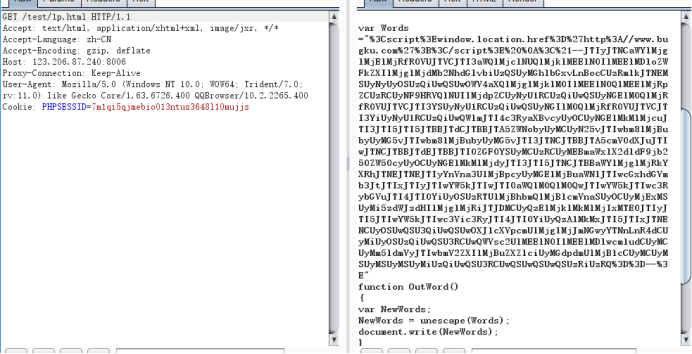

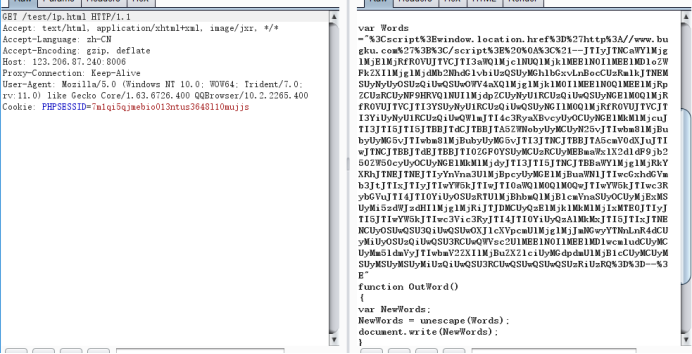

直接抓包看

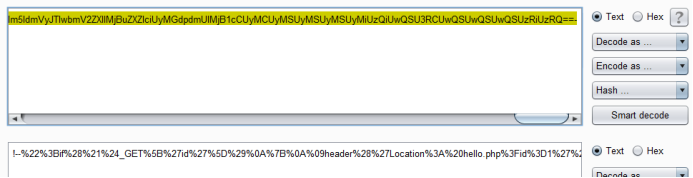

发现words后面是一串加密的代码

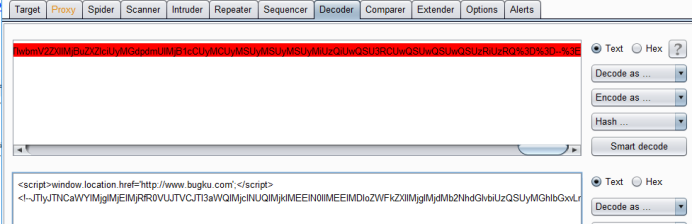

Url解密试试

又是加密的,base64解密试试

再url解密试试

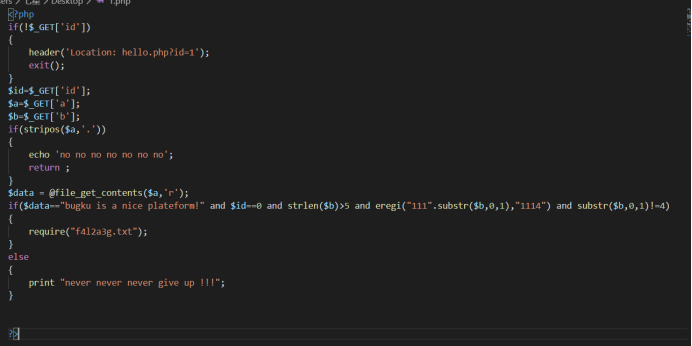

代码分析一下

- 如果GET中没有id就header跳转

- 变量id等于get传入的id值

- 变量a等于get传入的a值

- 变量b等于get传入的b值

- 如果a中存在 . 就输出no no no no

- 变量data等于文件代码执行读取变量a文件

- 如果data等于bugku is a nice plateform!并且id等于0并且b的长度大于5并且111加上b的第一位是1114并且b的第一位不是4,就返回一个flag的文档文件

综合一下就GET传入id,a,b三个值让a的值所访问的文件中有bugku is a nice plateform!并且id等于0,b的第一位不是4,并且绕过eregi函数

。。。。

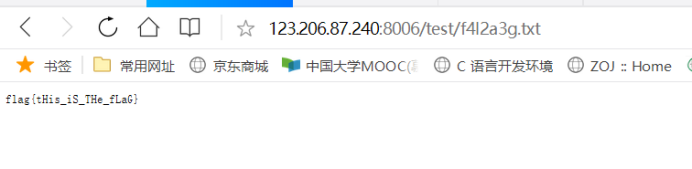

试试直接访问文件

得到flag

试试,居然是真的。。。

这里我尝试使用双url编码绕过eregi函数发现没用。。。

?id=0&?b=%25%33%34%25%33%34%25%33%34%25%33%34%25%33%34&?a=bugku is a nice plateform!