[SWPU2019]神奇的二维码

1、binwalk分离,word文档n多次base64,comEON_YOuAreSOSoS0great用密码解出加密的压缩包,摩斯音频音频摩斯解密就好。

[SWPU2019]漂流的马里奥

1、ntfs工具一扫就出来了。

[SWPU2019]伟大的侦探

[SWPU2019]你有没有好好看网课?

1、flag3.zip用ziperello爆出密码183792

2、doc文件的数字提示就是帧数,

..... ../... ./... ./... ../,敲击码,得到wllm

dXBfdXBfdXA=,base64解得up_up_up,2个组合能解开flag2.zip

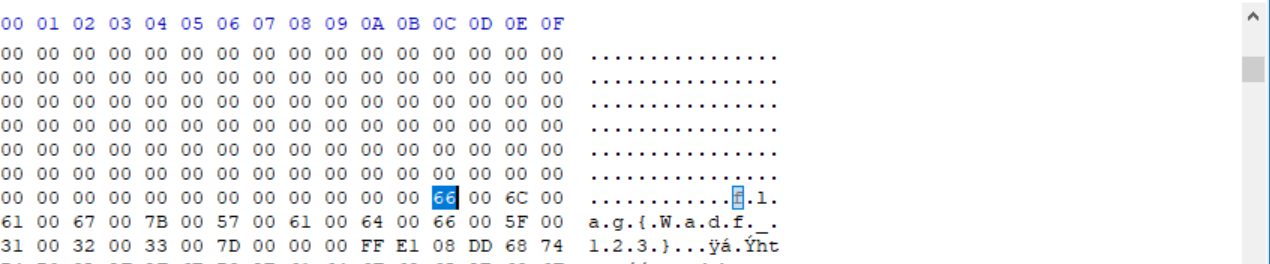

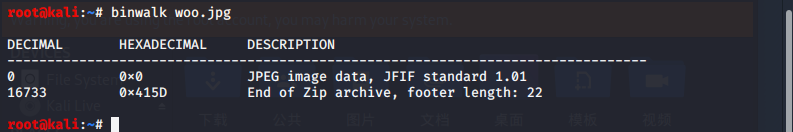

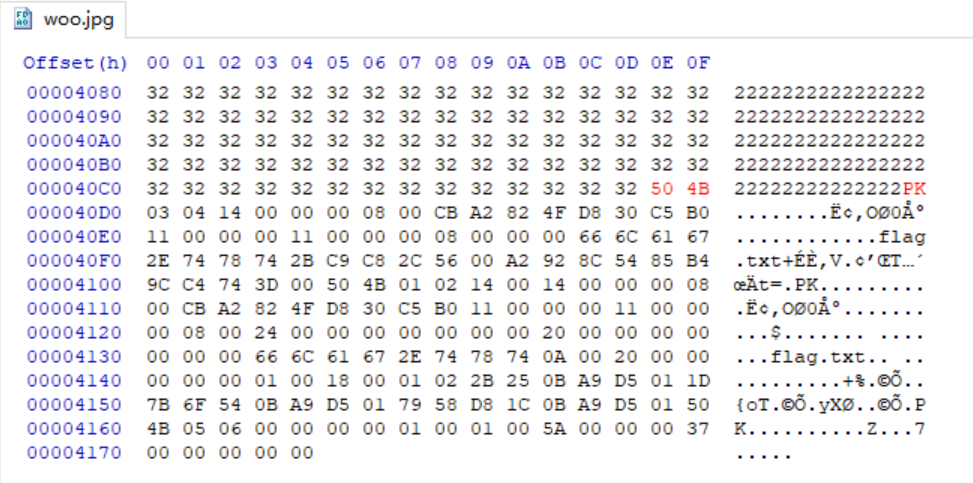

3、用HxD打开jpg,搜索关键字swpu。

[HDCTF2019]你能发现什么蛛丝马迹吗(内存取证)

1、分析镜像:volatility -f memory.img imageinfo

查看进程:volatility -f memory.img --profile=Win2003SP1x86 pslist

查看之前运行过的进程: volatility -f memory.img --profile=Win2003SP1x86 userassist

提取explorer.exe进程:volatility -f memory.img --profile=Win2003SP1x86 memdump -p 1992 --dump-dir=./

foremost分离1992.dmp

扫QR code得到:

jfXvUoypb8p3zvmPks8kJ5Kt0vmEw0xUZyRGOicraY4=

加上给了key和vi(偏移量),aes decode,模式(ECB)。

[HDCTF2019]信号分析

题目描述:xx同学使用 hackcube 截获到了一段停车杆的遥控信息,你能还原这个原始信号吗?flag格式:flag{md5(得到的信号格式)}

hint1:参考:https://unicorn.360.com/hackcube/forum.php?mod=viewthread&tid=13&extra=page%3D1

hint2:试试波形分析吧!

选为波形dB(W),用au看到的地址码为:

FFFFFFFF0001

[GXYCTF2019]佛系青年

1、zip伪加密

2、title和图片都提示佛,与佛论禅。

[GXYCTF2019]gakki

1、图片藏了一个加密压缩包

2、压缩包是用弱口令加密的

3、

词频统计。

[GXYCTF2019]SXMgdGhpcyBiYXNlPw==

1、base64隐写

类似题:攻防世界base64stego

[RoarCTF2019]forensic(内存取证)

1、分析镜像:volatility -f mem.raw imageinfo

2、查看进程:volatility -f mem.raw pslist --profile=Win7SP1x86_23418

观察到的可疑进程:

- TrueCrypt.exe 磁盘加密工具

- notepad.exe 自带记事本

- mspaint.exe 自带画图工具

- iexplore.exe IE浏览器

- DumpIt.exe 内存镜像提取工具

提取notepad.exe进程试试:

volatility -f mem.raw --profile=Win7SP1x86_23418 memdump -p 3524 -D ./

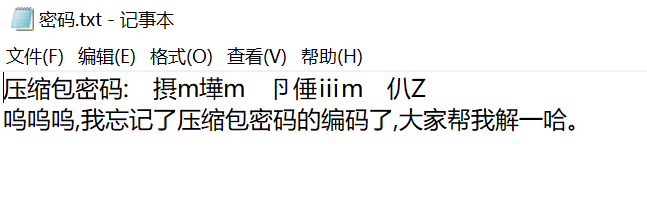

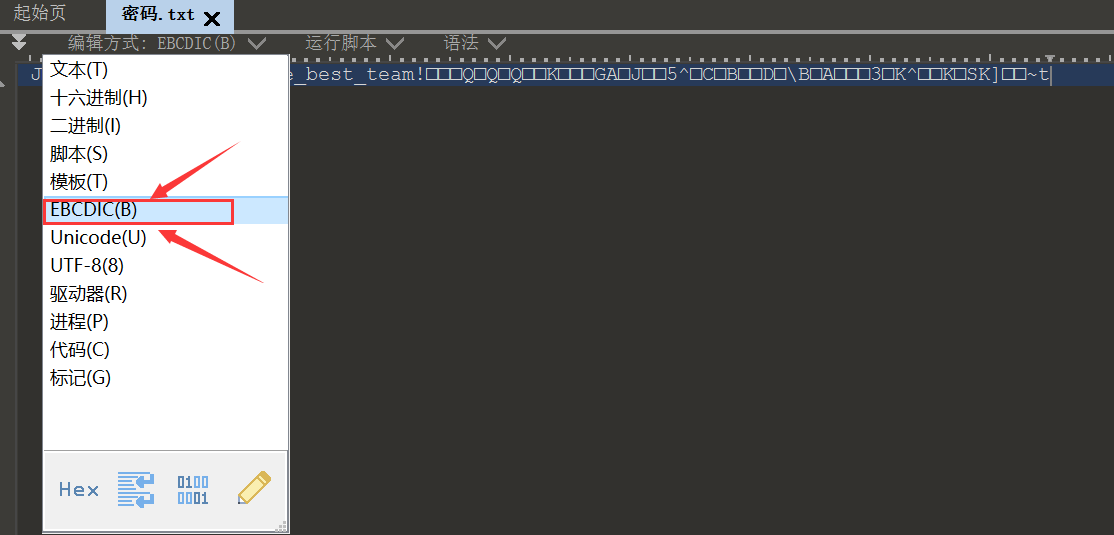

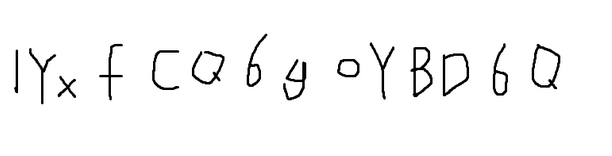

得到3524.dmp,foremost分离,zip给加密了

既然用了画图工具,那就提取内存的图片:

volatility -f mem.raw --profile=Win7SP1x86_23418 filescan | grep -E 'jpg|png|jpeg|bmp|gif'

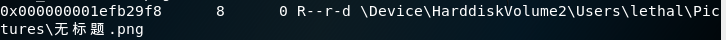

发现有张无标题.png

无标题.png是windows画图工具默认的文件名,提取无标题.png:

volatility -f mem.raw --profile=Win7SP1x86_23418 dumpfiles -Q 0x000000001efb29f8 -n --dump-dir=./

[RoarCTF2019]黄金6年

1、用HxD打开,在结尾处发现base64,发现是RAR,(ps:转为hex的时候,要把02的空格改为00,不知道哪里出问题了-.-),save后rar却加密了,用pr打开mp4,准备逐帧查看,02:14,04:27,08:05,10:02处发现QR code

iwantplayctf。

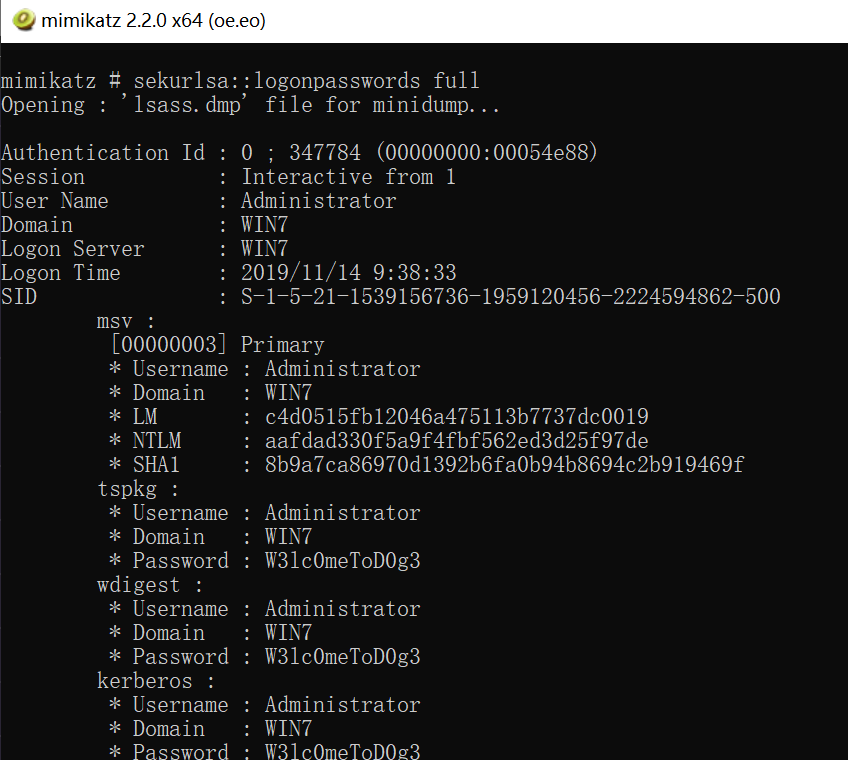

[安洵杯 2019]Attack

1、foremost命令分离出压缩包,加密。

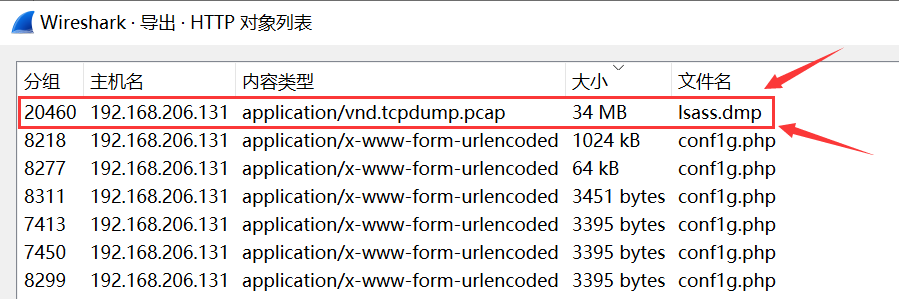

2、用wireshark打开pcap,导出http对象

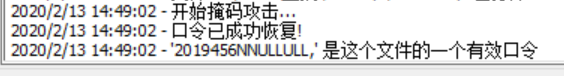

3、下载mimikatz(win下一定先关了杀软或者信任它)

把lsass.dmp放到mimikatz.exe目录下,打开mimikatz.exe执行下列命令。

sekurlsa::minidump lsass.dmp

sekurlsa::logonpasswords full

[安洵杯 2019]easy misc

1、foremost分离png,得到2张一样的图片,blind watermark

2、加密压缩包注释里提示:FLAG IN ((√2524921X85÷5+2)÷15-1794)+NNULLULL,7位数字+NNULLULL进行mask attack

3、对11.txt用脚本进行词频统计,hint.txt讲取前16位:etaonrhisdluygw

结合decode.txt,得到:QW8obWdlWT9pMkF-sd5REtRQSQWjVfXiE/WSFTajBtcw=,解完是这样的啊,但...

[SUCTF2018]single dog

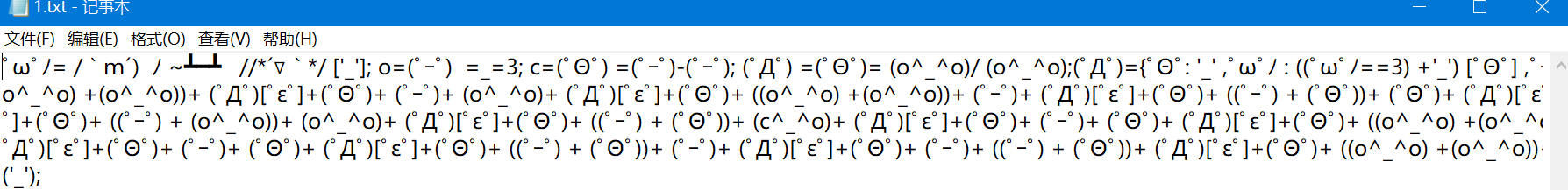

1、foremost得到一个文本

2、

aaencode decode,https://www.qtool.net/decode

[QCTF2018]X-man-A face

1、QR code2个角用win自带的3D画图工具补全

2、base32 decode

[BJDCTF2020]纳尼

1、补全gif文件头GIF89A(47 49 46 38 39 61)

2、base64 decode

[BJDCTF2020]鸡你太美

1、同样是补全gif头

[BJDCTF2020]你猜我是个啥

1、用HxD打开后,发现是png,假的QR code,结果flag在HxD最后

[BJDCTF2020]认真你就输了

1、foremost分离xls,扒拉了几下文件,在某个文件中有flag.txt

[BJDCTF2020]藏藏藏

1、foremost分离jpg,doc里放了QR code

[BJDCTF2020]just_a_rar

[GUET-CTF2019]KO

1、ook deocde

[HBNIS2018]excel破解

1、HxD打开,搜索keyword:ctf

[BJDCTF2020]一叶障目

1、这个png在windows下可以打开,但在linux下打不开,猜测图片宽高被改了

crc32校验用了之前能用的脚本运行不出结果

然后先试改宽,图片变了

改高图片基本不变,就不断改高的值

[HBNIS2018]低个头

1、题目名称,哈哈哈,keyboard cipher

EWAZX RTY TGB IJN IO KL

[HBNIS2018]caesar

1、题目名称很明显,caesar decode

[HBNIS2018]来题中等的吧

1、Morse decode,不知道最后一个b为什么不用

[DDCTF2018](╯°□°)╯︵ ┻━┻

1、一大串的16进制,先2个一组分开,脚本:

s = "d4e8e1f4a0f7e1f3a0e6e1f3f4a1a0d4e8e5a0e6ece1e7a0e9f3baa0c4c4c3d4c6fbb9b2b2e1e2b9b9b7b4e1b4b7e3e4b3b2b2e3e6b4b3e2b5b0b6b1b0e6e1e5e1b5fd"

a = ""

for i in range(0,len(s),2):

a = a+"0x"

a += s[i:i+2]

a += ","

print(a)

2、再用脚本转ascii,一堆乱码,然后ascii的范围在0~127,这些16进制全都超过了127

都减去128(0x80),转ascii,小脚本:

a=[0xd4,0xe8,0xe1,0xf4,0xa0,0xf7,0xe1,0xf3,0xa0,0xe6,0xe1,0xf3,0xf4,0xa1,0xa0,0xd4,0xe8,0xe5,0xa0,0xe6,0xec,0xe1,0xe7,0xa0,0xe9,0xf3,0xba,0xa0,0xc4,0xc4,0xc3,0xd4,0xc6,0xfb,0xb9,0xb2,0xb2,0xe1,0xe2,0xb9,0xb9,0xb7,0xb4,0xe1,0xb4,0xb7,0xe3,0xe4,0xb3,0xb2,0xb2,0xe3,0xe6,0xb4,0xb3,0xe2,0xb5,0xb0,0xb6,0xb1,0xb0,0xe6,0xe1,0xe5,0xe1,0xb5,0xfd]

for i in a:

print(chr(i-0x80), end="")

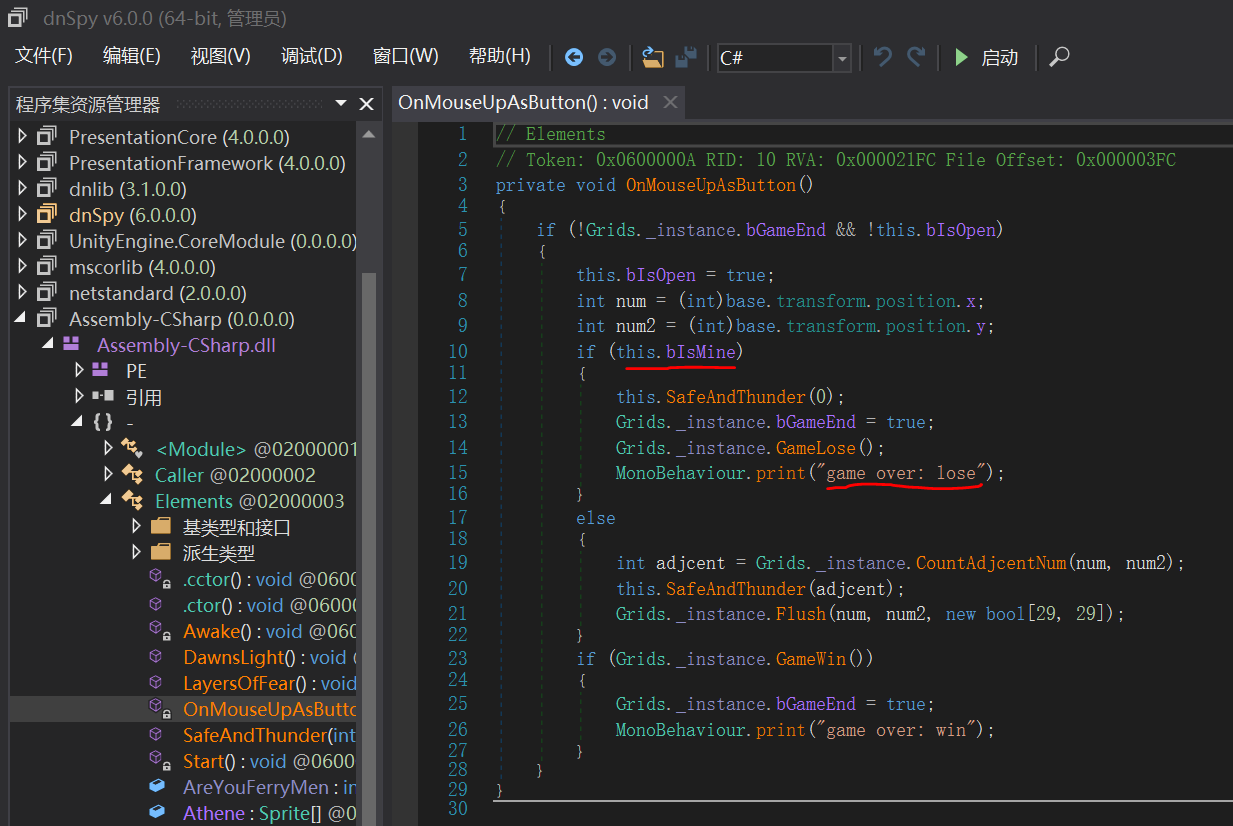

[De1CTF2019]Mine Sweeping

1、打开文件是Unity3D mine sweeping game,纯玩肯定是不行

用DnSpy去反编译exe,将Mine Sweeping_DataManagedAssembly-CSharp.dll拖入工具,找每次点击鼠标的函数

将游戏over的条件改为false,踩雷的话游戏都会继续,编译->保存

填到最后几个格子的时候,出现QR code

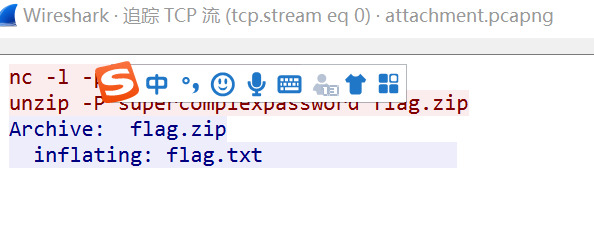

[BSidesSF2019]zippy

1、全是tcp protocol,流0发现信息

2、流1有PK,save

[BSidesSF2019]table-tennis

1、都有DNS、TCP、TLS、ICMP流

在ICMP流有html,过滤ICMP

base64 decode

[SCTF2019]电单车

题目描述:截获了一台电动车的钥匙发出的锁车信号,3分钟之内,我要获得它地址位的全部信息。flag内容二进制表示即可。

1、拖入au,放大wave forms后,短波为0,长波为0,整理后:

0 0111010010101010011000100 0111010010101010011000100

中间 地址位的20个bit:01110100101010100110

参考链接:https://www.freebuf.com/articles/wireless/191534.html

[SUCTF 2019]Game

1、在html中看到:

ON2WG5DGPNUECSDBNBQV6RTBNMZV6RRRMFTX2===

base32 decode,得 fake flag:suctf{hAHaha_Fak3_F1ag}

2、png拉到stegsolve,发现

U2FsdGVkX1+zHjSBeYPtWQVSwXzcVFZLu6Qm0To/KeuHg8vKAxFrVQ==

base64解完是乱码,TripleDES decode(fake flag as key)

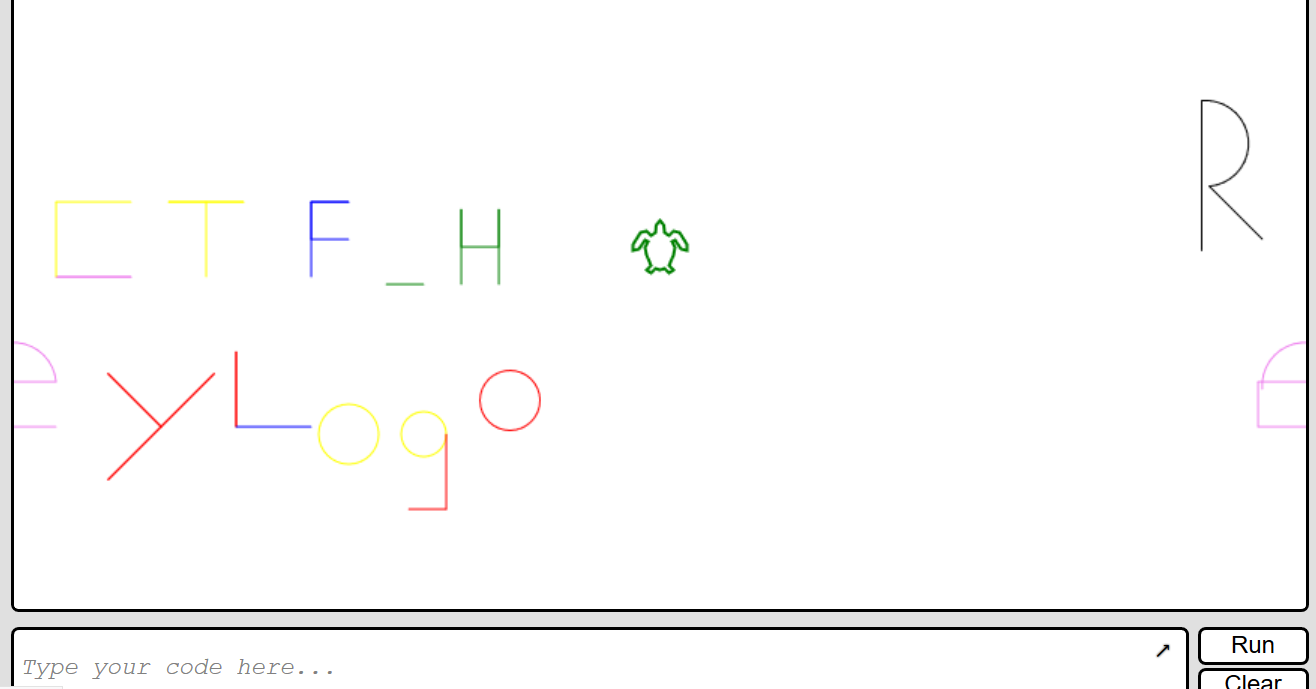

[RCTF2019]draw

1、找了logo编译器,着实玩不来

https://www.calormen.com/jslogo/,害,在线运行一哈

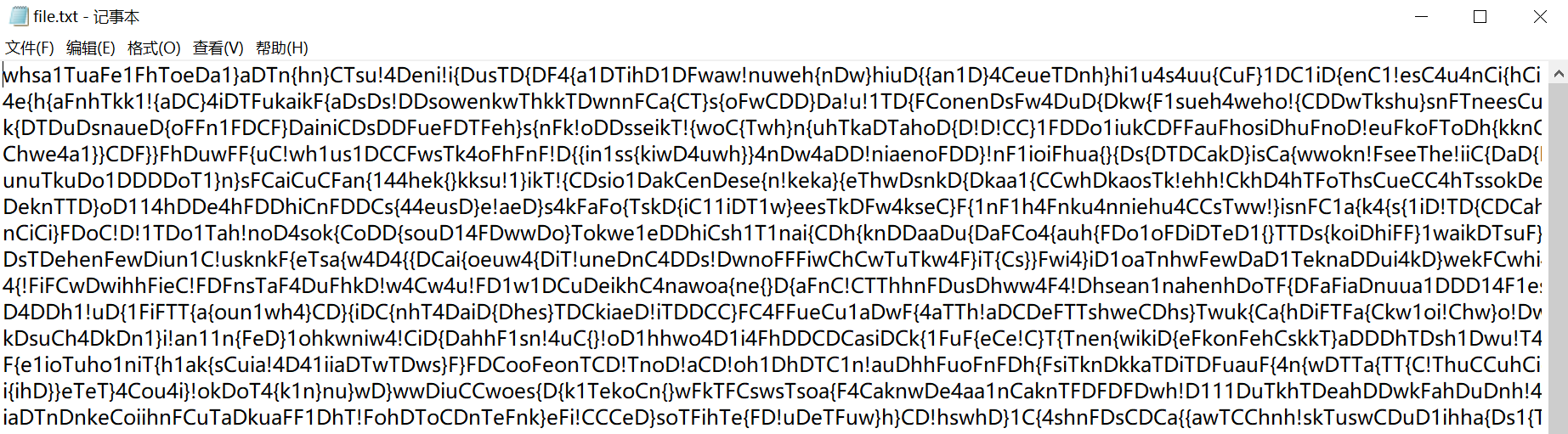

[DDCTF2018]第四扩展FS

题目:D公司正在调查一起内部数据泄露事件,锁定嫌疑人小明,取证人员从小明手机中获取了一张图片引起了怀疑。这是一道送分题,提示已经在题目里,日常违规审计中频次有时候非常重要。

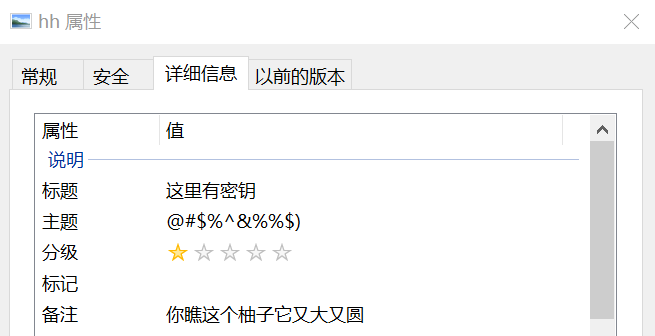

1、jpg,在属性发现备注,foremost分离出加密的zip

2、

词频分析即可。(这题比赛的时候好像每个人拿的文件不一样,emm,运行出来的提交不上

[ACTF新生赛2020]outguess

1、jpg属性备注发现加密的社会主义核心价值观

abc

题目的hint:outguess加密隐写

outguess -k "abc" -r mmm.jpg 1.txt

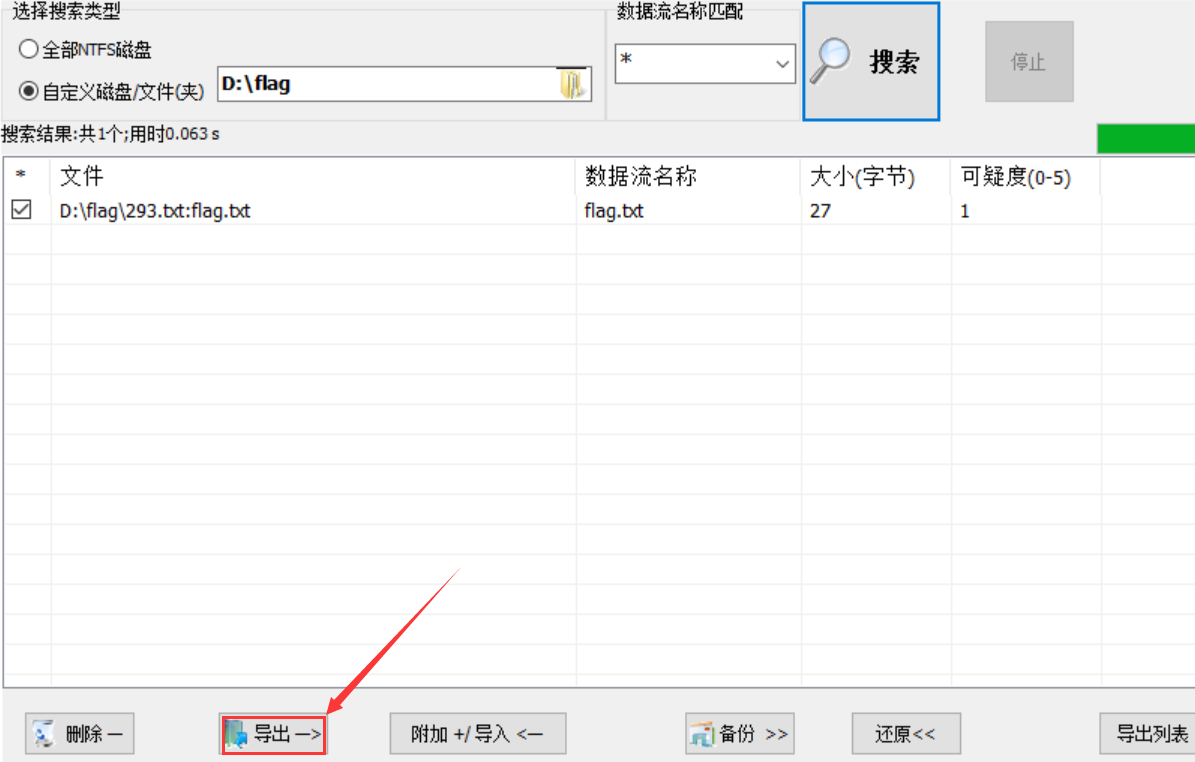

[ACTF新生赛2020]NTFS数据流

1、题目hint了NTFS流隐写,也打开下zip,500个txt

[ACTF新生赛2020]base64隐写

1、base64隐写

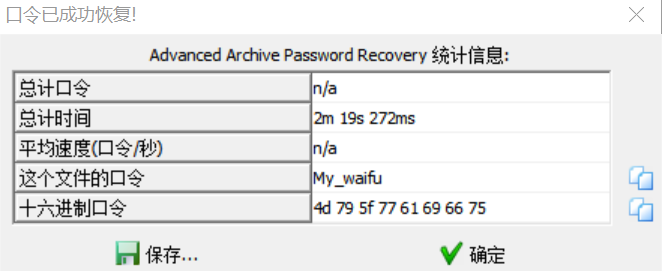

[ACTF新生赛2020]明文攻击

[ACTF新生赛2020]swp

1、文件->导出http对象,发现secret.zip,伪加密

swp放到linux是一个隐藏文件(ls -a,swp文件确实存在),linux下非正常退出vi编辑文本后会自动生成.swp文件

使用vim -r 文件名 恢复flag文件

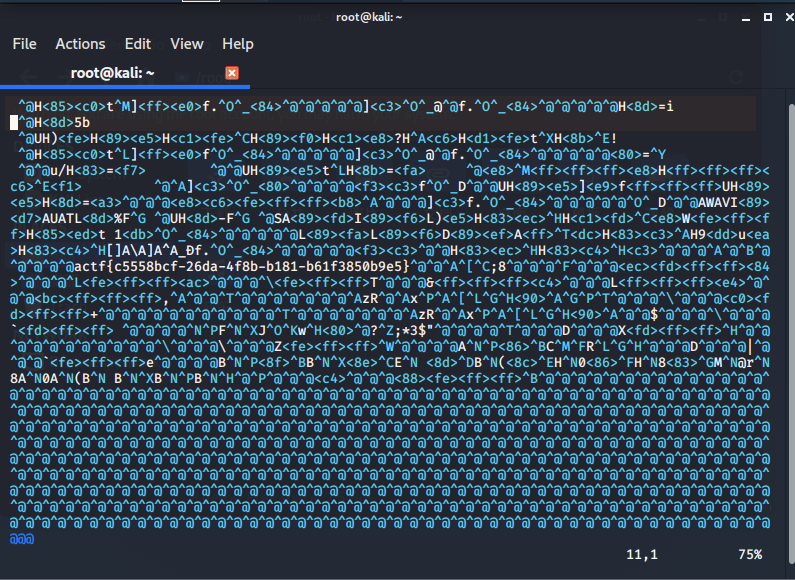

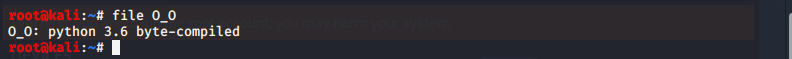

[ACTF新生赛2020]剑龙

pwd.txt

aaencode解密得到:

welcom3!;

@#$%^&%%$)

O_O

再看题目:剑龙(Stegosaurus),stegosaurus隐写

python stegosaurus.py -x O_O.pyc

补充:hh.jpg是steghide隐写,(key为之前的aaencode解密)

steghide extract -sf hh.jpg

得到:

U2FsdGVkX1/7KeHVl5984OsGUVSanPfPednHpK9lKvp0kdrxO4Tj/Q==

des解密,得到:

think about stegosaurus

[ACTF新生赛2020]frequency

1、设置显示隐藏文字+doc属性,base64-decode,解出一堆字母

2、词频分析,用脚本。

[*CTF2019]otaku

题目描述:

One day,you and your otaku friend went to the comic expo together and he had a car accident right beside you.Before he died,he gave you a USB hard disk which contained this zip.Please find out his last wish.

提示:The txt is GBK encoding.

1、zip伪加密、word隐写、明文攻击

png图片,用stegsolve工具或zsteg都可

2、zsteg flag.png

[GWCTF2019]huyao

1、盲水印

python decode.py --original huyao.png --image stillhuyao.png --result fl.png

[INSHack2018]Self Congratulation

00110001001

10010001100

11001101000

01101010011

01100011011

100111000

bin转hex,再转ascii。

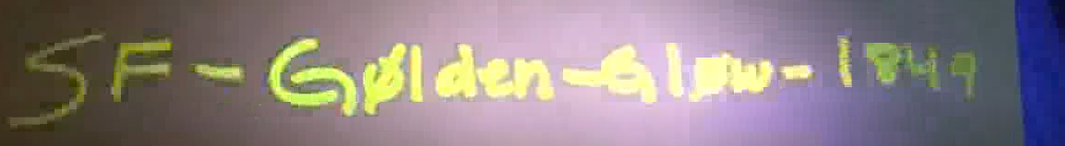

[BSidesSF2020]mpfrag

1、根据mpeg文件头:000001BA,提取出bin文件中的mpeg

SF-G0lden-Gl0w-1849

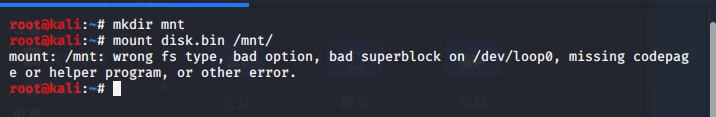

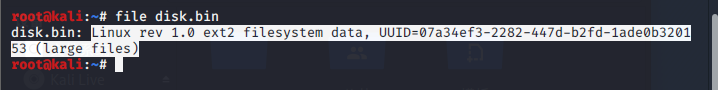

2、利用file disk.bin查看文件类型

disk.bin是一个ext2的文件系统

挂载disk.bin文件系统

mount disk.bin /mnt/

wrong fs type, bad option, bad superblock on /dev/loop0, missing codepage or helper program, or other error.

错误的fs类型,错误的选项,/ dev / loop0上的超级块错误,缺少代码页或帮助程序,或其他错误。

就是文件系统中的超级块被损坏,

提取文件系统中的8193块的备份超级块(超级块占用1K的空间)

dd if=disk.bin of=sb.bin bs=1024 skip=8193 count=1

- if=infile

- of=outfile

- bs=bytes:同时设置读入/输出的块大小为bytes个字节

- skip= blocks :从输入文件开头跳过blocks个块后再开始复制

- count:只拷贝输入的blocks块。)

将备份超级块放入损坏的超级块:

dd if=sb.bin of=disk.bin bs=1024 conv=notrunc seek=1

- conv=notrunc:不截短输出文件

- seek=blocks:从输出文件开头跳过blocks个块后再开始复制。

利用binwalk命令分离disk.bin。

[XMAN2018排位赛]AutoKey(AutokeyCipher)

1、

MPLRVFFCZEYOUJFJKYBXGZVDGQAURKXZOLKOLVTUFBLRNJESQITWAHXNSIJXPNMPLSHCJBTYHZEALOGVIAAISSPLFHLFSWFEHJNCRWHTINSMAMBVEXPZIZ

(这个在py3可以)

2、找来网上的脚本运行:

http://www.practicalcryptography.com/cryptanalysis/text-characterisation/quadgrams/

http://www.practicalcryptography.com/cryptanalysis/stochastic-searching/cryptanalysis-autokey-cipher/

解题参考链接:https://ctf-wiki.github.io/ctf-wiki/crypto/classical/polyalphabetic-zh/#_13

[XMAN2018排位赛]通行证

题目描述:

xman最强王者开始了,拿到通行证,开始你的王者之路。

XMan通行证flag格式:xman{.*}

hint:这是个签到题;

hint:base64解码

进行栅栏密码加密

使用凯撒密码进行解密

1、base64解码,得到:

kanbbrgghjl{zb____}vtlaln

2、栅栏密码加密(http://www.atoolbox.net/Tool.php?Id=777)

kzna{blnl_abj_lbh_trg_vg}

3、凯撒解密。

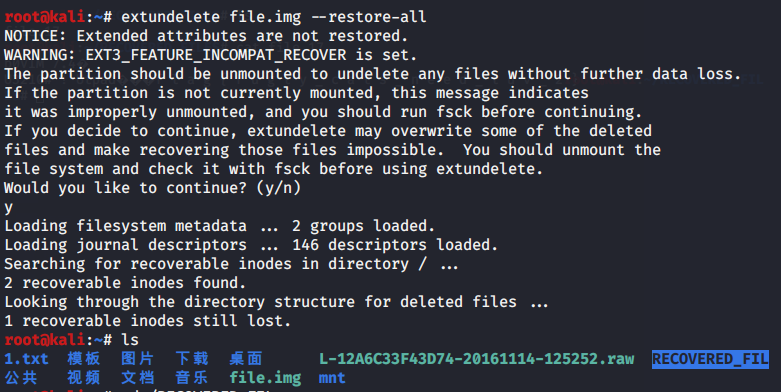

[XMAN2018排位赛]file

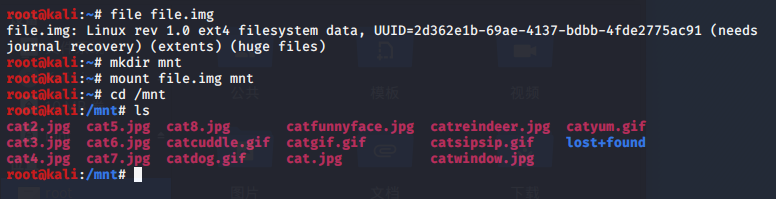

1、挂载img镜像文件

2、打开mnt是几张jpg和gif的猫图,然而没东西了。

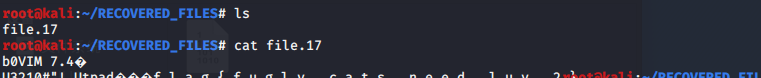

3、这个是ext4文件系统,在linux下,使用extundelete命令恢复被删除的目录或文件:

extundelete file.img --restore-all

最后卸载挂载的文件

umount mnt

[UTCTF2020]spectogram

1、用Audacity打开wav,看频谱图。

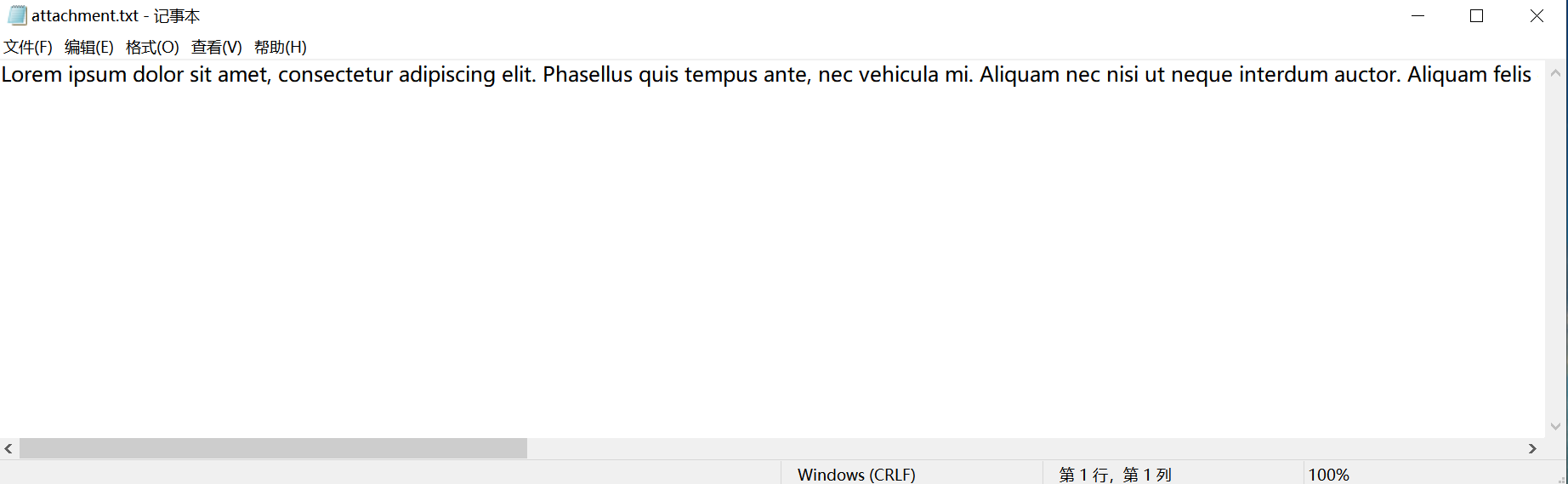

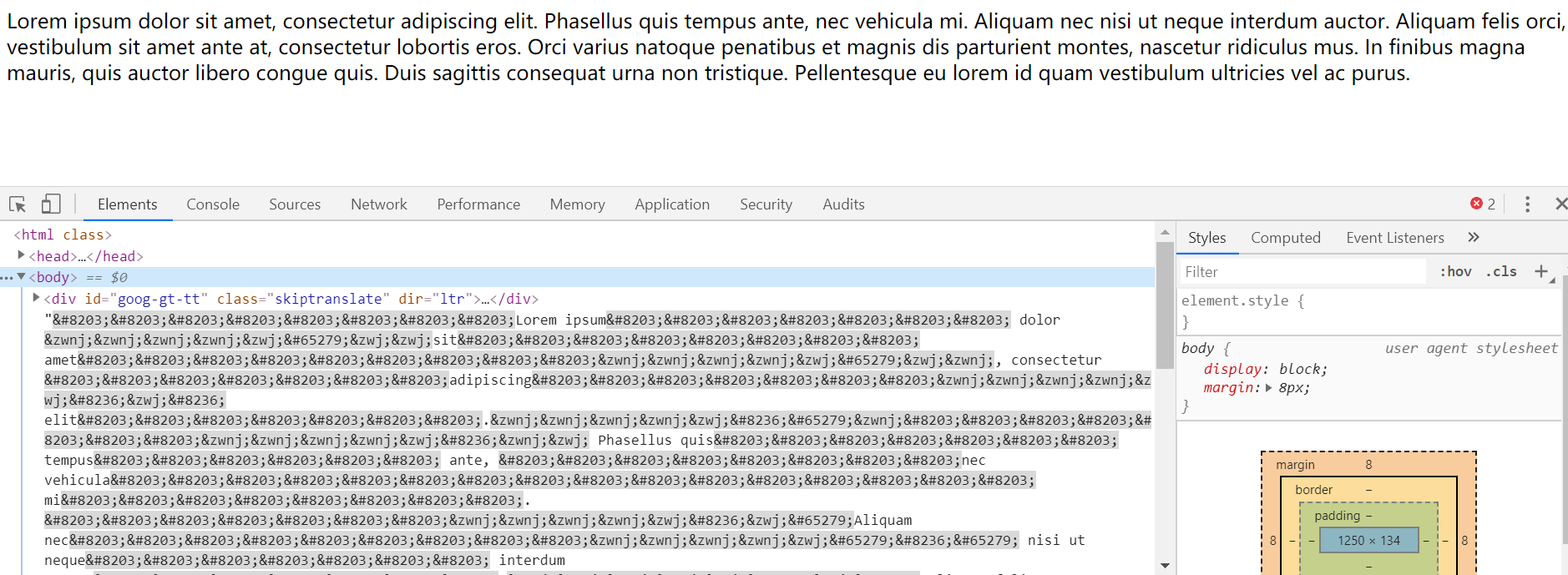

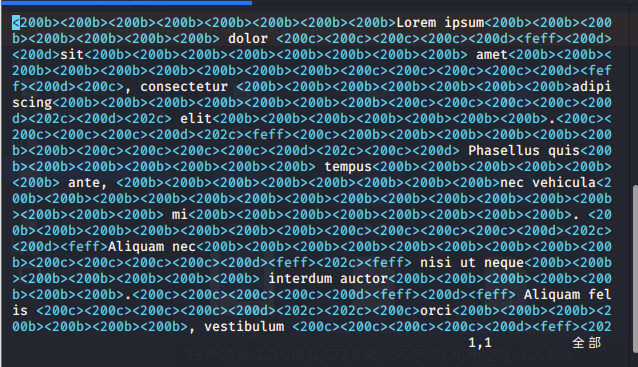

[UTCTF2020]Zero

题目描述:

This fle seems to be too large given how much text it

contains, but I can find zero evidence of the flag. Maybe you'll have better luck than me?

用在线工具:https://330k.github.io/misc_tools/unicode_steganography.html

参考wp:

https://www.tdpain.net/progpilot/nc2020/zero/

https://razvioverflow.github.io/ctfwriteups/UTCTF2020/

[UTCTF2020]basic-forensics

1、jpeg打不开,用HxD搜索关键字flag。

或者用strings或cat命令都可。