今天发现了一个好玩的(假如你和你的女神在同一家咖啡店里喝咖啡,女神在使用这家店的wifi浏览网页,你想看看女神在看啥,嘿嘿)

首先我们打开传说中的黑阔虚拟机Kali Linux (网上有安装教程和配置方法)(前提是你的电脑也连接了这家店的咖啡馆的WiFi)

打开终端,输入

ettercap -G //打开Ettercap

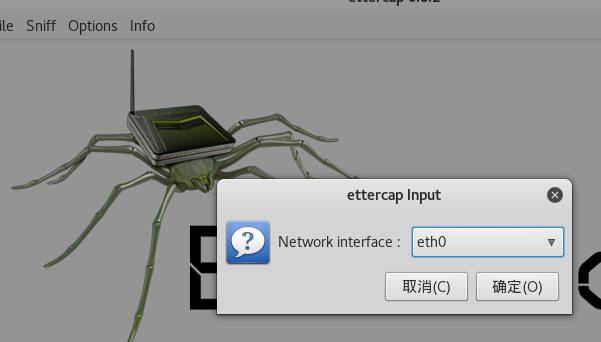

然后点击sniff选项 点击第一个选择你的网段 一般是eth0 有的是eth1 WLAn0 看情况

新建终端输入

ifconfig 查看

一般是红色框里的那个。

确定开始

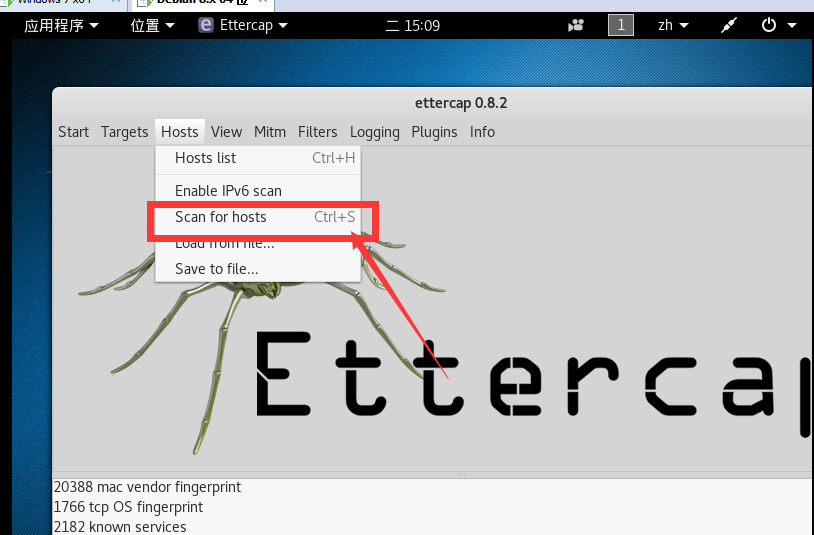

点击hosts——>scan for hosts 等待结束 结束后点hosts——>hosts list

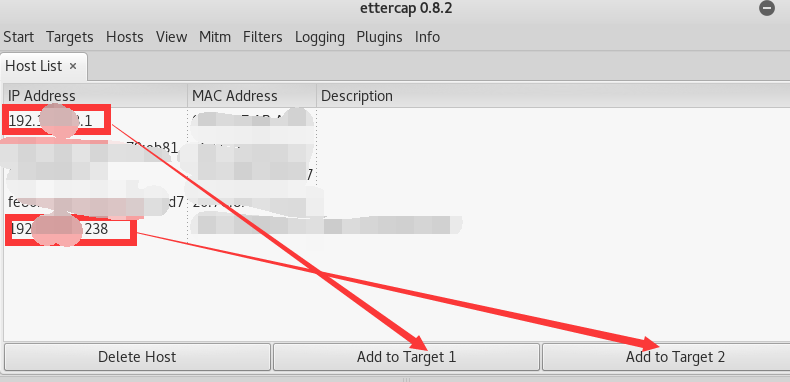

把我们局域网下的其他设备IP(女神的IP别问我怎么知道)添加到目标2 把XX.XX.XX.1添加到目标1

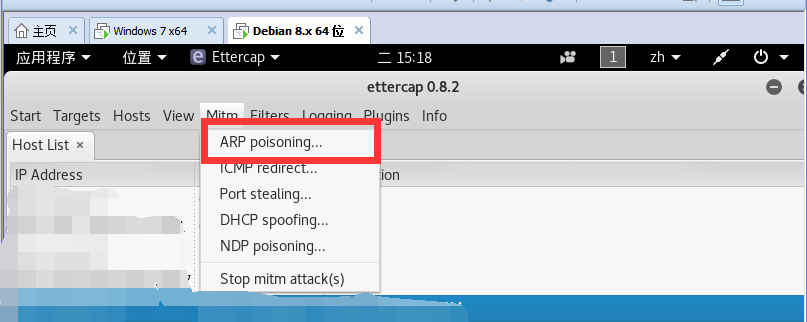

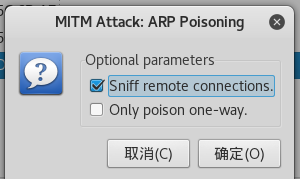

依次Mitm->APR poisoning选则第一个确定

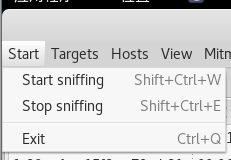

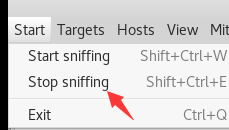

start——>start sniffing

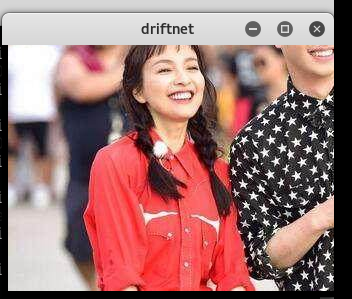

新打开一个终端输入driftnet -i 你输的eth x

好的我能试试效果

用我的Windows虚拟机(女神的电脑)浏览网页

我们看看黑阔机

成功了(还有一些图,机子卡网也不好没加载出来)

最后记得stop

好了你知道你女神在看啥了,嘿嘿